Rezime

Možda ćete primetiti veoma veliki broj blok događaja koji se prikupljaju na Microsoft Defender Advanced Threat Protection (MDATP) portalu. Ovi događaji se generišu pomoću mašine za integritet koda (CI) i mogu se identifikovati pomoću svojstva ExploitGuardNonMicrosoftSignedBlocked ActionType.

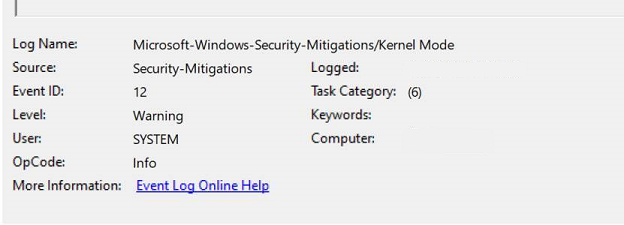

Događaj kao što je viđeno u evidenciji događaja krajnje tačke

|

Tip radnje |

Dobavljač/izvor |

ID događaja |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blok kodnog čuvara integriteta |

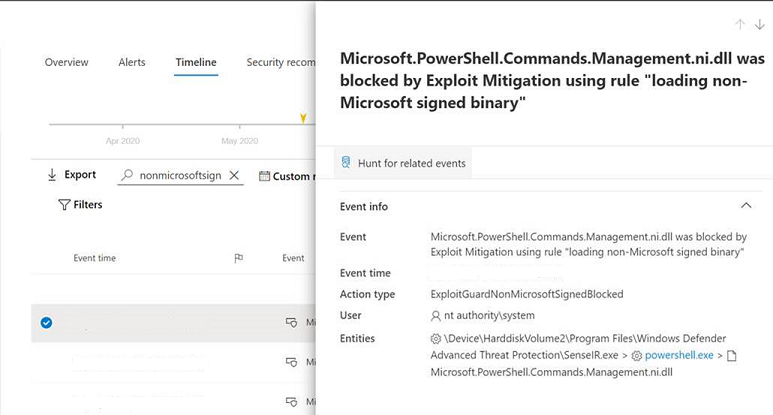

Događaj kao što se vidi na vremenskoj osi

Proces "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) je blokiran za učitavanje binarnog binarnog sadržaja koji nije potpisao Microsoft '\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Dodatne informacije

CI mašina obezbeđuje da samo pouzdane datoteke imaju dozvolu za izvršavanje na uređaju. Kada je funkcija CI omogućena i naiđe na nepouzdanu datoteku, generiše događaj blokiranja. U režimu nadzora, datoteci je i dalje dozvoljeno da se izvršava, dok je u režimu nametanja datoteka sprečena da se izvrši.

CI može da se omogući na nekoliko načina, uključujući kada primenjujete smernice za kontrolu aplikacije Windows zaštitnik (WDAC). Međutim, u ovom slučaju, MDATP omogućava CI na pozadini, što pokreće događaje kada naiđe na nepotpisane Datoteke osnovne slike (NI) koje potiču od korporacije Microsoft.

Potpisivanje datoteke treba da omogući verifikaciju te datoteke autentičnosti. CI može da proveri da li je datoteka neismenjena i da potiče od pouzdanog autoriteta na osnovu njenog potpisa. Većina datoteka koje potiču od korporacije Microsoft su potpisane, ali neke datoteke ne mogu biti ili nisu potpisane iz različitih razloga. Na primer, NI binare (kompajlirane od .NET Framework koda) obično su potpisane ako su uključene u izdanje. Međutim, oni se obično ponovo generišu na uređaju i ne mogu biti potpisani. Zasebno, mnoge aplikacije imaju potpisanu samo CAB ili MSI datoteku da bi potvrdile autentičnost pri instalaciji. Kada se pokreću, kreiraju dodatne datoteke koje nisu potpisane.

Umanjivanje

Ne preporučujemo da zanemarite ove događaje jer mogu da ukazuju na originalne bezbednosne probleme. Na primer, zlonamerni napadač može pokušati da učita nepotpisani binarni pod maskom korporacije Microsoft.

Međutim, ovi događaji se mogu filtrirati po upitu kada pokušate da analizirate druge događaje u naprednom lovu tako što ćete isključiti događaje koji imaju ExploitGuardNonMicrosoftSignedBlocked ActionType.

Ovaj upit će vam pokazati sve događaje povezane sa ovim određenim otkrivanjem:

Događaji uređaja | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" i FileName završava se sa "ni.dll" | gde je vremenska > pre(7d)

Ako želite da izuzmete ovaj događaj, onda ćete morati da invertujte upit. To bi prikazalo sve događaje ExploitGuard (uklјučuvano od EP), osim sledećih:

Događaji uređaja | gde ActionType počinje sa "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" ili (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" i InitiatingProcessFileName != "powershell.exe") ili (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" i InitiatingProcessFileName == "powershell.exe" i FileName !endswith "ni.dll") | gde je vremenska > pre(7d)

Pored toga, ako koristite .NET Framework 4.5 ili noviju verziju, imate opciju da ponovo generišete NI datoteke da biste rešili mnoge suvišne događaje. Da biste to uradili, izbrišite sve NI datoteke u direktorijumu NativeImages , a zatim pokrenite ngen komandu za ažuriranje da biste ih ponovo generisali.