Originalni datum objavljivanja: 13. avgust 2024.

KB ID: 5042562

Podrška za Windows 10 završiće se u oktobru 2025.

Posle 14. oktobra 2025. Microsoft više neće pružati besplatne ispravke softvera za Windows Update, tehničku pomoć niti bezbednosne ispravke za Windows 10. Računar će i dalje raditi, ali preporučujemo da se prebacite na Windows 11.

Važna beleška o smernicama SkuSiPolicy.p7b

Uputstva za primenu ažuriranih smernica potražite u odeljku Primena smernica za opozivanje koje je potpisao Microsoft (SkuSiPolicy.p7b ).

U ovom članku

Rezime

Korporacija Microsoft je upoznata sa ranjivošću u operativnom sistemu Windows koja omogućava napadače sa administratorskim privilegijama da zameni ažurirane Windows sistemske datoteke koje imaju starije verzije, otvarajuci vrata napadača da ponovo uvede ranjivosti na bezbednost zasnovanu na virtuelizacijama (VBS). Vraćanje ovih binara može da omogući napadače da zaobilaze VBS bezbednosne funkcije i izuzmu podatke koje štiti VBS. Ovaj problem je opisan u CVE-2024-21302 | Windows režim bezbednog jezgra Podizanje ranjivosti privilegija.

Da bismo rešili ovaj problem, opozvaćemo ranjive VBS sistemske datoteke koje se ne ažuriraju. Zbog velikog broja datoteka koje se odnose na VBS koje se moraju blokirati, koristimo alternativni pristup za blokiranje verzija datoteka koje se ne ažuriraju.

Opseg uticaja

Ovaj problem utiče na sve Windows uređaje koji podržavaju VBS. Ovo obuhvata lokalne fizičke uređaje i virtuelne mašine (virtuelne mašine). VBS je podržana u Windows 10 novijim verzijama operativnog sistema Windows, Windows Server 2016 i novijim verzijama Windows Server verzijama.

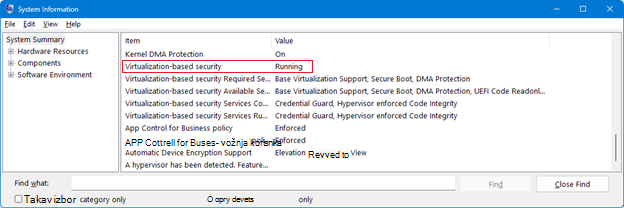

VBS stanje se može proveriti pomoću alatke Microsoft system Information (Msinfo32.exe). Ova alatka prikuplja informacije o vašem uređaju. Kada pokrenete Msinfo32.exe, pomerite se nadole do reda za bezbednost zasnovan na virtuelizacijama . Ako je vrednost ovog reda pokrenuta, funkcija VBS je omogućena i pokrenuta.

VBS stanje se takođe može proveriti pomoću Windows PowerShell pomoću Win32_DeviceGuard WMI klase. Da biste izvršili upit u VBS stanju iz programa PowerShell, otvorite sesiju sa punim Windows PowerShell zatim pokrenite sledeću komandu:

Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard

Nakon pokretanja gorenavedene PowerShell komande, status stanja VBS bi trebalo da bude nešto od sledećeg.

|

Ime polja |

Status |

|

VirtualizationBasedSecurityStatus |

|

Dostupna umanjivanja

Za sve podržane verzije programa Windows 10, verzije 1507 i novije verzije operativnog sistema Windows i verzije Windows Server 2016 i novije verzije Windows Server, administratori mogu da primene smernice za opozivanje koje je potpisao Microsoft (SkuSiPolicy.p7b). Ovo će blokirati ranjive verzije VBS sistemskih datoteka koje ne učitava operativni sistem.

Kada se SkuSiPolicy.p7b primeni na Windows uređaj, smernice će takođe biti zaključane na uređaju dodavanjem promenljive UEFI firmveru. Tokom pokretanja, smernice se učitava i Windows blokira učitavanje binariranja koje krše smernice. Ako se UEFI zaključavanje primeni i smernice se uklone ili zamene starijom verzijom, Windows upravljač pokretanjem se neće pokrenuti i uređaj se neće pokrenuti. Ovo neuspešno pokretanje neće prikazati grešku i sistem će preći na sledeću dostupnu opciju pokretanja koja može dovesti do petlje pokretanja.

Dodatne CI smernice koje je potpisala korporacija Microsoft koje su podrazumevano omogućene i ne zahtevaju dodatne korake za primenu koje nisu povezane sa UEFI-om. Potpisane CI smernice će se učitati tokom pokretanja i sprovođenje ove smernice će sprečiti vraćanje VBS sistemskih datoteka tokom te sesije pokretanja. Za razliku od SkuSiPolicy.p7b, uređaj može da nastavi sa pokretanjem ako ispravka nije instalirana. Ove smernice su uključene u sve podržane verzije programa Windows 10 verzija 1507 i novije verzije. Administratori i dalje mogu da primene SkuSkiPolicy.p7b da bi pružili dodatnu zaštitu za vraćanje u sesijama pokretanja.

Windows evidencije merenog pokretanja koje se koriste za potvrđivanje ispravnosti pokretanja računara uključuju informacije o verziji smernica koja se učitava tokom procesa pokretanja. TPM tokom pokretanja bezbedno održava te evidencije, a Microsoft usluge attestation raščlanjuju te evidencije da bi potvrdile da se učitavaju ispravne verzije smernica. Usluge attestation nameću pravila koja obezbedjuju učitavanje određene verzije smernica ili novije verzije; u suprotnom, sistem neće biti priznat kao zdrav.

Da bi umanjivanje smernica funkcionisalo, smernice se moraju ažurirati pomoću ispravke za servisiranje operativnog sistema Windows jer komponente operativnog sistema Windows i smernice moraju biti iz istog izdanja. Ako se umanjivanje smernica kopira na uređaj, uređaj se možda neće pokrenuti ako se primeni pogrešna verzija umanjivanja ili ako umanjivanje možda neće funkcionisati na očekivani način. Pored toga, umanjivanja opisana u KB5025885 trebalo bi da se primene na uređaj.

U Windows 11 verziji 24H2, Windows Server 2022 i Windows Server 23H2, dinamički koren poverenja za merenje (DRTM) dodaje dodatno umanjivanje ranjivosti vraćanja. Ovo umanjivanje je podrazumevano omogućeno. Na tim sistemima, ključevi šifrovanja zaštićeni VBS-om su povezani sa podrazumevanom omogućenom sesijom pokretanja VBS CI smernicama i neće biti primenjeni samo ako se nametne podudarna verzija CI smernica. Da bi se omogućile povratne informacije koje su pokrenuli korisnici, dodat je grejs period da bi se omogućilo bezbedno vraćanje paketa ispravki za 1 verziju operativnog sistema Windows bez gubitka mogućnosti da se VSM glavni ključ ponovo otvori. Međutim, vraćanje koje je pokrenuo korisnik moguće je samo ako SkuSiPolicy.p7b nije primenjen. VBS CI smernice nameću da sve biblioteke za pokretanje nisu vraćene na opozvane verzije. To znači da sistem neće pokrenuti sistem ako napadač sa privilegijama administratora vrati ranjive biblioteke za pokretanje. Ako se smernice i binaries CI vraćaju na stariju verziju, podaci zaštićeni VSM-om neće biti nezapečaćeni.

Razumevanje rizika umanjivanja

Morate biti svesni potencijalnih rizika pre nego što primenite smernice za opozivanje koje je potpisao Microsoft. Pregledajte ove rizike i izvršite neophodne ispravke za medije za oporavak pre nego što primenite umanjivanje.

Napomena Ovi rizici primenljivi su samo na smernice SkuSiPolicy.p7b i ne primenljive na podrazumevane omogućene zaštite.

-

UEFI Lock i Deinstaliranje ispravki. Kada primenite UEFI zaključavanje pomoću smernica za opozivanje koje je potpisao Microsoft na uređaju, uređaj se ne može vratiti (deinstaliranjem Windows ispravki, korišćenjem tačke vraćanja ili na drugi način) ako nastavite da primenjujete bezbedno pokretanje. Čak ni ponovno formatiranje diska neće ukloniti UEFI zaključavanje umanjivanja ako je već primenjeno. To znači da ako pokušate da vratite Windows OS u starije stanje koje nema primenjeno umanjivanje, uređaj se neće pokrenuti, neće se prikazati nikakva poruka o grešci i UEFI će preći na sledeću dostupnu opciju pokretanja. To može dovesti do petlje pokretanja. Morate da onemogućite bezbedno pokretanje da biste uklonili UEFI zaključavanje. Imajte u vidu sve moguće implikacije i detaljno testirajte pre nego što primenite opo pozivanja koja su navedena u ovom članku na uređaju.

-

Medijum za spoljno pokretanje sistema. Kada se UEFI umanjivanja zaključavanja primene na uređaj, spoljni medijum za pokretanje mora da se ažurira najnovijom ispravkom za Windows instaliranom na uređaju. Ako se mediji za spoljno pokretanje ne ažuriraju na istu verziju ispravke za Windows, uređaj se možda neće pokrenuti sa tog medijuma. Pogledajte uputstva u odeljku Ažuriranje medija spoljnog pokretanja pre primene umanjivanja.

-

Windows okruženje za oporavak. Windows okruženje za oporavak (WinRE) na uređaju mora da se ažurira najnovijom dinamičkom ispravkom operativnog sistema Windows Safe OS objavljenom 8. jula 2025. na uređaju pre nego što se SkuSipolicy.p7b primeni na uređaj. Izostavite ovaj korak može da spreči WinRE da pokrene funkciju "Resetuj računar". Više informacija potražite u članku Dodavanje paketa ispravki u Windows RE.

-

Pokretanje okruženja izvršavanja pre pokretanja (PXE). Ako se umanjivanje primeni na uređaj i pokušate da koristite PXE pokretanje, uređaj se neće pokrenuti ako se najnovija Windows ispravka ne primeni i na sliku pokretanja PXE servera. Ne preporučujemo primenu umanjivanja na izvore pokretanja mreže osim ako server za pokretanje PXE nije ažuriran na najnoviju ispravku za Windows objavljenu u januaru 2025. ili posle januara 2025. godine, uključujući upravljač PXE pokretanjem.

Uputstva za umanjivanje primene

Da biste rešili probleme opisane u ovom članku, možete da primenite smernice za opozivanje koje je potpisao Microsoft (SkuSiPolicy.p7b). Ovo umanjivanje je podržano samo u verzijama Windows 10 verzija 1507 i novijim verzijama operativnog sistema Windows, Windows Server 2016.

Napomena Ako koristite BitLocker, uverite se da je rezervna verzija BitLocker ključa za oporavak rezervna. Možete da pokrenete sledeću komandu sa komandne linije administratora i obratite belešku na numeričku lozinku od 48 cifara:

manage-bde -protectors -get %systemdrive%

Primena smernica za opozivanje koje je potpisao Microsoft (SkuSiPolicy.p7b)

Smernice za opo pozivanje koje je potpisao Microsoft uključene su u okviru najnovije ispravke za Windows. Ove smernice bi trebalo primeniti samo na uređaje tako što ćete instalirati najnoviju dostupnu Windows ispravku, a zatim sledite ove korake:

Napomena Ako nedostaju ispravke, uređaj možda neće početi primenjenim umanjivanje ili umanjivanje možda neće funkcionisati na očekivani način. Obavezno ažurirajte Windows medije koji se mogu pokrenuti najnovijom dostupnom Windows ispravkom pre primene smernica. Detalje o tome kako da ažurirate medijum koji se može pokrenuti potražite u odeljku Ažuriranje medija za spoljno pokretanje .

-

Uverite se da je instalirana najnovija Ispravka za Windows objavljena dana ili posle januara 2025.

-

Za Windows 11 verzije 22H2 i 23H2 instalirajte ispravku od 22. jula 2025. (KB5062663) ili noviju pre nego što pratite ove korake.

-

Za Windows 10 verzije 21H2, instalirajte Windows ispravku objavljenu u avgustu 2025. ili noviju ispravku pre nego što pratite ove korake.

-

-

Pokrenite sledeće komande u liniji sa punim Windows PowerShell:

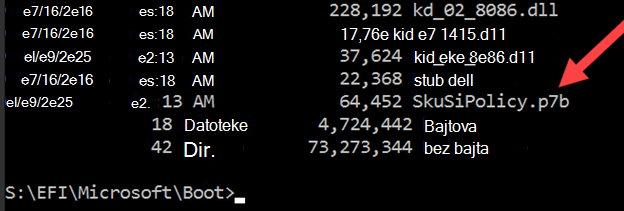

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = "s:" $EFIDestinationFolder = "$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (test-path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } Copy-Item -putanja $PolicyBinary - odredište $EFIDestinationFolder -force mountvol $MountPoint /D

-

Ponovo pokrenite uređaj.

-

Potvrdite da su smernice učitane u Prikazivač događaja tako što ćete koristiti informacije u odeljku Windows evidencije događaja.

Beleške

-

Ne bi trebalo da uklanjate datoteku SkuSiPolicy.p7b opozivanja (smernice) nakon primene. Uređaj možda više neće moći da se pokrene ako se datoteka ukloni.

-

Ako se uređaj ne pokrene, pogledajte odeljak Procedura oporavka.

Ažuriranje medija spoljnog pokretanja

Da biste koristili medijum za spoljno pokretanje na uređaju na koji su primenjene smernice za opo pozive koje je potpisao Microsoft, medijum za spoljno pokretanje mora da se ažurira najnovijom Windows ispravkom, uključujući upravljač pokretanjem. Ako mediji ne uključuju najnoviju ispravku za Windows, mediji se neće pokrenuti.

Vaћno Preporučujemo da kreirate disk jedinicu za oporavak pre nego što nastavite. Ovaj medij se može koristiti za ponovnu instalaciju uređaja u slučaju da postoji neki veliki problem.

Koristite sledeće korake da biste ažurirali medijum za spoljno pokretanje sistema:

-

Idite na uređaj na kom su instalirane najnovije ispravke za Windows.

-

Postavite medijum za spoljno pokretanje kao oznaku disk jedinice. Na primer, postavite fleš disk kao D:.

-

Kliknite na dugme Start, u polju Pretraga otkucajte Kreiraj disk jedinicu za oporavak, a zatim izaberite stavku Kreiraj kontrolnu tablu disk jedinice za oporavak. Pratite uputstva da biste kreirali disk jedinicu za oporavak pomoću postavljenog fleš diska.

-

Bezbedno uklonite disk jedinicu za palčeve.

Ako upravljate instalacionim medijima u okruženju pomoću instalacionog medijuma Ažuriranje operativnog sistema Windows pomoću vodiča za dinamičko ažuriranje, pratite ove korake:

-

Idite na uređaj na kom su instalirane najnovije ispravke za Windows.

-

Pratite korake u članku Ažuriranje Windows instalacionog medijuma pomoću dinamičke ispravke da biste kreirali medije koji imaju instalirane najnovije ispravke za Windows.

Windows evidencije događaja

Windows evidentira događaje kada su učitane smernice za integritet koda, uključujući SkuSiPolicy.p7b, i kada je datoteka blokirana za učitavanje zbog sprovođenja smernica. Ove događaje možete da koristite da biste potvrdili da je umanjivanje primenjeno.

Evidencije integriteta koda dostupne su u windows Prikazivač događaja u okviru Evidencije aplikacija i usluga >Microsoft > Windows > CodeIntegrity > Operational > Application and Services evidentira > Services evidencije > Microsoft > Windows > AppLocker > MSI i Skripta.

Više informacija o događajima integriteta koda potražite u operativnom vodiču za kontrolu aplikacije Windows zaštitnik.

Događaji aktivacije smernica

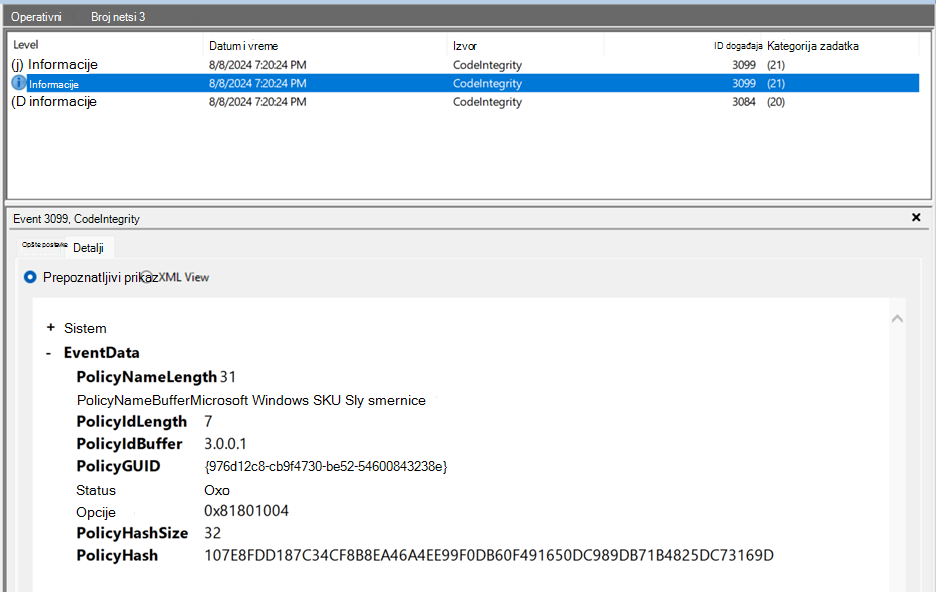

Događaji aktivacije smernica dostupni su u Windows Prikazivač događaja u okviru evidencije aplikacija i usluga >Microsoft > Windows > CodeIntegrity > U operativnom sistemu.

-

PolicyNameBuffer – Microsoft Windows SKU SI smernice

-

PolicyGUID – {976d12c8-cb9f-4730-be52-54600843238e}

-

PolicyHash – 107E8FDD187C34CF8B8EA46A4E99F0DB60F491650DC989DB71B4825DC73169D

Ako ste primenili smernice nadzora ili umanjivanje na uređaj i CodeIntegrity događaj 3099 za primenjene smernice, smernice se ne primenjuju. Pogledajte uputstva za primenu da biste proverili da li su smernice ispravno instalirane.

Napomena Događaj Integritet koda 3099 nije podržan u verzijama programa Windows 10 Enterprise 2016, Windows Server 2016 i Windows 10 Enterprise 2015 LTSB. Da biste potvrdili da su smernice primenjene (smernice za nadzor ili opozivanje), morate postaviti sistemsku particiju EFI pomoću mountvol.exe komande i pogledati da li su smernice primenjene na EFI particiju. Obavezno ponovo pokrenite EFI sistemsku particiju nakon verifikacije.

SkuSiPolicy.p7b - Smernice za opozivanje

Nadgledanje i blokiranje događaja

Nadzor integriteta koda i događaji blokiranja dostupni su u Windows Prikazivač događaja u okviru evidencije aplikacija i usluga >Microsoft > Windows > CodeIntegrity > Operational > Application and Services evidencije > Microsoft > Windows > AppLocker > MSI i Skripta.

Bivša lokacija za evidentiranje uključuje događaje o kontroli izvršnih datoteka, dll datoteka i upravljačkih programa. Druga lokacija evidentiranja uključuje događaje o kontroli MSI instalacionih programa, skripti i COM objekata.

CodeIntegrity Događaj 3077 u evidenciji "CodeIntegrity – operativno" ukazuje na to da je učitavanje izvršne, .dll ili upravljačkog programa blokirano. Ovaj događaj sadrži informacije o blokiranim datotekama i o nametnute smernice. Za datoteke koje je ublaženo, informacije o smernicama u događaju CodeIntegrity 3077 podudaraće se sa informacijama o smernicama usluge SkuSiPolicy.p7b sa događaja CodeIntegrity 3099. CodeIntegrity Događaj 3077 neće biti prisutan ako na uređaju nema izvršnih, .dll ili upravljačkih programa koji krše smernice za integritet koda.

Za drugi nadzor integriteta koda i blokiranje događaja pogledajte članak Razumevanje događaja kontrole aplikacije.

Procedura uklanjanja smernica i oporavka

Ako nešto nije u redu nakon primene umanjivanja, možete da koristite sledeće korake da biste uklonili umanjivanje:

-

Obustavite BitLocker ako je omogućen. Pokrenite sledeću komandu iz prozora sa komandnom linijom sa punim privilegijama:

Manager-bde -protectors -disable c: -rebootcount 3

-

Isključite bezbedno pokretanje iz menija UEFI BIOS.Procedura za isključivanje bezbednog pokretanja razlikuje se između proizvođača uređaja i modela. Za pomoć pri pronalaženju mesta za isključivanje bezbednog pokretanja, pogledajte dokumentaciju proizvođača uređaja. Više detalja možete pronaći u članku Onemogućavanje bezbednog pokretanja.

-

Uklonite smernice SkuSiPolicy.p7b.

-

Pokrenite Windows normalno, a zatim se prijavite.Smernice SkuSiPolicy.p7b moraju biti uklonjene sa sledeće lokacije:

-

<EFI sistemske particije>\Microsoft\Boot\SkuSiPolicy.p7b

-

-

Pokrenite sledeće komande iz sesije sa punim Windows PowerShell da biste očistili smernice sa tih lokacija:

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIPolicyPath = "$MountPoint\EFI\Microsoft\Boot\SkuSiPolicy.p7b" $EFIDestinationFolder="$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } if (Test-Path $EFIPolicyPath ) {Remove-Item -Path $EFIPolicyPath -Force } mountvol $MountPoint /D

-

-

Uključite bezbedno pokretanje iz BIOS-a.Pogledajte dokumentaciju proizvođača uređaja da biste saznali gde da uključite bezbedno pokretanje.Ako ste isključili bezbedno pokretanje u 1. koraku, a disk jedinica je zaštićena funkcijom BitLocker , obustavite BitLocker zaštitu, a zatim uključite bezbedno pokretanje iz UEFI BIOS menija.

-

Uključite BitLocker. Pokrenite sledeću komandu iz prozora sa komandnom linijom sa punim privilegijama:

Manager-bde -protectors -enable c:

-

Ponovo pokrenite uređaj.

|

Promeni datum |

Opis |

|

17. decembar 2025. |

|

|

22. jul 2025. |

|

|

10. jul 2025. |

|

|

8. april 2025. |

|

|

24. februar 2025. |

|

|

11. februar 2025. |

|

|

14. januar 2025. |

|

|

12. novembar 2024. |

|