บทสรุป

การโจมตีด้วยแรงดุดันเป็นหนึ่งในสามวิธีแรกๆ ที่คอมพิวเตอร์ Windows ถูกโจมตีในวันนี้ อย่างไรก็ตาม ขณะนี้อุปกรณ์ Windows ไม่อนุญาตให้ปิดใช้บัญชีผู้ดูแลระบบภายในเครื่องที่มีอยู่แล้วภายใน ซึ่งจะสร้างสถานการณ์สมมติซึ่งหากไม่มีการแบ่งส่วนเครือข่ายที่เหมาะสมหรือมีการตรวจหาการบุกรุกบัญชีผู้ดูแลระบบภายในสามารถถูกโจมตีด้วยกําลังดุร้ายแบบไม่จํากัดเพื่อพยายามระบุรหัสผ่าน ซึ่งสามารถทําได้โดยใช้โพรโทคอลการใช้เดสก์ท็อประยะไกล (RDP) บนเครือข่าย หากรหัสผ่านไม่ยาวหรือซับซ้อน เวลาที่ต้องใช้เพื่อดําเนินการโจมตีดังกล่าวจะกลายเป็นเรื่องเล็กน้อยโดยใช้ CPU และ GSU สมัยใหม่

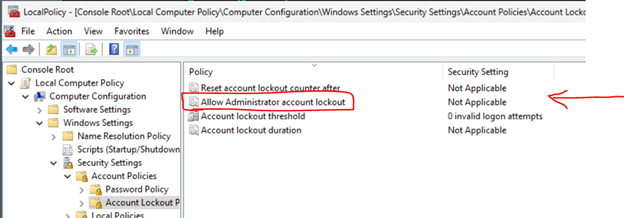

เพื่อป้องกันไม่ให้มีการโจมตีแบบ Brute Force เพิ่มเติม เรากําลังดําเนินการล็อกบัญชีสําหรับบัญชีผู้ดูแลระบบ ตั้งแต่วันที่ 11 ตุลาคม 2022 หรือการอัปเดตแบบสะสมของ Windows ที่ใหม่กว่า นโยบายภายในเครื่องจะพร้อมใช้งานเพื่อเปิดใช้งานการล็อกบัญชีผู้ดูแลระบบภายในเครื่อง นโยบายนี้สามารถพบได้ภายใต้ นโยบายคอมพิวเตอร์ภายใน\การกําหนดค่าคอมพิวเตอร์\การตั้งค่า Windows\การตั้งค่าความปลอดภัย\นโยบายบัญชี\นโยบายการล็อกบัญชี

สําหรับคอมพิวเตอร์ที่มีอยู่ การตั้งค่านี้เป็น เปิดใช้งาน โดยใช้ GPO ภายในเครื่องหรือโดเมนจะให้ความสามารถในการล็อกบัญชีผู้ดูแลระบบภายในเครื่อง สภาพแวดล้อมดังกล่าวควรพิจารณาการตั้งค่านโยบายอีกสามนโยบายภายใต้นโยบายการล็อกบัญชี คําแนะนําพื้นฐานของเราคือการตั้งค่าเป็น 10/10/10 ซึ่งหมายความว่าบัญชีจะถูกล็อกหลังจากความพยายามล้มเหลว 10 ครั้งภายใน 10 นาที และการล็อกจะมีเวลา 10 นาที หลังจากนั้นบัญชีจะถูกปลดล็อคโดยอัตโนมัติ

หมายเหตุ ลักษณะการทํางานของการล็อกใหม่จะมีผลเฉพาะกับการเข้าสู่ระบบเครือข่าย เช่น ความพยายามใน RDP จะยังคงได้รับอนุญาตให้เข้าสู่ระบบคอนโซลในระหว่างช่วงเวลาการล็อก

สําหรับคอมพิวเตอร์เครื่องใหม่ใน Windows 11 เวอร์ชัน 22H2 หรือคอมพิวเตอร์เครื่องใหม่ที่มีการอัปเดตแบบสะสมของ Windows ก่อนการตั้งค่าเริ่มต้น การตั้งค่าเหล่านี้จะถูกตั้งค่าตามค่าเริ่มต้นในการตั้งค่าระบบ กรณีนี้เกิดขึ้นเมื่อฐานข้อมูล SAM ถูกสร้างอินสแตนซ์เป็นครั้งแรกบนคอมพิวเตอร์เครื่องใหม่ ดังนั้น หากมีการตั้งค่าคอมพิวเตอร์เครื่องใหม่และได้ติดตั้งการอัปเดตเดือนตุลาคมในภายหลัง การอัปเดตจะไม่ปลอดภัยตามค่าเริ่มต้น ซึ่งจะต้องมีการตั้งค่านโยบายตามที่อธิบายไว้ก่อนหน้านี้ ถ้าคุณไม่ต้องการให้นโยบายเหล่านี้นําไปใช้กับคอมพิวเตอร์เครื่องใหม่ของคุณ คุณสามารถตั้งค่านโยบายภายในเครื่องนี้หรือสร้างนโยบายกลุ่มเพื่อใช้การตั้งค่า ปิดใช้งาน สําหรับ "อนุญาตการล็อกบัญชีผู้ดูแลระบบ"

นอกจากนี้ เรายังบังคับใช้ความซับซ้อนของรหัสผ่านบนคอมพิวเตอร์เครื่องใหม่หากมีการใช้บัญชีผู้ดูแลระบบภายในเครื่อง รหัสผ่านต้องมีอักขระพื้นฐานอย่างน้อยสองชนิด (ตัวพิมพ์เล็ก ตัวพิมพ์ใหญ่ และตัวเลข) วิธีนี้จะช่วยปกป้องบัญชีเหล่านี้ไม่ให้ตกอยู่ในอันตรายเนื่องจากการโจมตีแบบแรงดุดัน อย่างไรก็ตาม ถ้าคุณต้องการใช้รหัสผ่านที่ซับซ้อนน้อยกว่า คุณยังคงสามารถตั้งค่านโยบายรหัสผ่านที่เหมาะสมใน นโยบายคอมพิวเตอร์ภายใน\การกําหนดค่าคอมพิวเตอร์\การตั้งค่า Windows\การตั้งค่าความปลอดภัย\นโยบายบัญชีผู้ใช้\นโยบายรหัสผ่าน

ข้อมูลเพิ่มเติม

การเปลี่ยนแปลงที่เพิ่มจะสนับสนุน ค่าสถานะ DOMAIN_LOCKOUT_ADMINS และ DOMAIN_PASSWORD_COMPLEX สําหรับบัญชีผู้ดูแลระบบภายในเครื่องที่มีอยู่แล้วภายใน ดูข้อมูลเพิ่มเติมได้ที่ DOMAIN_PASSWORD_INFORMATION (ntsecapi.h)

|

ค่า |

ความหมาย |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

อนุญาตให้บัญชีผู้ดูแลระบบภายในเครื่องถูกล็อกไม่ให้เข้าสู่ระบบเครือข่าย |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

รหัสผ่านต้องมีการผสมอักขระอย่างน้อยสองชนิดต่อไปนี้:

|