Загальні відомості

У цій статті описано, як увімкнути протокол TLS версії 1.2 в середовищі Microsoft System Center 2016.

Додаткові відомості

Щоб увімкнути протокол TLS версії 1.2 в середовищі System Center, виконайте такі дії:

-

Інсталюйте оновлення з випуску.

Нотатки-

Автоматизацію керування службами (SMA) і службу Provider Foundation (SPF) слід оновити до останнього зведеного оновлення, оскільки UR4 не містить оновлень для цих компонентів.

-

Для автоматизації керування службами (SMA) оновіть до зведеного оновлення 1, а також оновіть пакет керування SMA (MP) з цієї веб-сторінки Центру завантажень Microsoft.

-

Для постачальника послуг Foundation (SPF) оновіть систему до зведеного оновлення 2.

-

System Center Virtual Machine Manager (SCVMM) слід оновити принаймні до зведеного оновлення 3.

-

-

Переконайтеся, що налаштування працює так само, як і раніше, ніж ви застосували оновлення. Наприклад, перевірте, чи можна запустити консоль.

-

Змініть параметри конфігурації , щоб увімкнути TLS 1.2.

-

Переконайтеся, що запущено всі необхідні SQL Server служби.

Інсталяція оновлень

|

Оновити дії |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

Sm7 |

|

Переконайтеся, що інстальовано всі поточні оновлення системи безпеки для Windows Server 2012 R2 або Windows Server 2016 |

Так |

Так |

Так |

Так |

Так |

Так |

Так |

|

Переконайтеся, що .NET Framework 4.6 інстальовано на всіх компонентах System Center |

Так |

Так |

Так |

Так |

Так |

Так |

Так |

|

Інсталюйте потрібне оновлення SQL Server, яке підтримує TLS 1.2 |

Так |

Так |

Так |

Так |

Так |

Так |

Так |

|

Так |

Ні |

Так |

Так |

Ні |

Ні |

Так |

|

|

Переконайтеся, що сертифікати з підписом ЦС мають формат SHA1 або SHA2 |

Так |

Так |

Так |

Так |

Так |

Так |

Так |

1 System Center Operations Manager (SCOM)

2 System Center Virtual Machine Manager (SCVMM)

3 System Center Data Protection Manager (SCDPM)

4 System Center Orchestrator (SCO)

5 Service Management Automation (SMA)

6 Service Provider Foundation (SPF)

7 Service Manager (SM)

Змінення настройок конфігурації

|

Оновлення конфігурації |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

Sm7 |

|

Так |

Так |

Так |

Так |

Так |

Так |

Так |

|

|

Параметр System Center для використання лише протоколу TLS 1.2 |

Так |

Так |

Так |

Так |

Так |

Так |

Так |

|

Так |

Ні |

Так |

Так |

Ні |

Ні |

Ні |

.NET Framework

Переконайтеся, що .NET Framework 4.6 інстальовано на всіх компонентах System Center. Для цього дотримуйтесяцих вказівок.

Підтримка TLS 1.2

Інсталюйте потрібне SQL Server оновлення, яке підтримує TLS 1.2. Для цього див. цю статтю в базі знань Microsoft Knowledge Base:

3135244 Підтримка TLS 1.2 для Microsoft SQL Server

Необхідні оновлення System Center 2016

SQL Server 2012 власний клієнт 11.0 слід інсталювати на всіх наведених нижче компонентах System Center.

|

Компонент |

Роль |

Необхідний драйвер SQL |

|

Operations Manager |

Сервер керування та веб-консолі |

SQL Server 2012 native client 11.0 або Microsoft OLE DB Driver 18 для SQL Server (рекомендовано). Примітка. Драйвер Microsoft OLE DB Driver 18 для SQL Server підтримується operations Manager 2016 UR9 і пізніших версій. |

|

Диспетчер віртуальних машин |

(Не обов'язково) |

(Не обов'язково) |

|

Orchestrator |

Сервер керування |

SQL Server 2012 native client 11.0 або Microsoft OLE DB Driver 18 для SQL Server (рекомендовано). Примітка. Драйвер Microsoft OLE DB Driver 18 для SQL Server підтримується з Orchestrator 2016 UR8 і пізнішими версіями. |

|

Диспетчер захисту даних |

Сервер керування |

SQL Server 2012 власний клієнт 11.0 |

|

Диспетчер служб |

Сервер керування |

SQL Server 2012 native client 11.0 або Microsoft OLE DB Driver 18 для SQL Server (рекомендовано). Примітка. Драйвер Microsoft OLE DB Driver 18 для SQL Server підтримується з Service Manager 2016 UR9 і пізніших версій. |

Щоб завантажити та інсталювати вбудований клієнт Microsoft SQL Server 2012 11.0, див. цю веб-сторінку Центру завантажень Microsoft.

Щоб завантажити та інсталювати драйвер Microsoft OLE DB Driver 18, див. цю веб-сторінку Центру завантажень Microsoft.

Для System Center Operations Manager і Service Manager на всіх серверах керування потрібно інсталювати ODBC 11.0 або ODBC 13.0.

Інсталюйте необхідні оновлення System Center 2016 з наведеної нижче статті бази знань:

4043305 Опис зведеного оновлення 4 для Microsoft System Center 2016

|

Компонент |

2016 |

|

Operations Manager |

Зведене оновлення 4 для System Center 2016 Operations Manager |

|

Диспетчер служб |

Зведене оновлення 4 для System Center 2016 Service Manager |

|

Orchestrator |

Зведене оновлення 4 для System Center 2016 Orchestrator |

|

Диспетчер захисту даних |

Зведене оновлення 4 для System Center 2016 Data Protection Manager |

Примітка Переконайтеся, що ви розгорніть вміст файлу та інсталюйте MSP-файл на відповідну роль.

Сертифікати SHA1 і SHA2

Компоненти System Center тепер створюють самостійно підписані сертифікати SHA1 і SHA2. Це необхідно для ввімкнення TLS 1.2. Якщо використовуються сертифікати з підписом CA, переконайтеся, що сертифікати – SHA1 або SHA2.

Налаштування Windows на використання лише TLS 1.2

Скористайтеся одним із наведених нижче способів, щоб настроїти Windows на використання лише протоколу TLS 1.2.

Спосіб 1. Змінення реєстру вручну

Важливо

Уважно виконайте кроки, описані в цьому розділі. Неправильне змінення реєстру може призвести до серйозних проблем. Перш ніж змінювати його, сновіть резервну копію реєстру для відновлення на випадок виникнення проблем.

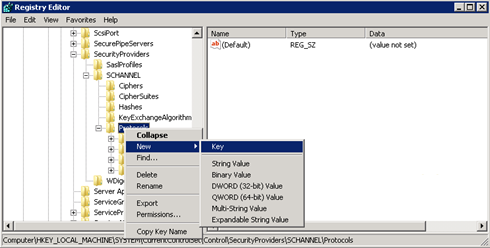

Щоб увімкнути або вимкнути всі системні протоколи SCHANNEL, виконайте наведені нижче дії. Радимо ввімкнути протокол TLS 1.2 для вхідних повідомлень; і ввімкніть протоколи TLS 1.2, TLS 1.1 і TLS 1.0 для всіх вихідних повідомлень.

Примітка. Внесення цих змін до реєстру не впливає на використання протоколів Kerberos або NTLM.

-

Запустіть редактор реєстру. Для цього клацніть правою кнопкою миші кнопку Пуск, у полі Виконати введіть regedit і натисніть кнопку OK.

-

Знайдіть такий підрозділ реєстру:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Клацніть правою кнопкою миші клавішу Protocol (Протокол), наведіть вказівник миші на пункт New (Створити) і виберіть Key (Ключ).

-

Введіть SSL 3, а потім натисніть клавішу Enter.

-

Повторіть кроки 3 та 4, щоб створити ключі для TLS 0, TLS 1.1 і TLS 1.2. Ці ключі схожі на каталоги.

-

Створіть ключ клієнта та ключ сервера під кожним ключем SSL 3, TLS 1.0, TLS 1.1 і TLS 1.2 .

-

Щоб увімкнути протокол, створіть значення DWORD під кожним ключем клієнта та сервера, як зазначено нижче.

DisabledByDefault [Значення = 0]

Увімкнуто [Значення = 1]

Щоб вимкнути протокол, змініть значення DWORD під кожним ключем клієнта та сервера, як зазначено нижче.DisabledByDefault [Значення = 1]

Увімкнуто [Значення = 0] -

У меню Файл натисніть кнопку Вийти.

Спосіб 2. Автоматичне змінення реєстру

Запустіть наведений нижче сценарій Windows PowerShell в режимі адміністратора, щоб автоматично настроїти Windows на використання лише протоколу TLS 1.2:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Налаштування System Center на використання лише TLS 1.2

Установіть для System Center використання лише протоколу TLS 1.2. Для цього спочатку переконайтеся, що виконано всі попередні вимоги. Потім зробіть наведені нижче параметри на компонентах System Center і всіх інших серверах, на яких інстальовано агентів.

Скористайтеся одним із наведених нижче способів.

Спосіб 1. Змінення реєстру вручну

Важливо

Уважно виконайте кроки, описані в цьому розділі. Неправильне змінення реєстру може призвести до серйозних проблем. Перш ніж змінювати його, сновіть резервну копію реєстру для відновлення на випадок виникнення проблем.

Щоб увімкнути інсталяцію для підтримки протоколу TLS 1.2, виконайте такі дії:

-

Запустіть редактор реєстру. Для цього клацніть правою кнопкою миші кнопку Пуск, у полі Виконати введіть regedit і натисніть кнопку OK.

-

Знайдіть такий підрозділ реєстру:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Створіть під цим ключем таке значення DWORD:

SchUseStrongCrypto [Значення = 1]

-

Знайдіть такий підрозділ реєстру:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Створіть під цим ключем таке значення DWORD:

SchUseStrongCrypto [Значення = 1]

-

Перезавантажте систему.

Спосіб 2. Автоматичне змінення реєстру

Виконайте наведений нижче сценарій Windows PowerShell в режимі адміністратора, щоб автоматично настроїти System Center на використання лише протоколу TLS 1.2:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Додаткові параметри

Operations Manager

Пакети керування

Імпорт пакетів керування для System Center 2016 Operations Manager. Вони містяться в такому каталозі після інсталяції оновлення сервера:

\Program Files\Microsoft System Center 2016\Operations Manager\Server\Management Packs for Update Rollups

Настройки ACS

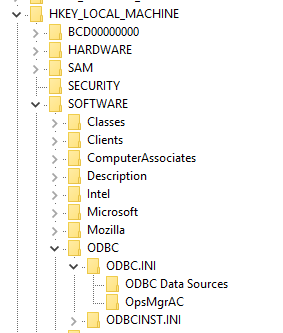

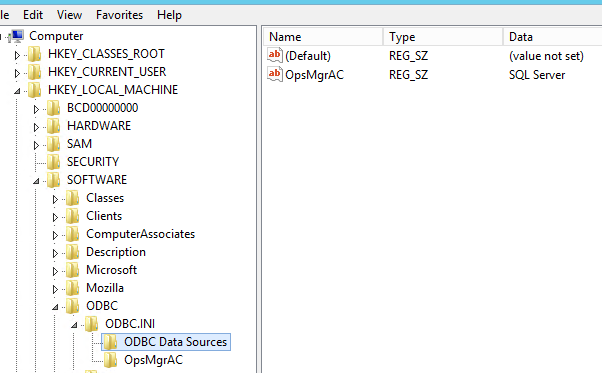

Для служб аудиту колекції (ACS) потрібно внести додаткові зміни до реєстру. ACS використовує DSN для підключення до бази даних. Щоб зробити їх функціональними для TLS 1.2, потрібно оновити параметри DSN.

-

Знайдіть наведений нижче підрозділ ODBC в реєстрі.

Примітка Ім'я DSN за промовчанням – OpsMgrAC.

-

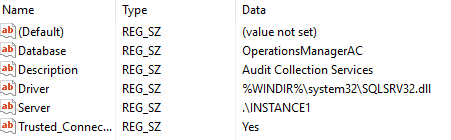

У підрозділі джерела даних ODBC виберіть запис для імені DSN OpsMgrAC. Містить ім'я драйвера ODBC, який використовуватиметься для підключення до бази даних. Якщо інстальовано ODBC 11.0, змініть це ім'я на драйвер ODBC Driver 11 для SQL Server. Або, якщо інстальовано ODBC 13.0, змініть це ім'я на драйвер ODBC Driver 13 для SQL Server.

-

У підрозділі OpsMgrAC оновіть запис драйвера для інстальованої версії ODBS.

-

Якщо ODBC 11.0 інстальовано, змініть запис драйверана %WINDIR%\system32\msodbcsql11.dll.

-

Якщо ODBC 13.0 інстальовано, змініть запис драйверана %WINDIR%\system32\msodbcsql13.dll.

-

Крім того, можна створити та зберегти наведений нижче REG-файл у Блокноті або іншому текстовому редакторі. Щоб запустити збережений REG-файл, двічі клацніть файл.

Для ODBC 11.0 створіть такий файл ODBC 11.0.reg:

[HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Джерела даних ODBC] "OpsMgrAC"="Драйвер ODBC 11 для SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll"

Для ODBC 13.0 створіть такий файл ODBC 13.0.reg:

[HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Джерела даних ODBC] "OpsMgrAC"="Драйвер ODBC 13 для SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

Загартування TLS у Linux

Дотримуйтеся вказівок на відповідному веб-сайті, щоб налаштувати TLS 1.2 у своєму середовищі Red Hat або Apache .

Диспетчер захисту даних

Щоб увімкнути диспетчер захисту даних для спільної роботи з TLS 1.2 для резервного копіювання до хмари, увімкніть ці кроки на сервері Диспетчера захисту даних.

Orchestrator

Після інсталяції оновлень Orchestrator повторно настройте базу даних Orchestrator, використовуючи наявну базу даних відповідно до цих рекомендацій.

Відмова від відповідальності щодо контактів від сторонніх постачальників

Корпорація Майкрософт надає контактну інформацію від сторонніх постачальників, щоб допомогти вам знайти додаткову інформацію про цю статтю. Ця контактна інформація може змінюватися без попередження. Корпорація Майкрософт не гарантує точність контактної інформації сторонніх постачальників.