为了应对涉及使用对象打包器控件将恶意对象嵌入 Office 文档 的攻击趋势, Office 对 Office 应用程序中的 Packager 对象的默认激活模型进行了更改。

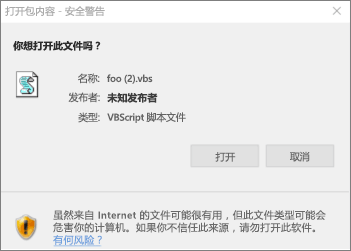

在此更新之前,当用户双击文档中的嵌入对象时,可以使用对象打包器控件激活 (e.g. EXE、JS、VBS) 嵌入的可执行文件或脚本。 对于 Windows 认为高风险的对象,用户将看到如下所示的安全警告。

如果用户单击“打开”,则对象使用已登录用户的权限执行。 攻击者利用此途径向社交工程师用户激活 Office 文档中嵌入的恶意程序,方法是说服他们单击此警告提示。

为了保护用户,默认情况下, Microsoft 365 应用程序将阻止激活被视为高风险的对象。 阻止的扩展列表与 Outlook 用于阻止附件的扩展列表相同。 可以在 Outlook 中的阻止附件中找到扩展列表。

此行为是怎样的?

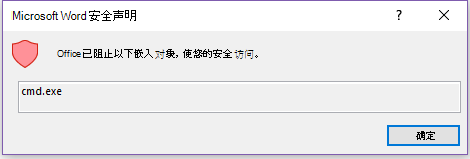

Office 应用不再允许激活链接到被视为高风险的扩展的对象。 当用户尝试激活此类对象时,会显示以下通知:

为了保护你的安全,Office 已阻止访问以下嵌入对象。

是否可以自定义被阻止的扩展?

是的,Office 提供了两个组策略选项,允许管理员自定义阻止的扩展。 你将在 Office/Security Settings/下找到每个 。

允许 OLE 嵌入的文件扩展名

使用此策略设置,可以使用对象打包程序控件指定当作为 OLE 包嵌入到 Office 文件中时,Office 不会阻止哪些文件扩展名。 如果启用此策略设置,请输入要允许的文件扩展名(用分号分隔)。

例如: exe;vbs;js

警告: 恶意脚本和可执行文件可以嵌入为 OLE 包,如果用户单击,可能会造成伤害。 如果将扩展添加到此允许列表,它们可能会降低 Office 的安全性。

阻止 OLE 嵌入的其他文件扩展名

使用此策略设置,可以使用对象打包程序控件指定 Office 在 Office 文件中作为 OLE 包嵌入时将阻止的其他文件扩展名。

如果启用此策略设置,请输入要阻止的其他文件扩展名(用分号分隔)。

例如: py;Rb

注意: 如果在“允许 OLE 嵌入文件扩展名”和“阻止 OLE 嵌入文件扩展名”下添加文件扩展名,则会阻止该扩展名。

如何实现更改此行为?

若要更改特定应用程序(例如 Word 或 Excel)的此行为,可以创建以下注册表项: HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\<Office 应用程序>\Security\PackagerPrompt

警告: 使用注册表编辑器或其他方法修改注册表不当可能会出现严重问题。 这些问题可能需要重新安装操作系统。 Microsoft 无法保证可以解决这些问题。 修改注册表的风险由您自行承担。

若要创建注册表项,请执行以下操作:

-

退出可能已打开的任何 Office 应用程序。

-

单击“开始 (”或按键盘上的 Windows 键) 然后键入 Regedit 并按 Enter,启动注册表编辑器。

-

找到以下注册表项:

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\<Office application>\Security\

Office 应用程序应为以下项之一:

-

Word

-

Excel

-

PowerPoint

-

Visio

-

发布服务器

-

-

右键单击该键,并使用以下值之一添加名为 PackagerPrompt 的新REG_DWORD十六进制值:

-

0 – 用户单击时 Office 没有提示,对象执行

-

1 - 当用户单击时,从 Office 发出提示,对象执行

-

2 – 无提示,对象不执行

-

有一个关于 Office 的问题,但我们没有回答?

请访问 Microsoft 解答社区 ,查看其他人发布的问题和答案,或获取自己问题的答案。