|

更改日期 |

更改说明 |

|---|---|

|

2024 年 3 月 10 日 |

修订了每月时间线添加了更多强化相关内容,并从时间线中删除了 2024 年 2 月条目,因为它与强化无关。 |

简介

强化是我们持续安全策略的一个关键要素,有助于在专注于工作的同时保护你的遗产。 从芯片到云,越来越有创意的网络威胁可以瞄准任何可能的弱点。 你看过我们在 Windows 消息中心上强化的出版物吗? 最近强制执行的一些方法包括 DCOM 身份验证强化和 Netjoin:域加入强化。 让我们回顾一下未来几个月内正在变硬的脆弱区域。

注意: 本文将随着时间的推移而更新,以提供有关强化更改和时间线的最新信息。 上次更新时间:2024 年 3 月 10 日。

强化更改一目了然

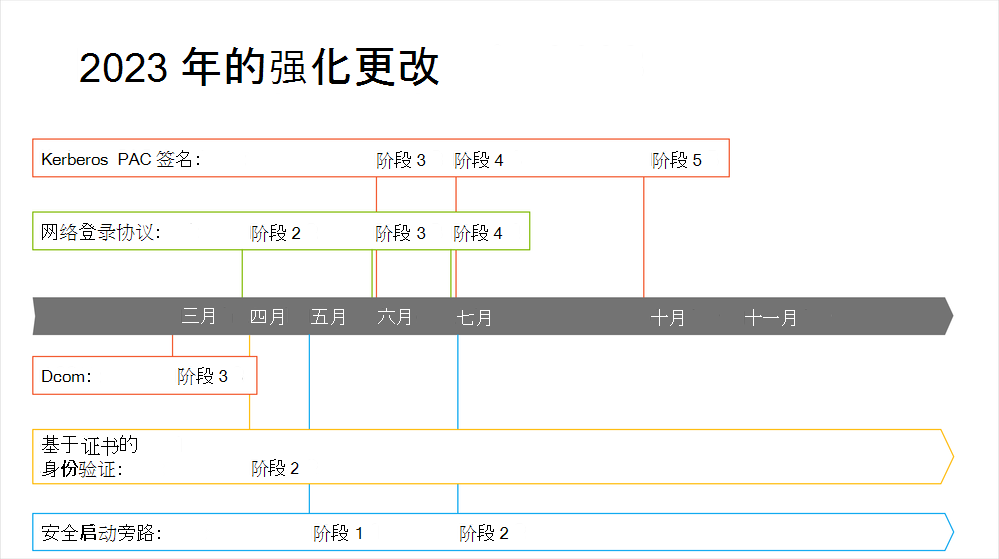

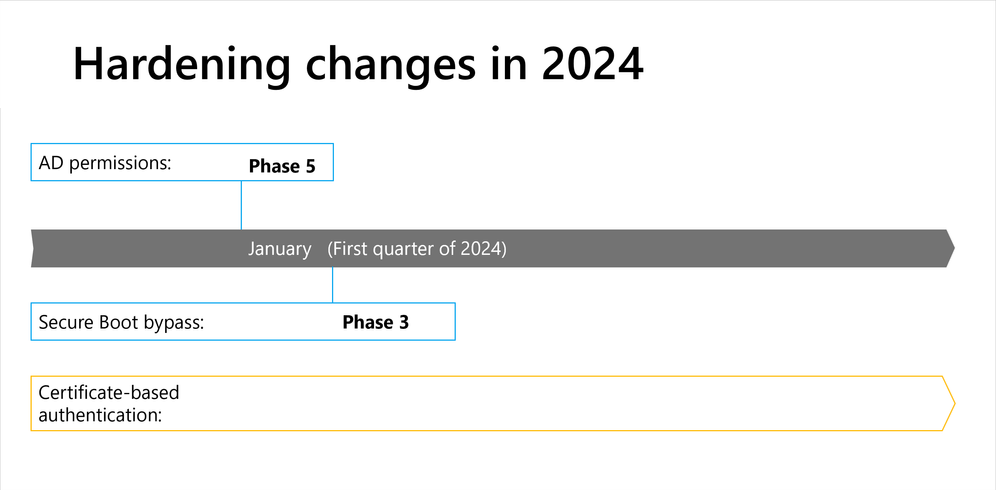

查看视觉对象时间线,重点了解你感兴趣的特定更改。 查找以下每个阶段的详细信息。

图 1: 2023 年发生的强化更改的视觉时间线。

图 2: 2024 年发生的强化更改的视觉时间线。

按月强化更改

请参阅每月所有即将进行的强化更改的详细信息,以帮助你规划每个阶段和最终强制实施。

-

netlogon 协议更改KB5021130 |阶段 2

初始强制阶段。 通过将值 0 设置为 RequireSeal 注册表子项来消除禁用 RPC 密封的功能。 -

基于证书的身份验证KB5014754 |阶段 2

删除 “禁用” 模式。

-

安全启动旁路保护KB5025885 |阶段 1

初始部署阶段。 2023 年 5 月 9 日或之后发布的 Windows 汇报解决了 CVE-2023-24932 中讨论的漏洞、对 Windows 启动组件的更改,以及两个可手动应用 (代码完整性策略的吊销文件,以及更新的安全启动禁止列表 (DBX) ) 。

-

netlogon 协议更改KB5021130 |阶段 3

默认情况下强制实施。 RequireSeal 子项将移至强制模式,除非显式将其配置为兼容模式。 -

Kerberos PAC 签名KB5020805 |阶段 3

第三个部署阶段。 通过将 KrbtgtFullPacSignature 子项设置为 值 0,删除禁用 PAC 签名添加的功能。

-

netlogon 协议更改KB5021130 |阶段 4

最终强制实施。 2023 年 7 月 11 日发布的 Windows 更新将删除将值 1 设置为 RequireSeal 注册表子项的功能。 这将启用 CVE-2022-38023 的强制执行阶段。 -

Kerberos PAC 签名KB5020805 |阶段 4

初始强制模式。 删除了为 KrbtgtFullPacSignature 子项设置值 1 的功能,并移动到强制模式作为默认 (KrbtgtFullPacSignature = 3) ,可以使用显式审核设置替代该模式。 -

安全启动旁路保护KB5025885 |阶段 2

第二个部署阶段。 2023 年 7 月 11 日或之后发布的 Windows 汇报包括自动部署吊销文件、用于报告吊销部署是否成功的新事件日志事件以及 WinRE 的 SafeOS 动态更新包。

-

Kerberos PAC 签名KB5020805 |阶段 5

完全强制阶段。 删除对注册表子项 KrbtgtFullPacSignature 的支持,删除对审核 模式的支持,并且所有没有新 PAC 签名的服务票证都将被拒绝身份验证。

-

Active Directory (AD) 权限更新KB5008383 |阶段 5

最终部署阶段。 完成 KB5008383的“采取措施”部分中列出的步骤后,最终部署阶段即可开始。 若要转到 强制 模式,请按照“部署指南”部分中的说明在 dSHeuristics 属性上设置第 28 位和第 29 位。 然后监视事件 3044-3046。 他们报告强制模式阻止了以前在审核模式下可能允许的 LDAP 添加或修改操作。

-

安全启动旁路保护KB5025885 |阶段 3

第三个部署阶段。 此阶段将添加其他启动管理器缓解措施。 此阶段最早将于 2024 年 4 月 9 日开始。

-

安全启动旁路保护KB5025885 |阶段 3

强制实施阶段。 在将 Windows 更新安装到所有受影响的系统后,将以编程方式强制执行吊销(代码完整性启动策略和安全启动禁止列表),且不禁用任何选项。

-

基于证书的身份验证 KB5014754 |阶段 3

完全强制模式。 如果证书无法强映射,身份验证将被拒绝。

获取最新新闻

请为 Windows 消息中心添加书签,以便轻松查找最新更新和提醒。 如果你是有权访问Microsoft 365 管理中心的 IT 管理员,请在Microsoft 365 管理中心上设置Email首选项,以接收重要通知和更新。