摘要

2021 年 7 月 6 日及之後發佈的安全性更新包含 Windows Print Spooler 服務 (spoolsv.exe) 稱為「PrintNightmare」的遠端程式碼執行漏洞保護,以 CVE-2021-34527記錄。 安裝 2021 年 7 月及更新更新之後,非系統管理員 ,包括印表機運算子等委派的系統管理員群組,無法將已簽署和未簽署的印表機驅動程式安裝至列印伺服器。 根據預設,只有系統管理員可以同時將已簽署和未簽署的印表機驅動程式安裝至列印伺服器。

注意 在安裝包含 CVE-2021-34527 保護的 2021 年 7 月帶外及更新 Windows 更新之前,印表機操作者的安全性群組可以在印表機伺服器上同時安裝已簽署和未簽署的印表機驅動程式。 從 2021 年 7 月帶外更新開始,需要系統管理員認證才能在印表機伺服器上安裝已簽署和未簽署的印表機驅動程式。 或者,若要重寫所有點和列印限制群組原則設定,並確保只有系統管理員可以在列印伺服器上安裝印表機驅動程式,請設定RestrictDriverInstallationToAdministrators 登錄值為 1。

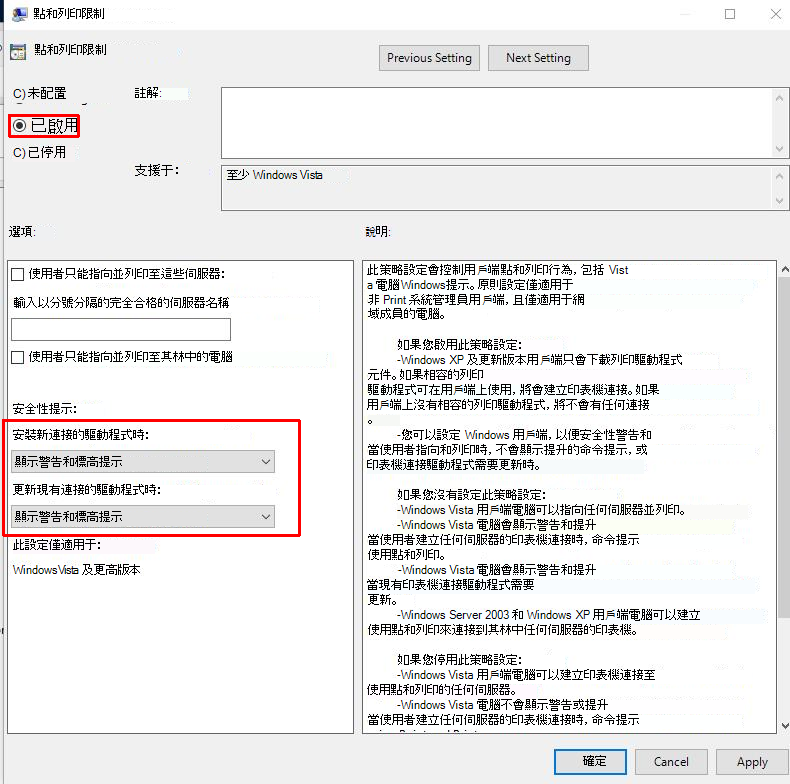

我們建議您立即在所有支援的 Windows 用戶端和伺服器作業系統上,從目前託管列印多工緩衝處理器服務的裝置開始,立即安裝 2021 年 7 月 6 日或之後發行的最新 Windows 更新。 接下來,在點和列印限制群組原則設定中,將「安裝新連接的驅動程式時」和「更新現有連接的驅動程式時」設定為「顯示警告和高度提示」。

解決方法

-

安裝 2021 年 7 月帶外更新或更新更新。

-

檢查下列條件是否成立:

-

註冊表設定:HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Printers\PointAndPrint

-

NoWarningNoE外文OnInstall = 0 (DWORD) 或未 (預設)

-

UpdatePromptSettings = 0 (DWORD) 或未 (預設)

-

-

群組原則:您尚未配置點和列印限制群組原則。

如果兩個條件都成立,則您不會容易受到 CVE-2021-34527 影響,因此不需要執行其他動作。 如果任一條件不成立,表示您容易受到攻擊。 請遵循下列步驟,將點和列印限制群組原則變更為安全性群組策略。

-

開啟群組原則編輯器工具,然後前往電腦組> 管理範本 > 印表機。

-

設定點和列印限制群組原則設定,如下所示:

-

將點和列印限制群組原則設定設定為「啟用」。

-

「安裝新連接的驅動程式時」:「顯示警告和高度提示」。

-

「更新現有連接的驅動程式時」:「顯示警告和高度提示」。

-

重要 我們強烈建議您將此原則適用于所有主機列印多工緩衝處理器服務的電腦。

重新開機需求: 此原則變更不需要在適用這些設定之後重新開機裝置或列印多工緩衝處理器服務。

3. 使用下列登錄機碼確認已正確使用群組原則:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Printers\PointAndPrint

-

NoWarningNoE外文OnInstall = 0 (DWORD)

-

UpdatePromptSettings = 0 (DWORD)

警告 將這些值設定為非零值,會使您安裝 CVE-2021-34527 更新的裝置容易受到攻擊。

注意 設定這些設定不會停用點和列印功能。

4. [建議] [重寫點] 和 [列印限制],讓只有系統管理員才能在印表機伺服器上安裝列印驅動程式。 這是使用登錄機碼 RestrictDriverInstallationToAdministrators 完成。 2021 年 7 月 6 日或更新版本發佈的更新預設為 0 (2021) 8 月 10 日發行更新。 2021 年 8 月 10 日或更新版本發佈的更新預設為 1 (啟用) 。 若要瞭解如何設定 RestrictDriverInstallationToAdministrators 和其他列印相關建議,請參閱 KB5005652 -管理新點和列印預設驅動程式安裝行為 (CVE-2021-34481)

詳細資訊

CVE-2021-34527 的修正程式是否會影響連接並安裝共用網路印表機列印驅動程式之用戶端裝置的預設點和列印驅動程式安裝案例?

否,CVE-2021-34527 的修正程式不會影響連接並安裝共用網路印表機列印驅動程式之用戶端裝置的預設點和列印驅動程式安裝案例。 在這種情況下,用戶端裝置會連接到列印伺服器,然後從該信任的伺服器下載並安裝驅動程式。 此案例與攻擊者嘗試在列印伺服器本身上安裝惡意驅動程式的容易受到攻擊的情況不同,無論是本地或遠端。