Hablemos de cómo puede proteger mejor sus dispositivos y cuentas en línea.

¿Qué es la autenticación y por qué debería importarte?

A menudo, cuando necesita acceder a algo (un dispositivo, una cuenta o incluso un lugar), tiene que tener una forma de demostrar que es quien dice ser o, al menos, que tiene permiso para acceder a esa cosa. Este es un proceso que llamamos "autenticación".

Un ejemplo básico es su hogar. Cuando quieras entrar en tu casa probablemente tienes que usar algún tipo de tecla para desbloquear la puerta. Esa clave física le permite escribir. Este es un método muy básico de autenticación, que sí tiene un gran problema: si alguien encuentra o roba la clave, puede entrar en su casa.

Otro ejemplo común de autenticación es el cajero automático de su banco. Este es un ejemplo ligeramente más avanzado porque, en lugar de tener una clave física (normalmente una tarjeta de plástico en la cartera), también tiene que tener un hecho recordado: su PIN, que suele ser un número de 4 a 8 dígitos.

Este es un sistema más seguro, ya que incluso si alguien tiene su clave física (la tarjeta), no puede quitar el dinero de la caja porque todavía necesita conocer su PIN. Si lo único que tienen es su PIN, aún no pueden obtener el efectivo de la máquina porque también necesitan la tarjeta. Tienen que tener ambas cosas.

En un equipo, el tipo de autenticación con la que todos estamos familiarizados es iniciar sesión con un nombre de usuario y una contraseña. En estos días, nuestros dispositivos contienen tantos datos importantes que es fundamental que nuestra autenticación se haga bien. Si los delincuentes pueden iniciar sesión en sus dispositivos o servicios como usted, pueden hacer muchas cosas malas.

Por lo tanto, veamos cómo puede protegerlos fácilmente.

Primer paso: Activar la autenticación en los dispositivos móviles.

La mayoría de los smartphones modernos pueden desbloquearse rápidamente con una huella digital o un reconocimiento facial, pero incluso los que no admiten esos métodos se pueden configurar para requerir que se desbloquee un PIN. Activa esto.

Sí, requiere un paso adicional para desbloquear el teléfono cuando quiera usarlo, pero agregar ese pequeño paso hace que el dispositivo sea mucho más seguro. Si el teléfono se pierde o se le roba a quien tiene el teléfono, es mucho menos probable que pueda acceder a sus datos confidenciales. Esto es especialmente importante si usa el dispositivo para el trabajo o la banca.

Autenticación multifactor (AKA "verificación en dos pasos")

Cuando se muestra en su casa e inserta la llave para desbloquear la puerta, esa tecla es lo que llamamos un "factor". Esa puerta bloqueada básica es la autenticación de un solo factor. Todo lo que necesita es esa clave física.

Hay tres tipos básicos de factores usados en la autenticación:

-

Algo que sabe, como una contraseña o un PIN recordado.

-

Algo que tiene, como un smartphone o una clave física de algún tipo.

-

Algo que es, como la huella digital o la cara, que el dispositivo puede analizar para reconocerle.

La autenticación multifactor significa que necesita más de un tipo de factor para entrar. La máquina de efectivo de la que hablamos es la autenticación en dos fases: la tarjeta ATM de plástico es un factor y ese PIN recordado es el segundo factor.

Casi todos los servicios en línea ahora le permiten usar la autenticación multifactor para iniciar sesión también. El primer factor suele ser su nombre de usuario y contraseña. El segundo factor suele ser un código especial de pago único enviado a su smartphone a través de un mensaje de texto. Cualquier persona que intente iniciar sesión en su cuenta necesitará su nombre de usuario y contraseña, pero también tendría que poder recibir ese mensaje de texto especial. Esto hace que sea mucho más difícil que los delincuentes puedan entrar.

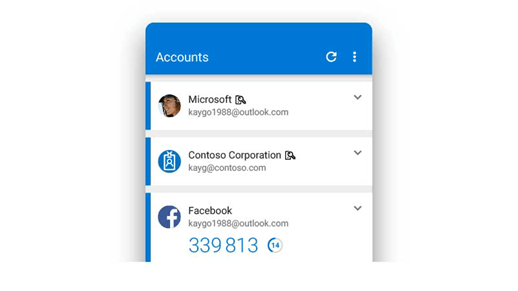

Otra opción para ese segundo factor puede ser una aplicación autenticador en su smartphone, como el Microsoft Authenticator. La aplicación authenticator tiene varias formas diferentes de funcionar, pero la más común es similar al método de mensaje de texto. El autenticador genera el código especial de una sola vez en el teléfono para que lo escriba. Esto es más rápido y seguro que un mensaje de texto porque un atacante determinado puede interceptar los mensajes de texto; pero no pueden interceptar un código generado localmente.

En ambos casos, el código especial cambia cada vez y expira después de un período de tiempo muy corto. Incluso si un atacante se enteró del código con el que hizo sesión ayer, no le hará ningún bien hoy.

¿No es una molestia?

Una idea errónea común sobre la autenticación multifactor o la verificación en dos pasos es que requiere más trabajo para iniciar sesión. Sin embargo, en la mayoría de los casos, el segundo factor solo es necesario la primera vez que inicie sesión en una nueva aplicación o dispositivo, o después de cambiar la contraseña. Después, el servicio reconoce que está iniciando sesión con el factor principal (nombre de usuario y contraseña) en una aplicación y dispositivo que ha usado anteriormente y le permite iniciar sesión sin necesidad del factor adicional.

Sin embargo, si un atacante intenta iniciar sesión en su cuenta, es probable que no esté usando su aplicación o dispositivo. Es más probable que intenten iniciar sesión desde su dispositivo, en algún lugar lejos, y después el servicio le pedirá el segundo factor de autenticación, que casi seguro que no tienen.

Siguiente paso: Activar la autenticación multifactor en cualquier lugar que pueda.

Habilite la autenticación multifactor en su banco, sus cuentas de redes sociales, compras en línea y cualquier otro servicio que lo admita. Algunos servicios pueden llamarlo "verificación en dos pasos" o "inicio de sesión en dos pasos", pero básicamente es lo mismo.

Normalmente lo encontrará en la configuración de seguridad de su cuenta.

Los ataques de compromiso de contraseña son responsables de los ataques de cuentas más exitosos que vemos, y la autenticación multifactor puede derrotar a casi todos ellos.

Para obtener más información, vea Qué es: autenticación multifactor.

Saluda a Windows Hello

Windows Hello es una forma más segura de iniciar sesión en sus Windows 10 o Windows 11 dispositivos. Le ayuda a alejarse del método de contraseña anterior mediante el reconocimiento facial, una huella digital o un PIN recordado en su lugar.

Nota: Para usar Hello Face, el dispositivo debe tener una cámara compatible con Hello y para usar Hello Fingerprint el dispositivo debe tener un lector de huellas digitales compatible con Hello. Si no tiene ninguna de esas cosas, hay cámaras compatibles y lectores de huellas digitales que puede comprar, o simplemente puede usar Hello PIN.

Hello Face o Hello Fingerprint son tan rápidos y sencillos como el reconocimiento facial o el lector de huellas digitales que puede usar en su smartphone. Cuando llegue a la Windows de inicio de sesión en lugar de que se le pida que escriba su contraseña, solo tiene que mirar la cámara o colocar el dedo en el lector de huellas digitales. Tan pronto como te reconozca, estás dentro. Normalmente, es casi inmediato.

Hello PIN funciona del mismo modo que la mayoría de los sistemas de entrada de PIN. Cuando vaya a iniciar sesión Windows le pedirá su PIN e iniciar sesión. Lo que hace especial a Hello PIN es que al configurarlo, asocia el PIN al dispositivo con el que inicia sesión. Esto significa que, al igual que otras formas de autenticación multifactor, si un atacante obtuvo su PIN, solo funcionaría en el dispositivo. No pueden usarlo para iniciar sesión en sus cuentas desde cualquier otro dispositivo.

Siguiente paso: Activar Windows Hello

En su Windows 10 o Windows 11 dispositivos, vaya a Configuración> cuentas> opciones de inicio de sesión. Allí puede ver qué tipos de Windows Hello el dispositivo puede admitirlo y configurarlo fácilmente.

Elegir contraseñas mejores

Las únicas personas a las que les gustan las contraseñas son los atacantes. Las buenas pueden ser difíciles de recordar y las personas tienden a reutilizar las mismas contraseñas una y otra vez. También algunas contraseñas son bastante comunes en un grupo grande de personas: "123456" no solo es una contraseña incorrecta, sino que también es una de las más usadas. Y no engañará a nadie si "iloveyou" es su contraseña, que fue la 8.ª contraseña más común en 2019.

Esperemos que haya activado la autenticación multifactor y Windows Hello, por lo que no depende tanto de las contraseñas ahora. Pero para aquellos servicios en los que todavía es necesaria una contraseña, elijamos una buena.

¿Qué hace que una contraseña sea buena?

Para elegir una contraseña adecuada, ayuda a conocer un par de las maneras en que los atacantes intentan adivinar contraseñas:

-

Ataques de diccionario: muchas personas usan palabras comunes como "dragon" o "princesa" como contraseña para que los atacantes solo prueben todas las palabras de un diccionario. Una variación es probar todas las contraseñas comunes como "123456", "qwerty" y "123qwe".

-

Fuerza bruta: los atacantes pueden probar todas las combinaciones de caracteres posibles hasta que encuentren el que funciona. Naturalmente, cada carácter agregado agrega exponencialmente más tiempo, por lo que con la tecnología actual no es práctico para la mayoría de los atacantes probar contraseñas de más de 10 o 11 caracteres. Nuestros datos muestran que muy pocos atacantes incluso intentan forzar las contraseñas brutas de más de 11 caracteres.

En ambos casos, el atacante no los escribe a mano, tienen su sistema intentando automáticamente miles de combinaciones por segundo.

Dados esos tipos de ataques, sabemos que la longitud es más importante que la complejidad y que nuestra contraseña no debería ser una palabra en inglés. Ni siquiera "afectuosamente", que tiene 14 caracteres. Lo ideal es que nuestra contraseña tenga al menos entre 12 y 14 caracteres, con letras mayúsculas y minúsculas, y al menos un número o símbolo.

Siguiente paso: Vamos a crear una contraseña correcta

Esta es una sugerencia para crear una contraseña que tenga longitud, complejidad y no sea demasiado difícil de recordar. Elija una cita de película favorita, una línea de un libro o una letra de canción y tome la primera letra de cada palabra. Sustituya los números y símbolos cuando corresponda para cumplir los requisitos de contraseña.

Quizás seas un fanático del béisbol. Las dos primeras líneas de la canción clásica de béisbol "Llébame al juego de pelota" son:

Llébame al juego de pelota,

Sacarme con la multitud

Tome la primera letra de cada palabra, con una sustitución obvia:

Tmo2tb,Tmowtc

Es decir, 13 caracteres largos, con mayúsculas y minúsculas, con números y símbolos. Parece bastante aleatorio y sería difícil de adivinar. Puede hacer lo mismo con cualquier cita, letra o línea si es lo suficientemente larga. Solo tiene que recordar qué cita o letra usó para esa cuenta y volver a decirlo en la cabeza mientras escribe.

Sugerencias:

-

Si el sistema en el que está iniciando sesión admite espacios en contraseñas, debe usarlos.

-

Considere la posibilidad de usar una aplicación de administrador de contraseñas. Un buen administrador de contraseñas puede generar contraseñas largas, aleatorias y recordarlas también. Después, solo necesita una contraseña buena, o mejor aún, una huella digital o reconocimiento facial, para iniciar sesión en el administrador de contraseñas y el administrador de contraseñas puede hacer el resto. Microsoft Edge crear y recordar contraseñas seguras y únicas para usted.

Ahora que tiene una contraseña correcta

Hay un par de otros tipos de ataques de contraseñas a los que hay que tener cuidado:

-

Credenciales reutilizadas: si usa el mismo nombre de usuario y contraseña en su banco y en TailwindToys.com y Tailwind se pone en peligro, esos atacantes tomarán todas las combinaciones de nombre de usuario y contraseña que obtienen de Tailwind y las probarán en todos los sitios de tarjetas de crédito y bancarias.

Sugerencia: Únase a Cameron mientras aprende los peligros de volver a uso de contraseñas en este breve artículo: Cameron aprende a volver a uso de contraseñas

-

Suplantación de identidad (phishing): es posible que los atacantes intenten llamarte o enviarte un mensaje, fingiendo ser del sitio o servicio, e intentar engañarte para que "confirmes tu contraseña".

No vuelva a usar contraseñas en varios sitios y tenga cuidado con cualquier persona que se pone en contacto con usted (aunque parezca que es una persona u organización en la que confía) y quiere que le dé información personal o de cuenta, haga clic en un vínculo o abra un archivo adjunto que no esperaba.

|

¿Es malo escribir las contraseñas? No necesariamente, siempre y cuando mantenga ese papel en una ubicación segura. Puede que sea mejor escribir un aviso para la contraseña, en lugar de la contraseña en sí, en caso de que el papel caiga en manos equivocadas. Por ejemplo, si usaba el ejemplo "Llébame al juego de pelota" que dimos anteriormente, podría escribir el nombre de su equipo de béisbol favorito como recordatorio de lo que usó para la contraseña. |