Memantau status sertifikat Boot Aman dengan remediasi Microsoft Intune

Berlaku Untuk

Tanggal Terbitkan Asli: 18 Februari 2026

ID KB: 5080921

Artikel ini memiliki panduan untuk:

-

Administrator TI yang membutuhkan visibilitas ke dalam status pembaruan sertifikat Boot Aman dari perangkat Windows terdaftar Intune mereka

-

Organisasi yang mempersiapkan tenggat waktu kedaluwarsa sertifikat Secure Boot Juni 2026

-

Teams yang ingin memantau kemajuan peluncuran sertifikat di seluruh perangkat Windows mereka yang terdaftar Intune

Dalam artikel ini:

Pendahuluan

Sertifikat Microsoft Secure Boot (CA 2011) akan kedaluwarsa mulai Juni 2026. Semua perangkat Windows dengan Boot Aman diaktifkan harus diperbarui ke sertifikat 2023 sebelum kedaluwarsa untuk memastikan dukungan pembaruan keamanan yang berkelanjutan.

Panduan ini menyediakan pendekatan monitoring-only menggunakan Microsoft Intune Remediations (Proaktif Remediations). Skrip deteksi mengumpulkan status Boot Aman dan sertifikat dari setiap perangkat dan melaporkannya kembali ke portal Intune — tidak ada tindakan perbaikan yang dilakukan pada perangkat. Ini memberi administrator tampilan terpusat dan dapat diekspor kemajuan pembaruan sertifikat di seluruh perangkat Windows mereka yang terdaftar Intune.

Mengapa menggunakan pendekatan ini?

|

Manfaat |

Deskripsi |

|---|---|

|

Visibilitas seluruh perangkat |

Lihat setiap Intune status sertifikat perangkat Windows terdaftar di satu tempat |

|

Ekspor |

Mengekspor hasil ke CSV langsung dari portal Intune |

|

Nilai registri mentah |

Lihat data registri aktual, bukan hanya pass/fail |

|

Konteks perangkat |

Mencakup produsen, model, versi BIOS, dan tipe firmware |

|

Telemetri log kejadian |

Mengambil ID kejadian Boot Aman (1801/1808), ID wadah, dan tingkat kepercayaan |

|

Sentuhan nol |

Berjalan secara diam-diam sebagai SISTEM — tidak ada interaksi pengguna yang diperlukan |

Untuk informasi latar belakang lengkap tentang pembaruan sertifikat, lihat Pembaruan sertifikat Boot Aman: Panduan untuk profesional ti dan organisasi.

Prasyarat

Sebelum menyebarkan skrip deteksi, pastikan lingkungan Anda memenuhi persyaratan yang diperlukan.

Solusi ini memanfaatkan Perbaikan dalam Microsoft Intune. Untuk daftar lengkap prasyarat, lihat Menggunakan Perbaikan untuk mendeteksi dan memperbaiki masalah dukungan - Microsoft Intune.

Skrip deteksi

Skrip deteksi adalah skrip PowerShell yang mengumpulkan data inventori Secure Boot komprehensif dari setiap perangkat dan mengeluarkannya sebagai string JSON. Skrip dibaca dari sumber berikut:

Registri — Status pembaruan sertifikat Boot Aman, kunci pelayanan, atribut perangkat, dan pengaturan opt-in/opt-out dari HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot dan subkeynya

WMI/CIM — versi OS, waktu boot terakhir, dan info perangkat keras baseboard

Log kejadian — Entri log kejadian sistem untuk ID Kejadian 1801 dan 1808 (Kejadian pembaruan Boot Aman)

Output JSON muncul di portal Intune di bawah Remediasi > Monitor > Status perangkat > "Output deteksi pra-perbaikan" dan dapat diekspor ke CSV untuk analisis.

Penting: Ini adalah skrip khusus deteksi. Tidak ada perubahan yang dilakukan pada perangkat. Tidak diperlukan skrip perbaikan.

Membuat File Skrip

PENTING Artikel berikut yang berisi sampel skrip telah dihentikan. Jika Anda telah menginstal pembaruan Windows yang dirilis pada atau setelah 12 Mei 2026, sampel skrip dapat ditemukan di folder %systemroot%\SecureBoot\ExampleRolloutScripts di perangkat Anda.

-

Menavigasi ke skrip pengumpulan data inventori Boot Aman Sampel (KB5072718)

-

Menyalin konten skrip lengkap dari halaman

-

Membuka editor teks (misalnya Notepad, VS Code) dan tempelkan skrip

-

Menyimpan file sebagai Detect-SecureBootCertUpdateStatus.ps1

Membuat Perbaikan di Intune

Ikuti langkah-langkah ini untuk menyebarkan skrip deteksi sebagai Remediasi (paket skrip) di Microsoft Intune.

Langkah 1: Membuat Paket Skrip

-

Masuk ke pusat admin Microsoft Intune

-

Menavigasi ke Perangkat > Perbaikan

-

Klik + Buat paket skrip

Langkah 2: Dasar-dasar

-

Mengonfigurasi pengaturan berikut pada tab Dasar:

|

Pengaturan |

Nilai |

|---|---|

|

Nama |

Monitor Status Sertifikat Boot Aman |

|

Deskripsi |

Memantau status pembaruan sertifikat Boot Aman di seluruh armada. Deteksi saja — tidak ada tindakan perbaikan yang dilakukan. |

|

Publisher |

(nama organisasi Anda) |

-

Klik Berikutnya

Langkah 3: Pengaturan

-

Mengonfigurasi pengaturan berikut ini pada tab Pengaturan:

|

Pengaturan |

Nilai |

Catatan |

|---|---|---|

|

File skrip deteksi |

Mengunggah Detect-SecureBootCertificateStatus.ps1 |

Skrip dari bagian sebelumnya |

|

File skrip remediasi |

(biarkan kosong) |

Tidak diperlukan perbaikan — ini hanya memantau |

|

Jalankan skrip ini menggunakan kredensial yang masuk |

Tidak |

Berjalan sebagai SISTEM untuk memastikan akses ke Confirm-SecureBootUEFI dan registri |

|

Memberlakukan pemeriksaan tanda tangan skrip |

Tidak |

Atur ke Ya jika organisasi Anda memerlukan skrip yang ditandatangani |

|

Menjalankan skrip di PowerShell 64-bit |

Ya |

Diperlukan untuk cmdlet Confirm-SecureBootUEFI dan pembacaan registri yang akurat |

-

Klik Berikutnya

Langkah 4: Tag Lingkup

-

Tambahkan tag lingkup yang diperlukan oleh organisasi Anda, atau biarkan sebagai default

-

Klik Berikutnya

Langkah 5: Tugas

|

Pengaturan |

Nilai |

Catatan |

|---|---|---|

|

Tugas |

Pilih grup perangkat untuk dipantau |

Gunakan Semua perangkat untuk pemantauan seluruh armada, atau grup tertentu untuk pemantauan bertarget |

|

Jadwal |

Mengonfigurasi ke kebutuhan pemantauan Anda |

Disarankan: Sekali setiap hari untuk pelacakan peluncuran aktif, atau sekali setiap minggu untuk pemantauan yang sedang berlangsung |

Catatan: Perbaikan berjalan pada jadwal perangkat yang dikonfigurasi. Proses pertama mungkin memakan waktu hingga 24 jam setelah penetapan tergantung pada siklus check-in perangkat.

Klik Berikutnya

Langkah 6: Tinjau + Buat

-

Tinjau semua pengaturan

-

Klik Buat

Menampilkan dan Mengekspor Hasil

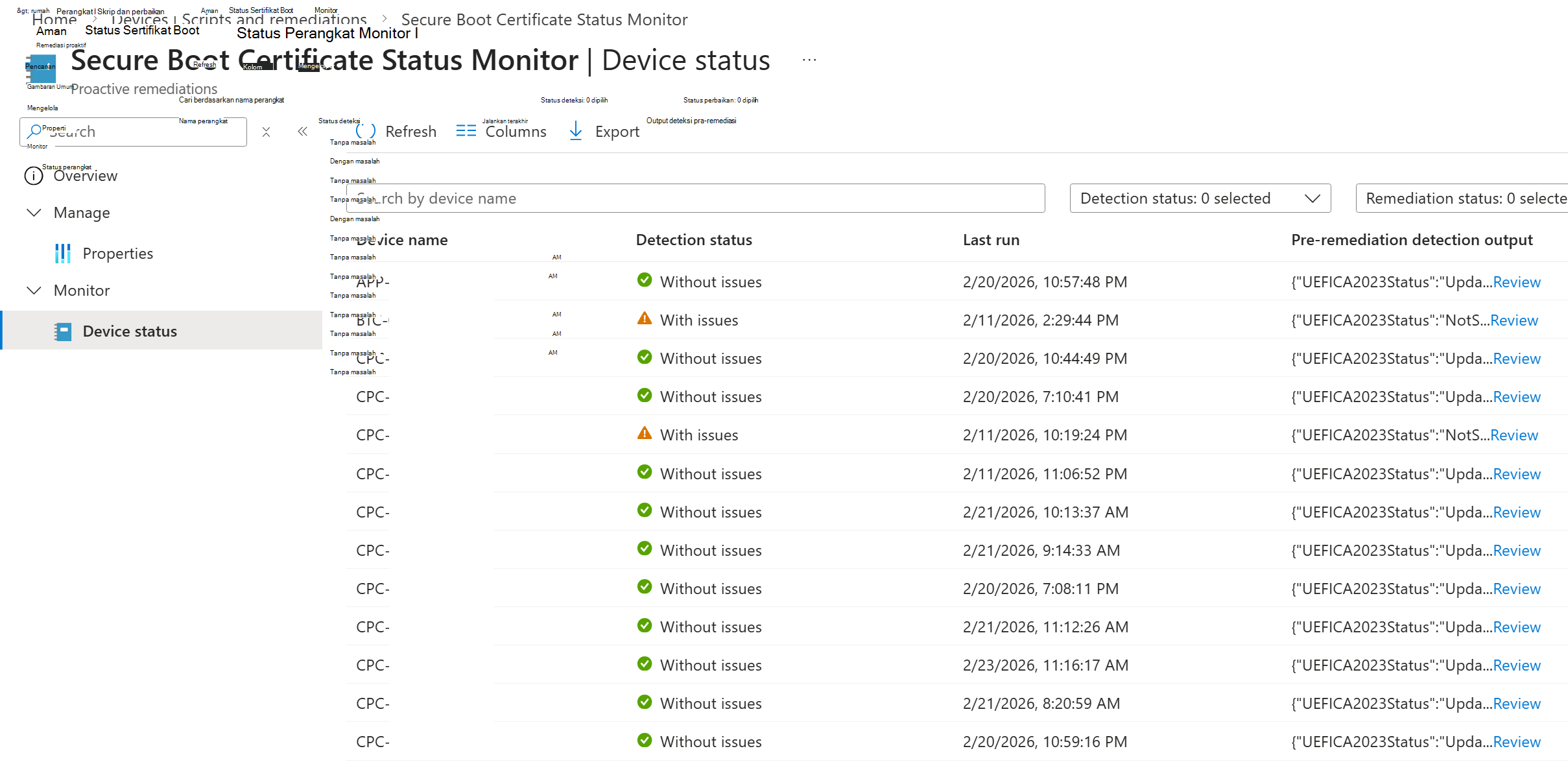

Menampilkan hasil di portal

-

Menavigasi ke Perangkat > Perbaikan

-

Klik Monitor Status Sertifikat Boot Aman (atau nama yang Anda pilih)

-

Pilih tab Monitor

-

Klik Status perangkat

-

Klik Kolom dan tambahkan Output deteksi pra-perbaikan

Anda akan melihat tabel dengan kolom berikut ini:

|

Kolom |

Deskripsi |

|---|---|

|

Nama perangkat |

Nama perangkat |

|

Username |

Pengguna utama perangkat |

|

Status deteksi |

Tanpa masalah (sert diperbarui) atau dengan masalah (sertifikat tidak diperbarui) |

|

Output deteksi pra-remediasi |

Output JSON penuh dari skrip |

|

Terakhir diubah |

Ketika skrip terakhir dijalankan di perangkat |

Mengekspor ke CSV

-

Pada halaman Status perangkat, klik tombol Ekspor di bagian atas tabel

-

File CSV akan mengunduh semua kolom termasuk output deteksi JSON penuh untuk setiap perangkat

-

Buka di Excel untuk memfilter, mengurutkan, dan menganalisis menurut bidang apa pun

Tips: Di Excel, Anda bisa menggunakan fungsi TEXTJOIN atau JSON untuk menguraikan output deteksi JSON ke dalam kolom terpisah untuk analisis yang lebih mudah.

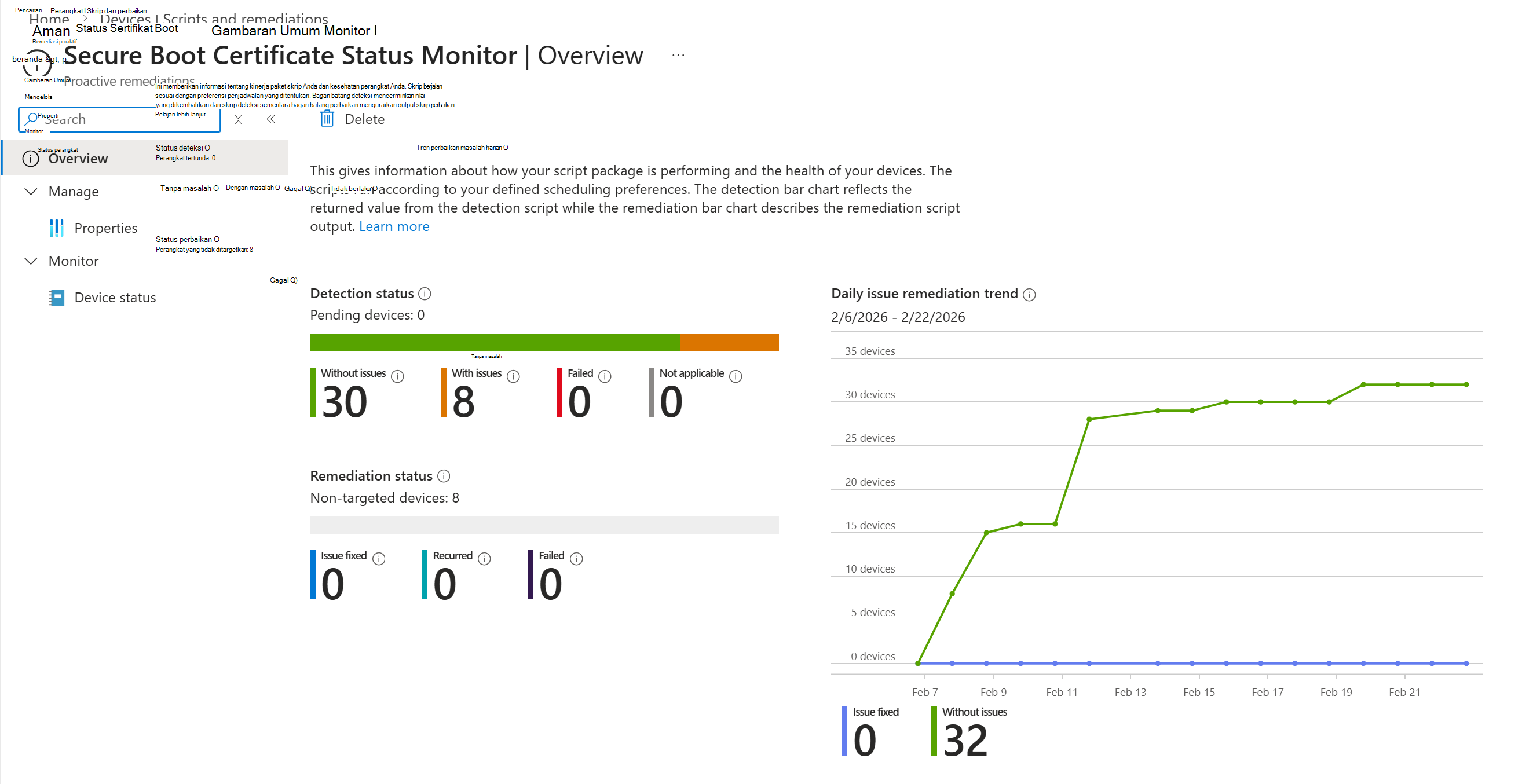

Tab Gambaran Umum

Tab Gambaran Umum pada Remediasi menyediakan dasbor ringkasan:

|

Metrik |

Makna |

|---|---|

|

Perangkat dengan masalah |

Perangkat yang sertifikatnya belum diperbarui |

|

Perangkat tanpa masalah |

Perangkat di mana sertifikat diperbarui |

|

Perangkat dengan deteksi gagal |

Perangkat tempat skrip mengalami kesalahan |

Tanya Jawab Umum

Apakah hal ini mengubah apa pun di perangkat saya?

Tidak. Ini adalah skrip khusus deteksi. Tidak ada nilai registri yang diubah, tidak ada pembaruan yang dipicu, dan tidak ada tindakan perbaikan yang dilakukan. Skrip hanya membaca nilai dan melaporkannya.

Apa artinya "Dengan masalah"?

"Dengan masalah" berarti perangkat belum memiliki sertifikat Boot Aman 2023 yang diterapkan dan manajer boot bertanda tangan 2023 di tempat. Ini bisa terjadi karena: - Pembaruan sertifikat belum dimulai - Pembaruan sedang berlangsung dan mungkin mengharuskan boot ulang untuk diselesaikan - Boot Aman tidak diaktifkan di perangkat - Perangkat tidak berbasis UEFI atau sedang menunggu boot ulang untuk menerapkan boot manager.

Apa artinya "Tanpa masalah"?

"Tanpa masalah" berarti perangkat telah mengaktifkan Boot Aman dan nilai registri UEFICA2023Status diperbarui, menunjukkan bahwa sertifikat 2023 telah berhasil diterapkan.

Seberapa sering skrip berjalan?

Skrip berjalan pada jadwal yang Anda konfigurasi dalam tugas. Untuk pemantauan aktif selama peluncuran, disarankan setiap hari. Untuk pemantauan yang sedang berlangsung, mingguan sudah cukup.

Bagaimana jika kunci registri Pelayanan tidak ada?

Jika tombol HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing tidak ada di perangkat, bidang UEFICA2023Status akan memperlihatkan NoValue. Hal ini biasanya berarti pembaruan sertifikat belum dimulai di perangkat.

Lisensi apa yang diperlukan?

Remediasi memerlukan lisensi Windows 10/11 Enterprise E3/E5, Education A3/A5, atau F3. Jika perangkat Anda hanya memiliki lisensi Business Premium atau Pro, Remediations tidak akan tersedia. Lihat Prasyarat untuk Remediasi.

Sumber daya

Playbook Pembaruan Sertifikat Boot Aman

Secure Boot Certificate Updates: Panduan untuk Profesional TI

Kunci Registri Updates untuk Boot Aman

Kejadian Pembaruan Variabel DB dan DBX Boot Aman