ビジネス標準および業界の規制に準拠するには、機密性の高い情報を保護し、不注意による漏えいを防止する必要があります。 組織外の漏えいを防ぐ必要がある機密情報の例には、クレジット カード番号、社会保障番号、National ID Number などの財務データや個人を特定できる情報 (PII) が含まれます。 SharePoint Server 2016 のデータ損失防止 (DLP) ポリシーでは、サイト コレクション全体の機密情報を識別、監視、または自動的に保護することができます。

DLP では次のことができます。

-

DLP クエリを作成して、サイト コレクションに現在存在する機密情報を明らかにします。 DLP ポリシーを作成する前に、組織内のユーザーが使用している機密情報の種類、およびその機密情報が含まれているサイト コレクションを確認しておくと役に立ちます。 DLP クエリを使用すると、一般的な業界の規制の対象となる機密情報を見つけて、リスクの理解を深め、DLP ポリシーで保護する必要がある機密情報とその場所を特定できます。

-

DLP ポリシーを作成して、サイト コレクション内の機密情報を監視し、自動的に保護します。 たとえば、ユーザーが個人を特定できる情報を含むドキュメントを保存する場合にユーザーにポリシー ヒントを表示するように、ポリシーを設定できます。 さらに、ポリシーでは、サイト所有者、コンテンツ所有者、およびドキュメントの最終更新者を除く全ユーザーに対して、ドキュメントへのアクセスを自動的にブロックできます。 最後に、DLP ポリシーによってユーザーの作業が妨げられてはならないので、ポリシー ヒントにはブロック操作を上書きするオプションがあり、ユーザーは業務上の妥当性がある場合はドキュメントの作業を継続できます。

DLP テンプレート

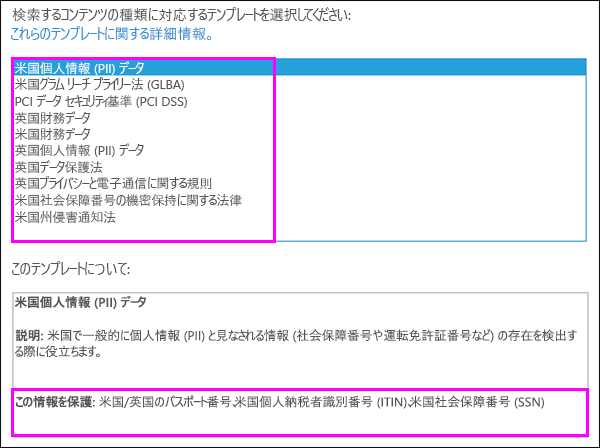

DLP クエリまたは DLP ポリシーを作成するときに、一般的な規制要件に対応する DLP テンプレートの一覧から選択できます。 各 DLP テンプレートは、特定の種類の機密情報を識別します。たとえば、米国の個人を特定できる情報 (PII) データという名前のテンプレートは、米国および英国のパスポート番号、米国の個人納税者識別番号 (ITIN)、または米国社会保障番号 (SSN) を含むコンテンツを識別します。

機密情報の種類

DLP ポリシーで保護できる機密情報は、機密情報の種類として定義されています。 SharePoint Server 2016 には、クレジット カード番号、銀行口座番号、国内 ID 番号、パスポート番号など、一般的な機密情報の種類の定義が数多く含まれていて、すぐに使用できます。

DLP ポリシーは、たとえば、クレジット カード番号などの機密情報の種類を検索するとき、16 桁の数字を単純に探すのではありません。 各機密情報の種類は、以下の項目の組み合わせを使用して定義および検出されます。

-

キーワード

-

チェックサムや構成を検証するための内部関数

-

パターンの一致を検出するための正規表現の評価

-

その他の内容調査

これにより、DLP の検出は高い精度を達成でき、ユーザーの作業を中断する可能性のある誤検知が減ります。

各 DLP テンプレートは、1 つまたは複数の機密情報の種類を探します。 各機密情報の種類の機能の詳細については、「What the sensitive information types in SharePoint Server 2016 look for」(SharePoint Server 2016 の機密情報の種類で検索される情報) を参照してください。

|

DLP テンプレート |

検索される機密情報の種類 |

|---|---|

|

米国個人情報 (PII) データ |

米国/英国のパスポート番号 米国の個人納税者識別番号 (ITIN) 米国の社会保障番号 (SSN) |

|

米国グラム リーチ ブライリー法 (GLBA) |

クレジット カード番号 米国の銀行口座番号 米国の個人納税者識別番号 (ITIN) 米国の社会保障番号 (SSN) |

|

PCI データ セキュリティ基準 (PCI DSS) |

クレジット カード番号 |

|

英国財務データ |

クレジット カード番号 欧州連合のデビット カード番号 SWIFT コード |

|

米国財務データ |

ABA ルーティング番号 クレジット カード番号 米国の銀行口座番号 |

|

英国個人情報 (PII) データ |

英国の国内保険番号 (NINO) 米国/英国のパスポート番号 |

|

英国データ保護法 |

SWIFT コード 英国の国内保険番号 (NINO) 米国/英国のパスポート番号 |

|

英国プライバシーと電子通信に関する規則 |

SWIFT コード |

|

米国社会保障番号の機密保持に関する法律 |

米国の社会保障番号 (SSN) |

|

米国州侵害通知法 |

クレジット カード番号 米国の銀行口座番号 米国の運転免許証番号 米国の社会保障番号 (SSN) |

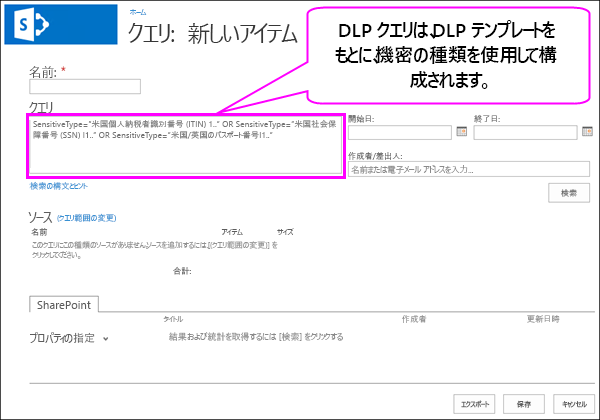

DLP クエリ

DLP ポリシーを作成する前に、サイト コレクションに既に存在する機密情報を確認することが必要な場合があります。 そのためには、電子情報開示センターで DLP クエリを作成して実行します。

![[DLP クエリの作成] ボタン](https://support.content.office.net/ja-jp/media/3f8c69c2-6826-4d0a-a9f2-cf2663d7a94d.png)

DLP クエリは、電子情報開示クエリと同じように動作します。 DLP クエリは、選択した DLP テンプレートに基づいて、特定の種類の機密情報を検索するように構成されます。 検索する場所を最初に選択した後、キーワード クエリ言語 (KQL) を使用してクエリを微調整できます。 さらに、日付範囲、特定の作成者、SharePoint のプロパティ値、または場所を選んで、クエリを絞り込むことができます。 電子情報開示クエリと同じように、クエリの結果をプレビュー、エクスポート、ダウンロードすることができます。

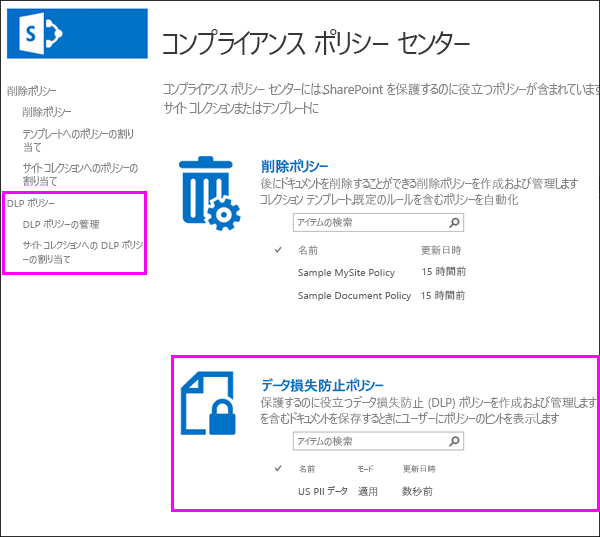

DLP ポリシー

DLP ポリシーは、業界の一般的な規制の対象となる機密情報を識別、監視、および自動的に保護するのに役立ちます。 保護する機密情報の種類と、そのような機密情報を含むコンテンツが検出された場合に実行するアクションを選択します。 DLP ポリシーは、インシデント レポートを送信してコンプライアンス責任者に通知し、サイト上のポリシー ヒントをユーザーに通知し、必要に応じて、サイト所有者、コンテンツ所有者、ドキュメントを最後に変更したユーザーを含むすべてのユーザーのドキュメントへのアクセスをブロックできます。 最後に、ポリシー ヒントには、業務上の正当な理由がある場合や誤検知を報告する必要がある場合に、ユーザーが引き続きドキュメントを操作できるよう、ブロックアクションをオーバーライドするオプションがあります。

DLP ポリシーの作成と管理は、コンプライアンス ポリシー センターで行います。 DLP ポリシーの作成は 2 つの手順から成り、最初に DLP ポリシーを作成してから、サイト コレクションにポリシーを割り当てます。

手順 1: DLP ポリシーを作成する

DLP ポリシーを作成するときは、識別、監視、および自動保護する必要がある機密情報の種類を検索する DLP テンプレートを選びます。

![[新しい DLP ポリシー] ページ](https://support.content.office.net/ja-jp/media/3370d6b1-9fd5-4202-9289-3b1f8f1cd3a7.png)

DLP ポリシーは、ユーザーが選択した特定の種類の機密情報のインスタンスを一定数以上含むコンテンツを発見すると (例: 5 つのクレジット カード番号、1 つの社会保障番号)、次の操作を実行して機密情報を自動的に保護できます。

-

選択されたユーザー (法令遵守責任者など) への、イベントの詳細を含むインシデント レポートの送信。 インシデント レポートには、検出されたコンテンツに関する詳細情報 (タイトル、ドキュメント所有者、検出された機密情報など) が記載されています。 インシデント レポートを送信するには、サーバーの全体管理で送信メールの設定を構成する必要があります。

-

機密情報を含むドキュメントが 保存または編集された場合に、ポリシー ヒントを使用してユーザーに通知します。 ポリシー ヒントでは、ドキュメントが DLP ポリシーと競合する理由が説明されています。そのため、ユーザーはドキュメントから機密情報を削除するなどの修復アクションを実行できます。 ドキュメントがコンプライアンスに準拠している場合、ポリシー ヒントは表示されなくなります。

-

サイト所有者、ドキュメント所有者、およびドキュメントの最終更新者を除く全員について、コンテンツへのアクセスをブロック。 除外されるユーザーは、ドキュメントからの機密情報の削除や、他の修正操作を実行できます。 ドキュメントが準拠しているときは、元のアクセス許可が自動的に復元されます。 ポリシー ヒントがあると、ユーザーにブロック処理を上書きする選択肢ができる、という点を理解することが重要です。 ポリシー ヒントを使用すると、ユーザーの仕事を妨げることなく、DLP ポリシーについて組織のユーザーを教育し、DLP ポリシーを適用することができます。

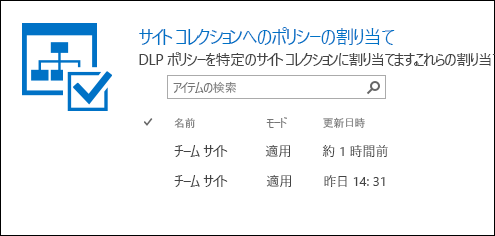

手順 2: DLP ポリシーを割り当てる

DLP ポリシーを作成した後、それを 1 つ以上のサイト コレクションに割り当てる必要があります。そこで、これらの場所の機密情報の保護に役立ちます。 1 つのポリシーを多数のサイト コレクションに割り当てることができますが、各割り当てを一度に 1 つ作成する必要があります。

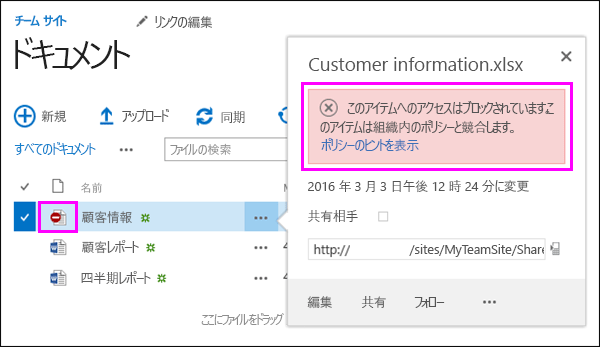

ポリシー ヒント

機密情報を扱う組織内のユーザーを DLP ポリシーに準拠させたい場合も、不必要なブロックによりユーザーが作業を完了できなくなるような事態は避けなければなりません。 そのような場合はポリシー ヒントが役に立ちます。

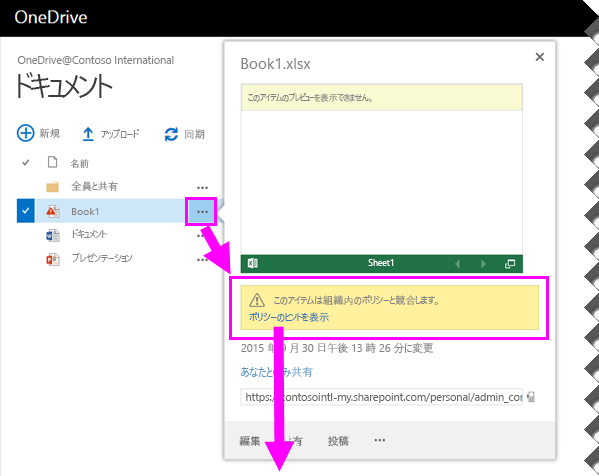

ポリシー ヒントは、誰かがコンテンツを使用していて、それが DLP ポリシーと競合している場合に表示される通知または警告です。たとえば、個人を特定できる情報 (PII) が含まれ、サイトに保存される Excel ブックなどです。

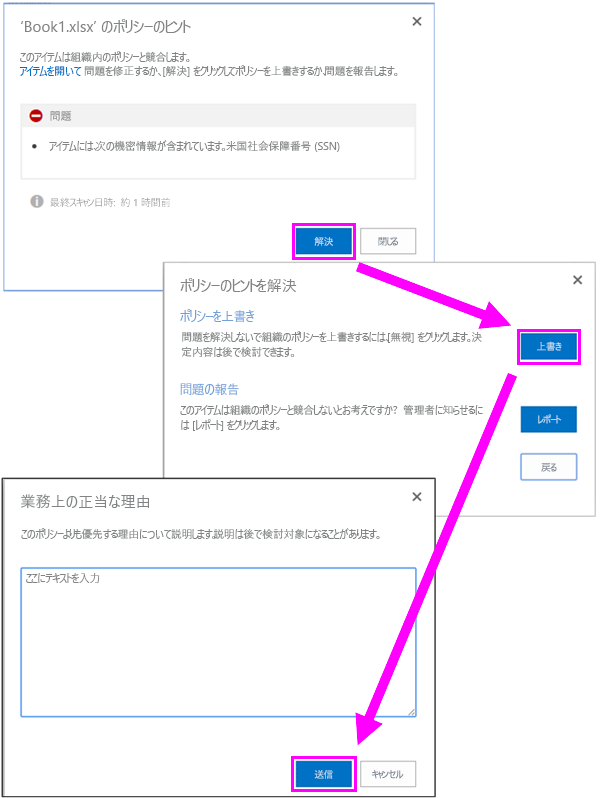

ポリシー ヒントを使用して、組織のポリシーに関する認識を高め、ユーザーの教育に役立てることができます。 また、業務上の正当な理由がある場合や、ポリシーが誤検知した場合にブロックされないように、ユーザーにポリシーを無効にするオプションを提供することもできます。

ポリシー ヒントの表示または上書き

ドキュメントで DLP ポリシーを無効にしたり、誤検知を報告したりするといった操作を行うには、アイテムの[開く] メニューを選び、[ポリシーのヒントを表示] を選びます。

ポリシー ヒントには、問題とコンテンツが一覧表示され、[解決する] を選択してから、ポリシー ヒントを無視するか、誤検知を報告できます。

ポリシー ヒント機能の詳細

コンテンツが複数の DLP ポリシーに一致する場合がありますが、最も制限が厳しく、優先度が最も高いポリシーのポリシー ヒントのみが表示されることに注意してください。 たとえば、単にユーザーに通知するルールのポリシー ヒントより、コンテンツへのアクセスを禁止する DLP ポリシーのポリシー ヒントの方が優先して表示されます。 これにより、ポリシー ヒントがカスケード表示されるのを防止します。 また、最も制限の厳しいポリシーでユーザーにポリシーを無効にすることを許可している場合は、このポリシーを無効にすることで、コンテンツに一致した他のポリシーもすべて無効化されます。

DLP ポリシーはサイトに同期され、コンテンツはポリシーに対して定期的および非同期的に評価されるため (次のセクションを参照)、DLP ポリシーを作成してからポリシー ヒントが表示されるまで、短い遅延が発生する可能性があります。

DLP ポリシーのしくみ

DLP は、(単純なテキスト スキャンだけではなく) 詳細なコンテンツ分析を使用して機密情報を検出します。 この詳細なコンテンツ分析では、キーワードの一致、正規表現の評価、内部関数、および DLP ポリシーに一致するコンテンツを検出するためのその他の方法が使用されます。 ごく一部のデータだけが機密とみなされる可能性があります。 DLP ポリシーは、該当するデータだけを識別、監視、および自動的に保護することができるので、それ以外のコンテンツで作業するユーザーを妨害したり影響を与えたりすることはありません。

コンプライアンス ポリシー センターで作成した DLP ポリシーは、そのサイトにポリシー定義として保存されます。 その後、ポリシーを別のサイト コレクションに割り当てると、ポリシーはそれらの場所に同期されて、コンテンツの評価、およびインシデント レポートの送信、ポリシー ヒントの表示、アクセスのブロックなどの処理の強制適用を開始します。

サイトでのポリシーの評価

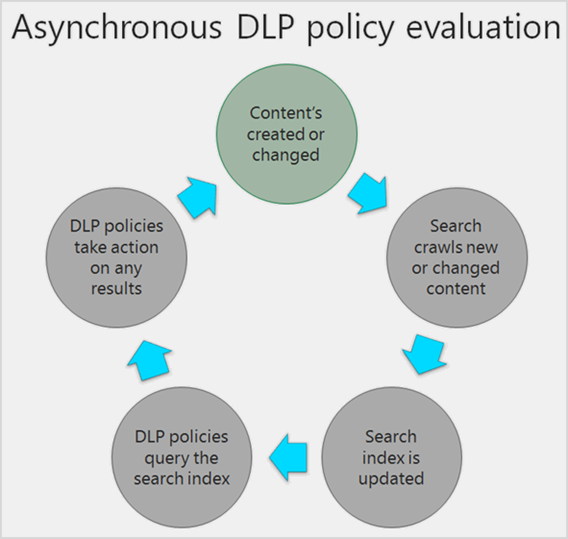

すべてのサイト コレクションでドキュメントは常に変化しており、作成、編集、共有などがいつでも行われています。 つまり、ドキュメントはいつでも競合したり、DLP ポリシーに準拠するようになる可能性があります。 たとえば、あるユーザーがチーム サイトに機密情報を含まないドキュメントをアップロードし、後で別のユーザーが同じドキュメントを編集して機密情報を追加する、といったことが発生します。

このため、DLP ポリシーはバックグラウンドで頻繁にポリシーとの一致がドキュメントにあるかどうかを調べています。 これは非同期的なポリシーの評価と考えることができます。

そのしくみは次のとおりです。 ユーザーがサイトにドキュメントを追加したりドキュメントを変更したりすると、検索エンジンによってコンテンツがスキャンされるため、ユーザーが後で検索できるようになります。 これと併せて、コンテンツで機密情報がスキャンされます。 見つかった機密情報は、コンプライアンス チームだけがアクセスでき、一般ユーザーはアクセスできないように、検索インデックスに安全に保存されます。 有効にした DLP ポリシーはそれぞれバックグラウンドで (非同期に) 実行されるため、ポリシーと一致するコンテンツが頻繁に検索され、不注意によって漏えいされないようにアクションが適用されます。

最後に、ドキュメントは DLP ポリシーと一致しないことがありますが、後でDLP ポリシーに準拠するようになることもあります。 たとえば、ユーザーがドキュメントにクレジット カード番号を追加した場合、DLP ポリシーによって自動的にドキュメントへのアクセスがブロックされる可能性があります。 しかし、ユーザーが後で機密情報を削除すると、次にドキュメントがポリシーに対して評価されたときに、アクション (この場合はブロック) は自動的に取り消されます。

DLP は、インデックスを作成できるすべてのコンテンツを評価します。 既定でクロールされるファイルの種類の詳細については、「SharePoint Server 2013 での既定のクロール対象ファイルのファイル名拡張子および解析対象ファイルの種類」を参照してください。

利用状況ログの DLP イベントの表示

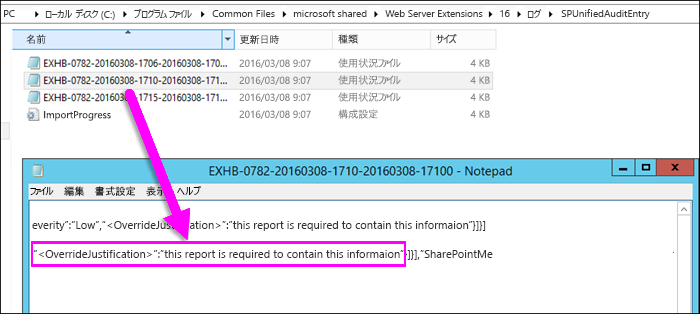

SharePoint Server 2016 を実行しているサーバーの利用状況ログで、DLP ポリシーのアクティビティを見ることができます。 たとえば、ユーザーがポリシー ヒントを上書きしたり誤検知を報告したりしたときに、ユーザーによって入力されたテキストを表示できます。

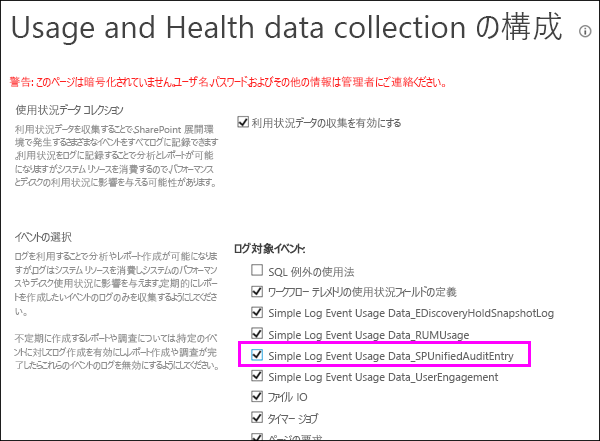

最初に、サーバーの全体管理でオプションを有効にする必要があります ([監視] > [Usage and Health data collection の構成] > [簡易ログ イベント利用状況データ_SPUnifiedAuditEntry])。 利用状況ログの詳細については、「SharePoint 2013 で利用状況および正常性データ収集を構成する」を参照してください。

この機能を有効にした後は、サーバーで利用状況レポートを開き、DLP ポリシー ヒントの上書きに対してユーザーが示した妥当性、および他の DLP イベントを確認できます。

DLP の使用を始める前に

このトピックでは、DLP が依存している機能の一部について説明します。 次のようなものがあります。

-

サイト コレクション内の機密情報を検出して分類するため、検索サービスを開始し、コンテンツのクロール スケジュールを定義します。

-

送信メールを有効にします。

-

ユーザーの上書きおよび他の DLP イベントを表示するため、利用状況レポートを有効にします。

-

サイト コレクションを作成します。

-

DLP クエリの場合、電子情報開示センターのサイト コレクションを作成します。

-

DLP ポリシーの場合、コンプライアンス ポリシー センターのサイト コレクションを作成します。

-

-

コンプライアンス チームのセキュリティ グループを作成した後、電子情報開示センターまたはコンプライアンス ポリシー センターの Owners グループにセキュリティ グループを追加します。

-

DLP クエリを実行するには、クエリが検索するすべてのコンテンツに対する表示アクセス許可が必要です。詳細については、「SharePoint Server 2016 で DLP クエリを作成する」を参照してください。