Santrauka

Administratoriai, Microsoft sistemos centro 2012 R2 virtualiosios mašinos tvarkytuvo (VMM) dabar centre kurti ir tvarkyti Hyper-V uosto prieigos valdymo sąrašus (ACLs) VMM.

Daugiau informacijos

Jei norite gauti daugiau informacijos apie 8 naujinimų paketą, System Center 2012 R2 Virtual Machine Manager, spustelėkite toliau straipsnio numerį ir peržiūrėkite straipsnį Microsoft žinių bazėje:

3096389 specifinių naujinimų paketą 8 System Center 2012 R2 Virtual Machine Manager

Terminų aiškinamąjį žodyną

Virtual Machine Manager objekto modelio patobulinome įtraukti šį naują sąvokas tinklo valdymo srityje.

-

Prievado prieigos teisių sąrašą (ACL prievadas)

Objektą, kuris prijungtas prie įvairių VMM tinklo Elementarioji apibūdinti tinklo saugos. Prievado ACL naudojamas kaip prieigos valdymo įrašai arba ACL taisyklių rinkinys. ACL galima pridėti į bet kokį skaičių (nulį ar daugiau) VMM tinklo Elementarioji, pvz., VM tinklo, VM potinklio, virtualaus tinklo adapterį arba VMM valdymo serverį. ACL gali būti bet koks skaičius (nulį ar daugiau) ACL taisyklės. Kiekvienas suderinama VMM tinklo primityviųjų (VM tinklo, VM potinklio, virtualaus tinklo adapterį arba VMM valdymo serveris) gali būti ACL prie vieno prievado arba nė vienas. -

Uosto prieigos teisių įrašas arba ACL taisyklė

Objektas, aprašoma filtravimo strategija. Kelių ACL taisyklės galima tą patį prievadą ACL egzistuoja ir taikyti priklausomai nuo jų prioritetas. Kiekvienos ACL taisyklės atitinka tik vieną prievadą ACL. -

Visuotiniai parametrai

Virtualusis koncepcija, kuri aprašoma ACL, kuriai taikomas visus VM virtualaus tinklo adapterius infrastruktūra prievadą. Nėra jokių atskirų objekto tipas, Visuotiniai parametrai. Vietoj to, Visuotiniai parametrai prievado ACL teikia VMM valdymo serverį. VMM valdymo serverio objektas gali būti vienas prievadas ACL arba nė vienas.

Objektų tinklo valdymo srityje, kurios anksčiau buvo informacijos, žr. Virtual Machine Manager tinklo objekto pagrindai.

Ką daryti su šia funkcija?

Naudojant VMM "PowerShell" sąsajos, dabar galite imtis šių veiksmų:

-

Nustatyti prievado ACL ir jų ACL taisyklės.

-

Taisykles taikomi virtual perjungtuvo prievadai Hyper-V serverių kaip "išplėstinis port ACL" (VMNetworkAdapterExtendedAcl) Hyper-V terminologija. Tai reiškia, kad galioja tik prie Windows Server 2012 R2 (ir Hyper-V Server 2012 R2) pagrindinio kompiuterio serverių.

-

VMM nebus sukurti "palikimas" Hyper-V prievado ACL (VMNetworkAdapterAcl). Todėl negalima taikyti prievado ACL į Windows Server 2012 (arba Hyper-V Server 2012) pagrindinio kompiuterio serverių naudojant VMM.

-

Visi prievado ACL taisyklės, kurie nurodomi VMM naudojant šią funkciją yra stateful (TCP). Negalite sukurti be nustatytos būsenos ACL taisyklės TCP naudojant VMM.

Jei norite gauti daugiau informacijos apie Windows Server 2012 R2 Hyper-V išplėstinio prievado ACL funkciją, peržiūrėkite Sukurti saugos strategijos išplėstinio prievado prieigos valdymo sąrašus, Windows Server 2012 R2.

-

-

Pridėti prievadą ACL Visuotiniai parametrai. Tai taikoma ir visi VM virtualaus tinklo adapterius. Jį galima tik visą administratoriai.

-

Pridėti prievadą ACL, sukurtų VM tinklo, VM potinkliai arba VM virtualaus tinklo adapterius. Tai yra visas administratoriai, nuomotojo administratoriai ir savitarnos vartotojų (SSUs).

-

Peržiūrėti ir atnaujinti prievado ACL taisyklės, kuris yra sukonfigūruotas atskiras VM vNIC.

-

Panaikinkite prievado ACL ir jų ACL taisyklės.

Viena iš šių veiksmų yra kuriems šiame straipsnyje išsamiau.

Turėkite omenyje, kad ši funkcija veikia tik naudojant "PowerShell" cmdlet ir nebus matomi VMM konsolė vartotojo sąsaja (išskyrus valstybės "Atitiktis").

Ką galima ne daryti su šia funkcija?

-

Tvarkyti/atnaujinti atskiras taisykles vieno egzemplioriaus kai ACL bendrai naudoja kelis kartus. Visos taisyklės yra valdomi iš vienos vietos per pirminę ACL ir taiko, jeigu pridedamas ACL.

-

Prie objekto pridėti daugiau nei vieną ACL.

-

Taikyti prievado ACL virtualaus tinklo adapteriai (vNICs) Hyper-V pagrindinio skaidinio (OS valdymas).

-

Sukurkite prievado ACL taisykles, kuriuose yra IP lygmens protokolai (išskyrus TCP arba UDP).

-

Taikyti prievado ACL loginiai tinklai, tinklo svetainėse (loginio tinklo apibrėžtis), potinklio VLAN ir kitų VMM tinklo Elementarioji, kurie nėra išvardyti anksčiau.

Kaip naudoti funkciją?

Naują prievadą ACL ir savo prievadų ACL taisyklės

Dabar galite kurti ACL ir jų ACL taisykles tiesiai iš naudojant VMM naudodami "PowerShell" cmdlet.

Sukurkite naują ACL

Papildomas šį naują "PowerShell" cmdlet:

Naujas SCPortACL -pavadinimas <eilutės> [-Aprašymas <eilutės>]

– Vardas: Prievado ACL

– Aprašymas: Prievado ACL (pasirenkamas parametras) Aprašymas

Get-SCPortACL

Nuskaito visus prievado ACL

– Pavadinimas: Jei norite filtruoti pagal pavadinimą

-ID: jei norite filtruoti pagal ID

Komandų pavyzdžius

New-SCPortACL -Name Samplerule -Description SampleDescription

$acl = Get-SCPortACL -Name Samplerule

Nustatyti prievado ACL prievadą ACL taisykles

Kiekvieno prievado ACL susideda iš prievado ACL taisyklių rinkinys. Kiekviena taisyklė yra skirtingų parametrų.

-

vardas, pavadinimas

-

Aprašymas

-

Tipas: Gaukite/siunčiama (kryptis, kuri bus taikoma ACL)

-

Veiksmas: Leisti/atmesti (ACL, į srautą arba blokuoti eismo veiksmą)

-

SourceAddressPrefix:

-

SourcePortRange:

-

DestinationAddressPrefix:

-

DestinationPortRange:

-

Protokolas: TCP/Udp/bet koks (Pastaba: IP lygmens protokolai nepalaiko prievado ACL, kurie nurodomi VMM. Jie vis dar palaikomi Hyper-v.)

-

Prioritetas: 1 – 65535 (mažiausias skaičius yra prioritetas). Šis prioritetas su lygmens, kai ji yra taikoma. (Daugiau informacijos apie tai, kaip ACL taisyklės taikomos atsižvelgiant į pirmenybę ir objekto ACL yra prijungtas toliau).

Naujas "PowerShell" cmdlet, įtrauktų

New-SCPortACLrule - PortACL <PortACL>-pavadinimas <eilutės> [-Aprašymas < eilutės >]-įveskite < įeinanti | Siuntimo >-veiksmų < leisti | Atmesti >-prioriteto < uint16 >-protokolo < Tcp | UDP | Bet > [-SourceAddressPrefix < eilutė: IPAddress | IPSubnet >] [-SourcePortRange < eilutė: X | X – Y | Bet >] [-DestinationAddressPrefix < eilutė: IPAddress | IPSubnet >] [-DestinationPortRange < eilutė: X | X-Y | Bet >]

Get-SCPortACLrule

Nuskaito visus prievado ACL taisyklės.

-

Vardas: Jei norite filtruoti pagal pavadinimą

-

ID: Jei norite filtruoti pagal ID

-

PortACL: Jei norite filtruoti pagal prievado ACL

Komandų pavyzdžius

New-SCPortACLrule -Name AllowSMBIn -Description "Allow inbound TCP Port 445" -Type Inbound -Protocol TCP -Action Allow -PortACL $acl -SourcePortRange 445 -Priority 10

New-SCPortACLrule -Name AllowSMBOut -Description "Allow outbound TCP Port 445" -Type Outbound -Protocol TCP -Action Allow -PortACL $acl -DestinationPortRange 445 -Priority 10

New-SCPortACLrule -Name DenyAllIn -Description "All Inbould" -Type Inbound -Protocol Any -Action Deny -PortACL $acl -Priority 20

New-SCPortACLrule -Name DenyAllOut -Description "All Outbound" -Type Outbound -Protocol Any -Action Deny -PortACL $acl -Priority 20

Pridėjimas ir atsiejimas prievado ACL

ACL galima pridėti į šiuos veiksmus:

-

Visuotiniai parametrai (taikoma VM tinklo adapterių. Tik visą administratoriai gali tai padaryti.)

-

VM tinklo (visos administratoriai/nuomotojo administratoriai/SSUs galite tai padaryti.)

-

VM potinklio (visos administratoriai/nuomotojo administratoriai/SSUs galite tai padaryti.)

-

Virtualiojo tinklo adapteriai (visos administratoriai/nuomotojo administratoriai/SSUs galite tai padaryti.)

Visuotiniai parametrai

Prievado ACL taisyklės taikomos visos VM virtualaus tinklo adapterių infrastruktūra.

Esamą "PowerShell" cmdlet buvo atnaujinta ir joje naujus parametrus pridėjimas ir atsiejimas prievado ACL.

Set-SCVMMServer -VMMServer <VMMServer> [-PortACL <NetworkAccessControlList> | - RemovePortACL]

-

PortACL: Naujas pasirenkamas parametras, kuris konfigūruoja nurodyto prievado ACL Visuotiniai parametrai.

-

RemovePortACL: Naujas pasirenkamas parametras, kuris pašalina nors sukonfigūruotas prievado ACL iš Visuotiniai parametrai.

Get-SCVMMServer: objektas grąžina sukonfigūruotas prievado ACL.

Komandų pavyzdžius

Set-SCVMMServer -VMMServer "VMM.Contoso.Local" -PortACL $acl

Set-SCVMMServer -VMMServer "VMM.Contoso.Local" -RemovePortACL

VM tinklo

Šios taisyklės bus taikomas visus VM virtualaus tinklo adapterius, kad esate prisijungę prie šio tinklo VM.

Esamą "PowerShell" cmdlet buvo atnaujinta ir joje naujus parametrus pridėjimas ir atsiejimas prievado ACL.

Naujas SCVMNetwork [-PortACL <NetworkAccessControlList>] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nurodyti prievado ACL VM tinklo kuriant.

Set-SCVMNetwork [-PortACL <NetworkAccessControlList> | - RemovePortACL] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nustatyti prievado ACL VM tinklo.

-RemovePortACL: naujas pasirenkamas parametras, kuris pašalina nors sukonfigūruotas ACL VM tinklo prievado.

Get-SCVMNetwork: objektas grąžina sukonfigūruotas prievado ACL.

Komandų pavyzdžius

Get-SCVMNetwork -name VMNetworkNoIsolation | Set-SCVMNetwork -PortACL $acl

Get-SCVMNetwork -name VMNetworkNoIsolation | Set-SCVMNetwork -RemovePortACL

VM potinklio

Šios taisyklės bus taikomas visus VM virtualaus tinklo adapterius, kad esate prisijungę prie šio potinklio VM.

Esamą "PowerShell" cmdlet buvo atnaujinta ir joje naują parametrą pridėjimas ir atsiejimas prievado ACL.

Naujas SCVMSubnet [-PortACL <NetworkAccessControlList>] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nurodyti prievado ACL VM potinklio kuriant.

Set-SCVMSubnet [-PortACL <NetworkAccessControlList> | - RemovePortACL] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nustatyti prievado ACL VM potinklio.

-RemovePortACL: naujas pasirenkamas parametras, kuris pašalina nors sukonfigūruotas iš VM potinklio ACL prievadą.

Get-SCVMSubnet: objektas grąžina sukonfigūruotas prievado ACL.

Komandų pavyzdžius

Get-SCVMSubnet -name VM2 | Set-SCVMSubnet -PortACL $acl

Get-SCVMSubnet -name VM2 | Set-SCVMSubnet-RemovePortACL

VM virtualaus tinklo adapteris (vmNIC)

Esamą "PowerShell" cmdlet buvo atnaujinta ir joje naujus parametrus pridėjimas ir atsiejimas prievado ACL.

Naujas SCVirtualNetworkAdapter [-PortACL <NetworkAccessControlList>] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nurodyti prievado ACL virtualaus tinklo adapterį, kai kuriate naują vNIC.

Set-SCVirtualNetworkAdapter [-PortACL <NetworkAccessControlList> | - RemovePortACL] [parametrų poilsio]

-PortACL: naujas pasirenkamas parametras, kuris leidžia jums nustatyti prievado ACL virtualaus tinklo adapterį.

-RemovePortACL: naujas pasirenkamas parametras, kuris pašalina nors sukonfigūruotas prievado ACL virtualaus tinklo adapterį.

Get-SCVirtualNetworkAdapter: objektas grąžina sukonfigūruotas prievado ACL.

Komandų pavyzdžius

Get-SCVirtualMachine -Name VM0001 | Get-SCVirtualNetworkAdapter | Set-SCVirtualNetworkAdapter -PortACL $acl

Get-SCVirtualMachine -Name VM0001 | Get-SCVirtualNetworkAdapter | Set-SCVirtualNetworkAdapter –RemovePortACL

Taikyti prievado ACL taisyklės

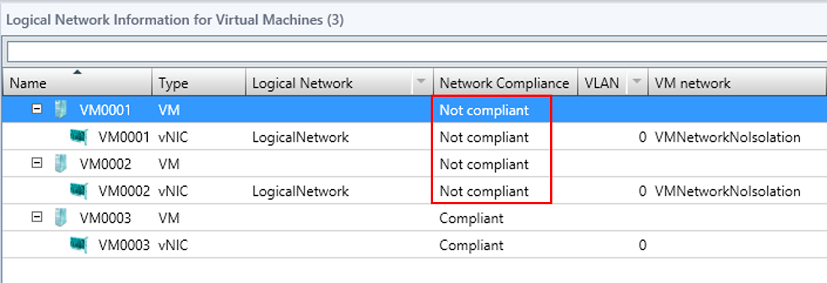

Kai atnaujinate į VM, po to, galite pridėti prievadą ACL, pastebite, kad VM būsena rodoma kaip "Neatitinka" virtualiosios mašinos rodinyje medžiaga darbo srities. (Pereiti prie virtualiosios mašinos peržiūrėti, turite pirmiausia atsidaryti Loginiai tinklai mazgo arba Loginis jungiklių mazgas medžiaga darbo srities). Turėkite omenyje, kad VM atnaujinimo kyla automatiškai fone (pagal tvarkaraštį). Todėl, net jei nebus atnaujinti VM aiškiai, jie bus eiti į jį netinkamai galiausiai.

Šiuo metu, prievadas ACL yra dar netaikoma VM ir jų atitinkamų virtualaus tinklo adapteriai. Taikyti prievado ACL, turite suaktyvinti procesą, kuris vadinamas atnaujinimo. Tai niekada vyksta automatiškai ir turėtų būti pradėtas aiškiai pagal vartotojo pageidavimą.

Norėdami paleisti atnaujinimo, galite spustelėkite Remediate juostelės arba vykdyti Atkūrimo-SCVirtualNetworkAdapter cmdlet. Nėra konkrečios keitimų cmdlet sintaksės šios priemonės.

Atkūrimo-SCVirtualNetworkAdapter - VirtualNetworkAdapter <VirtualNetworkAdapter>

Atkuriant šių VM pažymi juos reikalavimus ir įsitikinkite, kad taikyti išplėstinio prievado ACL. Turėkite omenyje, kad prievado ACL netaikomas bet VM apimties tol, kol jų eksploatavimo aiškiai.

Peržiūrėti prievado ACL taisyklės

ACL ir ACL taisykles, galite naudoti šį "PowerShell" cmdlet.

Naujas "PowerShell" cmdlet, įtrauktų

Gauti prievado ACL

Parametras nustatytas 1. Norėdami gauti visą arba pagal pavadinimą: Get-SCPortACL [-pavadinimas <>]

2 nustatytas parametras. Norėdami gauti ID: Get-SCPortACL -Id <> [-pavadinimas <>]

Gauti prievadų ACL taisyklės

Parametras nustatytas 1. Visi arba pavadinimas: Get-SCPortACLrule [-pavadinimas <>]

2 nustatytas parametras. ID: Get-SCPortACLrule -Id <>

3 nustatytas parametras. ACL objektas: Get-SCPortACLrule – PortACL <NetworkAccessControlList>

Naujinimas prievado ACL taisyklės

Atnaujinus ACL, kuris prijungtas prie tinklo adapterius, pakeitimai parodomi visais atvejais į tinklo adapterio, naudoti tą ACL. Dėl ACL, kuris prijungtas prie VM potinklio arba VM tinklo, visas tinklo adapteris kopijas, kad esate prisijungę prie tos potinklio atnaujinamos pakeitimus.

Pastaba. Atnaujinus ACL taisyklės atskirų tinklo adapterių atliekamas tuo pat metu vienas pabandyti geriausių pastangų schemą. Adapterius, kurie negali būti atnaujintas dėl kokių nors priežasčių pažymėtos "Saugos incompliant", o užduotis bus parodomas klaidos pranešimas, kuriame nurodoma, kad tinklo adapterių nebuvo sėkmingai atnaujinti. "Saugos incompliant" čia reiškia neatitikimo tikėtasi ir tikrasis ACL taisyklės. Adapteris turi atitikties būklę "Neatitinka" kartu su atitinkamų klaidų pranešimai. Peržiūrėkite ankstesniame skyriuje daugiau informacijos apie atkuriant jį netinkamai virtualiųjų mašinų kopiją.

Įtraukti naują "PowerShell" cmdlet

Set-SCPortACL - PortACL <PortACL> [-pavadinimas <pavadinimas>] [-Aprašymas < description >]

Set-SCPortACLrule - PortACLrule <PortACLrule> [-pavadinimas <pavadinimas>] [-Aprašymas <eilutės>] [-įveskite <PortACLRuleDirection> {įeinanti | Siuntimo}] [-veiksmų <PortACLRuleAction> {leisti | Atmesti}] [-SourceAddressPrefix <eilutės>] [-SourcePortRange <eilutės>] [-DestinationAddressPrefix <eilutės>] [-DestinationPortRange <eilutės>] [-protokolo <PortACLruleProtocol> {Tcp | UDP | Bet}]

Set-SCPortACL: pakeičia prievado ACL aprašas.

-

Aprašymas: Naujinimus, aprašas.

Set-SCPortACLrule: pakeičia prievado ACL taisyklė parametrus.

-

Aprašymas: Naujinimus, aprašas.

-

Tipas: Atnaujina kryptis, kuriose taikoma ACL.

-

Veiksmas: Atnaujina ACL veiksmą.

-

Protokolas: Atnaujina ACL taikys protokolą.

-

Prioritetas: Atnaujina prioritetą.

-

SourceAddressPrefix: Atnaujina šaltinio adresą priešvardis.

-

SourcePortRange: Atnaujina šaltinio prievadų sritis.

-

DestinationAddressPrefix: Atnaujina paskirties adresas priešvardis.

-

DestinationPortRange: Atnaujina paskirties prievadų sritis.

Prievado ACL ir prievado ACL taisyklės naikinimas

Tik tada, jei nėra priklausomybės būtų galima panaikinti ACL. Priklausomybės yra VM tinklo/VM potinklio/virtualiojo tinklo adapteris/Visuotiniai parametrai, pridėtų prie ACL. Kai bandote panaikinti ACL prievadą, naudodami "PowerShell" cmdlet, cmdlet aptiks, ar prievado ACL pridedamas prie bet kurio iš ir bus išmesti atitinkamų klaidų pranešimai.

Pašalinus prievado ACL

Buvo įtraukti naują "PowerShell" cmdlet:

Pašalinti-SCPortACL - PortACL <NetworkAccessControlList>

Pašalinus prievado ACL taisyklės

Buvo įtraukti naują "PowerShell" cmdlet:

Pašalinti-SCPortACLRule - PortACLRule <NetworkAccessControlListRule>

Atminkite, kad panaikinus VM potinklio/VM tinklo/tinklo adapterio automatiškai pašalina kartu su tą ACL.

ACL gali taip pat atsieti VM potinklio/VM tinklo/tinklo adapterio, pakeisdami atitinkamus VMM tinklo objektą. Norėdami tai padaryti, naudokite cmdlet Set - su - RemovePortACL jungiklį, kaip aprašyta anksčiau skyriuose. Tokiu atveju prievado ACL bus atskirtas nuo atitinkamų tinklo objektą, tačiau bus panaikinti iš VMM infrastruktūra. Todėl ji gali būti pakartotinai vėliau.

ACL taisyklių pakeitimų iš juostos

Jei mes daro iš juostos (OOB) pakeitimai ACL taisyklės iš Hyper-V virtual perjungtuvo prievadas (naudojant pirminio Hyper-V cmdlet, pvz., Pridėti VMNetworkAdapterExtendedAcl), VM atnaujinti, bus rodomi tinklo plokštė "Saugos Incompliant." Tinklo plokštės tada išvalomi iš VMM kaip aprašyta skyriuje "Taikymas uosto ACL". Tačiau atnaujinimo perrašys visos prievado ACL taisyklės, kurios yra nustatytos ne VMM su numatytų VMM.

Prievado ACL taisyklių pirmenybę ir taikomosios programos pirmumo (patyrusiems vartotojams)

Pagrindines sąvokas

Kiekvieno prievado ACL taisyklė uoste ACL turi ypatybę, pavadintą "Prioritetas." Taisyklės taikomos atsižvelgiant į jų prioritetas tvarka. Šie principai nurodyti taisyklės pirmenybę:

-

Kuo mažiau dėmesio numeris, kuo didesnis yra pirmumo teisę. Tai yra, jei kelis prievado ACL taisyklės prieštarauja viena su kita, mažiau dėmesio įprasta wins.

-

Taisyklės veiksmas neturi įtakos pirmumo teisę. Tai yra, naudojant NTFS ACL (pvz.), čia mes neturime sąvoka kaip "Atsisakyti suteikti visada pirmenybę leisti".

-

Dėl to paties prioriteto (pačiame skaitinė reikšmė), negali būti dviejų taisyklių su ta pačia kryptimi. Taip neleidžia hipotetinę situaciją, kai vienas gali nustatyti taisykles, "Uždrausti" ir "Leisti" lygus prioritetas, nes tai gali atsirasti neaiškumų, ar konfliktas.

-

Konfliktas apibrėžiamas kaip du arba daugiau taisyklių patį prioritetą ir ta pačia kryptimi. Jei yra dvi prievadas ACL taisyklės su tuo pačiu prioriteto ir krypties į du ACL, taikomi skirtingi lygiai, ir jei tas lygis iš dalies sutampa, gali kilti konfliktas. Tai yra, gali būti objektas (pvz., vmNIC), kuris patenka į sritį, abu lygius. Bendra, pavyzdžiui, sutampa yra VM tinklo ir VM potinklio, tame pačiame tinkle.

Kelių prievado ACL taikomas vienas subjektas

Dėl to, kad prievadas ACL galite taikyti kitą VMM tinklo objektai (arba kitą lygį, kaip aprašyta anksčiau), viename VM virtualaus tinklo adapteris (vmNIC) gali patekti į kelis prievado ACL sritį. Tokiu atveju taikomi prievado ACL taisykles iš visas prievado ACL. Tačiau šios taisyklės eilės gali skirtis, atsižvelgiant į keletą naujų VMM pritaikyti parametrus, nurodytus šiame straipsnyje.

Registro parametrai

Šie parametrai apibrėžiami kaip Dword reikšmes Windows registro rakte VMM valdymo serveryje:

HKLM\Software\Microsoft\Microsoft System Center Virtual Machine Manager Server\Settings

Turėkite omenyje, kad visi šie parametrai turės įtakos prievado ACL veikimo per visą VMM infrastruktūrą.

Efektyvus prievado ACL taisyklės prioritetą

Diskusijos aprašoma, tikrasis pirmenybę prievado ACL taisyklių kelių prievado ACL taikant vieną objektą kaip efektyvus taisyklės prioritetą. Turėkite omenyje, kad nėra atskirų parametrą arba objekto VMM apibrėžti arba peržiūrėti galiojančias taisyklės prioritetą. Apskaičiuota, kad runtime.

Yra du pasaulio režimai gali būti apskaičiuotas galiojančias taisyklės prioritetą. Būdai yra įjungiamas registro parametrą:

PortACLAbsolutePriority

Priimtina šio parametro reikšmės yra 0 (nulis) arba 1, kur 0 reiškia numatytuosius parametrus.

Santykinis prioriteto (numatytasis veikimas)

Norėdami įjungti šį režimą, ypatybę PortACLAbsolutePriority registro reikšmė yra 0 (nulis). Šis būdas taip pat taikomas registro parametrą nenurodytas (tai yra, jei ypatybės nėra sukuriama).

Šiuo režimu, be to, pagrindines sąvokas, kurios aprašomos anksčiau taikomi šie principai:

-

Per tą patį prievadą, išsaugomas ACL prioritetą. Todėl prioritetas reikšmes, kurios yra nustatytos kiekvienos taisyklės traktuojami kaip santykinis per ACL.

-

Kai taikote keletą prievado ACL, jų taisyklės taikomos tikslinės atminties sritys. Nuo pat ACL (prie objekto) taisyklės taikomos kartu patį atminties. Pirmumo teisę konkrečios tikslinės atminties sritys priklauso nuo objekto, prie kurio prijungtas prievado ACL.

-

Čia, bet taisyklės, kurie nurodomi Visuotiniai parametrai ACL (nepriklausomai nuo jų prioritetas, kaip nurodyta prievado ACL) visada pirmenybę taisyklės, kurie nurodomi ACL, kuriai taikomas vmNIC ir t. t. Kitaip tariant, vykdomas lygmens atskyrimą.

Galiausiai, efektyvus taisyklės prioritetą gali skirtis nuo skaitinė reikšmė, galite nustatyti prievado ACL taisyklės ypatybes. Daugiau informacijos apie tai, kaip šią problemą būtų vykdomas ir kaip galite pakeisti savo logika taip.

-

Kai pirmenybė trys "objekto būdingas" lygiai (t. y. vmNIC, VM potinklio ir VM tinklo) tvarką galima keisti.

-

Visuotiniai parametrai tvarka keisti negalima. Visada reikia didžiausią pirmenybę (arba tvarka = 0).

-

Kitus tris lygius, galite nustatyti šiuos parametrus ir nuo 0 iki 3, kur 0 yra didžiausią pirmenybę (lygus Visuotiniai parametrai) ir 3 yra mažiausia pirmenybę:

-

PortACLVMNetworkAdapterPriority (numatytasis yra 1)

-

PortACLVMSubnetPriority (numatytasis yra 2)

-

PortACLVMNetworkPriority (numatytasis yra 3)

-

-

Jei šiuos kelis registro parametrus (nuo 0 iki 3) reikšmė tokia pati, arba galite priskirti reikšmę nuo 0 iki 3 ne, VMM nepavyks grįžti į numatytuosius parametrus.

-

-

Taip, kad užsakymas yra vykdomas yra, kad efektyvus taisyklės prioritetą pakeičiamas, kad ACL taisyklės, kurios yra nustatytos aukštesnio lygio gauti daugiau dėmesio (t. y. mažesnis skaitinė reikšmė). Apskaičiuojant efektyvus ACL, kiekviena santykinis taisyklė prioriteto reikšmė yra "Iškilioji" lygis būdingas reikšmės ar "žingsnis."

-

Lygis būdingas reikšmė yra "žingsnis", kuris atskiria skirtingų lygių. Pagal numatytuosius nustatymus "žingsnis" dydis yra 10000 ir sukonfigūruotas pagal šį registro parametrą:

PortACLLayerSeparation

-

Tai reiškia, kad šiuo režimu, bet atskirų taisyklės prioritetą ACL (t. y. taisyklę, yra traktuojami kaip santykinis) per negali viršyti šį parametrą:

PortACLLayerSeparation (pagal numatytuosius nustatymus 10000)

Konfigūravimo pavyzdys

Tarkime, kad visi parametrai yra numatytąsias reikšmes. (Tai ankstesniame.)

-

Mes turime ACL, kuris prijungtas prie vmNIC (PortACLVMNetworkAdapterPriority = 1).

-

Visos taisyklės, yra nurodyta šiame ACL efektyvus prioritetas yra Iškilioji iš 10000 (PortACLLayerSeparation reikšmė).

-

Mes apibrėžti paprastai šis ACL, svarba nustatyta iki 100.

-

Šios taisyklės efektyvus prioritetas būtų 10000 + 100 = 10100.

-

Taisyklė bus pirmenybė per kitas taisykles per patį ACL, kurių prioritetas yra daugiau nei 100.

-

Taisyklė bus pirmenybę visada jokių taisyklių, kurie nurodomi ACL, pridėtų VM tinklo ir VM potinklio. (Tai yra teisinga, nes tie laikomi "mažesnės").

-

Taisyklė bus niekada perimti pirmumo bet taisyklės, kurie nurodomi Visuotiniai parametrai ACL.

Šis režimas privalumai

-

Nėra geriau saugos kelių nuomotojų scenarijai, nes prievado ACL taisykles, apibrėžtas medžiaga administratorius (dėl Visuotiniai parametrai) bus pirmenybę visada jokių taisyklių, kurios nustato nuomininkams, patys.

-

Prievado ACL taisyklė konfliktą (t. y. neaiškumų) negali automatiškai dėl lygmens atskyrimą. Tai labai lengva numatyti, kokios taisyklės bus veiksminga ir kodėl.

Įspėjimai su šiuo režimu

-

Mažiau lankstumo. Jei galite nurodyti taisyklę (pvz., "atmesti visus srautą į uosto 80"), Visuotiniai parametrai, niekada galite sukurti daugiau išsamių šios taisyklės išimtis žemesnio lygmens (pvz., "leisti prievado 80 tik Šis VM, kuris vykdomas teisėtą Voratinklio serveris").

Santykinis prioriteto

Norėdami įjungti šį režimą, ypatybę PortACLAbsolutePriority registro reikšmę 1.

Šiuo režimu, be to, pagrindines sąvokas, ankstesniame taikomi šie principai:

-

Jei objektą patenka į kelis ACL (pvz., VM tinklo ir VM potinklio), visos taisyklės, kurios yra nustatytos bet pridėtas ACL taikomos bendroji tvarka (arba kaip vienas atminties). Yra lygio atskyrimas ir nėra "virimui" kokia.

-

Visos taisyklės prioritetai yra laikomi absolute, taip pat, kaip jie yra apibrėžti kiekvienos taisyklės prioritetą. Kitaip tariant, efektyvus prioritetas kiekviena taisyklė yra tas pats, kas nurodyta taisyklė pati ir nėra pakeičiamas VMM variklio prieš tai taikoma.

-

Visus registro parametrus, anksčiau šiame skyriuje aprašytas neturi jokios įtakos.

-

Šiuo režimu, bet atskirų taisyklės prioritetą ACL (t. y. taisyklė prioritetas, yra traktuojami kaip absoliutusis) negali viršyti 65535.

Konfigūravimo pavyzdys

-

Visuotiniai parametrai ACL, galite nustatyti taisyklę, kurios prioritetas nustatytas kaip 100.

-

ACL, kuris prijungtas prie vmNIC, galite nustatyti taisyklę, kurios prioritetas nustatytas iki 50.

-

Taisyklės, kuri nustatyta vmNIC lygio pirmenybę, nes ji pirmenybę (t. y. skaitinė reikšmė mažesnė).

Šis režimas privalumai

-

Daugiau lankstumo. Galite sukurti "vienkartinių" Visuotiniai parametrai taisyklių išimtis žemesnio lygio (pvz., VM potinkliui arba vmNIC).

Įspėjimai su šiuo režimu

-

Planavimas gali tapti sudėtingesnis, nes yra lygio atskyrimas. Ir gali būti paprastai lygį, kad panaikina kitų taisyklių, kurios yra nustatytos ant kitų objektų.

-

Kelių nuomotojų aplinkose, gali turėti įtakos saugos, nes su nuomotojo sukurti taisyklę VM potinklio lygis, kad panaikina strategija, kuris nurodytas medžiaga administratoriaus lygio Visuotiniai parametrai.

-

Taisyklės konfliktai (t. y. neaiškumų) nėra automatiškai pašalinti ir gali kilti. VMM gali būti tik dėl to paties ACL lygio konfliktus. Jos negali būti konfliktų per ACL, pridėtų prie įvairių objektų. Tais atvejais, konfliktas, nes VMM negalite išspręsti konfliktą automatiškai, jis bus sustabdyti taisykles ir bus išmesti klaida.