|

Datum wijzigen |

Beschrijving wijzigen |

|---|---|

|

dinsdag 10 maart 2024 |

De maandelijkse tijdlijn is herzien en meer beharding gerelateerde inhoud toegevoegd en het item februari 2024 is verwijderd uit de tijdlijn, omdat deze niet gerelateerd is aan de beveiliging. |

Inleiding

Hardening is een belangrijk element van onze doorlopende beveiligingsstrategie om uw vastgoed te beschermen terwijl u zich op uw werk richt. Steeds creatievere cyberdreigingen richten zich overal mogelijk op zwakke punten, van de chip tot de cloud. Hebt u onze publicaties over beveiliging in het Windows-berichtencentrum gezien? Enkele van deze onlangs afgedwongen, zijn DCOM-verificatiebeveiliging en Netjoin: domeindeelnamebeveiliging. Laten we eens kijken naar kwetsbare gebieden die in de komende maanden worden verhard.

Opmerking: Dit artikel wordt in de loop van de tijd bijgewerkt met de meest recente informatie over wijzigingen in beveiliging en tijdlijnen. Laatst bijgewerkt: 10 maart 2024.

Wijzigingen in de beveiliging in één oogopslag

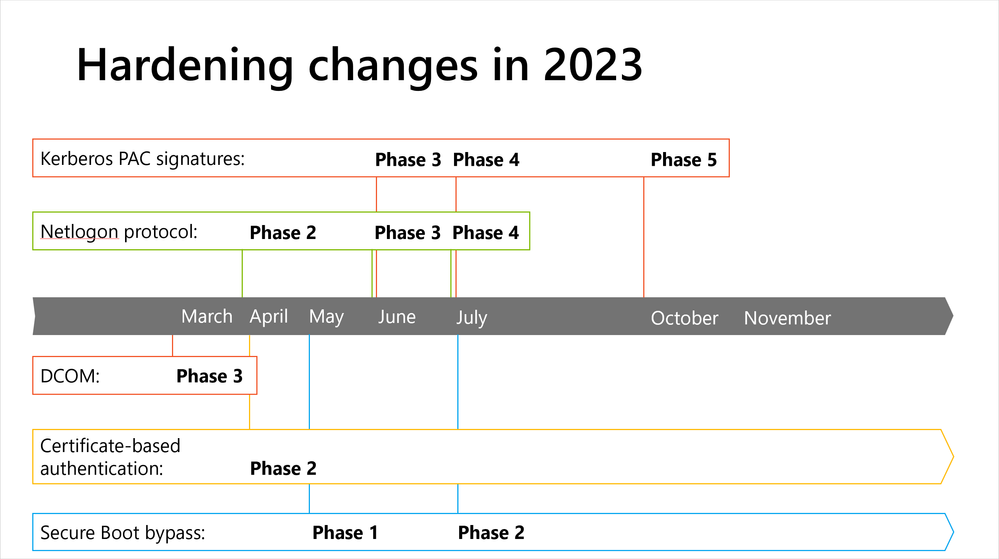

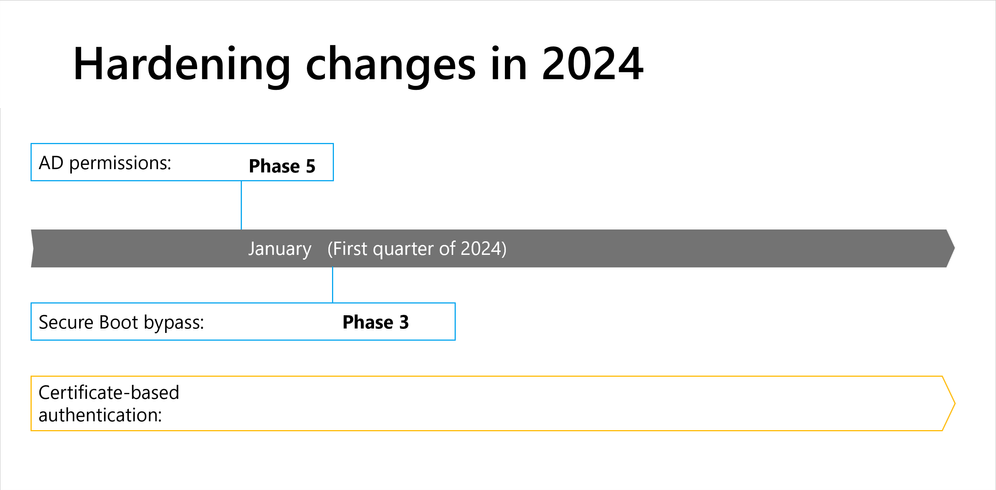

Bekijk de tijdlijn van de visual om u te concentreren op de specifieke wijzigingen die voor u van belang zijn. Hieronder vindt u de details voor elke fase.

Afbeelding 1: Een visuele tijdlijn van de wijzigingen in de beveiliging die plaatsvinden in 2023.

Afbeelding 2: Een visuele tijdlijn van de wijzigingen in de beveiliging die plaatsvinden in 2024.

Wijzigingen per maand beperken

Raadpleeg de details voor alle toekomstige wijzigingen in de beveiliging per maand om u te helpen bij het plannen van elke fase en definitieve afdwinging.

-

Wijzigingen in Netlogon-protocol KB5021130 | Fase 2 Initiële afdwingingsfase. Hiermee verwijdert u de mogelijkheid om RPC-afdichting uit te schakelen door de waarde 0 in te stellen op de registersubsleutel RequireSeal .

-

Verificatie op basis van certificaten KB5014754 | Fase 2 Hiermee verwijdert u de uitgeschakelde modus.

-

Beveiliging tegen overslaan van beveiligd opstarten KB5025885 | Fase 1 Initiële implementatiefase. Windows Updates uitgebracht op of na 9 mei 2023 aanpakken beveiligingsproblemen die worden besproken in CVE-2023-24932, wijzigingen in Windows-opstartonderdelen en twee intrekkingsbestanden die handmatig kunnen worden toegepast (een beleid voor code-integriteit en een bijgewerkte lijst met niet-toestaan voor beveiligd opstarten (DBX)).

-

Wijzigingen in Netlogon-protocol KB5021130 | Fase 3 Standaard afdwingen. RequireSeal-subsleutel wordt verplaatst naar de afdwingingsmodus, tenzij u deze expliciet configureert voor compatibiliteitsmodus.

-

Kerberos PAC Signatures KB5020805 | Fase 3 Derde implementatiefase. Hiermee verwijdert u de mogelijkheid om het toevoegen van PAC-handtekeningen uit te schakelen door de subsleutel KrbtgtFullPacSignature in te stellen op een waarde van 0.

-

Wijzigingen in Netlogon-protocol KB5021130 | Fase 4 Definitieve afdwinging. De Windows-updates die zijn uitgebracht op 11 juli 2023, zullen de mogelijkheid om waarde 1 in te stellen op de registersubsleutel RequireSeal verwijderen. Hierdoor wordt de afdwingingsfase van CVE-2022-38023 ingeschakeld.

-

Kerberos PAC Signatures KB5020805 | Fase 4 Initiële afdwingingsmodus. Hiermee verwijdert u de mogelijkheid om de waarde 1 in te stellen voor de subsleutel KrbtgtFullPacSignature en gaat u over naar de afdwingingsmodus als standaard (KrbtgtFullPacSignature = 3), die u kunt overschrijven met een expliciete controle-instelling.

-

Beveiliging tegen overslaan van beveiligd opstarten KB5025885 | Fase 2 Tweede implementatiefase. Updates voor Windows die op of na 11 juli 2023 zijn uitgebracht, zijn geautomatiseerde implementatie van de intrekkingsbestanden, nieuwe gebeurtenislogboekgebeurtenissen om te melden of de intrekkingsimplementatie is geslaagd en het SafeOS Dynamic Update-pakket voor WinRE.

-

Kerberos PAC Signatures KB5020805 | Fase 5

Volledige afdwingingsfase. Hiermee wordt de ondersteuning voor de registersubsleutel KrbtgtFullPacSignature verwijderd, wordt de ondersteuning voor de auditmodus verwijderd en alle servicetickets zonder de nieuwe PAC-handtekeningen worden verificatie geweigerd.

-

Active Directory-machtigingen (AD) worden bijgewerkt KB5008383 | Fase 5 Laatste implementatiefase. De laatste implementatiefase kan beginnen zodra u de stappen hebt voltooid die worden vermeld in de sectie Actie ondernemen van KB5008383. Als u naar de afdwingingsmodus wilt gaan, volgt u de instructies in de sectie Implementatierichtlijnen om de 28e en 29e bits in te stellen op het kenmerk dSHeuristics . Controleer vervolgens op gebeurtenissen 3044-3046. Ze melden wanneer de afdwingingsmodus een LDAP-bewerking voor toevoegen of wijzigen heeft geblokkeerd die mogelijk eerder was toegestaan in de controlemodus .

-

Beveiliging tegen overslaan van beveiligd opstarten KB5025885 | Fase 3 Derde implementatiefase. In deze fase worden extra oplossingen voor opstartbeheer toegevoegd. Deze fase start niet eerder dan 9 april 2024.

-

Beveiliging tegen overslaan van beveiligd opstarten KB5025885 | Fase 3 Verplichte afdwingingsfase. De intrekkingen (Code Integrity Boot policy en Secure Boot disalallow list) worden programmatisch afgedwongen na het installeren van updates voor Windows op alle betrokken systemen zonder optie om te worden uitgeschakeld.

-

Verificatie op basis van certificaten KB5014754 | Fase 3 Volledige afdwingingsmodus. Als een certificaat niet sterk kan worden toegewezen, wordt verificatie geweigerd.

Het laatste nieuws downloaden

Maak een bladwijzer voor het Windows-berichtencentrum om eenvoudig de nieuwste updates en herinneringen te vinden. En als u een IT-beheerder bent met toegang tot de Microsoft 365-beheercentrum, stelt u Email voorkeuren in op de Microsoft 365-beheercentrum om belangrijke meldingen en updates te ontvangen.