Atualizações de certificado de inicialização segura: diretrizes para profissionais e organizações de TI

Aplica-se a

Data original publicada: 26 de junho de 2025

ID do KB: 5062713

Este artigo tem diretrizes para:

Organizações (empresas, pequenas empresas e educação) com dispositivos Windows gerenciados por TI e atualizações.

Observação: se você é um indivíduo que possui um dispositivo Windows pessoal, acesse o artigo Dispositivos Windows para usuários domésticos, empresas e escolas com atualizações gerenciadas pela Microsoft.

|

Alterar Data |

Descrição da alteração |

|---|---|

|

30 de março de 2026 |

|

|

24 de março de 2026 |

|

|

16 de março de 2026 |

|

|

3 de março de 2026 |

|

|

24 de fevereiro de 2026 |

|

|

23 de fevereiro de 2026 |

|

|

13 de fevereiro de 2026 |

|

|

3 de fevereiro de 2026 |

|

|

26 de janeiro de 2026 |

|

|

11 de novembro de 2025 |

Corrigido dois erros de digitação em "Suporte à implantação do certificado de Inicialização Segura".

|

|

10 de novembro de 2025 |

|

Neste artigo:

Visão geral

Este artigo destina-se a organizações com profissionais de TI dedicados que gerenciam ativamente atualizações em toda a frota de dispositivos. A maior parte deste artigo se concentrará nas atividades necessárias para que o departamento de TI de uma organização tenha êxito na implantação dos novos certificados de Inicialização Segura. Essas atividades incluem testar firmware, monitorar atualizações de dispositivo, iniciar implantação e diagnosticar problemas à medida que surgem. Vários métodos de implantação e monitoramento são apresentados. Além dessas atividades principais, oferecemos vários auxiliares de implantação, incluindo a opção de optar por dispositivos cliente para participação em um CFR (Distribuição de Recursos Controlados) especificamente para implantação de certificado.

Nesta seção

Expiração do certificado de Inicialização Segura

A configuração de CAs (autoridades de certificado), também conhecidas como certificados, fornecidas pela Microsoft como parte da infraestrutura de Inicialização Segura, permaneceu a mesma desde Windows 8 e Windows Server 2012. Esses certificados são armazenados nas variáveis KEK (Banco de Dados de Assinatura) e Chave de Troca de Chaves (KEK) no firmware. A Microsoft forneceu os mesmos três certificados em todo o ecossistema OEM (fabricante de equipamentos original) para incluir no firmware do dispositivo. Esses certificados dão suporte à Inicialização Segura no Windows e também são usados por sistemas operacionais de terceiros (sistema operacional). Os seguintes certificados são fornecidos pela Microsoft:

-

Microsoft Corporation KEK CA 2011

-

Microsoft Windows Production PCA 2011

-

Microsoft Corporation UEFI CA 2011

Importante: Todos os três certificados fornecidos pela Microsoft estão previstos para expirar a partir de junho de 2026. Em colaboração com nossos parceiros de ecossistema, a Microsoft está lançando novos certificados que ajudarão a garantir a segurança e a continuidade da Inicialização Segura para o futuro. Depois que esses certificados de 2011 expirarem, as atualizações de segurança para componentes de inicialização não serão mais possíveis, comprometendo a segurança da inicialização e colocando os dispositivos Windows afetados em risco e fora de conformidade de segurança. Para manter a funcionalidade de Inicialização Segura, todos os dispositivos Windows devem ser atualizados para usar os certificados 2023 antes que os certificados de 2011 expirem.

O que está mudando?

Os certificados atuais da Microsoft Secure Boot (Microsoft Corporation KEK CA 2011, Microsoft Windows Production PCA 2011, Microsoft Corporation UEFI CA 2011) começarão a expirar a partir de junho de 2026 e expirarão até outubro de 2026.

Novos certificados 2023 estão sendo implantados para manter a segurança e a continuidade da Inicialização Segura. Os dispositivos devem atualizar para os certificados de 2023 antes que os certificados de 2011 expirem ou eles estarão fora de conformidade de segurança e em risco.

Os dispositivos Windows fabricados desde 2012 podem ter versões expiradas de certificados, que devem ser atualizadas.

Terminologia

|

C# |

Autoridade de Certificado |

|

PK |

Chave de Plataforma – controlada por OEMs |

|

KEK |

Chave do Exchange |

|

NoSQL |

Banco de Dados de Assinatura de Inicialização Segura |

|

DBX |

Banco de Dados de Assinatura Revogada de Inicialização Segura |

Certificados

|

Certificado expirando |

Data de validade |

Armazenamento de localização |

Novo Certificado |

Finalidade |

|---|---|---|---|---|

|

Microsoft Corporation KEK CA 2011 |

Jun 2026 |

Armazenado em KEK |

Microsoft Corporation KEK 2K CA 2023 |

Assina atualizações para DB e DBX. |

|

Microsoft Windows Production PCA 2011 |

Outubro de 2026 |

Armazenado no DB |

CA do Windows UEFI 2023 |

Assina o carregador de inicialização do Windows. |

|

Microsoft Corporation UEFI CA 2011*† |

Jun 2026 |

Armazenado no DB |

Microsoft UEFI CA 2023 Microsoft Option ROM UEFI CA 2023 |

Assina carregadores de inicialização de terceiros e aplicativos EFI. Assina ROMs de opção de terceiros. |

*Durante a renovação do certificado CA 2011 da Microsoft Corporation UEFI, dois certificados são criados para separar a assinatura do carregador de inicialização da opção de assinatura de ROM. Isso permite um controle mais fino sobre a confiança do sistema. Por exemplo, sistemas que precisam confiar em ROMs de opção podem adicionar a CA 2023 da Rom UEFI da opção microsoft sem adicionar confiança para carregadores de inicialização de terceiros.

† Nem todos os dispositivos incluem o MICROSOFT Corporation UEFI CA 2011 no firmware. Somente para dispositivos que incluem esse certificado, recomendamos aplicar os dois novos certificados, o Microsoft UEFI CA 2023 e o Microsoft Option ROM UEFI CA 2023. Caso contrário, esses dois novos certificados não precisam ser aplicados.

Guia estratégico de implantação para profissionais de TI

Planeje e execute atualizações de certificado de Inicialização Segura em toda a frota de dispositivos por meio da preparação, monitoramento, implantação e correção.

Nesta seção

-

Verificando status de inicialização segura em toda a frota: a Inicialização Segura está habilitada?

-

Métodos de implantação não cobertos por assistências automatizadas

Verificando status de inicialização segura em toda a frota: a Inicialização Segura está habilitada?

A maioria dos dispositivos fabricados desde 2012 tem suporte para Inicialização Segura e são enviados com a Inicialização Segura habilitada. Para verificar se um dispositivo tem a Inicialização Segura habilitada, faça um dos seguintes procedimentos:

-

Método GUI: Acesse Iniciarconfigurações de > > privacidade & > segurançaSegurança do Windows >segurança do dispositivo. Em Segurança do dispositivo, a seção Inicialização segura deve indicar que a Inicialização Segura está ativada.

-

Método Linha de Comando: Em um prompt de comando elevado no PowerShell, digite Confirm-SecureBootUEFI e pressione Enter. O comando deve retornar True indicando que a Inicialização Segura está ativada.

Em implantações em larga escala para uma frota de dispositivos, o software de gerenciamento que está sendo usado por profissionais de TI precisará fornecer uma marcar para habilitação de Inicialização Segura.

Por exemplo, o método para marcar o estado de Inicialização Segura em dispositivos gerenciados pela Microsoft Intune é criar e implantar um script de conformidade personalizado Intune. Intune configurações de conformidade são abordadas em Usar configurações de conformidade personalizadas para dispositivos Linux e Windows com Microsoft Intune.

Exemplo de script do Powershell para marcar se a Inicialização Segura estiver habilitada:

# Initialize result object in preparation for checking Secure Boot state

$result = [PSCustomObject]@{

SecureBootEnabled = $null

}

try {

$result.SecureBootEnabled = Confirm-SecureBootUEFI -ErrorAction Stop

Write-Verbose "Secure Boot enabled: $($result.SecureBootEnabled)"

} catch {

$result.SecureBootEnabled = $null

Write-Warning "Unable to determine Secure Boot status: $_"

}

Se a Inicialização Segura não estiver habilitada, você poderá ignorar as etapas de atualização abaixo, pois elas não são aplicáveis.

Como as atualizações são implantadas

Há várias maneiras de direcionar dispositivos para as atualizações de certificado de Inicialização Segura. Os detalhes da implantação, incluindo configurações e eventos, serão discutidos posteriormente neste documento. Quando você direciona um dispositivo para atualizações, uma configuração é feita no dispositivo para indicar que o dispositivo deve iniciar o processo de aplicação dos novos certificados. Uma tarefa agendada é executada no dispositivo a cada 12 horas e detecta que o dispositivo foi direcionado para as atualizações. Um tópico do que a tarefa faz é o seguinte:

-

O WINDOWS UEFI CA 2023 é aplicado ao DB.

-

Se o dispositivo tiver a CA da UEFI da Microsoft Corporation 2011 no DB, a tarefa aplicará a CA 2023 da Rom UEFI da Microsoft Option e a CA DO MICROSOFT UEFI 2023 ao DB.

-

Em seguida, a tarefa adiciona a CA 2K kek 2K da Microsoft Corporation 2023.

-

Por fim, a tarefa agendada atualiza o gerenciador de inicialização do Windows para aquele assinado pela CA do WINDOWS UEFI 2023. O Windows detectará que uma reinicialização é necessária antes que o gerenciador de inicialização possa ser aplicado. A atualização do gerenciador de inicialização será adiada até que a reinicialização ocorra naturalmente (como quando as atualizações mensais são aplicadas) e, em seguida, o Windows tentará novamente aplicar a atualização do gerenciador de inicialização.

Cada uma das etapas acima deve ser concluída com êxito antes que a tarefa agendada se mova para a próxima etapa. Durante esse processo, os logs de eventos e outros status estarão disponíveis para ajudar no monitoramento da implantação. Mais detalhes sobre monitoramento e logs de eventos são fornecidos abaixo.

Atualizar os Certificados de Inicialização Segura permite uma atualização futura para o Gerenciador de Inicialização 2023, que é mais seguro. Atualizações específicas no Boot Manager estarão em versões futuras.

Etapas de implantação

-

Preparação: inventário e dispositivos de teste.

-

Considerações de firmware

-

Monitoramento: verifique as obras de monitoramento e a linha de base de sua frota.

-

Implantação: dispositivos de destino para atualizações, começando com pequenos subconjuntos e expandindo com base em testes bem-sucedidos.

-

Correção: investigue e resolve quaisquer problemas usando logs e suporte ao fornecedor.

Preparação

Hardware de inventário e firmware. Crie uma amostra representativa de dispositivos com base no Fabricante do Sistema, Modelo do Sistema, Versão/Data do BIOS, versão do Produto de BaseBoard etc., e teste atualizações nesses dispositivos antes da implantação ampla. Esses parâmetros geralmente estão disponíveis nas informações do sistema (MSINFO32). Use os comandos do PowerShell de exemplo incluídos para marcar para status de atualização de Inicialização Segura e para dispositivos de inventário em toda a sua organização.

Observações:

-

Esses comandos se aplicam se o estado de Inicialização Segura estiver habilitado.

-

Muitos desses comandos precisam de privilégios de administrador para funcionar.

Script de coleta de dados de inventário de inicialização segura de exemplo

Copie e cole este script de exemplo e modifique conforme necessário para seu ambiente: o script de Coleta de Dados de Inventário de Inicialização Segura de Exemplo.

Amostra de saída:

{"UEFICA2023Status":"Atualizado","UEFICA2023Error":null,"UEFICA2023ErrorEvent":null, "AvailableUpdates":"0x0","AvailableUpdatesPolicy":null,"Hostname":"LAPTOP-FEDU3LOS", "CollectionTime":"2026-02-23T08:40:36.5498322-08:00","SecureBootEnabled":true, "HighConfidenceOptOut":null,"MicrosoftUpdateManagedOptIn":null,"OEMManufacturerName": "Microsoft Corporation","OEMModelSystemFamily":"Surface", "OEMModelNumber": "Surface Laptop 4", "FirmwareVersion":32.101.143","FirmwareReleaseDate":"03/11/2025", "OSArchitecture":"AMD64","CanAttemptUpdateAfter":"2026-02-20T16:11:15.5890000Z", "LatestEventId": 1808"BucketId":"04b339674931caf378feadaa64c64f0613227f70a7cd7258be63bb9e2d81767f", "Confidence":"UpdateType:Windows UEFI CA 2023 (DB), Opção ROM CA 2023 (DB), 3P UEFI CA 2023 (DB), KEK 2023, Boot Manager(2023)","SkipReasonKnownIssue":null, "Event1801Count":0,"Event1808Count":5,"Event1795Count":0,"Event1795ErrorCode":null, "Event1796Count":0,"Event1796ErrorCode":null,"Event1800Count":0,"RebootPending":false, "Event1802Count":0,"KnownIssueId":null,"Event1803Count":0,"MissingKEK":false,"OSVersion": "10.0.26200","LastBootTime":"2026-02-19T04:28:00.5000000-08:00","BaseBoardManufacturer": "Microsoft Corporation","BaseBoardProduct":"Surface Laptop 4", "SecureBootTaskEnabled":true, "SecureBootTaskStatus":"Ready", "WinCSKeyApplied":true,"WinCSKeyStatus":"Applied"}

Níveis de confiança de inicialização seguros

|

Nível de confiança |

Significado |

Ação Necessária |

|

Alta Confiança |

A Microsoft validou que essa classe de dispositivo é segura para atualizações |

Seguro para implantar atualizações de certificado |

|

Em Observação – Mais dados necessários |

A Microsoft ainda está coletando dados de diagnóstico de distribuição de inicialização segura sobre esses dispositivos |

Aguarde a classificação da Microsoft |

|

Sem dados observados – ação necessária |

A classe de dispositivo não é conhecida pela Microsoft |

A empresa deve testar e planejar a distribuição |

|

Temporariamente pausado |

Problemas de compatibilidade conhecidos |

Verifique se há atualização do BIOS do OEM; Aguarde o resolve da Microsoft |

|

Sem suporte – limitação conhecida |

Limitações de plataforma ou hardware |

Documento como exceção |

A primeira etapa se a Inicialização Segura estiver habilitada é marcar se houver eventos pendentes que foram atualizados recentemente ou no processo de atualização dos certificados de Inicialização Segura. De interesse específico são os eventos mais recentes em 1801 e 1808. Esses eventos são descritos em detalhes em eventos de atualização de variável DB e DBX de Inicialização Segura. Também marcar seção Monitoramento e implantação de como os eventos podem mostrar o estado das atualizações pendentes.

A próxima etapa é fazer inventário de dispositivos em toda a sua organização. Colete os seguintes detalhes com comandos do PowerShell para criar um exemplo representativo:

Identificadores básicos (2 valores)

1. HostName – $env: COMPUTERNAME

2. CollectionTime – Get-Date

Registro: Chave Principal de Inicialização Segura (3 valores)

3. SecureBootEnabled - Confirm-SecureBootUEFI cmdlet ou HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

4. HighConfidenceOptOut – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

5. AvailableUpdates – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

Registro: Chave de manutenção (3 valores)

6. UEFICA2023Status -HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

7. WindowsUEFICA2023Capable - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

8. UEFICA2023Error – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

Registro: Atributos de dispositivo (7 valores)

9. OEMManufacturerName - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

10. OEMModelSystemFamily – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

11. OEMModelNumber – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

12. FirmwareVersion – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

13. FirmwareReleaseDate – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

14. OSArchitecture – HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

15. CanAttemptUpdateAfter - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

Logs de Eventos: Log do Sistema (5 valores)

16. LatestEventId – Evento de Inicialização Segura mais recente

17. BucketID – Extraído do evento 1801/1808

18. Confiança – Extraído do evento 1801/1808

19. Evento1801Count – Contagem de eventos

20. Event1808Count – Contagem de eventos

Consultas WMI/CIM (4 valores)

21. OSVersion – Get-CimInstance Win32_OperatingSystem

22. LastBootTime – Get-CimInstance Win32_OperatingSystem

23. BaseBoardManufacturer – Get-CimInstance Win32_BaseBoard

24. BaseBoardProduct – Get-CimInstance Win32_BaseBoard

25. (Get-CIMInstance Win32_ComputerSystem). Fabricante

26. (Get-CIMInstance Win32_ComputerSystem). Modelo

27. (Get-CIMInstance Win32_BIOS). Descrição + ", " + (Get-CIMInstance Win32_BIOS). ReleaseDate.ToString("MM/dd/yyyy")

28. (Get-CIMInstance Win32_BaseBoard). Produto

Considerações de firmware

A implantação dos novos certificados de Inicialização Segura em sua frota de dispositivos exige que o firmware do dispositivo tenha um papel na conclusão da atualização. Embora a Microsoft espere que a maioria dos firmwares de dispositivo seja executada conforme o esperado, é necessário um teste cuidadoso antes de implantar os novos certificados.

Examine seu inventário de hardware e crie uma amostra pequena e representativa de dispositivos com base nos seguintes critérios exclusivos, como:

-

Manufacturer

-

Número do modelo

-

Versão do firmware

-

Versão do OEM Baseboard, etc.

Antes de implantar amplamente em dispositivos em sua frota, recomendamos testar as atualizações de certificado em dispositivos de exemplo representativos (conforme definido por fatores como fabricante, modelo, versão de firmware) para garantir que as atualizações sejam processadas com êxito. As diretrizes recomendadas sobre o número de dispositivos de exemplo a serem testados para cada categoria exclusiva são 4 ou mais.

Isso ajudará a criar confiança em seu processo de implantação e ajudará a evitar impactos inesperados em sua frota mais ampla.

Em alguns casos, uma atualização de firmware pode ser necessária para atualizar com êxito os certificados de Inicialização Segura. Nesses casos, recomendamos verificar com o OEM do dispositivo para ver se o firmware atualizado está disponível.

Windows em ambientes virtualizados

Para o Windows em execução em um ambiente virtual, há dois métodos para adicionar os novos certificados às variáveis de firmware De Inicialização Segura:

-

O criador do ambiente virtual (AWS, Azure, Hyper-V, VMware etc.) pode fornecer uma atualização para o ambiente e incluir os novos certificados no firmware virtualizado. Isso funcionaria para novos dispositivos virtualizados.

-

Para o Windows que executa a longo prazo em uma VM, as atualizações podem ser aplicadas por meio do Windows como qualquer outro dispositivo, se o firmware virtualizado for compatível com atualizações de Inicialização Segura.

Monitoramento e implantação

Recomendamos que você inicie o monitoramento do dispositivo antes da implantação para garantir que o monitoramento esteja funcionando corretamente e que você tenha um bom senso para o estado da frota com antecedência. As opções de monitoramento são discutidas abaixo.

A Microsoft fornece vários métodos para implantar e monitorar as atualizações de certificado de Inicialização Segura.

Assistências de implantação automatizada

A Microsoft está fornecendo duas assistências de implantação. Essas assistências podem ser úteis para ajudar na implantação dos novos certificados para sua frota. Somente a assistência de distribuição de recursos controlados requer dados de diagnóstico.

-

Opção para atualizações cumulativas com buckets de confiança: A Microsoft pode incluir automaticamente grupos de dispositivos de alta confiança em atualizações mensais com base em dados de diagnóstico compartilhados até o momento, para beneficiar sistemas e organizações que não podem compartilhar dados de diagnóstico. Essa etapa não exige que os dados de diagnóstico sejam habilitados.

-

Para organizações e sistemas que podem compartilhar dados de diagnóstico, ele dá à Microsoft a visibilidade e a confiança de que os dispositivos podem implantar os certificados com êxito. Mais informações sobre como habilitar dados de diagnóstico estão disponíveis em: Configurar dados de diagnóstico do Windows em sua organização. Estamos criando "buckets" para cada dispositivo exclusivo (conforme definido por atributos que incluem fabricante, versão de placa-mãe, fabricante de firmware, versão de firmware e pontos de dados adicionais). Para cada bucket, estamos monitorando evidências de sucesso em vários dispositivos. Depois de vermos atualizações bem-sucedidas suficientes e nenhuma falha, consideraremos o bucket de "alta confiança" e incluiremos esses dados nas atualizações cumulativas mensais. Quando as atualizações mensais são aplicadas a um dispositivo em um bucket de alta confiança, o Windows aplicará automaticamente os certificados às variáveis UEFI Secure Boot no firmware.

-

Os buckets de alta confiança incluem dispositivos que estão processando as atualizações corretamente. Naturalmente, nem todos os dispositivos fornecerão dados de diagnóstico, e isso pode limitar a confiança da Microsoft na capacidade de um dispositivo processar as atualizações corretamente.

-

Essa assistência é habilitada por padrão para dispositivos de alta confiança e pode ser desabilitada com uma configuração específica do dispositivo. Mais informações serão compartilhadas em versões futuras do Windows.

-

-

Distribuição de recursos controlados (CFR): Opte por dispositivos para implantação gerenciada pela Microsoft se os dados de diagnóstico estiverem habilitados.

-

O CFR (Distribuição de Recursos Controlados) pode ser usado com dispositivos cliente em frotas de organização. Isso requer que os dispositivos estejam enviando dados de diagnóstico necessários para a Microsoft e sinalizaram que o dispositivo está optando por permitir CFR no dispositivo. Os detalhes sobre como aceitar são descritos abaixo.

-

A Microsoft gerenciará o processo de atualização desses novos certificados em dispositivos Windows em que os dados de diagnóstico estão disponíveis e os dispositivos estão participando da CFR (Distribuição de Recursos Controlados). Embora o CFR possa ajudar na implantação dos novos certificados, as organizações não poderão contar com CFR para corrigir suas frotas – isso exigirá seguir as etapas descritas neste documento na seção sobre métodos de implantação não abordados por assistências automatizadas.

-

Limitações: Há alguns motivos pelos quais o CFR pode não funcionar em seu ambiente. Por exemplo:

-

Nenhum dado de diagnóstico está disponível ou os dados de diagnóstico não podem ser usados como parte da implantação do CFR.

-

Os dispositivos não estão em versões de cliente com suporte de Windows 11 e Windows 10 com atualizações de segurança estendidas (ESU).

-

-

Métodos de implantação não cobertos por assistências automatizadas

Escolha o método que se encaixa em seu ambiente. Evite misturar métodos no mesmo dispositivo:

-

Chaves do registro: controlar a implantação e monitorar os resultados.Há várias chaves de registro disponíveis para controlar o comportamento da implantação dos certificados e para monitorar os resultados. Além disso, há duas chaves para optar por entrar e sair dos auxiliares de implantação descritos acima. Para obter mais informações sobre as chaves do registro, consulte Chave do Registro Atualizações para Inicialização Segura – dispositivos Windows com atualizações gerenciadas por TI.

-

Política de Grupo Objetos (GPO): Gerenciar configurações; monitorar por meio de logs de registro e eventos.A Microsoft fornecerá suporte para gerenciar as atualizações de Inicialização Segura usando Política de Grupo em uma atualização futura. Observe que, como Política de Grupo é para configurações, o monitoramento do dispositivo status precisará ser feito usando métodos alternativos, incluindo monitoramento de chaves do registro e entradas de log de eventos.

-

CLI do WinCS (Sistema de Configuração do Windows): use ferramentas de linha de comando para clientes ingressados no domínio.Os administradores de domínio podem, alternativamente, usar o WinCS (Sistema de Configuração do Windows) incluído nas atualizações do sistema operacional Windows para implantar as atualizações de Inicialização Segura entre clientes e servidores windows ingressados no domínio. Ele consiste em uma série de utilitários de linha de comando (um executável tradicional e um módulo do PowerShell) para consultar e aplicar configurações de Inicialização Segura localmente a um computador. Para obter mais informações, confira os seguintes artigos:

-

Microsoft Intune/Configuration Manager: Implementar scripts do PowerShell. Um Fornecedor de Serviços de Configuração (CSP) será fornecido numa atualização futura para permitir a implementação com Intune.

Monitorizar Registos de Eventos

Estão a ser fornecidos dois novos eventos para ajudar na implementação das atualizações do certificado de Arranque Seguro. Estes eventos são descritos detalhadamente em eventos de atualização de variáveis DBX e DBX de Arranque Seguro:

-

ID do Evento: 1801 Este evento é um evento de erro que indica que os certificados atualizados não foram aplicados ao dispositivo. Este evento fornece alguns detalhes específicos do dispositivo, incluindo os atributos do dispositivo, que ajudarão a correlacionar os dispositivos que ainda precisam de ser atualizados.

-

ID do Evento: 1808 Este evento é um evento informativo que indica que o dispositivo tem os novos certificados de Arranque Seguro necessários aplicados ao firmware do dispositivo.

Estratégias de implementação

Para minimizar o risco, implemente atualizações de Arranque Seguro por fases em vez de todas ao mesmo tempo. Comece com um pequeno subconjunto de dispositivos, valide os resultados e, em seguida, expanda para grupos adicionais. Sugerimos que comece com subconjunto de dispositivos e, à medida que ganha confiança nessas implementações, adicione subconjuntos adicionais de dispositivos. Vários fatores podem ser utilizados para determinar o que vai para um subconjunto, incluindo resultados de teste em dispositivos de exemplo e estrutura organizacional, etc.

A decisão sobre os dispositivos que implementa cabe-lhe a si. Algumas estratégias possíveis estão listadas aqui.

-

Grande frota de dispositivos: comece por depender das assistências descritas acima para os dispositivos mais comuns que gere. Em paralelo, concentre-se nos dispositivos menos comuns geridos pela sua organização. Teste pequenos dispositivos de exemplo e, se o teste for bem-sucedido, implemente nos restantes dispositivos do mesmo tipo. Se o teste produzir problemas, investigue a causa do problema e determine os passos de remediação. Também pode considerar classes de dispositivos que têm um valor mais elevado na sua frota e começar a testar e implementar para garantir que esses dispositivos têm a proteção atualizada em vigor mais cedo.

-

Frota pequena, grande variedade: Se a frota que está a gerir contiver uma grande variedade de máquinas onde testar dispositivos individuais seria proibitivo, considere confiar fortemente nas duas assistências descritas acima, especialmente para dispositivos que provavelmente serão dispositivos comuns no mercado. Inicialmente, concentre-se em dispositivos críticos para a operação diária, teste e, em seguida, implemente. Continue a mover para baixo a lista de dispositivos de alta prioridade, testando e implementando enquanto monitoriza a frota para confirmar que as assistências estão a ajudar com o resto dos dispositivos.

Observações

-

Preste atenção aos dispositivos mais antigos, especialmente aos dispositivos que já não são suportados pelo fabricante. Embora o firmware deva efetuar as operações de atualização corretamente, alguns poderão não. Nos casos em que o firmware não funciona corretamente e o dispositivo já não é suportado, considere substituir o dispositivo para garantir a proteção de Arranque Seguro em toda a sua frota.

-

Os novos dispositivos fabricados nos últimos 1 a 2 anos podem já ter os certificados atualizados implementados, mas podem não ter o gestor de arranque assinado do UEFI CA 2023 do Windows aplicado ao sistema. A aplicação deste gestor de arranque é um último passo crítico na implementação para cada dispositivo.

-

Depois de um dispositivo ter sido selecionado para atualizações, poderá demorar algum tempo até que as atualizações estejam concluídas. Calcule 48 horas e um ou mais reinícios para que os certificados se apliquem.

Perguntas frequentes

Para perguntas mais frequentes, veja o artigo FAQ sobre Arranque Seguro .

Solução de problemas

Nesta seção

Problemas comuns e recomendações

Este guia explica detalhadamente como funciona o processo de atualização do certificado de Arranque Seguro e apresenta alguns passos para resolver problemas se forem encontrados problemas durante a implementação nos dispositivos. Atualizações a esta secção serão adicionadas conforme necessário.

Sintomas

O dispositivo atualiza os certificados para a BD de Arranque Seguro, mas não progride após a implementação do novo certificado kek (Key Exchange Key) no KEK de Arranque Seguro.

Observação: Atualmente, quando este problema ocorre, será registado um ID de Evento: 1796 (veja Eventos de atualização de variáveis DB e DBX de Arranque Seguro). Será fornecido um novo evento na versão posterior para indicar este problema específico.

A chave de registo AvailableUpdates num dispositivo está definida como 0x4104 e não limpa a 0x0004 bit, mesmo depois de vários reinícios e tempo considerável ter passado.

O problema pode dever-se ao facto de não existir uma KEK assinada pelo PK do OEM para o dispositivo. O OEM controla o PK do dispositivo e é responsável por assinar o novo certificado KEK da Microsoft e devolvê-lo à Microsoft para que possa ser incluído nas atualizações cumulativas mensais.

Próximas etapas

Se encontrar este erro, marcar com o seu OEM para confirmar que seguiram os passos descritos em Orientações de Criação e Gestão de Chaves de Arranque Seguro do Windows.

Sintoma

Ao aplicar as atualizações de certificado, os certificados são entregues ao firmware para se aplicarem às variáveis DB de Arranque Seguro ou KEK. Em alguns casos, o firmware devolverá um erro.

Quando este problema ocorre, o Arranque Seguro registará um ID de Evento: 1795. Para obter informações sobre este evento, veja Secure Boot DB and DBX variable update events (Eventos de atualização de variáveis DBX e Secure Boot).

Próximas etapas

Recomendamos que verifique com o OEM se existe uma atualização de firmware disponível para o dispositivo resolve este problema.

Sintoma

Em algumas máquinas virtuais do Hyper-V, as atualizações de certificados de Arranque Seguro podem falhar ao atualizar a Chave do Exchange de Chaves (KEK). Nestes casos, a atualização não é concluída e pode ser registado um erro como "O firmware do sistema devolveu um erro: o suporte de dados está protegido por escrita" (ID do Evento 1795).

Resolução

Este problema é resolvido nas atualizações do Windows lançadas a 10 de março de 2026 e depois de 10 de março de 2026.

Importante: Para resolve este problema, tem de implementar a correção no anfitrião e no convidado.

-

Se estiver a gerir o servidor Hyper-V anfitrião, instale as atualizações mais recentes do Windows no convidado e no anfitrião.

-

Se o anfitrião for gerido por Azure, instale as atualizações mais recentes do Windows no convidado e a resolução será incluída na atualização de segurança do Azure 2603 e nas atualizações posteriores.

Suporte de implementação de certificados de Arranque Seguro

Para suportar as atualizações do certificado de Arranque Seguro, o Windows mantém uma tarefa agendada que é executada uma vez a cada 12 horas. A tarefa procura bits na chave de registo AvailableUpdates que precise de ser processada. Os bits de interesse utilizados na implementação dos certificados estão na tabela seguinte. A coluna Ordem indica a ordem pela qual os bits são processados.

|

Ordem |

Definição de bits |

Uso |

|---|---|---|

|

1 |

0x0040 |

Este bit indica à tarefa agendada para adicionar o certificado CA 2023 da UEFI do Windows à BD de Arranque Seguro. Isto permite que o Windows confie nos gestores de arranque assinados por este certificado. |

|

2 |

0x0800 |

Este bit indica à tarefa agendada para aplicar o UEFI CA 2023 da Opção Microsoft à BD. Se 0x4000 também estiver definida, a tarefa agendada irá marcar BD e só aplicará o MICROSOFT UEFI CA 2023 se encontrar o MICROSOFT Corporation UEFI CA 2011 já na base de dados. |

|

3 |

0x1000 |

Este bit indica à tarefa agendada para aplicar o MICROSOFT UEFI CA 2023 à BD. Se 0x4000 também estiver definida, a tarefa agendada irá marcar BD e só aplicará o UEFI CA 2023 da Opção Microsoft se encontrar o MICROSOFT Corporation UEFI CA 2011 já na base de dados. |

|

2 & 3 |

0x4000 |

Este bit modifica o comportamento dos bits de 0x0800 e 0x1000 para aplicar apenas o CA 2023 da UEFI da Microsoft e o UEFI CA 2023 da Opção Microsoft ca 2023 se a BD já tiver a CA UEFI da Microsoft Corporation 2011. Para garantir que o perfil de segurança do dispositivo permanece o mesmo, este bit só aplica estes novos certificados se o dispositivo confiar no certificado MICROSOFT Corporation UEFI CA 2011. Nem todos os dispositivos Windows confiam neste certificado. |

|

4 |

0x0004 |

Este bit indica à tarefa agendada para procurar uma Chave do Exchange de Chaves assinada pela Chave de Plataforma (PK) do dispositivo. O PK é gerido pelo OEM. Os OEMs assinam o MICROSOFT KEK com seu PK e o entregam à Microsoft, onde ele é incluído nas atualizações cumulativas. |

|

5 |

0x0100 |

Esse bit informa a tarefa agendada para aplicar o gerenciador de inicialização, assinado pela CA 2023 do Windows UEFI, à partição de inicialização. Isso substituirá o gerenciador de inicialização assinado pelo Microsoft Windows Production PCA 2011. |

Cada um dos bits é processado pelo evento agendado na ordem fornecida na tabela acima.

A progressão por meio dos bits deve ser semelhante a esta:

-

Início: 0x5944

-

0x0040 → 0x5904 (aplicado com êxito ao Windows UEFI CA 2023)

-

0x0800 → 0x5104 (aplicado a CA DA UEFI da Opção da Microsoft 2023, se necessário)

-

0x1000 → 0x4104 (aplicado a CA da UEFI da Microsoft 2023, se necessário)

-

0x0004 → 0x4100 (aplicado a CA KEK 2K da Microsoft Corporation 2023)

-

0x0100 → 0x4000 (aplicado o gerenciador de inicialização assinado pelo Windows UEFI CA 2023)

Observações

-

Depois que a operação associada a um bit for concluída com êxito, esse bit será desmarcado da chave AvailableUpdates .

-

Se uma dessas operações falhar, um evento será registrado e a operação será repetida na próxima vez que a tarefa agendada for executada.

-

Se o bit 0x4000 estiver definido, ele não será limpo. Depois que todos os outros bits tiverem sido processados, a chave do registro AvailableUpdates será definida como 0x4000.

Recursos adicionais

Dica: Marque esses recursos adicionais.

Recursos de suporte ao cliente da Microsoft

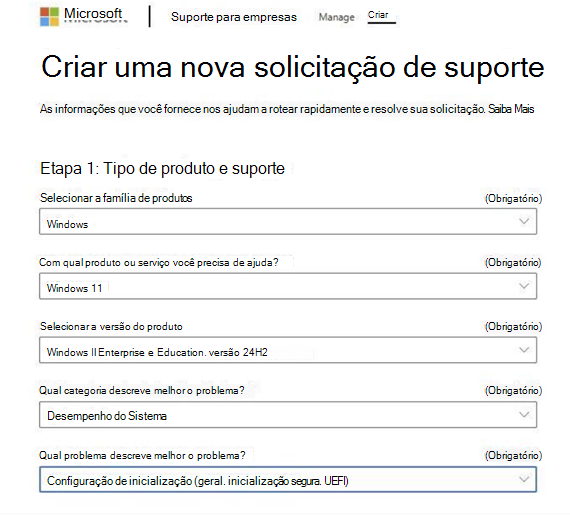

Para entrar em contato com Suporte da Microsoft, confira:

-

Suporte da Microsoft e clique em Windows.

-

Suporte para empresas e clique em Criar para criar uma nova solicitação de suporte.Depois de criar a nova solicitação de suporte, ela deve se parecer com a seguinte: