|

Data da alteração |

Alterar descrição |

|

20 de março de 2024 |

|

|

21 de março de 2024 |

|

|

22 de março de 2024 |

|

Introdução

Este artigo é um complemento do artigo a seguir, que será atualizado em abril de 2024:

-

KB5025885: Como gerenciar as revogações do Gerenciador de Inicialização do Windows para alterações de inicialização segura associadas ao CVE-2023-24932

Este suplemento descreve o procedimento passo a passo atualizado para implementar novas mitigações contra o kit de inicialização BlackLotus UEFI rastreado pelo CVE-2023-24932 e inclui orientações de teste para o seu ambiente.

Para ajudar a proteger contra o abuso malicioso de gerenciadores de inicialização vulneráveis, devemos implantar um novo certificado de assinatura de Inicialização Segura UEFI no firmware do dispositivo e revogar a confiança no firmware do certificado de assinatura atual. Isso fará com que todos os gerenciadores de inicialização existentes e vulneráveis não sejam confiáveis para os dispositivos habilitados para Inicialização Segura. Este guia ajudará você nesse processo.

As três etapas de mitigação descritas neste guia são as seguintes:

-

Atualização do banco de dados: Um novo certificado PCA (PCA2023) será adicionado ao Banco de Dados de Inicialização Segura, o que permitirá que um dispositivo inicialize mídia assinada por este certificado.

-

Instalação do gerenciador de inicialização: O gerenciador de inicialização com assinatura PCA2011 existente será substituído pelo gerenciador de inicialização com a assinatura PCA2023.Ambos os gerenciadores de inicialização estão incluídos nas atualizações de segurança de abril de 2024.

-

Revogação DBX da PCA2011: Uma entrada de negação será adicionada à Inicialização Segura DBX, impedindo a inicialização dos gerenciadores de inicialização assinados com o PCA2011.

Observação O software da Pilha de Serviço que aplica essas três mitigações não permitirá que as mitigações sejam aplicadas fora de ordem.

Isso se aplica a mim?

Este guia se aplica a todos os dispositivos com a Inicialização Segura habilitada e a todas as mídias de recuperação existentes para esses dispositivos.

Se o seu dispositivo estiver executando o Windows Server 2012 ou o Windows Server 2012 R2, leia a seção "Problemas Conhecidos" antes de continuar.

Antes de começar

Habilitar dados de diagnóstico opcionais

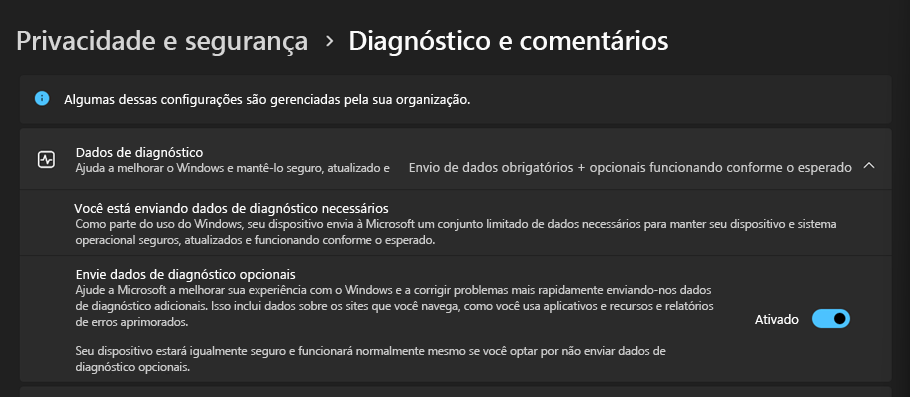

Ative a configuração "Enviar dados de diagnóstico opcionais" executando as seguintes etapas:

-

No Windows 11, vá para Iniciar > Configurações > Privacidade e segurança > Diagnóstico e comentários.

-

Ative Enviar dados de diagnóstico opcionais.

Para obter mais informações, confira Diagnóstico, feedback e privacidade no Windows.

OBSERVAÇÃO Verifique se você tem conectividade com a Internet durante a validação e por algum tempo após ela.

Fazer um teste de passagem

Depois de instalar as atualizações do Windows de abril de 2024 e antes de seguir as etapas de ativação, faça um teste para verificar a integridade do seu sistema:

-

VPN: Verifique se o acesso à VPN aos recursos corporativos e à rede está funcionando.

-

Windows Hello: Faça logon no dispositivo Windows usando seu procedimento normal (face/impressão digital/PIN).

-

BitLocker: O sistema inicia normalmente em sistemas habilitados para BitLocker sem nenhum prompt de recuperação do BitLocker durante a inicialização.

-

Atestado de Integridade do Dispositivo: Verifique se os dispositivos que dependem do Atestado de Integridade do Dispositivo atestam corretamente seu status.

Problemas Conhecidos

Somente para Windows Server 2012 e Windows Server 2012 R2:

-

Os sistemas baseados no TPM 2.0 não podem implantar as atenuações lançadas no patch de segurança de abril de 2024 devido a problemas de compatibilidade conhecidos com as medições do TPM. As atualizações de abril de 2024 bloquearão as mitigações nº 2 (gerenciador de inicialização) e nº 3 (atualização DBX) nos sistemas afetados.

-

A Microsoft está ciente do problema e uma atualização será lançada no futuro para desbloquear os sistemas baseados em TPM 2.0.

-

Para verificar a versão do TPM, clique com o botão direito do mouse em Iniciar, clique em Executar e digite tpm.msc. No canto inferior direito do painel central, em Informações do Fabricante do TPM, você deverá ver um valor para Versão da Especificação.

Etapas de validação de aceitação

O restante deste artigo discute o teste para dispositivos de aceitação para as mitigações. As mitigações não estão habilitadas por padrão. Se a sua empresa planeja habilitar essas mitigações, execute as seguintes etapas de validação para verificar a compatibilidade do dispositivo.

-

Implante a atualização de segurança de pré-lançamento de abril de 2024.

-

Abra um prompt de comando do Administrador e defina a chave do registro para executar a atualização do BD digitando o seguinte comando e, em seguida, pressione Enter:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x40 /f

-

Reinicie o dispositivo duas vezes.

-

Verifique se o banco de dados foi atualizado com êxito, certificando-se de que o comando a seguir retorne Verdadeiro. Execute o seguinte comando do PowerShell como administrador:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

-

Abra um prompt de comando de Administrador e defina a chave do registro para baixar e instalar o gerenciador de inicialização assinado por PCA2023:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x100 /f

-

Reinicie o dispositivo duas vezes.

-

Como administrador, monte a partição EFI para deixá-la pronta para inspeção:

mountvol s: /s

-

Valide se "s:\efi\microsoft\boot\bootmgfw.efi" é assinado por PCA2023. Para fazer isso, siga estas etapas:

-

Clique em Iniciar, digite prompt de comando na caixa Pesquisar e clique em Prompt de Comando.

-

Na janela do prompt de comando, digite o seguinte comando e pressione Enter.

copy S:\EFI\Microsoft\Boot\bootmgfw.efi c:\bootmgfw_2023.efi

-

No Gerenciador de arquivos, clique com o botão direito no arquivo C:\bootmgfw_2023.efi, clique em Propriedades e selecione a guia Assinaturas digitais.

-

Na lista Assinatura, confirme se a cadeia de certificados inclui Windows UEFI 2023 CA.

-

CUIDADO: Esta etapa implementa a revogação DBX para remoção da confiança de antigos gerenciadores de inicialização vulneráveis assinados usando o Windows Production PCA2011. Dispositivos com essa revogação aplicada não poderão mais inicializar a partir de mídias de recuperação existentes e servidores de inicialização pela rede (PXE/HTTP) que não possuam componentes atualizados do gerenciador de inicialização.

Se seu dispositivo entrar em um estado não inicializável, siga as etapas da seção “Procedimentos de Recuperação e Restauração” para redefinir o dispositivo para um estado anterior à revogação.

Depois de aplicar o DBX, se quiser retornar o dispositivo ao estado anterior da inicialização segura, siga a seção "Procedimentos de recuperação e restauração".

Aplique a mitigação DBX para remover a confiança do certificado de Produção do Windows PCA2011 na Inicialização Segura:

-

Abra um prompt de comando de Administrador e defina a chave de registro para colocar a revogação do PCA2011 no DBX:

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x80 /f

-

Reinicie o dispositivo duas vezes e confirme se ele foi totalmente reiniciado.

-

Verifique se a mitigação do DBX foi aplicada com êxito. Para fazer isso, execute o seguinte comando do PowerShell como administrador e verifique se o comando retorna Verdadeiro:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI dbx).bytes) -match 'Microsoft Windows Production PCA 2011'

Ou procure o seguinte evento no Visualizador de Eventos:

Log de eventos

Sistema

Origem do evento

TPM-WMI

ID de Evento

1037

Nível

Informações

Texto da mensagem do evento

A atualização do Dbx de Inicialização Segura para revogar o PCA de Produção do Microsoft Windows 2011 foi aplicada com êxito

-

Execute os itens de aprovação de teste da seção "Antes de começar" e verifique se todos os sistemas estão se comportando normalmente.

Referência da chave de registro

|

Comando |

Finalidade |

Comentários |

|

Instala a atualização do banco de dados para permitir o gerenciador de inicialização assinado pelo PCA2023 |

|

Comando |

Finalidade |

Comentários |

|

Instala o bootmgr assinado por PCA2023 |

O valor só é considerado após a conclusão da etapa 0x40 |

|

Comando |

Finalidade |

Comentários |

|

Instala a atualização DBX que revoga o PCA2011 |

O valor só é considerado após a conclusão das etapas 0x40 e 0x100 |

Resultados e Comentários

Envie um email para suvp@microsoft.com com resultados de testes, perguntas e comentários.

Procedimentos de recuperação e restauração

Ao executar os procedimentos de recuperação, compartilhe os seguintes dados com a Microsoft:

-

Captura de tela da falha de inicialização observada.

-

Etapas executadas que levaram o dispositivo a não ser inicializável.

-

Detalhes da configuração do dispositivo.

Ao executar um procedimento de restauração, suspenda o BitLocker antes de iniciar o procedimento.

Se algo der errado durante esse processo e você não conseguir iniciar o dispositivo ou precisar iniciar a partir de uma mídia externa (por exemplo, pen drive ou inicialização PXE), tente os procedimentos a seguir.

-

Desativar a Inicialização Segura Esse procedimento varia de acordo com o fabricante e o modelo do PC. Entre no menu BIOS UEFI dos PCs, navegue até a configuração Inicialização Segura e desative-a. Consulte a documentação do fabricante do PC para obter informações específicas sobre esse processo. Para obter mais informações, consulte Desabilitando a Inicialização Segura.

-

Limpar as Chaves de Inicialização Segura Se o dispositivo tiver suporte para a limpeza das chaves de inicialização Segura ou para a redefinição das chaves de inicialização Segura para os padrões de fábrica, execute esta ação agora. Seu dispositivo deve iniciar agora, mas observe que ele está vulnerável a malwares de kits de inicialização. Certifique-se de concluir a etapa 5 no final desse processo de recuperação para reabilitar a Inicialização Segura.

-

Tente iniciar o Windows a partir do disco do sistema.

-

Se o BitLocker estiver habilitado e for para a recuperação, insira sua chave de recuperação do BitLocker.

-

Faça logon no Windows.

-

Execute os seguintes comandos no prompt de comando do administrador para restaurar os arquivos de inicialização na partição de inicialização do sistema EFI:

Mountvol s: /s del s:\EFI\Microsoft\*.* /f /s /q bcdboot %systemroot% /s S:

-

A execução do BCDBoot deve retornar "Arquivos de inicialização criados com êxito".

-

Se o BitLocker estiver habilitado, suspenda o BitLocker.

-

Reinicie o dispositivo.

-

-

Se a etapa 3 não for bem-sucedida na recuperação do dispositivo, reinstale o Windows.

-

Inicie a partir da mídia de recuperação existente.

-

Prossiga para instalar o Windows usando a mídia de recuperação.

-

Faça logon no Windows.

-

Reinicie para verificar se o dispositivo foi iniciado com êxito no Windows.

-

-

Reabilitar a inicialização segura e reiniciar o dispositivo. Entre no menu UEFI do seu dispositivo, navegue até a configuração da Inicialização Segura e ative-a. Consulte a documentação do fabricante do dispositivo para obter os detalhes sobre esse processo. Para obter mais informações, consulte Reabilitar a Inicialização Segura.

-

Se a inicialização do Windows continuar a falhar, entre novamente no BIOS UEFI e desative a Inicialização Segura.

-

Iniciar o Windows.

-

Compartilhe o conteúdo do DB, DBX com a Microsoft.

-

Abra o PowerShell no modo Administrador.

-

Capturar o banco de dados:

Get-SecureBootUEFI -name:db -OutputFilePath DBUpdateFw.bin

-

Capturar o DBX:

Get-SecureBootUEFI -name:dbx –OutputFilePath dbxUpdateFw.bin

-

Compartilhe os arquivos DBUpdateFw.bin e dbxUpdateFw.bin gerados nas Etapas 8b e 8c.

-