O conceito de híbrido – a ideia de que sua infraestrutura local pode ser ramificada para incluir recursos na nuvem da Microsoft – existe em muitos produtos da Microsoft. O híbrido está presente no Microsoft 365 devido às ' cargas de trabalho ', como Exchange Online, Skype for Business Online e SharePoint no Microsoft 365. Estas são as cargas de trabalho que têm um tipo de ' imagem de espelho ' ou ' d ' em local, por exemplo, Skype for Business Online tem uma local, Skype for Business Server 2015 e SharePoint no Microsoft 365 tem SharePoint Server 2016.

Quando falo sobre Microsoft 365 híbridos no curso deste artigo, estou falando sobre a conexão dessas Twins para que elas funcionem juntas. Falaremos sobre o SharePoint híbridos, Exchange híbridos e híbridos do Skype for Business – coisas que se estendem a Microsoft 365 e local-aqui. O objetivo é fazer limpar o aterramento comum tecnológico que existe em todos esses Microsoft 365 híbridos. Em outras palavras, listaremos os blocos de construção de Microsoft 365 híbridos.

Híbridos

Quando digo híbrido, quero dizer uma cooperação de tecnologias que você possui e gerencia na sua empresa com aquelas que administramos em nossas nuvens de Microsoft (s).

Essa definição funciona em todo o Azure, mas a maioria das cargas de trabalho no Microsoft 365. Se você não sabe o que é uma carga de trabalho, a propósito, é um aplicativo em execução na Microsoft 365 plataforma de nuvem – o Skype for Business Online, o Exchange Online e o SharePoint Online são exemplos. "Carga de trabalho" é uma maneira de mantê-los distintos dos seus colegas locais, o que é útil para continuar a escrever e conversar de ficar confuso.

Os utensílios híbridos usam todos os recursos à mão, não importa onde eles vivem.

Dica: Híbrido é uma tecnologia em constante evolução da Microsoft, com muitas possibilidades novas que estão sendo cortadas e, portanto, há algumas partes da configuração de um híbrido que são mais avançados para outras pessoas. Os recursos das configurações híbridas provavelmente crescerão e mudarão de aqui.

Recursos de hardware local em comum

Todos os híbridos nos quais estou falando aqui conectam um ambiente de cliente pela Internet para Microsoft 365 (e o Azure Active Directory – AAD – em segundo plano, pois ele atua como o diretório para Microsoft 365 ). A infraestrutura pode parecer difícil de configurar. Apesar do que você pode ter ouvido, ele não tem um diploma em "tudo-ology". Na verdade, a maioria dos híbridos funciona da mesma maneira com (na maior parte) os mesmos requisitos de hardware.

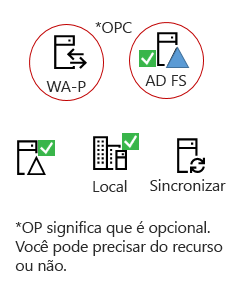

A partir de 2016 aqui estão os elementos que todos os híbridos precisam. Onde as coisas são opcionais, vou dizer isso.

Todas as Microsoft 365 cargas de trabalho híbridas têm estes bons recursos:

-

Alguns servidores locais (como um farm do SharePoint ou um ambiente do Skype for Business).

-

Active Directory local no qual os usuários residem ou são ' homed ' (na terminologia S4B).

-

Um servidor Azure Active Directory Connect (AAD Connect) (que pode estar por conta própria ou combinado com outro servidor, como WA-P). Isso é representado pelo ícone "sincronizar" porque o AAD Connect é usado para sincronizar contas do local para a nuvem em um híbrido.

-

[Opcional] Um servidor proxy reverso, que, em todos os meus exemplos, será o servidor de proxy de aplicativo Web (WA-P).

-

[Opcional] Você também pode usar o servidor de Federação do Active Directory (ou ADFS).

Observação: Você não precisa usar o ADFS. O AAD Connect permitirá que você ' sincronização de senha ' para a nuvem juntamente com a replicação de identidades do usuário. Mas você não está enviando a senha na Internet. Você está enviando um hash não reversível da senha em uma conexão protegida por TLS.

Além disso, assistentes híbridos são criados em cada carga de trabalho para ajudá-lo a fazer parcerias com a sua nuvem, para que você possa usar todas as ferramentas à sua disposição (não importa onde elas moram).

Se você não tiver o ADFS, não faça nenhuma demanda de conformidade que exija e não use a complexidade adicional. O AAD Connect foi projetado para realizar o trabalho (e o intervalo de duplicação é de aproximadamente 3 horas a 30 minutos, o que é um aperfeiçoamento útil para fazer isso).

Muitas empresas grandes têm alguns desses servidores em vigor. Muitos têm controladores de domínio do Active Directory ou podem ter servidores ADFS. Se estiver pensando em configurar um híbrido, talvez você queira verificar com outros administradores para descobrir quais recursos locais já estão no local. Isso o ajudará a determinar se você deseja usar componentes existentes da infraestrutura ou novos.

O que são esses servidores?

Pule esta seção se você já souber o que esses servidores estão fazendo.

A maioria das pessoas está acostumado às operações do Active Directory (AD) – como ele enumera usuários e objetos em um domínio ou floresta (entre outras coisas) e, no caso do híbrido, é uma base inicial para os usuários que serão duplicados para a nuvem da Microsoft. Os trabalhos da sincronização (AAD Connect), ADFS e WA-P (nosso exemplo de proxy reverso) são um pouco mais novos e mais essenciais para o processamento de solicitações e identidades HTTPS híbridos, então vamos falar sobre isso.

ADFS

Para revisar, o trabalho dos serviços de Federação do Active Directory é ajudar ambos os lados do híbrido a reconhecerem uns aos outros e, por isso, o Microsoft 365 vai conhecer e confiar no ADFS (ou no cluster ADFS) ao qual um nome de domínio público verificado pertence. Isso permite o logon único. Isso significa que, quando os usuários com um UPN associado são exibidos para autenticar-se em recursos online, Microsoft 365 saberá o seu UPN e o servidor ADFS específico para o qual os usuários serão enviados para autenticação. Quando o Heidi@contoso.com passar pelo processo de logon do Exchange Online, Microsoft 365 será enviada uma solicitação para o seu local, para que o ADFS possa intervir na autenticação e confirmar quem é quem alega ou negar a ele. Isso pode acontecer rapidamente se a rede e a configuração permitirem. O ADFS será usado se você quiser utilizar o logon único: quando os usuários entrarem em uma sessão de ADFS, o servidor ADFS interceptará silenciosamente todos os outros prompts de autenticação (como acontece quando alternar entre cargas de trabalho, por exemplo) para lembrar Microsoft 365 de que você ainda é quem diz estar. Como alguns departamentos de ti têm configurações de segurança de informações e conformidade que exigem que as senhas permaneçam locais e alguns não, o ADFS é opcional.

Observação: Não importa a carga de trabalho híbrida, o ADFS só é usado quando há necessidade de logon único ou quando não está em conformidade com padrões ou o cliente precisa mover um hash de senha pela Internet e em um diretório fora do firewall de borda da empresa. É importante observar que a sincronização de senha está ativada por padrão pelo Assistente para conexão do AAD em híbridas do Exchange. Respostas do ADFS em diretórios de usuário AD ou ADAM (modo de aplicativo do Active Directory).

Proxy reverso

Web Access-proxy é um proxy reverso (RP) embutido em sistemas operacionais Windows Server desde o lançamento do 2012 R2. Um proxy reverso significa o seu ponto de saída para atuar em nome de seu farm. Ele tem um ' lado ' que enfrenta a Internet e conhece o nome de domínio público do seu Microsoft 365 híbrido e um ' lado ' que enfrenta a sua rede de perímetro ou intranet e sabe o nome de domínio dos seus recursos internos (como a URL do seu site do SharePoint, por exemplo). Ele intercepta todas as solicitações que chegam à sua empresa e permite que você bloqueie portas, restrinja o tráfego que você aceitará da Internet e oculte os endereços internos e URLs da sua rede do mundo exterior. Como o RPs, é um proxy para servidores internos na rede sempre que os usuários de fora da rede tentam acessar um recurso.

Os híbridos do SharePoint 2013 usam um proxy reverso como WA-P para interceptar o tráfego de entrada (de usuários no SPO fazer consultas em um índice de pesquisa local no caso de Federação de pesquisa), mas como os híbridos da nuvem do SharePoint 2016 armazenam o índice inteiro na nuvem, o a próxima geração não precisa mais de um (que é o único motivo pelo qual está marcada como opcional nos diagramas). Mas o SharePoint 2013 não é o único local em que você verá um proxy reverso usado para interceptar o tráfego não solicitado vindo da Internet. O Skype for Business 2016 usa uma com sua configuração de borda, e o Exchange 2016 usa uma também em sua borda. Como algumas situações exigem, WA-P é opcional.

Observações:

-

WA-P é usado em híbridos do SharePoint (2013 híbridos federados) para publicar um ponto de extremidade do SharePoint por meio da borda de uma empresa. O WA-P intercepta chamadas do SPO para que os documentos sejam exibidos nos resultados da pesquisa ou itens a serem exibidos em listas que sejam compatíveis com o BCS ou o SAP. Na pesquisa híbrida na nuvem, o WA-P só será necessário se você quiser ver as visualizações de pesquisa nos resultados da pesquisa (você teria que publicar um ponto de extremidade para o servidor do Office Web Apps por meio da borda). No Skype for Business, WA-P é usado para interceptar o tráfego de mensagens instantâneas de fora da empresa e redirecioná-la para o Skype for Business Edge para processamento posterior.

-

O Exchange híbrido faz uso da ferramenta AAD Connect durante seu assistente híbrido para dar aos clientes a opção de instalar e configurar automaticamente o ADFS e o WA-P para o uso híbrido do Exchange, reduzindo a complexidade que você enfrentará ao configurar um híbrido. Nenhuma configuração e configuração, nem o registro de certificados de ADFS é automático para qualquer outra carga de trabalho híbrida.

Sincronizar

O elemento gráfico que uso mostra ' Sincronizar ' para o Azure Active Directory Connect. Na verdade, a sincronização feita pelo AAD Connect envolve o tráfego contínuo de usuários e/ou informações do usuário de seu local e para a nuvem. O AAD Connect pode fazer duas coisas: ele Replica contas de usuário para Microsoft 365 (replicação) e pode sincronizar as informações de senha em Microsoft 365 (não é possível sincronizar a senha, mas um hash não reversível que representa a senha – sincronização). Não é preciso "sincronizar sua senha", mas ela sempre sincroniza (Replica) suas contas de usuário do Active Directory (ou de alguma versão filtrada do diretório de usuário local)!

O AAD Connect funciona com controladores de domínio saudáveis em seu domínio do Active Directory para permitir a "mesma conexão" em vez de "logon único" do ADFS. O mesmo logon significa que, em vez de conectar-se em uma única vez e ter o ADFS intervir para todos os prompts da sessão, você entra com a mesma senha do local (e, supostamente, selecione a opção para se manter conectado para reduzir o número de solicitações que resultado da navegação em várias cargas de trabalho). O AAD Connect para sincronização não é opcional.

Observações:

-

Não importa a carga de trabalho híbrida, todas exigem conexão AAD. Uma replicação e sincronização de senha opcional de seus usuários para o Microsoft 365 (e o Azure AD por trás dele) é necessária em todos os casos.

-

Outras semelhanças incluem que a sincronização de senha (usada para o mesmo logon) também exige que você defina duplicar as alterações de diretório e replicar alterações de diretório em todos os domínios do Active Directory sincronizados – faça isso para a conta local usado pelo AAD Connect e que você precisa fazer uma entrada de host DNS A ou AAAA para o nome do serviço de Federação de um servidor ADFS usado para SSO, para que WA-P possa resolver o endereço do servidor ADFS internamente.

Internet e Web Parts híbridas disponíveis na Internet em comum

Na verdade, os servidores locais em seu Microsoft 365 Hybrid e na Internet são a nuvem da Microsoft, onde – não importa a carga de trabalho Microsoft 365 – você usará algumas tecnologias familiares. São elas:

-

Registros DNS públicos

-

Autoridades de certificação públicas

-

Azure Active Directory (AAD)

-

Microsoft 365 (licenças/sub-rotinas) e Microsoft 365 assistentes híbridos

-

Uma relação de confiança de servidor para servidor (S2S)

-

Rota expressa e/ou tráfego da Internet

-

Módulos do PowerShell

Registradores de DNS públicos, como GoDaddy, gerenciam e permitem o registro de nomes de domínio. Se você quiser usar híbrido, será necessário registrar um nome de domínio com DNS público (isso pode já ter sido feito para você em grandes empresas). Esse nome de domínio será adicionado ao Microsoft 365, o que também verificará se você é o proprietário do nome de domínio público que você adicionar.

Tradicionalmente, esse nome de domínio público é o mesmo que o UPN do Active Directory conectado a usuários híbridos no local, mas não se familiarizar com esses detalhes. Com o advento do atributo "onpremisessecurityidentifier" no PowerShell, que mapeia a identidade para o SID local, a correspondência do domínio registrado no Microsoft 365 com o UPN dos usuários locais não é mais tão importante quanto uma vez. É mais importante saber que você precisará de um nome de domínio público que você pode provar, esse nome de domínio público será registrado no Microsoft 365 e representará sua presença Microsoft 365 em qualquer um dos lados da conexão híbrida.

As autoridades de certificação públicas fornecem certificados SSL/TLS confiáveis para criptografar o tráfego de rede. Em todas as cargas de trabalho, a comunicação híbrida ocorre por uma conexão criptografada. Você precisará de um certificado de uma autoridade de certificação pública na Internet. A obtenção de certificados SSL/TLS é uma prática padrão e geralmente há processos de certificado público em grandes empresas para facilitar isso. Em empresas menores, talvez seja necessário consultar o seu pessoal de ti, a documentação Microsoft 365 e o seu ISP.

Observação: Pode ser que você não precise aplicar seu (s) certificado (s) público (s) manualmente. O assistente de implantação do Exchange (EDA) para híbridas do Exchange aproveita o Azure AD Connect para orientá-lo por meio desse processo e registrar certificados para o seu servidor ADFS (você deve usar um ADFS). O EDA foi projetado para ajudar a simplificar o processo de se tornar híbrido.

O Azure Active Directory ou o Azure AD está em segundo plano quando você sincroniza/replica os usuários do local para a sua assinatura do Microsoft 365 (sua empresa local). É o mesmo Active Directory usado no Azure mais largo. Eficiente e perfeitamente combinadas em Microsoft 365. Você gerenciará os usuários e as licenças de usuário nesse diretório. O gerenciamento de licenças no Microsoft 365 não é feito automaticamente por qualquer assistente híbrido. As licenças custam dinheiro para os clientes, portanto, a decisão de quem e quantas licenças Get não é feita automaticamente.

Microsoft 365 é totalmente um meio do seu híbrido. Ele tem assistentes híbridos online por carga de trabalho. Isso não é muito eficiente, mas é como o híbrido funciona a partir do 2016 (ou, em outras palavras, a partir do lançamento do SharePoint Server 2016, do Exchange Server 2016 e do Skype for Business Server 2015, no local). Mas essa não é a maneira mais simples de configurar todos os elementos de um híbrido. Um único assistente híbrido que permite aos clientes escolher quais cargas de trabalho criaram híbridos e percorrer esse processo por carga de trabalho, bem como um centro de comando híbrido – um painel administrativo Microsoft 365 – que pode relatar se as tecnologias usadas por cada híbrido e/ou já no lugar ainda não existem.

O que isso significa? Significa que cada assistente faz as mesmas etapas e muitas vezes mais de uma vez. Cada assistente ativa o OAuth (confiança S2S) por exemplo (falaremos sobre o OAuth mais tarde). Alguns assistentes, como o seletor híbrido da carga de trabalho do SharePoint Online, instalam o OAuth independentemente do botão que você clicar (para cada seleção feita), seja a OAuth necessária para seu cenário híbrido. Outros assistentes, como o assistente híbrido do Exchange, configurar o OAuth em segundo plano e apenas uma vez.

Uma relação de confiança S2S não precisa atravessar a Internet, mas, no caso de híbrido, essa confiança deve. Um S2S não é como uma relação de confiança de domínio ou floresta. Não há grandes números de portas para abrir e nenhuma integração mais profunda para criar entre diretórios ativos. A S2S cria uma conexão confiável entre seu farm do SharePoint local e uma parte da nuvem do Microsoft 365 chamada serviço de controle de acesso ou ACS (um servidor de autorização). A confiança se baseia em um certificado SSL/TLS que assina tokens emitidos em nome dos usuários, que o ACS local e o Microsoft 365 que concordam são confiáveis – pense nisso como um valor superior de cinco entre o SharePoint local (e seu serviço de proxy ACS) e o ACS do Azure para cada usuário válido acessando o serviço. A comunicação de identidades de usuário (o motivo para essa confiança) é feita por HTTP/443.

Observação: Como com o Azure AD, Microsoft 365 tem uma confiança com o ACS do Azure.

Os híbridos podem usar certificados auto-assinados ou públicos aqui. Muitas empresas grandes escolherão certificados públicos devido a seus padrões de InfoSec – em grande parte porque o tráfego atravessa/pode atravessar a Internet, um segmento não confiável. Para os híbridos do SharePoint, esse certificado pode ser um novo certificado auto-assinado ou um extraído do certificado de assinatura de token do controlador de código do STS no local. (Se você usou um novo certificado (público ou autoassinado) em um híbrido do SharePoint, é preciso substituir o certificado de autenticação de tokens do controlador de código do STS em todos os nós do farm do SharePoint.)

O tráfego em um híbrido deixa uma empresa/organização cliente, atravessa a Internet e entra na nuvem Microsoft Organization/Microsoft Microsoft 365. Há uma maneira de ignorar esse segmento não confiável e não controlado, e isso é usar uma rota expressa baseada em provedor de terceiros da sua empresa ou organização na nuvem Microsoft 365. A rota expressa ignora a Internet ao oferecer uma conexão WAN privada com o Microsoft Cloud. No entanto, é importante perceber que, em casos em que a WAN sofre uma falha, o fallback ainda é a Internet.

Todos os híbridos usam os módulos do PowerShell para partes do gerenciamento ou da configuração. A maioria dos módulos que você precisará provavelmente incluirá o Assistente de conexão do Microsoft Online Servicese o módulo do Azure Active Directory para Windows PowerShell. Você pode preparar os servidores para a configuração e o gerenciamento de seus híbridos com antecedência ao instalar esses módulos do PowerShell comumente usados.

Portas e protocolos em comum

Os híbridos são 1/2 seus Microsoft 365 locais e 1/2 (Azure SaaS ou híbridos da PaaS não são abordados neste documento). É muito provável que ambas as metades sejam executadas em HTTPs, mas, no mínimo, a metade Microsoft 365 é 100% https/criptografada por certificados TLS, e isso significa que ele funciona na porta 443 padrão. Você precisará verificar se um certificado público está associado ao tráfego que sai do seu ponto de saída também. Ou seja, você precisará instalar um certificado na máquina fazendo a conversa na borda da sua rede – esse tráfego será executado mais de 443 e será criptografado.

Observação: Se estiver usando o ADFS, você realmente precisará de três certificados, um dos quais será emitido publicamente e usado para a comunicação de serviços (ele residirá no seu proxy WA-P se você optar por usar o ADFS), dois deles serão certificados autoassinados feitos quando o ADFS for instalado , sujeito à renovação automática, e são os certificados de assinatura de token e decodificação de token usados para assinar todos os tokens que o ADFS faz. Além dos certificados necessários para um ADFS opcional, todos os híbridos precisam ter um certificado S2S (às vezes chamado de certificado de confiança ACS S2S, que é muito longo um nome).

Todos os híbridos usarão o 443 (HTTPS) e o 53 (DNS), por padrão, para tráfego híbrido. Alguns usarão portas adicionais, como a porta 25 (SMTP). Mas o caso mais complexo em cargas de trabalho híbridos para portas é o Skype for Business. Felizmente, as portas são documentadas.

O protocolo standout usado por todos os híbridos (além dos benchmarks usados para pesquisa de DNS, tráfego HTTPS, SMTP e outros padrões) é o OAuth (autorização aberta), que também é usado na biblioteca de autenticação do Active Directory. Ele é usado quando um recurso de servidor em um lado da conexão tem que atuar em nome de um usuário para acessar recursos em outro servidor, muitas vezes, na nuvem. É um meio pelo qual o nível de acesso do usuário a um arquivo ou recurso pode ser avaliada para um usuário autenticado. Isso também é chamado de "autenticação moderna" (embora OAuth se refira a autorização).

Todas as cargas de trabalho usam OAuth/S2S quando em um híbrido (embora não seja para cada recurso híbrido). Os assistentes híbridos geralmente configuram esse protocolo útil automaticamente. No entanto, não há nenhuma unificação desse esforço em todas as cargas de trabalho, sem relatórios do estado OAuth para o cliente e não tem uma maneira centralizada de gerenciar esse recurso universal em 2016.

Em alguns casos, os assistentes híbridos tornam o OAuth ligado quando não é necessário (como quando o seletor híbrido do SharePoint transforma isso para o OneDrive for Business redirecionar para a nuvem) ou em cada seleção de uma opção híbrida no assistente (novamente, consulte o seletor híbrido do SharePoint) , ou mesmo fora do seletor híbrido em scripts de instalação personalizados, como com a pesquisa híbrida na nuvem.

Observação: Você pode considerar o Lynchpin do híbrido para a confiança de servidor para servidor (S2S) entre local e na nuvem. Pode ser útil estar ciente de que o S2S é o nome da sua implementação de OAuth da Microsoft. O S2S/OAuth subjacente em todas as nossas cargas de trabalho são as camadas de autenticação e identidade, ambas as quais usam autenticação de declarações.

Tabela de elementos comuns em Microsoft 365 híbridos

Agora temos uma lista de elementos comuns parecida com esta:

|

As cargas de trabalho híbridas têm em comum |

|

|

Hardware local |

Aplicativos locais que são parceiros com cargas de trabalho no Microsoft 365 (por exemplo, Exchange Server para Exchange Online) Conexão do AAD Proxy reverso (conforme necessário) ADFS (opcional) |

|

Itens da Internet |

Registros DNS públicos Autoridades de certificação públicas Active Directory do Azure (AAD é o diretório de usuário no Microsoft 365 ) Microsoft 365 (assinaturas E1, E3, E5) Microsoft 365 assistentes híbridos Confiança servidor a servidor (S2S) |

|

Portas e protocolos |

HTTPS DNS S2S/OAuth |

Por fim, em todas as cargas de trabalho, o objetivo é fazer com que os usuários sejam os mesmos entre os limites, para que possamos simplificar duas das funções mais importantes que um híbrido faz – descobrindo a identidade do usuário e o que ela pode fazer com as informações que ela tem permissão para ver.

Uma observação em ' opcional '

Alguns desses elementos são definidos como ' optional ', mas como você saberá se são necessários? Alguns elementos em Microsoft 365 híbridos são realmente opcionais ou não opcionais ao longo do quadro:

|

Completamente opcional-todos os Microsoft 365 híbridos |

Não opcional/obrigatório para todos os Microsoft 365 híbridos |

|

ADFS |

Conexão do AAD |

Dentro de um híbrido em funcionamento há outros recursos que se enquadram em uma área cinza. Provavelmente, o mais importante é a confiança S2S/OAuth. Essa relação de confiança é criada por todos os assistentes híbridos criados dentro da Microsoft, e a confiança é criada por padrão, mesmo quando não é necessário, para os "híbridos" à prova futura. Depois de criar um Hybrid assistente, esse recurso estará ativado. Mas (como você viu anteriormente), ele não é usado atualmente em todos os casos.

Um proxy inverso (WA-P, em nosso exemplo) é necessário sempre que houver uma solicitação não solicitada recebida para a organização do cliente para dados ou informações (como usar o BCS híbrido, ao publicar Office Web Apps ou o Office Online Server para visualização de documento na pesquisa resultados). Também é necessário ao publicar um ponto de extremidade em um DMZ da sua empresa, como quando o Exchange usa WA-P como um proxy ADFS (portanto, se você estiver usando ADFS em um Exchange híbrido, precisará de WA-P).

As bordas são necessárias para manter canais de comunicação consistentes para chats em andamento no Skype for Business Hybrid e podem ser usados para direcionar o tráfego SMTP para a rede a partir de um perímetro em um Exchange híbrido. Conforme discutido, o ADFS é usado para logon único.

|

Deve usar um proxy reverso |

Pode usar um proxy reverso (opcional) |

Não precisa de um proxy reverso |

|

Pesquisa de entrada híbrida do SharePoint BCS do SharePoint híbrido Skype for Business híbrido |

Nuvem híbrida do SharePoint (Cloud SSA) Exchange híbrido usando ADFS para SSO |

Redirecionamento do OneDrive for Business Recursos de sites híbridos do SharePoint Redirecionamento de perfis híbridos do SharePoint Redirecionamento de extranet híbrido |

Há tabelas semelhantes para S2S, como esta tabela para servidores do SharePoint em configurações híbridas. Tabelas como essa podem ser criadas usando a lógica do protocolo S2S, que é usada quando um recurso de servidor em um lado da conexão híbrida tem que atuar em nome de um usuário para acessar recursos em outro servidor na nuvem.

|

Recursos híbridos do SharePoint que devem usar o OAuth |

Recursos híbridos do SharePoint que não usam o OAuth |

|

Pesquisa híbrida (saída + de entrada) Pesquisa híbrida na nuvem (Cloud SSA) com o uso de visualizações de pesquisa Serviço corporativo híbrido de conectividade (BCS) Recursos de sites híbridos Perfis híbridos Metadados gerenciados híbridos |

Redirecionamento do OneDrive for Business * Extranet híbrida * Perfis híbridos * Pesquisa híbrida na nuvem (Cloud SSA) sem o uso de visualizações de pesquisa |

* O seletor híbrido do SharePoint ainda ativará o OAuth, mas isso é para fins de configurações híbridas futuras.