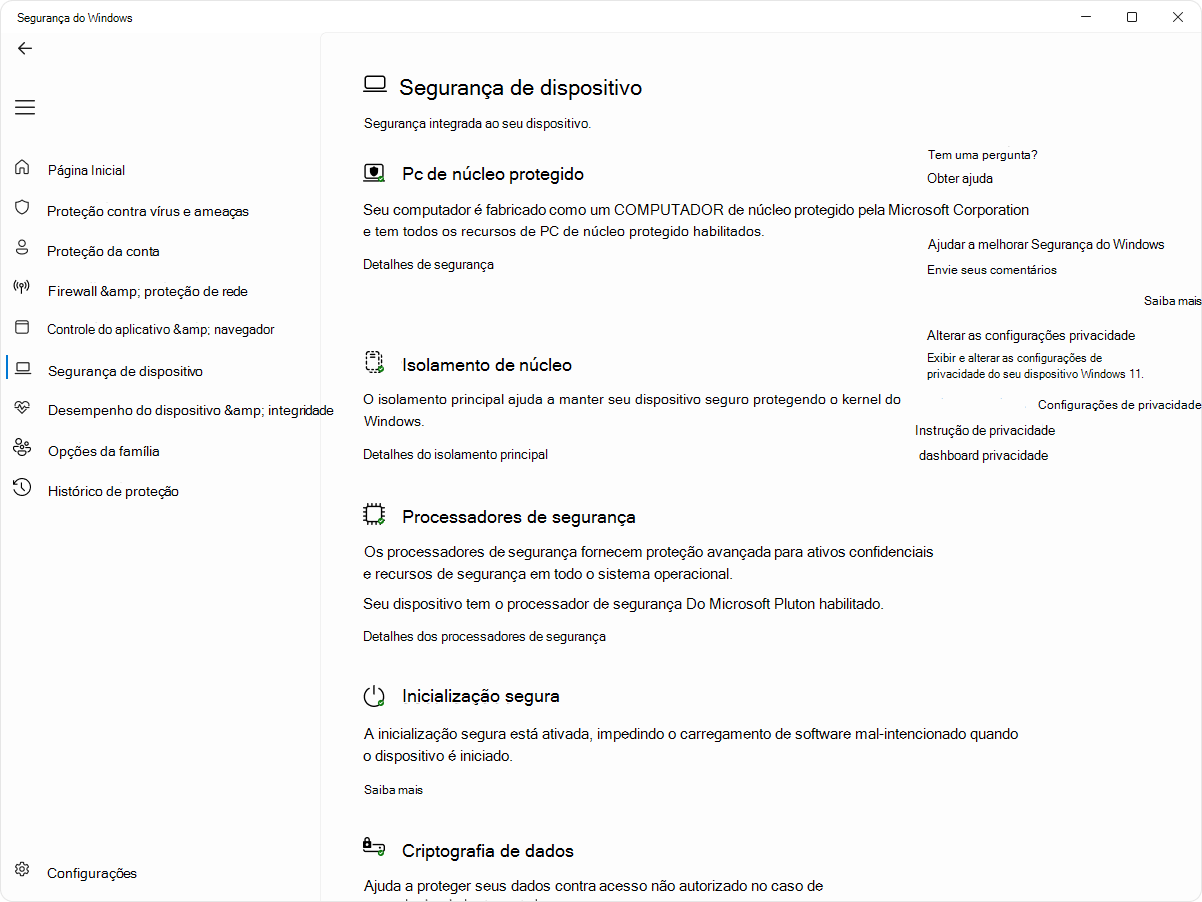

A página Segurança do dispositivo na aplicação Segurança do Windows ajuda a proteger o seu dispositivo Windows ao gerir funcionalidades de segurança do sistema operativo e baseadas em hardware, incluindo Arranque Seguro, isolamento de núcleo e proteções ao nível do processador. Estas funcionalidades trabalham em conjunto para se defenderem contra software maligno, ataques de firmware e comprometimento do sistema. A página está dividida nas seguintes secções:

-

PC com núcleo seguro: se o seu dispositivo for um PC de núcleo seguro, mostra informações sobre as funcionalidades do PC com núcleo seguro

-

Isolamento do núcleo: aqui pode configurar funcionalidades de segurança que protegem o kernel do Windows

-

Processador de segurança: fornece informações sobre o processador de segurança, que é chamado de módulo de plataforma fidedigna (TPM)

-

Arranque seguro: se o arranque seguro estiver ativado, pode encontrar mais informações sobre o mesmo

-

Encriptação de dados: aqui pode encontrar uma ligação para as Definições do Windows, onde pode configurar a encriptação de dispositivos e outras definições do BitLocker

-

Capacidade de segurança de hardware: avalia as funcionalidades de segurança de hardware do dispositivo

No aplicativo Segurança do Windows em seu PC, selecione Segurança do dispositivo ou utilize o seguinte atalho:

PC de núcleo seguro

Um PC de núcleo seguro foi concebido para fornecer funcionalidades de segurança avançadas imediatamente da caixa. Estes PCs integram hardware, firmware e software para oferecer proteção robusta contra ameaças sofisticadas.

No aplicativo Segurança do Windows em seu PC, selecione Segurança do dispositivo > Detalhes de segurança.

Para obter mais informações, veja Windows 11 PCs secured-core.

Isolamento de núcleo

O isolamento do núcleo fornece funcionalidades de segurança concebidas para proteger os principais processos do Windows contra software malicioso, isolando-os na memória. Ele faz isso executando esses processos principais em um ambiente virtualizado.

No aplicativo Segurança do Windows em seu PC, selecione Segurança do dispositivo> Detalhes de isolamento do núcleo ou utilize o seguinte atalho:

Observação: As funcionalidades expostas na página de isolamento do núcleo variam consoante a versão do Windows que está a executar e os componentes de hardware instalados.

A integridade da memória, também conhecida como Integridade do Código Protegida pelo Hipervisor (HVCI) é uma funcionalidade de segurança do Windows que dificulta a utilização de controladores de baixo nível para sequestrar o PC por programas maliciosos.

Um controlador é um software que permite que o sistema operativo (Windows neste caso) e um dispositivo (como um teclado ou uma câmara Web) falem entre si. Quando o dispositivo pretende que o Windows faça alguma coisa, utiliza o controlador para enviar esse pedido.

A integridade da memória funciona ao criar um ambiente isolado com a virtualização de hardware.

Pense nisso como um guarda de segurança dentro de uma cabine trancada. Esse ambiente isolado (a cabine trancada em nossa analogia) impede que o recurso de integridade da memória seja adulterado por um invasor. Um programa que deseja executar um trecho de código que pode ser perigoso tem que passar o código para a integridade da memória dentro dessa cabine virtual para que possa ser verificado. Quando a integridade da memória é confortável para que o código esteja seguro, ele devolve o código ao Windows para ser executado. Normalmente, isso acontece muito rapidamente.

Sem a integridade da memória em execução, o segurança destaca-se ao ar livre, onde é muito mais fácil para um atacante interferir ou sabotar o guarda, tornando mais fácil para código malicioso passar e causar problemas.

Pode ativar oudesativar a integridade da memória com o botão de alternar.

Observação: Para usar a integridade da memória, você deve ter a virtualização de hardware habilitada no UEFI ou BIOS do seu sistema.

E se disser que tenho um driver incompatível?

Se a integridade da memória não se ligar, poderá indicar que já tem um controlador de dispositivo incompatível instalado. Verifique com o fabricante do dispositivo se há um driver atualizado disponível. Se eles não tiverem um driver compatível disponível, você poderá remover o dispositivo ou aplicativo que usa esse driver incompatível.

Observação: Se tentar instalar um dispositivo com um controlador incompatível depois de ativar a integridade da memória, poderá receber a mesma mensagem. Nesse caso, o mesmo conselho se aplica - verifique com o fabricante do dispositivo se ele possui um driver atualizado que você pode baixar ou não instale esse dispositivo específico até que um driver compatível esteja disponível.

A proteção de pilha imposta por hardware é uma funcionalidade de segurança baseada em hardware que dificulta a utilização de controladores de baixo nível para sequestrar o PC por programas maliciosos.

Um controlador é um software que permite que o sistema operativo (Windows neste caso) e um dispositivo (como um teclado ou uma câmara Web) falem entre si. Quando o dispositivo pretende que o Windows faça alguma coisa, utiliza o controlador para enviar esse pedido.

A proteção de pilha imposta pelo hardware funciona ao impedir ataques que modificam endereços devolvidos na memória no modo kernel para iniciar código malicioso. Esta funcionalidade de segurança requer uma CPU que contenha a capacidade de verificar os endereços devolvidos do código em execução.

Ao executar código no modo kernel, os endereços devolvidos na pilha do modo kernel podem ser danificados por programas maliciosos ou controladores para redirecionar a execução normal de código para código malicioso. Nas CPUs suportadas, a CPU mantém uma segunda cópia de endereços de retorno válidos numa pilha sombra só de leitura que os controladores não podem modificar. Se um endereço devolvido na pilha regular tiver sido modificado, a CPU pode detetar esta discrepância ao verificar a cópia do endereço devolvido na pilha sombra. Quando esta discrepância ocorre, o computador pede um erro fatal, por vezes conhecido como ecrã azul, para impedir a execução do código malicioso.

Nem todos os controladores são compatíveis com esta funcionalidade de segurança, uma vez que um pequeno número de controladores legítimos se dedicam à modificação de endereços devolvidos para fins não maliciosos. A Microsoft tem-se envolvido com vários fabricantes de controladores para garantir que os controladores mais recentes são compatíveis com a proteção de pilha imposta pelo hardware.

Pode ativar ouDesativar a proteção de pilha imposta por hardware com o botão de alternar.

Para utilizar a proteção de pilha imposta por hardware, tem de ter a integridade da memória ativada e tem de estar a executar uma CPU que suporte Intel Control-Flow Enforcement Technology ou AmD Shadow Stack.

E se indicar que tenho um controlador ou serviço incompatível?

Se a proteção de pilha imposta por hardware não for ativada, poderá indicar-lhe que já tem um controlador ou serviço de dispositivo incompatível instalado. Contacte o fabricante do dispositivo ou o fabricante da aplicação para ver se tem um controlador atualizado disponível. Se não tiverem um controlador compatível disponível, poderá remover o dispositivo ou aplicação que utiliza esse controlador incompatível.

Algumas aplicações podem instalar um serviço em vez de um controlador durante a instalação da aplicação e instalar o controlador apenas quando a aplicação é iniciada. Para uma deteção mais precisa de controladores incompatíveis, os serviços que são conhecidos por estarem associados a controladores incompatíveis também são enumerados.

Observação: Se tentar instalar um dispositivo ou aplicação com um controlador incompatível depois de ativar a proteção de pilha imposta pelo hardware, poderá ver a mesma mensagem. Em caso afirmativo, aplica-se o mesmo conselho - marcar junto do fabricante do dispositivo ou do fabricante da aplicação para ver se tem um controlador atualizado que pode transferir ou não instalar esse dispositivo ou aplicação específico até que esteja disponível um controlador compatível.

Também conhecida como proteção DMA de Kernel, esta funcionalidade de segurança protege o seu dispositivo contra ataques que podem ocorrer quando um dispositivo malicioso está ligado a uma porta Periférica Componente Interligação (PCI) como uma porta Thunderbolt.

Um exemplo simples de um desses ataques seria se alguém deixasse seu computador para uma rápida pausa para o café e, enquanto estava fora, um invasor entrasse, conectasse um dispositivo semelhante a USB e saísse com dados confidenciais da máquina, ou injeta malware que lhes permite controlar o computador remotamente.

A proteção de acesso à memória impede estes tipos de ataques ao negar o acesso direto à memória a esses dispositivos, exceto em circunstâncias especiais, especialmente quando o PC está bloqueado ou quando o utilizador termina sessão.

Dica: Para obter mais informações, veja Proteção DMA de Kernel.

Todo dispositivo possui algum software que foi gravado na memória somente leitura do dispositivo - basicamente gravado em um chip na placa do sistema - que é usado para as funções básicas do dispositivo, como carregar o sistema operacional que executa todos os aplicativos estamos acostumados a usar. Uma vez que esse software é difícil (mas não impossível) modificar, referimo-nos ao mesmo como firmware.

Uma vez que o firmware é carregado primeiro e executado no sistema operativo, as ferramentas de segurança e as funcionalidades que são executadas no sistema operativo têm dificuldade em detetá-lo ou defender-se contra o mesmo. Tal como uma casa que depende de uma boa base para ser segura, um computador precisa que o firmware seja seguro para garantir que o sistema operativo, as aplicações e os dados nesse computador estão seguros.

O System Guard é um conjunto de funcionalidades que ajuda a garantir que os atacantes não conseguem que o seu dispositivo comece com firmware não fidedigno ou malicioso.

Normalmente, as plataformas que oferecem proteção de firmware também protegem o Modo de Gestão do Sistema (SMM), um modo operacional altamente privilegiado, para diferentes graus. Pode esperar um dos três valores, com um número mais elevado a indicar um maior grau de proteção do SMM:

-

O seu dispositivo cumpre a versão um da proteção de firmware: oferece as mitigações de segurança fundamentais para ajudar o SMM a resistir à exploração por software maligno e impede a transferência de segredos do SO (incluindo VBS)

-

O dispositivo cumpre a versão dois da proteção de firmware: para além da versão um da proteção de firmware, a versão dois garante que o SMM não consegue desativar as proteções VBS (Virtualization-based Security) e kernel DMA

-

O seu dispositivo cumpre a versão três da proteção de firmware: para além da versão dois da proteção de firmware, este endurece ainda mais o SMM ao impedir o acesso a determinados registos que tenham a capacidade de comprometer o SO (incluindo o VBS)

Dica: Para obter mais informações, veja System Guard: How a hardware-based root of trust helps protect Windows (System Guard: Como uma raiz de confiança baseada em hardware ajuda a proteger o Windows)

A proteção da Autoridade de Segurança Local (LSA) é uma funcionalidade de segurança do Windows para ajudar a impedir o roubo de credenciais utilizadas para iniciar sessão no Windows.

A Autoridade de Segurança Local (LSA) é um processo crucial no Windows envolvido na autenticação do utilizador. É responsável por verificar as credenciais durante o processo de início de sessão e gerir os tokens de autenticação e os pedidos de suporte utilizados para ativar o início de sessão único para serviços. A proteção LSA ajuda a impedir que o software não fidedigno seja executado dentro da LSA ou que aceda à memória LSA.

Como fazer gerir a proteção da Autoridade de Segurança Local?

Pode ativar oudesativar a proteção LSA com o botão de alternar.

Depois de alterar a definição, tem de reiniciar para que esta entre em vigor.

Observação: Para ajudar a manter as credenciais seguras, a proteção LSA está ativada por predefinição em todos os dispositivos. Para novas instalações, é ativada imediatamente. Para atualizações, esta é ativada após o reinício após um período de avaliação de cinco dias.

E se tiver software incompatível?

Se a proteção LSA estiver ativada e bloquear o carregamento de software para o serviço LSA, uma notificação indica o ficheiro bloqueado. Poderá remover o software que está a carregar o ficheiro ou pode desativar avisos futuros para esse ficheiro quando este não for carregado para o LSA.

Observação: O Credential Guard está disponível em dispositivos com versões Enterprise ou Education do Windows.

Enquanto estiver a utilizar o seu dispositivo escolar ou profissional, este irá iniciar sessão silenciosamente e obter acesso a uma variedade de itens, como ficheiros, impressoras, aplicações e outros recursos na sua organização. Tornar esse processo seguro, mas fácil para o utilizador, significa que o PC tem vários tokens de autenticação no mesmo a qualquer momento.

Se um atacante conseguir obter acesso a um ou mais desses tokens, poderá ser capaz de utilizá-los para obter acesso ao recurso organizacional (ficheiros confidenciais, etc.) para o qual se destina o token. O Credential Guard ajuda a proteger esses tokens ao colocá-los num ambiente protegido, virtualizado, onde apenas determinados serviços podem aceder aos mesmos quando necessário.

Dica: Para saber mais, veja Como funciona o Credential Guard.

Um controlador é um software que permite que o sistema operativo (Windows neste caso) e um dispositivo (como um teclado ou uma câmara Web) falem entre si. Quando o dispositivo pretende que o Windows faça alguma coisa, utiliza o controlador para enviar esse pedido. Por causa disso, os drivers têm muito acesso confidencial em seu sistema.

Windows 11 inclui uma lista de bloqueios de controladores com vulnerabilidades de segurança conhecidas, que foram assinados com certificados utilizados para assinar software maligno ou que contornam o Modelo de Segurança do Windows.

Se você tiver integridade de memória, Smart App Control ou modo Windows S ativado, a lista de bloqueio de driver vulnerável também estará ativada.

Observação: Se encontrar uma faixa intitulada Assistente de Compatibilidade de Programas com uma mensagem a indicar que um controlador não consegue carregar ou que uma definição de segurança está a impedir o carregamento de um controlador, marcar para controladores atualizados através de Windows Update ou através de Gerenciador de Dispositivos. Se não estiverem disponíveis atualizações, contacte o fabricante do hardware para obter um controlador atualizado.

Processador de segurança

As definições do Processador de segurança na página Segurança do Dispositivo na aplicação Segurança do Windows fornecem detalhes sobre o Trusted Platform Module (TPM) no seu dispositivo. O TPM é um componente de hardware concebido para melhorar a segurança ao realizar operações criptográficas.

Observação: Se você não vir uma entrada de Processador de segurança nesta tela, é provável que seu dispositivo não tenha o hardware TPM (Trusted Platform Module) necessário para este recurso ou que não esteja habilitado em UEFI (Unified Extensible Firmware Interface). Verifique com o fabricante do dispositivo se ele oferece suporte a TPM e, em caso afirmativo, as etapas para ativá-lo.

É aqui onde você localizará informações sobre o fabricante do processador de segurança e os números da versão, bem como sobre o status do processador de segurança.

No aplicativo Segurança do Windows em seu PC, selecione Segurança do dispositivo> Detalhes do processador de segurança ou utilize o seguinte atalho:

Se o processador de segurança não estiver a funcionar corretamente, pode selecionar a ligação Resolução de problemas do processador de segurança para ver mensagens de erro e opções avançadas ou utilizar o seguinte atalho:

Resolução de problemas do processador de segurança

A página de resolução de problemas do processador de segurança fornece quaisquer mensagens de erro relevantes sobre o TPM. Eis uma lista das mensagens de erro e detalhes:

|

Mensagem |

Detalhes |

|---|---|

|

É necessária uma atualização de firmware para o processador de segurança (TPM). |

Atualmente, a placa principal do seu dispositivo não suporta TPM, mas uma atualização de firmware poderá resolve isto. Contacte o fabricante do dispositivo para ver se está disponível uma atualização de firmware e como instalá-la. Normalmente, as atualizações de firmware são gratuitas. |

|

O TPM está desabilitado e requer atenção. |

O módulo de plataforma fidedigna está provavelmente desativado no SISTEMA BIOS (Basic Input/Output System) ou UEFI (Unified Extensible Firmware Interface). Consulte a documentação de suporte do fabricante do dispositivo ou contacte o suporte técnico para obter instruções sobre como o ativar. |

|

O armazenamento TPM não está disponível. Limpe o TPM. |

O botão limpar TPM está nesta página. Deve certificar-se de que tem uma boa cópia de segurança dos seus dados antes de continuar. |

|

O atestado de integridade do dispositivo não está disponível. Limpe o TPM. |

O botão limpar TPM está nesta página. Deve certificar-se de que tem uma boa cópia de segurança dos seus dados antes de continuar. |

|

O atestado de integridade do dispositivo não é compatível com este dispositivo. |

Isto significa que o dispositivo não nos fornece informações suficientes para determinar por que motivo o TPM pode não estar a funcionar corretamente no seu dispositivo. |

|

O TPM não é compatível com o seu firmware e pode não estar a funcionar corretamente. |

Contacte o fabricante do dispositivo para ver se está disponível uma atualização de firmware e como obter e instalá-la. Normalmente, as atualizações de firmware são gratuitas. |

|

O log de inicialização medido pelo TPM está ausente. Tente reiniciar o dispositivo. |

|

|

Há um problema com o TPM. Tente reiniciar o dispositivo. |

Se ainda encontrar problemas depois de resolver uma mensagem de erro, contate o fabricante do dispositivo para obter assistência.

Selecione Limpar TPM para redefinir o processador de segurança para as configurações padrão.

Cuidado: Certifique-se de fazer backup dos dados antes de limpar o TPM.

Inicialização segura

O arranque seguro impede que um tipo de software maligno sofisticado e perigoso - um rootkit - seja carregado quando o dispositivo é iniciado. Os rootkits usam as mesmas permissões do sistema operacional e são iniciados antes dele, o que significa que podem se ocultar completamente. Muitas vezes, rootkits fazem parte de um conjunto completo de malware que pode ignorar logins locais, gravar senhas e pressionamento de teclas, transferir arquivos particulares e capturar dados de criptografia.

Poderá ter de desativar o arranque seguro para executar algumas placas gráficas, hardware ou sistemas operativos, como o Linux ou versões anteriores do Windows.

Para saber mais, veja Arranque seguro.

Capacidade de segurança de hardware

A última secção da página de segurança do dispositivo apresenta informações que indicam a capacidade de segurança do seu dispositivo. Eis uma lista de mensagens e detalhes:

|

Mensagem |

Detalhes |

|---|---|

|

O seu dispositivo cumpre os requisitos de segurança de hardware padrão. |

Isso significa que o dispositivo suporta integridade de memória e isolamento de núcleo e também tem:

|

|

O seu dispositivo cumpre os requisitos de segurança de hardware melhorada. |

Isso significa que, além de atender a todos os requisitos de segurança de hardware padrão, o dispositivo também tem a integridade da memória ativada. |

|

O seu dispositivo tem todas as funcionalidades do PC De núcleo seguro ativadas. |

Isso significa que, além de atender a todos os requisitos de segurança avançada de hardware, o dispositivo também possui a proteção do Modo de Gerenciamento do Sistema (SMM) ativada. |

|

Standard segurança de hardware não suportada. |

Isso significa que o dispositivo não atende a pelo menos um dos requisitos de” segurança de hardware padrão. |

Como aprimorar a segurança de hardware

Se a funcionalidade de segurança do seu dispositivo não estiver como você gostaria, talvez seja necessário ativar alguns recursos de hardware (por exemplo, a inicialização segura, se houver suporte) ou alterar as configurações no BIOS do sistema. Contate o fabricante do hardware para ver quais recursos são compatíveis com seu hardware e como ativá-los.

Gerenciador do PC

|

|

O aplicativo Gerenciador do PC também pode ser útil nesse cenário. Para obter mais informações, confira Gerenciador do PC da Microsoft. Observação: O Gerenciador do PC da Microsoft não está disponível em todas as localidades. |