Сводка

Вы можете заметить, что на портале Microsoft Defender Advanced Threat Protection (MDATP) собирается очень большое количество событий блоков. Эти события создаются подсистемой целостности кода (CI) и могут быть идентифицированы по их ExploitGuardNonMicrosoftSignedBlocked ActionType.

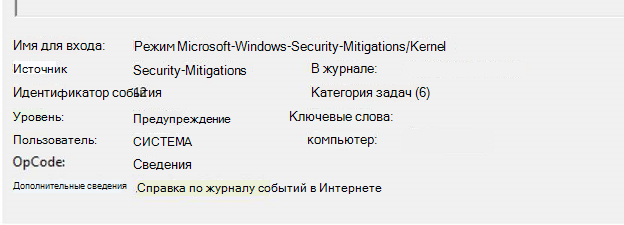

Событие, как показано в журнале событий конечной точки

|

ActionType |

Поставщик или источник |

Идентификатор события |

Описание |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Блок защиты целостности кода |

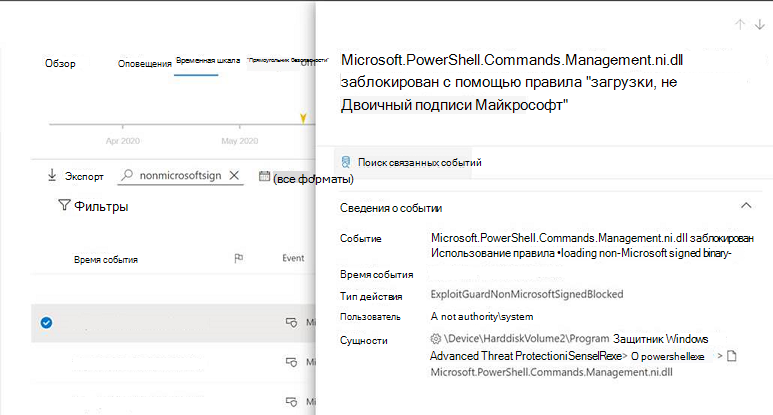

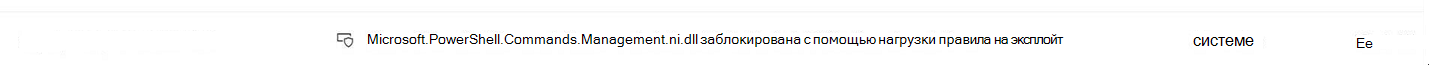

Событие, как показано в временная шкала

Процесс "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) был заблокирован для загрузки двоичного файла со знаком Майкрософт "\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll".

Дополнительные сведения

Подсистема CI гарантирует, что на устройстве разрешено выполнять только доверенные файлы. Если ci включен и обнаруживает ненадежный файл, он создает событие блока. В режиме аудита файл по-прежнему может выполняться, в то время как в режиме принудительного выполнения файл не выполняется.

CI можно включить несколькими способами, в том числе при развертывании политики управления приложениями в Защитнике Windows (WDAC). Однако в этой ситуации MDATP включает CI на серверной части, что активирует события при обнаружении неподписанных файлов собственного образа (NI) от Корпорации Майкрософт.

Подписывание файла предназначено для проверки подлинности файлов. Ci может проверить, что файл неизменен и получен из доверенного центра на основе его сигнатуры. Большинство файлов, исходящих от корпорации Майкрософт, подписываются, однако некоторые файлы не могут быть подписаны или не подписаны по разным причинам. Например, двоичные файлы NI (скомпилированные из платформа .NET Framework кода) обычно подписываются, если они включены в выпуск. Однако они обычно создаются повторно на устройстве и не могут быть подписаны. По отдельности во многих приложениях подписан только CAB-файл или MSI, чтобы проверить подлинность при установке. При запуске они создают дополнительные файлы, которые не подписаны.

Уменьшение отрицательных последствий

Не рекомендуется игнорировать эти события, так как они могут указывать на подлинные проблемы с безопасностью. Например, злоумышленник может попытаться загрузить неподписанный двоичный файл под видом происхождения от корпорации Майкрософт.

Однако эти события можно отфильтровать по запросу при попытке проанализировать другие события в Расширенной охоте, исключив события с exploitGuardNonMicrosoftSignedBlocked ActionType.

В этом запросе будут показаны все события, связанные с этим конкретным избыточным обнаружением:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName == "powershell.exe" и FileName заканчивается с "ni.dll" | where Метка времени > назад(7d)

Если вы хотите исключить это событие, необходимо инвертировать запрос. Будут показаны все события ExploitGuard (включая EP), за исключением следующих:

DeviceEvents | Где ActionType начинается с "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" или (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName != "powershell.exe") или (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName == "powershell.exe" и FileName !endswith "ni.dll") | where Метка времени > назад(7d)

Кроме того, если вы используете платформа .NET Framework 4.5 или более поздней версии, вы можете повторно создать NI-файлы для устранения многих лишних событий. Для этого удалите все NI-файлы в каталоге NativeImages , а затем выполните команду ngen update , чтобы повторно создать их.