Övervaka certifikatstatus för säker start med Microsoft Intune åtgärder

Gäller för

Ursprungligt publiceringsdatum: den 18 februari 2026

KB-ID: 5080921

Den här artikeln innehåller vägledning för:

-

IT-administratörer som behöver insyn i uppdateringsstatus för certifikat för säker start från sina Intune registrerade Windows-enheter

-

Organisationer som förbereder förfallodatum för certifikat för säker start juni 2026

-

Team som vill övervaka certifikatutrullningens förlopp i sina Intune registrerade Windows-enheter

I den här artikeln:

Inledning

Microsoft Secure Boot-certifikat (2011-certifikat) upphör att gälla från och med juni 2026. Alla Windows-enheter med Säker start aktiverat måste uppdateras till 2023-certifikaten innan utgångsdatumet för att säkerställa fortsatt support för säkerhetsuppdateringar.

I den här guiden finns en metod för endast övervakning med hjälp av Microsoft Intune åtgärder (proaktiva åtgärder). Identifieringsskriptet samlar in statusen Säker start och certifikat från varje enhet och rapporterar tillbaka den till Intune-portalen – inga åtgärder vidtas på enheter. På så sätt får administratörerna en centraliserad, exportbar vy över statusen för certifikatuppdatering i sina Intune registrerade Windows-enheter.

Varför använda den här metoden?

|

Fördel |

Beskrivning |

|---|---|

|

Synlighet för hela enheten |

Visa alla Intune registrerade Windows-enhetens certifikatstatus på ett ställe |

|

Exporteras |

Exportera resultat till CSV direkt från Intune-portalen |

|

Raw-registervärden |

Se faktiska registerdata, inte bara passera/misslyckas |

|

Enhetskontext |

Omfattar tillverkare, modell, BIOS-version och typ av inbyggd programvara |

|

Telemetri för händelselogg |

Registrerar händelse-ID för Säker start (1801/1808), bucket-ID:ar och konfidensnivåer |

|

Noll touch |

Körs tyst som SYSTEM – ingen användarinteraktion krävs |

Fullständig bakgrundsinformation om certifikatuppdateringarna finns i Uppdateringar av certifikat för säker start: Vägledning för IT-tekniker och organisationer.

Krav

Innan du distribuerar identifieringsskriptet bör du kontrollera att miljön uppfyller de nödvändiga kraven.

Den här lösningen utnyttjar åtgärder i Microsoft Intune. En fullständig lista över krav finns i Använda åtgärder för att identifiera och åtgärda supportproblem – Microsoft Intune.

Identifieringsskript

Identifieringsskriptet är ett PowerShell-skript som samlar in omfattande lagerdata för Säker start från varje enhet och matar ut dem som en JSON-sträng. Skriptet läse från följande källor:

Registry – Status för uppdatering av certifikat för säker start, underhållsnycklar, enhetsattribut och inställningar för opt-in/opt-out från HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot och dess undernycklar

WMI/CIM – OS-version, senaste starttid och information om baseboard-maskinvara

Händelseloggar – Systemhändelseloggposter för händelse-ID 1801 och 1808 (uppdateringshändelser för säker start)

JSON-utdata visas i Intune-portalen under Åtgärder > Övervaka > enhetsstatus > "Utdata för identifiering före åtgärd" och kan exporteras till CSV för analys.

Viktigt: Det här är ett skript som endast kan identifieras. Inga ändringar görs på enheten. Inget åtgärdsskript behövs.

Skapa skriptfilen

VIKTIGT Följande artikel som innehåller exempelskriptet har tagits bort. Om du har installerat en Windows-uppdatering som släpptes den 12 maj 2026 eller senare finns exempelskriptet i mappen %systemroot%\SecureBoot\ExampleRolloutScripts på enheten.

-

Gå till exempelskriptet för insamling av lagerdata för säker start (KB5072718)

-

Kopiera det fullständiga skriptinnehållet från sidan

-

Öppna en textredigerare (t.ex. Anteckningar, VS-kod) och klistra in skriptet

-

Spara filen som Detect-SecureBootCertUpdateStatus.ps1

Skapa åtgärden i Intune

Följ de här anvisningarna för att distribuera identifieringsskriptet som en åtgärd (skriptpaket) i Microsoft Intune.

Steg 1: Skapa skriptpaketet

-

Logga in på administrationscentret för Microsoft Intune

-

Gå till Enheter > åtgärder

-

Klicka på + Skapa skriptpaket

Steg 2: Grunderna

-

Konfigurera följande inställningar på fliken Grundläggande:

|

Inställning |

Värde |

|---|---|

|

Namn |

Statusövervakare för certifikat för säker start |

|

Beskrivning |

Övervakar statusen för säker start-certifikat i hela flottan. Endast identifiering – inga åtgärder vidtas. |

|

Publisher |

(organisationens namn) |

-

Klicka på Nästa

Steg 3: Inställningar

-

Konfigurera följande inställningar på fliken Inställningar:

|

Inställning |

Värde |

Anmärkningar |

|---|---|---|

|

Identifieringsskriptfil |

Ladda upp Detect-SecureBootCertificateStatus.ps1 |

Skriptet från föregående avsnitt |

|

Reparationsskriptfil |

(lämna tomt) |

Ingen åtgärd krävs – detta är endast övervakning |

|

Kör det här skriptet med inloggningsuppgifterna |

Nej |

Körs som SYSTEM för att säkerställa åtkomst till Confirm-SecureBootUEFI och register |

|

Tillämpa kontroll av skriptsignatur |

Nej |

Ange till Ja om organisationen kräver signerade skript |

|

Köra skript i 64-bitars PowerShell |

Ja |

Krävs för Confirm-SecureBootUEFI cmdlet och korrekta registeravläsningar |

-

Klicka på Nästa

Steg 4: Omfattningstaggar

-

Lägg till eventuella omfattningstaggar som krävs av din organisation eller lämna som standard

-

Klicka på Nästa

Steg 5: Uppgifter

|

Inställning |

Värde |

Anmärkningar |

|---|---|---|

|

Tilldelningar |

Välj vilka enhetsgrupper du vill övervaka |

Använd Alla enheter för övervakning över hela flottan eller för specifika grupper för riktad övervakning |

|

Schema |

Konfigurera för dina övervakningsbehov |

Rekommenderas: En gång per dag för aktiv distributionsspårning eller en gång i veckan för kontinuerlig övervakning |

Obs! Åtgärder körs på enhetens konfigurerade schema. Den första körningen kan ta upp till 24 timmar efter tilldelningen beroende på enhetens incheckningscykel.

Klicka på Nästa

Steg 6: Granska + Skapa

-

Granska alla inställningar

-

Klicka på Skapa

Visa och exportera resultat

Visa resultat i portalen

-

Gå till Enheter > åtgärder

-

Klicka på Statusövervakaren för certifikat för säker start (eller namnet du valde)

-

Välj fliken Bildskärm

-

Klicka på Enhetsstatus

-

Klicka på Kolumner och lägg till utdata för identifiering före åtgärd

En tabell med följande kolumner visas:

|

Kolumn |

Beskrivning |

|---|---|

|

Enhetsnamn |

Namnet på enheten |

|

Användarnamn |

Den primära användaren av enheten |

|

Identifieringsstatus |

Utan problem (certifikat har uppdaterats) eller med problem (certifikat uppdateras inte) |

|

Utdata för identifiering före åtgärd |

Den fullständiga JSON-utdata från skriptet |

|

Senast ändrad |

När skriptet senast kördes på enheten |

Exportera till CSV

-

På sidan Enhetsstatus klickar du på knappen Exportera högst upp i tabellen

-

CSV-filen laddar ned alla kolumner, inklusive den fullständiga JSON-identifieringen för varje enhet

-

Öppna i Excel för att filtrera, sortera och analysera efter valfritt fält

Tips! I Excel kan du använda funktionerna TEXTJOIN eller JSON för att tolka identifieringsresultatet JSON i separata kolumner för enklare analys.

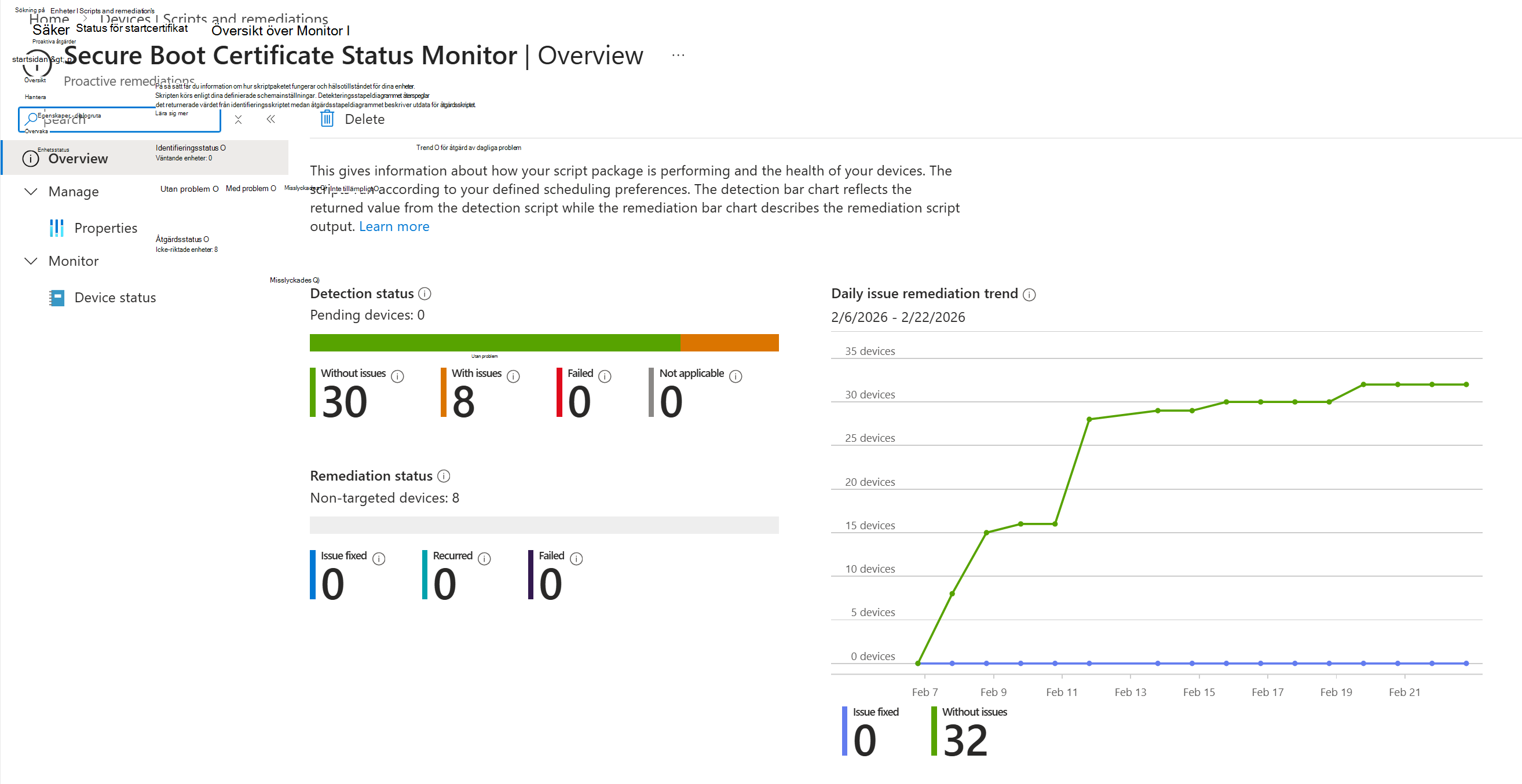

Fliken Översikt

Fliken Översikt på åtgärdsområdet innehåller en sammanfattningsinstrumentpanel:

|

Metriska |

Betydelse |

|---|---|

|

Enheter med problem |

Enheter där certifikat ännu inte har uppdaterats |

|

Enheter utan problem |

Enheter där certifikat är uppdaterade |

|

Enheter med misslyckad identifiering |

Enheter där skriptet påträffade ett fel |

Vanliga frågor och svar

Ändras något på mina enheter?

Nej. Det här är ett skript som endast kan identifieras. Inga registervärden ändras, inga uppdateringar utlöses och inga åtgärder vidtas. Skriptet läser bara värden och rapporterar dem.

Vad innebär "Med problem"?

"Med problem" innebär att enheten ännu inte har 2023 Secure Boot-certifikaten tillämpade och den 2023-signerade starthanteraren på plats. Det kan bero på att: - Certifikatuppdateringen har inte initierats - Uppdateringen pågår och kan kräva en omstart för att slutföras - Säker start är inte aktiverat på enheten - Enheten är inte UEFI-baserad eller väntar på en omstart för att tillämpa starthanteraren.

Vad innebär "Utan problem"?

"Utan problem" innebär att enheten har Säker start aktiverat och registervärdet UEFICA2023Status uppdateras, vilket anger att 2023-certifikaten har tillämpats.

Hur ofta körs skriptet?

Skriptet körs enligt schemat som du konfigurerar i uppgiften. För aktiv övervakning under en distribution rekommenderas dagligen. För löpande övervakning är veckovis tillräckligt.

Vad händer om registernyckeln för underhåll inte finns?

Om HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing-nyckeln inte finns på en enhet visas NoValue i fältet UEFICA2023Status. Det innebär vanligtvis att certifikatuppdateringar inte har initierats på enheten.

Vilka licenser krävs?

Åtgärder kräver Windows 10/11 Enterprise, E3/E5, Education A3/A5 eller F3-licenser. Om dina enheter bara har Business Premium- eller Pro-licenser är åtgärder inte tillgängliga. Se Krav för åtgärder.

Resurser

Playbook för säker start-certifikatuppdatering

Secure Boot Certificate Uppdateringar: Vägledning för IT-specialister

Registernyckel Uppdateringar för säker start