|

Ändra datum |

Ändra beskrivning |

|---|---|

|

den 10 mars 2024 |

Reviderade den månatliga tidslinjen och lade till mer härdningsrelaterat innehåll och tog bort februari 2024-posten från tidslinjen eftersom den inte härdar relaterat. |

Inledning

Hardening är en viktig del av vår pågående säkerhetsstrategi för att hålla din egendom skyddad medan du fokuserar på ditt jobb. Allt mer kreativa cyberhot riktar in sig på svagheter överallt, från chipet till molnet. Har du sett våra publikationer om härdning i Windows meddelandecenter? Några av dem som nyligen tillämpats är DCOM-autentiseringshärdning och Netjoin: domänkopplingshärdning. Låt oss granska utsatta områden som genomgår härdning under de kommande månaderna.

Obs!: Den här artikeln kommer att uppdateras med tiden för att ge den senaste informationen om härdning av ändringar och tidslinjer. Senast uppdaterad: 10 mars 2024.

Härdningsändringar i korthet

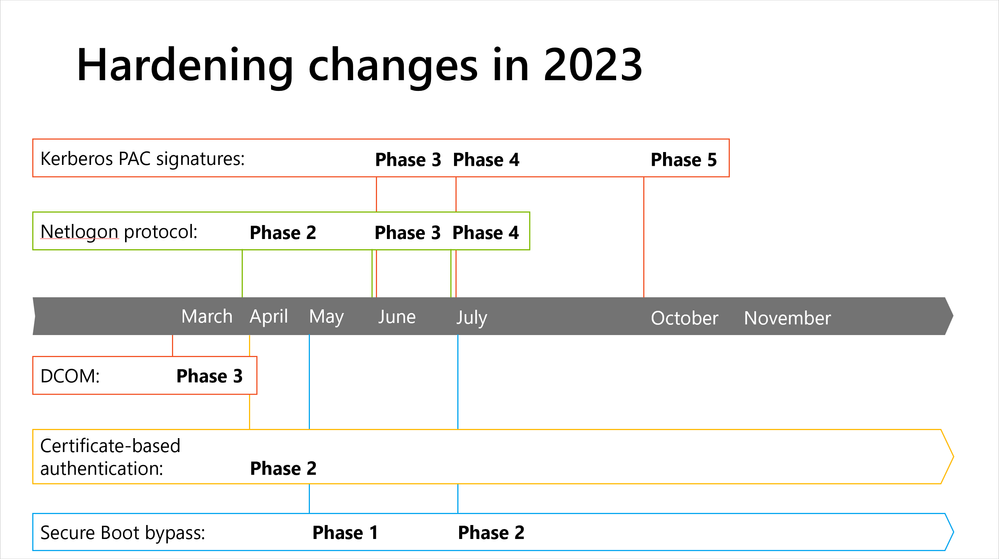

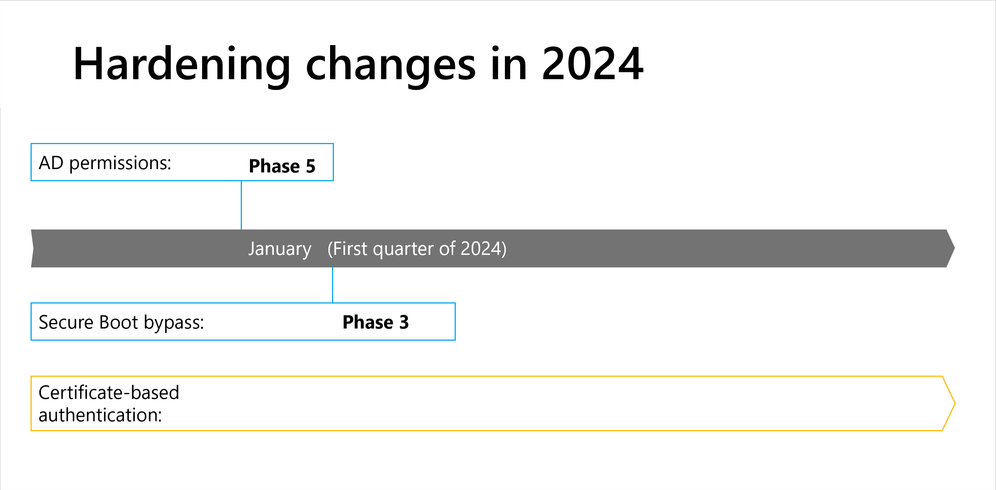

Granska den visuella tidslinjen för att fokusera på de specifika ändringar som är intressanta för dig. Mer information om varje fas finns nedan.

Bild 1: En visuell tidslinje över härdningsändringarna som äger rum 2023.

Bild 2: En visuell tidslinje över härdningsändringarna som äger rum 2024.

Härdningsändringar per månad

Läs informationen för alla kommande härdningsändringar per månad för att hjälpa dig att planera för varje fas och slutlig tillämpning.

-

Skydd vid förbikoppling av säker start KB5025885 | Fas 1

Inledande distributionsfas. Windows Uppdateringar som släpptes den 9 maj 2023 eller senare åtgärdar sårbarheter som diskuteras i CVE-2023-24932, ändringar av Windows-startkomponenter och två återkallningsfiler som kan tillämpas manuellt (en kodintegritetsprincip och en uppdaterad lista över säker start som inte tillåts (DBX)).

-

Netlogon protocol changes KB5021130 | Fas 3

Tillämpning som standard. KrävSeeal-undernyckel flyttas till tvingande läge om du inte uttryckligen konfigurerar den att vara i kompatibilitetsläge. -

Kerberos PAC Signaturer KB5020805 | Fas 3

Tredje distributionsfasen. Tar bort möjligheten att inaktivera PAC-signaturtillägg genom att ange undernyckeln KrbtgtFullPacSignature till värdet 0.

-

Netlogon protocol changes KB5021130 | Fas 4

Slutgiltig tillämpning. Windows-uppdateringarna som släpptes 11 juli 2023 tar bort möjligheten att ange värdet 1 till registerundernyckeln RequireSeal. Detta möjliggör tillämpningsfasen av CVE-2022-38023. -

Kerberos PAC Signaturer KB5020805 | Fas 4

Läget för inledande tillämpning. Tar bort möjligheten att ange värdet 1 för undernyckeln KrbtgtFullPacSignature och går över till tvingande läge som standard (KrbtgtFullPacSignature = 3), som du kan åsidosätta med en explicit granskningsinställning. -

Skydd vid förbikoppling av säker start KB5025885 | Fas 2

Andra distributionsfasen. Uppdateringar för Windows som släpptes den 11 juli 2023 eller senare inkluderar automatiserad distribution av återkallelsefilerna, nya händelselogghändelser för att rapportera om återkallelsedistributionen lyckades och SafeOS Dynamic Update-paketet för WinRE.

-

Kerberos PAC Signaturer KB5020805 | Fas 5

Fullständig tillämpningsfas. Tar bort stöd för registerundernyckeln KrbtgtFullPacSignature, tar bort stöd för granskningsläge och alla servicebegäranden utan de nya PAC-signaturerna nekas autentisering.

-

Active Directory-behörighetsuppdateringar (AD) KB5008383 | Fas 5

Slutdistributionsfas. Den slutliga distributionsfasen kan börja när du har slutfört stegen i avsnittet "Vidta åtgärd" i KB5008383. Om du vill gå över till tvingande läge följer du anvisningarna i avsnittet "Distributionsvägledning" för att ange den 28:e och 29:e biten på attributet dSHeuristics . Övervaka sedan händelser 3044-3046. De rapporterar när tvingande läge har blockerat en LDAP-åtgärd för att lägga till eller ändra som tidigare kunde ha tillåtits i granskningsläge .

-

Skydd vid förbikoppling av säker start KB5025885 | Fas 3

Tredje distributionsfasen. Den här fasen lägger till ytterligare åtgärder för starthanteraren. Den här fasen startar tidigast den 9 april 2024.

-

Skydd vid förbikoppling av säker start KB5025885 | Fas 3

Obligatorisk tillämpningsfas. Återkallelsen (principen för start av kodintegritet och listan med tillåten säker start) tillämpas programmässigt efter installation av uppdateringar för Windows på alla system som påverkas utan att något alternativ kan inaktiveras.

-

Certifikatbaserad autentisering KB5014754 | Fas 3

Fullständigt tvingande läge. Om ett certifikat inte kan mappas starkt nekas autentisering.

Få de senaste nyheterna

Skapa ett bokmärke i Meddelandecenter i Windows för att enkelt hitta de senaste uppdateringarna och påminnelserna. Och om du är IT-administratör med åtkomst till Administrationscenter för Microsoft 365 konfigurerar du Email inställningar på Administrationscenter för Microsoft 365 för att få viktiga meddelanden och uppdateringar.