Redaktörens anmärkning: Ursprungligen publicerad 16 oktober 2025. Den här artikeln uppdaterades den 17 november 2025 för att återspegla den gradvisa utrullningen av Agent Workspace och Copilot-åtgärder till Windows Insiders. En annan uppdatering gjordes den 5 december 2025 för att samla in stöd för agentanslutningar som körs på agentarbetsytan. Mer information om hantering och säkerhet för agentfunktioner i Windows finns i Skydda AI-agenter i Windows och Ignite 2025: Främja Windows som den främsta plattformen för utvecklare, som styrs av säkerhetsbloggar.

MED AI-drivna appar kan du automatisera vanliga uppgifter, till exempel organisera filer, schemalägga möten eller skicka e-postmeddelanden, så att du kan ägna mindre tid åt upptaget arbete och mer tid på det som är viktigast. Ett kraftfullt sätt för appar att implementera AI idag är att interagera med dina appar och filer, med hjälp av syn och avancerade resonemang för att klicka, skriva och rulla som en människa skulle göra. En sådan upplevelse är en experimentell funktion som kallas Copilot Actions tillgänglig för Windows insiders i Copilot Labs. Med Copilot-åtgärder har du en aktiv digital medarbetare som kan utföra komplexa uppgifter för dig för att öka effektiviteten och produktiviteten.

AI-drivna appar kan också utöka sina funktioner med agentanslutningar. Agentanslutningar är MCP-servrar (Model Context Protocol) som fungerar som broar mellan AI-agenter och dina Windows-appar eller systemverktyg, vilket gör det möjligt för agenter att komma åt dina data och vidta åtgärder för din räkning. Utvecklare kan bygga dessa kopplingar och registrera dem i Windows On-Device Registry (ODR), som är ett säkert och hanterbart sätt att upptäcka och kontrollera agentåtkomst till kopplingar.

Windows strävar efter att göra agentiska upplevelser med appar mer produktiva och säkra för individer och företag. Som en del av den här visionen introducerar Windows en ny experimentell funktion – agentarbetsyta – som är tillgänglig i en privat förhandsversion för Windows Insiders i en version som kommer snart. Den här tidiga förhandsversionen återspeglar vår stegvisa metod för att leverera agentiska funktioner, med början i begränsad åtkomst för att samla in feedback och stärka den grundläggande säkerheten. Agentarbetsytan är ett viktigt steg i att aktivera intelligenta, agentdrivna datortjänster. Säkerhet i det här sammanhanget är inte en engångsfunktion – det är ett kontinuerligt åtagande. I takt med att agentfunktionerna utvecklas kommer även våra säkerhetskontroller att anpassas till varje fas av distributionen från förhandsversion till bred tillgänglighet.

Mer information om principerna för säker utveckling av agentisk AI i Windows finns i:

Vad är en agentarbetsyta?

En agentarbetsyta är ett separat, innehållet utrymme i Windows där du kan ge agenter åtkomst till dina appar och filer så att de kan utföra uppgifter åt dig i bakgrunden medan du fortsätter att använda enheten. Varje agent använder sitt eget konto, vilket skiljer sig från ditt personliga användarkonto. Detta dedikerade agentkonto upprättar tydliga gränser mellan agentaktivitet och din egen, vilket aktiverar begränsad auktorisering och körningsisolering. Därför kan du delegera uppgifter till ombud samtidigt som du behåller full kontroll, insyn i agentåtgärder och möjlighet att hantera åtkomst när som helst.Representanter får vanligtvis åtkomst till kända mappar eller specifika delade mappar, och du kan se detta återspeglas i mappens åtkomstkontrollinställningar. Varje agent har en egen arbetsyta och egna behörigheter – det som en agent kan komma åt gäller inte automatiskt för andra. Dessa arbetsytor är utformade för att vara lätta och säkra, med minnes- och CPU-användningsskalning baserat på aktivitet. Windows kommer att lägga till olika typer av arbetsytor med olika funktioner över tid. För den här första förhandsversionen körs agentarbetsytan i en separat Windows-session, så att agenter kan interagera med appar parallellt med din egen session. För vanliga åtgärder är den här konfigurationen mer effektiv än en fullständig virtuell dator, till exempel Windows Sandbox-miljö, samtidigt som du tillhandahåller säkerhetsisolering, stöd för parallell körning och håller användaren under kontroll. Den övergripande upplevelsen och säkerhetsmodellen förfinas aktivt för att stödja viktiga principer för transparens, säkerhet och användarkontroll.

Artikelinnehåll

-

Varför säkerhetsfrågor

-

Principer för agentsäkerhet och sekretess

-

Aktivera experimentella agentiska funktioner

-

Appåtkomst i agentarbetsyta

-

Filåtkomst i agentarbetsyta

-

Kända problem

Varför säkerhetsfrågor

Agentisk AI har kraftfulla funktioner idag , till exempel kan den utföra många komplexa uppgifter som svar på användarfrågor och omvandla hur användare interagerar med sina datorer. När dessa funktioner införs står AI-modeller fortfarande inför funktionella begränsningar när det gäller hur de beter sig och kan ibland hallucinera och producera oväntade resultat. Dessutom medför agentiska AI-program nya säkerhetsrisker, till exempel korspromptinjektion (XPIA), där skadligt innehåll inbäddat i gränssnittselement eller dokument kan åsidosätta agentinstruktioner, vilket leder till oavsiktliga åtgärder som datautfiltration eller installation av skadlig programvara. Vi rekommenderar att du läser igenom den här informationen och förstår säkerhetskonsekvenserna av att aktivera en agent på din dator.

När vi börjar bygga upp agentiska funktioner i Windows är vårt åtagande att inkludera robusta säkerhets- och sekretesskontroller som ger kunderna möjlighet att med säkerhet utforska sin potential med stöd av tydlig vägledning och lämpliga skyddsräcken som drivs av dessa mål.

-

Icke-avståndstagande : Alla åtgärder som utförs av en agent kan observeras och skiljas från dem som vidtas av en användare.

-

Sekretess: Agenter som samlar in, sammanställer eller på annat sätt använder skyddade data av användare uppfyller eller överskrider säkerhets- och sekretessstandarderna för de data som de använder.

-

Auktorisering : Användare godkänner alla frågor för användardata samt åtgärder som vidtas.

Principer för agentisk säkerhet och sekretess

Att skydda AI-agenter kräver en robust uppsättning principer som säkerställer att de agerar i enlighet med användarens avsikter samtidigt som de skyddar sina data.

-

Agenter är autonoma enheter. De är mottagliga för attacker på samma sätt som andra användare eller programvarukomponenter. Deras handlingar måste kunna begränsas.

-

Ombuden måste kunna producera loggar som beskriver deras aktiviteter. Windows bör kunna verifiera dessa åtgärder med en granskningslogg som visar ändringar.

-

Ombud bör tillhandahålla ett sätt att övervaka sin verksamhet. Många aktiviteter av agenter är aggregerade planer som innehåller flera steg. Användarna bör kunna granska stegen och godkänna planen och övervaka körningen av planen. Representanter måste uttryckligen kunna begära en användares auktorisering eller beslut vid behov.

-

Ombud bör alltid agera enligt principerna om minst behörighet och får inte beviljas behörigheter eller funktioner som överskrider den initierande användarens, inklusive administrativa rättigheter. Behöriga ombudsbehörigheter bör vara detaljerade, specifika och tidsbundna. Ombud får endast få tillgång till känslig information (t.ex. kreditkortsuppgifter) i specifika användarauktoriserade sammanhang, till exempel för att utföra specifika åtgärder, t.ex. när de interagerar med specifika applikationer eller på vissa webbplatser.

-

Enheter i systemet – administratör, lokalt system m.m. – bör inte ha särskild åtkomst till en annan agent än den ägare som den agerar för.

-

Windows är utformat för att hjälpa agenter att följa Microsofts åtaganden i Microsofts sekretesspolicy och Responsible AI Standard . Windows ger support för agenter som endast behandlar data för tydligt definierade syften, vilket säkerställer insyn och förtroende. I Microsofts sekretessrapport finns information om våra åtaganden att främja AI på ett ansvarsfullt sätt samtidigt som vi värnar om sekretess och andra grundläggande rättigheter.

Agentutveckling och AI-relaterad säkerhet fortsätter att vara ett snabbt forskningsområde med aktivt deltagande från Microsoft i samarbete med den bredare säkerhetsgemenskapen. Som en del av Microsofts Secure Future Initiative-åtagande är det vår högsta prioritet att hjälpa användare, företag och utvecklare att hantera dessa utmaningar när människor börjar interagera med agenter som en del av sina dagliga arbetsflöden.

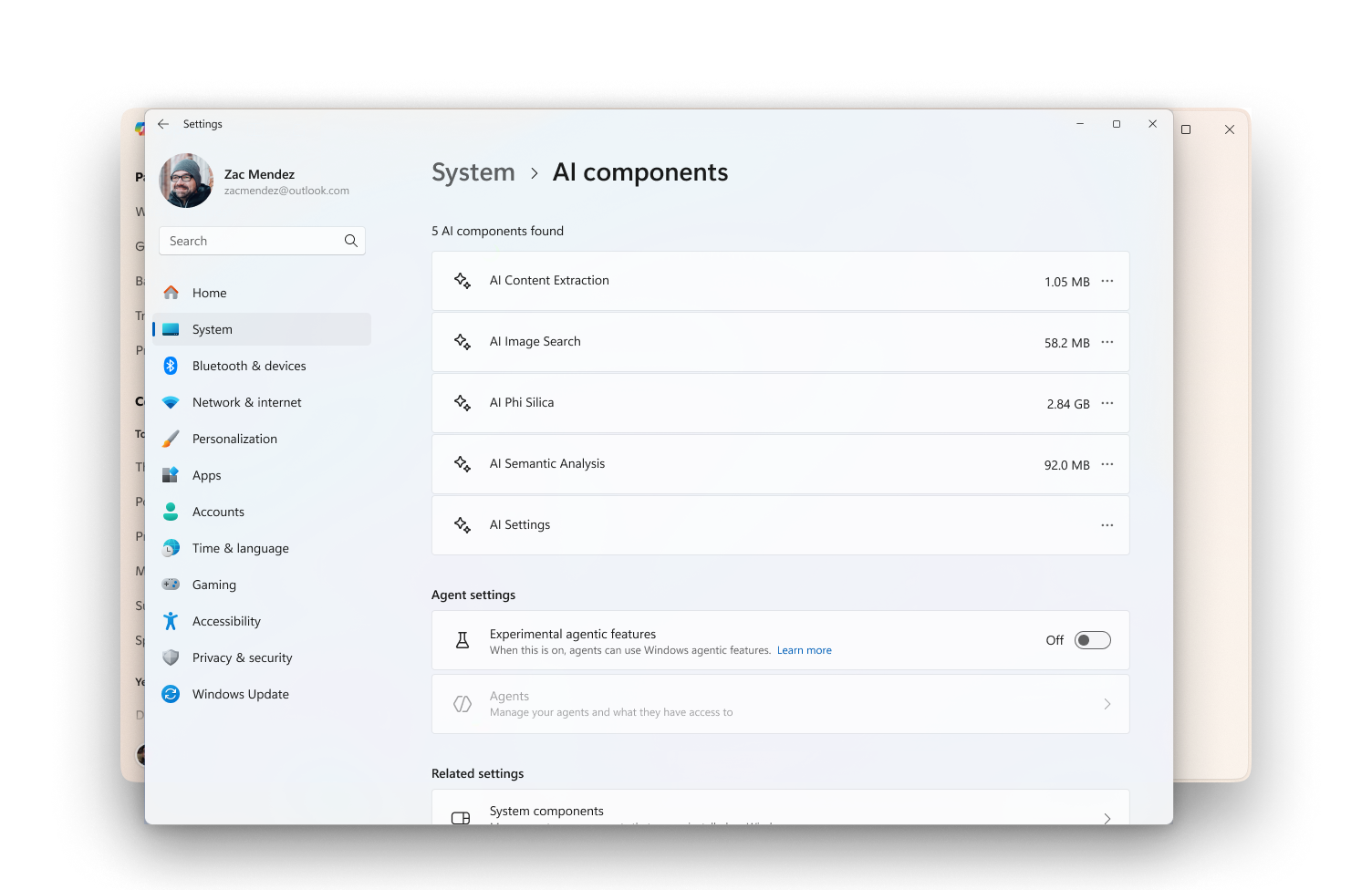

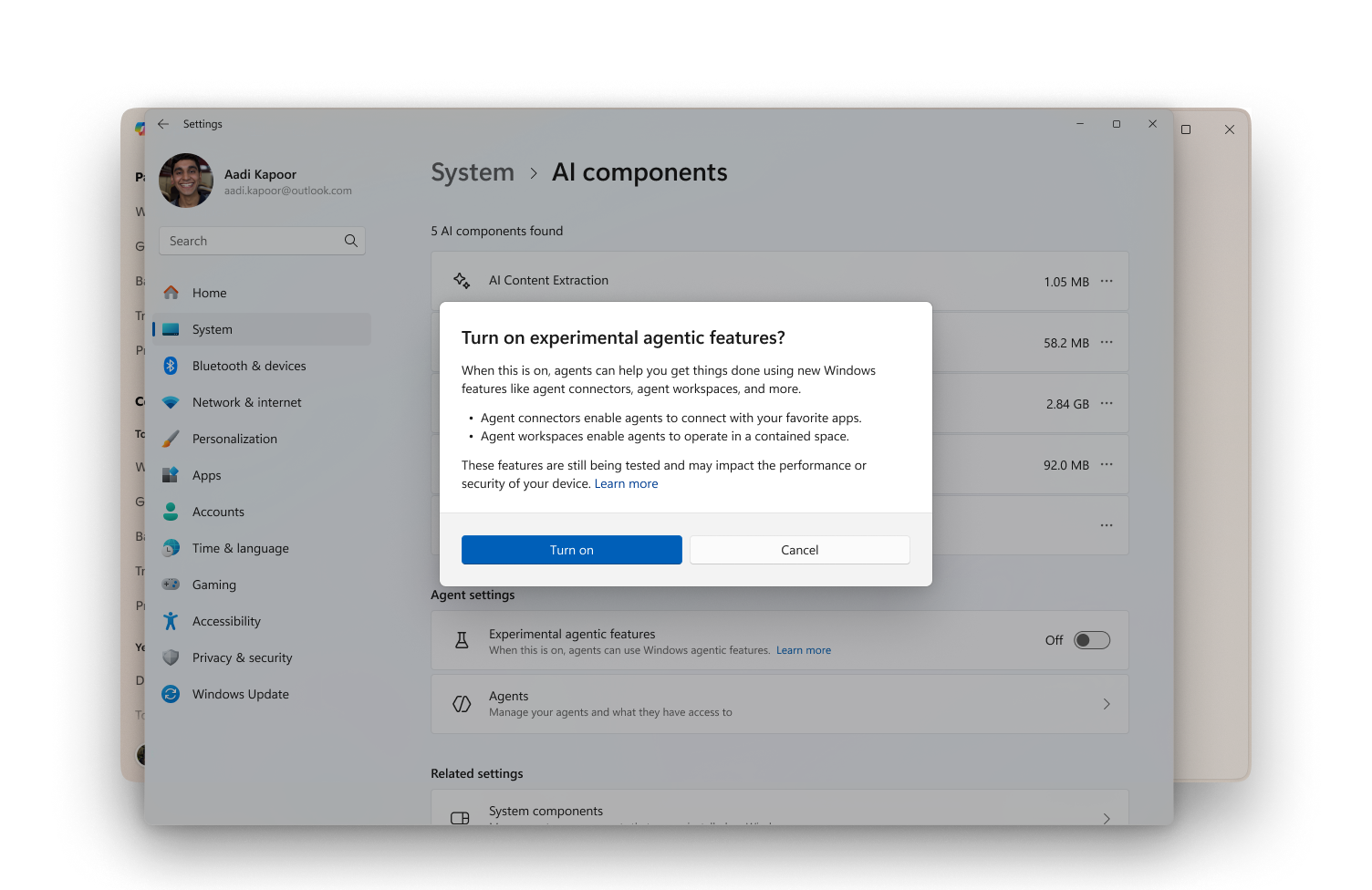

Aktivera experimentella agentiska funktioner

Inställningen för experimentella agentiska funktioner är inaktiverad som standard. Den här funktionen har inga AI-funktioner på egen hand, det är en säkerhetsfunktion för agenter som Copilot Actions. Om du aktiverar den här växlingsknappen kan du skapa ett separat agentkonto och en arbetsyta på enheten, vilket ger ett innehållet utrymme för att hålla agentaktiviteten separat från användaren. Inställningen för experimentella agentiska funktioner är för närvarande i förhandsgranskningssyfte för att samla in och lära av feedback för att förfina upplevelsen. Under förhandsgranskningsperioden kommer vi att fortsätta att lägga till mer detaljerade säkerhets- och sekretesskontroller innan den blir allmänt tillgänglig. Copilot Actions, som för närvarande är i förhandsversion för Windows Insiders i Copilot Labs, använder den här funktionen. Mer information finns i Copilot på Windows: Copilot Actions börjar lanseras för Windows Insiders | Windows Insider-bloggen. Den här inställningen kan bara aktiveras av en administrativ användare av enheten och när den är aktiverad är den aktiverad för alla användare på enheten, inklusive andra administratörer och standardanvändare.

Inställningen för experimentell agentisk funktion möjliggör:

-

Skapandet av agentkonton som förser agenter med ett eget separat konto på din enhet när de agerar för din räkning. Windows använder en stegvis metod för att lägga till striktare regler för agentkonton i kommande versioner.

-

Skapandet av agentarbetsytan där agenter kan arbeta parallellt med en mänsklig användare, vilket möjliggör körningsisolering och begränsad auktorisering. Detta ger agenten funktioner som ett eget skrivbord samtidigt som synligheten och åtkomsten till agenten begränsas till användarens skrivbordsaktivitet. Som standard finns agentanslutningar i Windows-registret på enheten i agentarbetsytan. Det här är nu tillgängligt i förhandsversioner 26100.7344+. För dessa agentanslutningar får Windows din tillåtelse att låta agenter köra dessa agentanslutningar.

-

Agentiska appar som Copilot kan begära och få åtkomst till dessa sex vanliga mappar i användarprofilkatalogen när de körs på agentarbetsytan: Dokument, nedladdningar, skrivbord, musik, bilder och videor.

Steg för att aktivera experimentella agentiska funktioner:

-

Logga in i Windows med ett administratörskonto

-

I appen Inställningar på din Windows-enhet väljer du System > AI-komponenter > experimentella agentiska funktioner

Appåtkomst i agentarbetsyta

När agentarbetsytan körs har den agentiska appen åtkomst till de appar som är tillgängliga för alla användare som standard. Om du vill begränsa åtkomsten kan du installera appar för specifika användare eller specifikt för dina agenter.

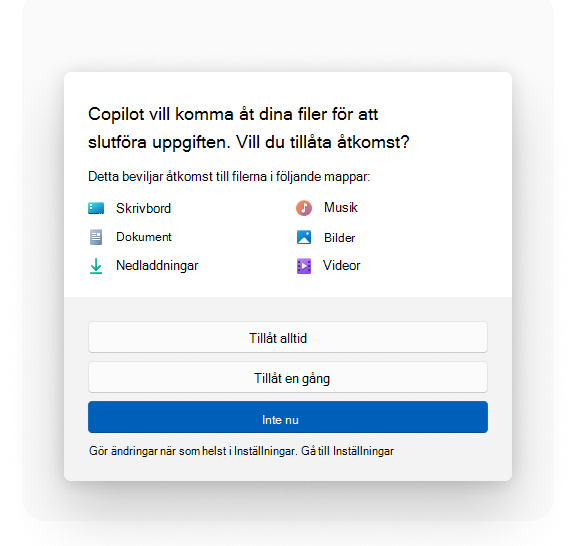

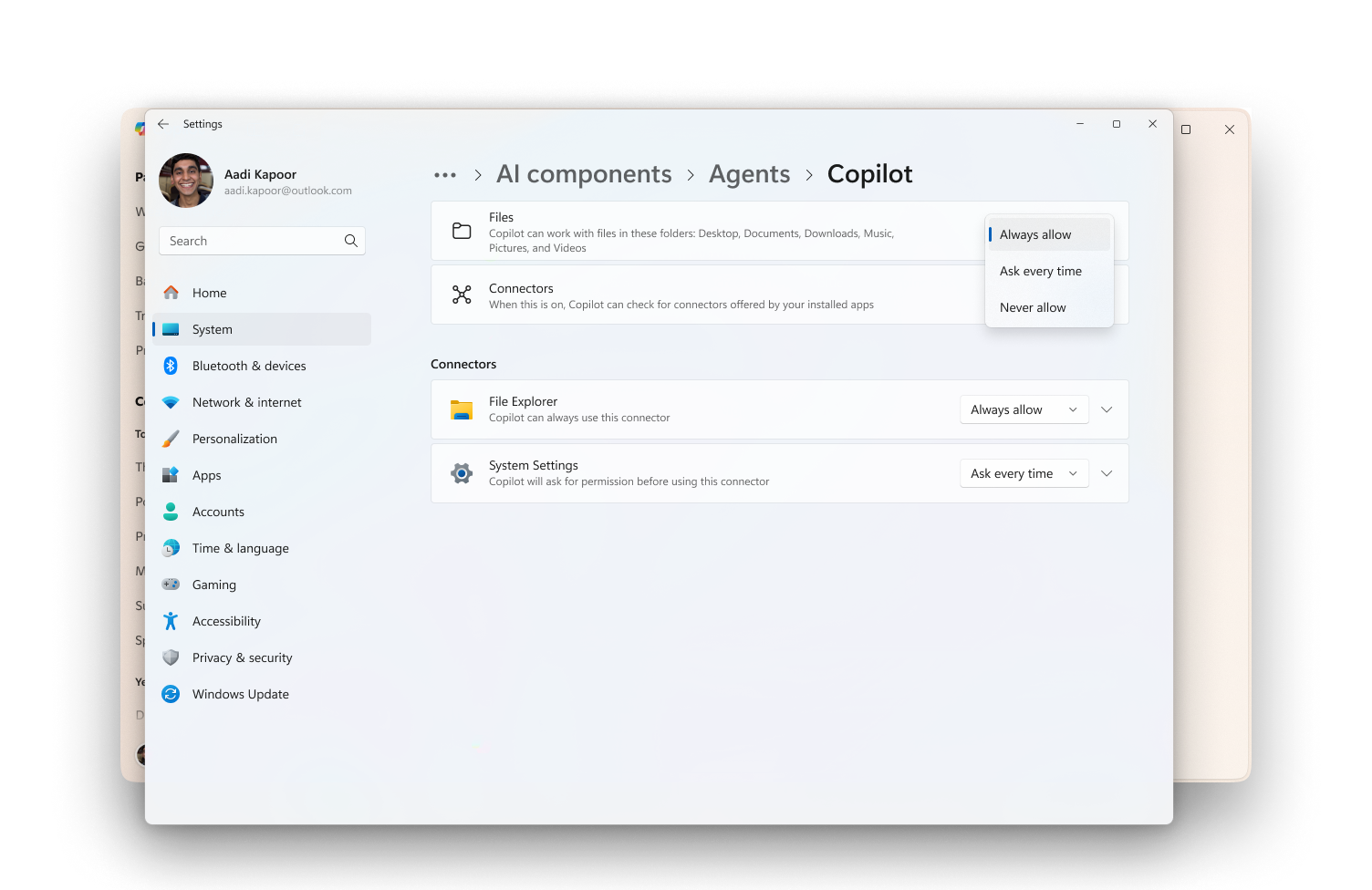

Filåtkomst i agentarbetsyta

Agentkonton har begränsad åtkomst till användarprofilkatalogen (C:\Användare\<användarnamn>\) när de arbetar på agentarbetsytan. Om en agent behöver åtkomst till filer i katalogen beviljar Windows läs- och skrivåtkomst till följande kända mappar: Dokument, Nedladdningar, Skrivbord, Videor, Bilder, Musik när inställningen är aktiverad. Du kan ha de här mapparna på standardplatsen, eller så kanske du har omdirigerat dem någon annanstans i filsystemet.Om du vill begränsa åtkomsten till de här mapparna inaktiverar du inställningen för experimentell agentisk funktion.

-

I appen Inställningar på din Windows-enhet väljer du System > AI-komponenter > experimentella agentiska funktioner

-

Inaktivera inställningen

I förhandsversioner 26100.7344 kan du hantera åtkomst till dessa sex kända mappar per agent. När agenter begär åtkomst till filer i dessa mappar ber Windows dig som standard om medgivande.

Med en dedikerad inställningssida för varje agent kan du hantera filåtkomstbehörigheter och aktivera kopplingarna som en agent behöver för att utföra uppgifter. Du kan när som helst hantera dina inställningar:

-

I appen Inställningar på din Windows-enhet väljer du System > AI Components > Agents

-

Välj agenten i listan

-

Gå till avsnittet Filer

-

Välj bland de tre alternativen

-

"Tillåt alltid": agenten kan komma åt dessa sex kända mappar när det behövs.

-

"Fråga varje gång": när agenten behöver åtkomst till mapparna uppmanar Windows dig att ge behörighet att dela filer i dessa mappar.

-

"Tillåt aldrig": När ombuden begär åtkomst till mapparna nekar Windows begäran.

-

Agentkonton har åtkomst till alla mappar som alla autentiserade användare har åtkomst till, t.ex. offentliga användarprofiler.

Kända problem

Du kan få dessa problem i version 26220.7262+:

-

Windows försätts inte i strömsparläge medan Copilot har aktiva konversationer.

-

Lösning: Stäng eventuella Copilot Actions-konversationer eller stäng Copilot genom att välja det i systemfältet, högerklicka på det och välja "Avsluta".

-

-

Du kan se en varning om att någon annan fortfarande använder den här datorn. Om du stänger av den nu kan de förlora arbete som inte sparats." när du försöker stänga av eller starta om Windows-enheten på grund av aktiva Copilot-åtgärder-konversationer.

-

Lösning: Stäng eventuella Copilot Actions-konversationer eller stäng Copilot genom att välja det i systemfältet, högerklicka på det och välja "Avsluta".

-

-

Företagsanvändare med Hantering av slutpunktsprivilegier kan se Intune hanterade profiler som skapats för agentanvändarkonton som inte rensas när Copilot Action-konversationen stängs eller programmet avslutas. De här profilerna slutar vanligtvis med ett dollartecken, d.v.s. _$, och finns bredvid agentanvändarkontona i mappen Windows-användare (vanligtvis c:\användare).

-

Lösning: Microsoft är medvetna om problemet och arbetar med en korrigering som rensar överblivna Intune profiler.

-