การแยกหลักเป็นคุณลักษณะด้านความปลอดภัยของ Microsoft Windows ที่ช่วยปกป้องกระบวนการหลักๆ ของ Windows จากซอฟต์แวร์ที่เป็นอันตรายโดยการแยกกระบวนการเหล่านั้นในหน่วยความจํา มันทําเช่นนี้โดยการเรียกใช้กระบวนการหลักเหล่านั้นในสภาพแวดล้อมเสมือน

หมายเหตุ: สิ่งที่คุณเห็นในหน้าการแยกหลักอาจแตกต่างกันเล็กน้อย ขึ้นอยู่กับเวอร์ชันของ Windows ที่คุณกําลังใช้งาน

ความถูกต้องของหน่วยความจำ

ความถูกต้องของหน่วยความจํา หรือที่เรียกว่า Hypervisor-protected Code Integrity (HVCI) เป็นคุณลักษณะความปลอดภัยของ Windows ที่ทําให้โปรแกรมที่เป็นอันตรายใช้โปรแกรมควบคุมระดับต่ําเพื่อขโมยคอมพิวเตอร์ของคุณได้ยาก

โปรแกรมควบคุมคือซอฟต์แวร์หนึ่งที่ช่วยให้ระบบปฏิบัติการ (ในกรณีนี้คือ Windows) และอุปกรณ์ (เช่น แป้นพิมพ์หรือเว็บแคม สามารถเชื่อมต่อกันได้สองตัวอย่าง) เมื่ออุปกรณ์ต้องการให้ Windows ทําอะไรบางอย่าง อุปกรณ์จะใช้โปรแกรมควบคุมในการส่งคําขอนั้น

เคล็ดลับ: ต้องการเรียนรู้เพิ่มเติมเกี่ยวกับโปรแกรมควบคุมหรือไม่ ดู โปรแกรมควบคุมคืออะไร

ความถูกต้องของหน่วยความจําทํางานโดยการสร้างสภาพแวดล้อมที่แยกจากกันโดยใช้การจําลองเสมือนของฮาร์ดแวร์

คิดว่ามันเป็นเหมือนยามรักษาความปลอดภัยภายในบูธล็อค สภาพแวดล้อมที่แยกจากกันนี้ (บูธที่ล็อกในอนาล็อกของเรา) จะป้องกันไม่ให้ผู้โจมตีเปลี่ยนแปลงคุณสมบัติความถูกต้องของหน่วยความจํา โปรแกรมที่ต้องการเรียกใช้โค้ดบางส่วนซึ่งอาจเป็นอันตรายจะต้องส่งผ่านรหัสไปยังความถูกต้องของหน่วยความจําภายในบูธเสมือนเพื่อให้สามารถตรวจสอบได้ เมื่อความถูกต้องของหน่วยความจํามีความสะดวกใจว่ารหัสนั้นปลอดภัย จะนํารหัสกลับไปใช้ Windows เพื่อเรียกใช้ โดยทั่วไปแล้วสิ่งนี้เกิดขึ้นอย่างรวดเร็วมาก

หากไม่มีหน่วยความจําที่สมบูรณ์ทํางานอยู่ "ยามรักษาความปลอดภัย" จะโดดเด่นในตําแหน่งที่เปิดไว้ ซึ่งผู้โจมตีสามารถแทรกแซงหรือโจมตียามได้ง่ายยิ่งขึ้น ทําให้การแอบดูอดีตและก่อให้เกิดปัญหาได้ง่ายยิ่งขึ้น

ฉันจะจัดการความถูกต้องของหน่วยความจําได้อย่างไร

ในกรณีส่วนใหญ่ ความถูกต้องของหน่วยความจําจะเปิดอยู่ตามค่าเริ่มต้นใน Windows 11 และสามารถเปิดสําหรับ Windows 10 ได้

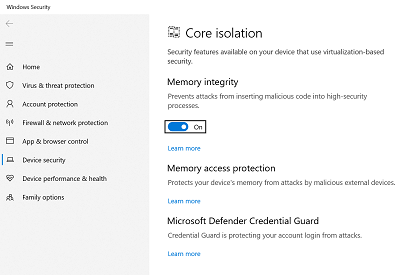

เมื่อต้องการเปิดหรือปิด:

-

เลือกปุ่ม เริ่มต้น แล้วพิมพ์ "การแยกหลัก"

-

เลือกการตั้งค่าระบบ การแยกหลักจากผลลัพธ์การค้นหาเพื่อเปิดแอปความปลอดภัยของ Windows

บนหน้า การแยกหลัก คุณจะพบ ความถูกต้องของหน่วยความจํา พร้อมกับแป้นสลับเพื่อเปิดหรือปิด

สิ่งสำคัญ: เพื่อความปลอดภัย เราขอแนะนําให้เปิดความถูกต้องของหน่วยความจํา

เมื่อต้องการใช้ความถูกต้องของหน่วยความจํา คุณต้องเปิดใช้งานการจําลองเสมือนของฮาร์ดแวร์ใน UEFI หรือ BIOS ของระบบของคุณ

จะเกิดอะไรขึ้นถ้าระบุว่าฉันมีโปรแกรมควบคุมที่เข้ากันไม่ได้

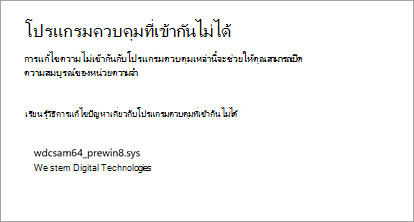

หากความถูกต้องของหน่วยความจําไม่สามารถเปิดได้ อาจบอกคุณว่าคุณมีโปรแกรมควบคุมอุปกรณ์ที่เข้ากันไม่ได้ติดตั้งไว้แล้ว ตรวจสอบกับผู้ผลิตอุปกรณ์เพื่อดูว่ามีโปรแกรมควบคุมที่อัปเดตพร้อมใช้งานหรือไม่ หากพวกเขาไม่มีโปรแกรมควบคุมที่เข้ากันได้ คุณอาจสามารถลบอุปกรณ์หรือแอปที่ใช้โปรแกรมควบคุมที่เข้ากันไม่ได้นั้นออกได้

หมายเหตุ: หากคุณพยายามติดตั้งอุปกรณ์ที่มีโปรแกรมควบคุมที่เข้ากันไม่ได้หลังจากเปิดความถูกต้องของหน่วยความจํา คุณอาจเห็นข้อความเดียวกัน หากใช้คําแนะนําเดียวกัน - ตรวจสอบกับผู้ผลิตอุปกรณ์เพื่อดูว่าพวกเขามีไดรเวอร์ที่อัปเดตที่คุณสามารถดาวน์โหลดได้หรือไม่ได้ติดตั้งอุปกรณ์นั้นจนกว่าโปรแกรมควบคุมที่เข้ากันได้จะพร้อมใช้งาน

การป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนล

การป้องกันสแตกที่ใช้กับฮาร์ดแวร์ในโหมดเคอร์เนลเป็นคุณลักษณะความปลอดภัยของ Windows ที่ทํางานบนฮาร์ดแวร์ ซึ่งทําให้โปรแกรมที่เป็นอันตรายใช้โปรแกรมควบคุมระดับต่ําในการไฮแจ็คคอมพิวเตอร์ของคุณได้ยาก

โปรแกรมควบคุมคือซอฟต์แวร์ส่วนหนึ่งที่ช่วยให้ระบบปฏิบัติการ (ในกรณีนี้คือ Windows) และอุปกรณ์เช่นแป้นพิมพ์หรือเว็บแคมสามารถเชื่อมต่อกันได้ เป็นต้น เมื่ออุปกรณ์ต้องการให้ Windows ทําอะไรบางอย่าง อุปกรณ์จะใช้โปรแกรมควบคุมในการส่งคําขอนั้น

เคล็ดลับ: ต้องการเรียนรู้เพิ่มเติมเกี่ยวกับโปรแกรมควบคุมหรือไม่ ดู โปรแกรมควบคุมคืออะไร

การป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนลจะทํางานโดยป้องกันการโจมตีที่ปรับเปลี่ยนที่อยู่ที่ส่งกลับในหน่วยความจําในโหมดเคอร์เนลเพื่อเปิดใช้รหัสที่เป็นอันตราย คุณลักษณะความปลอดภัยนี้ต้องใช้ CPU ที่มีความสามารถในการตรวจสอบที่อยู่ผู้ส่งของโค้ดที่เรียกใช้

เมื่อดําเนินการโค้ดในโหมดเคอร์เนล การส่งคืนที่อยู่ในสแตกโหมดเคอร์เนลอาจเสียหายได้โดยโปรแกรมหรือโปรแกรมควบคุมที่เป็นอันตรายเพื่อเปลี่ยนเส้นทางการดําเนินการโค้ดปกติไปยังรหัสที่อาจเป็นอันตราย บน CPU ที่สนับสนุน CPU จะเก็บรักษาสําเนาที่สองของที่อยู่ผู้ส่งที่ถูกต้องไว้ใน Shadow Stack แบบอ่านอย่างเดียวที่โปรแกรมควบคุมไม่สามารถปรับเปลี่ยนได้ หากมีการปรับเปลี่ยนที่อยู่ผู้ส่งบนสแตกปกติ CPU สามารถตรวจพบความขัดแย้งนี้ได้โดยการตรวจสอบสําเนาของที่อยู่ผู้ส่งบน Shadow Stack เมื่อเกิดความขัดแย้งนี้คอมพิวเตอร์จะแจ้งข้อผิดพลาดการหยุดทํางานบางครั้งเรียกว่าหน้าจอสีน้ําเงินเพื่อป้องกันไม่ให้รหัสที่เป็นอันตรายดําเนินการ

โปรแกรมควบคุมบางตัวเท่านั้นที่เข้ากันได้กับคุณลักษณะความปลอดภัยนี้ เนื่องจากโปรแกรมควบคุมที่ถูกต้องตามกฎหมายจํานวนน้อยมีส่วนร่วมในการปรับเปลี่ยนที่อยู่ผู้ส่งเพื่อวัตถุประสงค์ที่ไม่ใช่อันตราย Microsoft ได้มีส่วนร่วมกับผู้เผยแพร่โปรแกรมควบคุมจํานวนมากเพื่อให้แน่ใจว่าโปรแกรมควบคุมล่าสุดของพวกเขาเข้ากันได้กับการป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนล

ฉันจะจัดการการป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนลได้อย่างไร

การป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ของเคอร์เนลจะถูกปิดใช้งานตามค่าเริ่มต้น

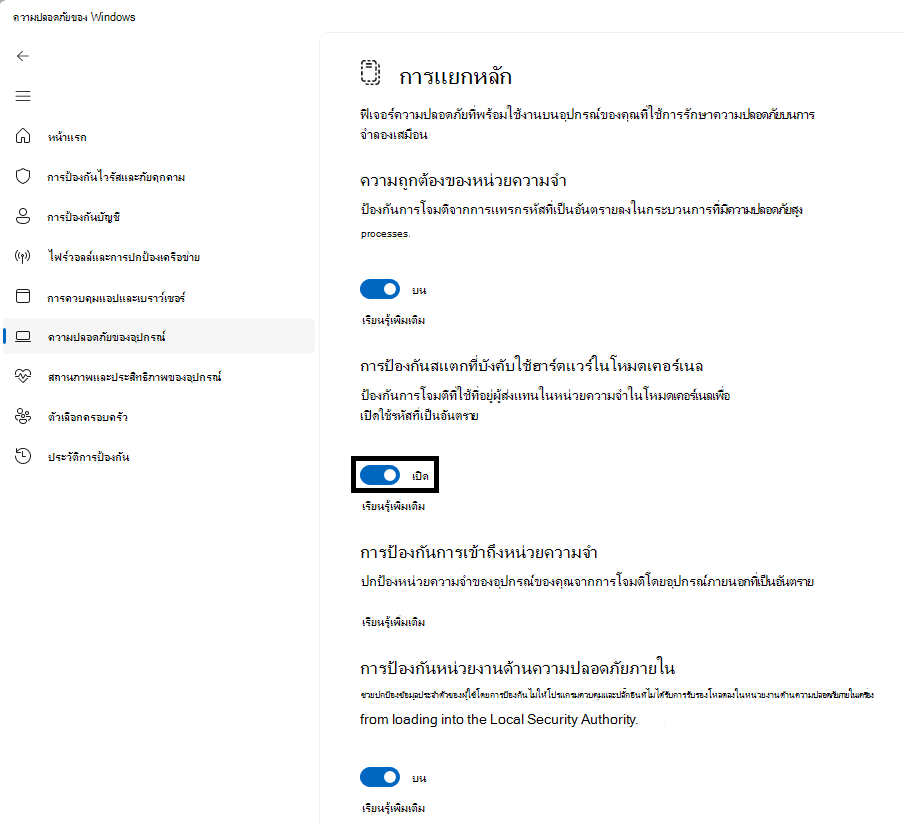

เมื่อต้องการเปิดหรือปิด:

-

เลือกปุ่ม เริ่มต้น แล้วพิมพ์ "การแยกหลัก"

-

เลือกการตั้งค่าระบบ การแยกหลักจากผลลัพธ์การค้นหาเพื่อเปิดแอปความปลอดภัยของ Windows

ในหน้าการแยกหลัก คุณจะพบ การป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนล พร้อมกับแป้นสลับเพื่อเปิดหรือปิด

เมื่อต้องการใช้การป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนล คุณต้องเปิดใช้งาน Memory Integrity และคุณต้องเรียกใช้ CPU ที่สนับสนุน Intel Control-Flow Enforcement Technology หรือ AMD Shadow Stack

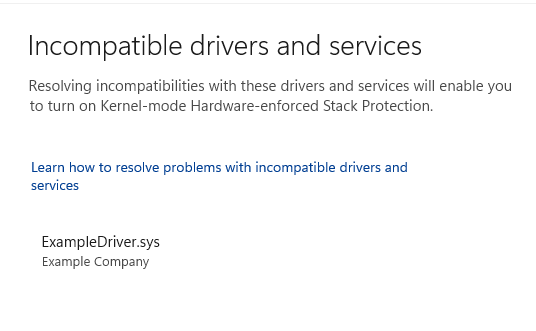

จะเกิดอะไรขึ้นถ้าระบุว่าฉันมีโปรแกรมควบคุมหรือบริการที่เข้ากันไม่ได้

หากการป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนลไม่สามารถเปิดได้ อาจบอกคุณว่าคุณมีโปรแกรมควบคุมอุปกรณ์หรือบริการที่เข้ากันไม่ได้ติดตั้งไว้แล้ว ตรวจสอบกับผู้ผลิตอุปกรณ์หรือผู้เผยแพร่แอปพลิเคชันเพื่อดูว่ามีโปรแกรมควบคุมที่อัปเดตพร้อมใช้งานหรือไม่ หากพวกเขาไม่มีโปรแกรมควบคุมที่เข้ากันได้ คุณอาจสามารถลบอุปกรณ์หรือแอปที่ใช้โปรแกรมควบคุมที่เข้ากันไม่ได้นั้นออกได้

แอปพลิเคชันบางตัวอาจติดตั้งบริการแทนโปรแกรมควบคุมระหว่างการติดตั้งแอปพลิเคชันและติดตั้งโปรแกรมควบคุมเฉพาะเมื่อแอปพลิเคชันเปิดขึ้นเท่านั้น สําหรับการตรวจสอบโปรแกรมควบคุมที่เข้ากันไม่ได้ที่แม่นยํามากยิ่งขึ้น

หมายเหตุ: หากคุณพยายามติดตั้งอุปกรณ์หรือแอปที่มีโปรแกรมควบคุมที่เข้ากันไม่ได้หลังจากเปิดการป้องกันสแตกที่บังคับใช้ฮาร์ดแวร์ในโหมดเคอร์เนล คุณอาจเห็นข้อความเดียวกัน หากมี คําแนะนําเดียวกันนี้จะถูกนําไปใช้ - ตรวจสอบกับผู้ผลิตอุปกรณ์หรือผู้เผยแพร่แอปเพื่อดูว่ามีโปรแกรมควบคุมที่อัปเดตแล้วที่คุณสามารถดาวน์โหลดได้หรือไม่ หรือไม่ได้ติดตั้งอุปกรณ์หรือแอปนั้นจนกว่าโปรแกรมควบคุมที่เข้ากันได้จะพร้อมใช้งาน

การป้องกันการเข้าถึงหน่วยความจํา

หรือที่เรียกว่า "การป้องกัน DMA เคอร์เนล" ซึ่งช่วยปกป้องอุปกรณ์ของคุณจากการโจมตีที่อาจเกิดขึ้นเมื่ออุปกรณ์ที่เป็นอันตรายเสียบเข้ากับพอร์ต PCI (Peripheral Component Interconnect) เช่น พอร์ต Thunderbolt

ตัวอย่างง่ายๆ ของการโจมตีเหล่านี้ก็คือ ถ้ามีคนออกจากพีซีของตนเพื่อพักดื่มกาแฟอย่างรวดเร็ว และในขณะที่พวกเขาไม่อยู่ ขั้นตอนของผู้โจมตี จะเสียบอุปกรณ์ที่มีลักษณะคล้าย USB และนําข้อมูลที่ละเอียดอ่อนออกจากเครื่อง หรือใส่มัลแวร์ที่ช่วยให้พวกเขาสามารถควบคุมพีซีจากระยะไกลได้

การป้องกันการเข้าถึงหน่วยความจําจะป้องกันการโจมตีประเภทนี้โดยการปฏิเสธการเข้าถึงหน่วยความจําไปยังอุปกรณ์เหล่านั้นโดยตรง ยกเว้นภายใต้สถานการณ์พิเศษ โดยเฉพาะอย่างยิ่งเมื่อ พีซีถูกล็อก หรือผู้ใช้ออกจากระบบ

เราขอแนะนําให้เปิดการป้องกันการเข้าถึงหน่วยความจํา

เคล็ดลับ: หากคุณต้องการรายละเอียดทางเทคนิคเพิ่มเติมเกี่ยวกับเรื่องนี้ ดูที่ Kernel DMA Protection

การป้องกันเฟิร์มแวร์

อุปกรณ์ทุกเครื่องมีซอฟต์แวร์บางอย่างที่เขียนลงในหน่วยความจําแบบอ่านอย่างเดียวของอุปกรณ์ โดยทั่วไปจะเขียนลงในชิปบนบอร์ดระบบ ซึ่งใช้สําหรับฟังก์ชันพื้นฐานของอุปกรณ์ เช่น การโหลดระบบปฏิบัติการที่ใช้แอปทั้งหมดที่เราเคยใช้ เนื่องจากซอฟต์แวร์นั้นเป็นเรื่องยาก (แต่เป็นไปไม่ได้) ที่จะปรับเปลี่ยนเราจึงเรียกว่าเป็นเฟิร์มแวร์

เนื่องจากเฟิร์มแวร์โหลดก่อนและทํางาน ภายใต้ระบบปฏิบัติการ เครื่องมือความปลอดภัยและคุณลักษณะที่ทํางานในระบบปฏิบัติการจึงมีปัญหาในการตรวจหาหรือป้องกัน เช่นเดียวกับบ้านที่ขึ้นอยู่กับพื้นฐานที่ดีในการรักษาความปลอดภัยคอมพิวเตอร์ต้องการเฟิร์มแวร์ที่ปลอดภัยเพื่อให้แน่ใจว่าระบบปฏิบัติการแอปพลิเคชันและข้อมูลลูกค้าในคอมพิวเตอร์เครื่องนั้นปลอดภัย

Windows Defender System Guard คือชุดคุณลักษณะที่ช่วยให้มั่นใจว่าผู้โจมตีจะไม่สามารถทําให้อุปกรณ์ของคุณเริ่มต้นด้วยเฟิร์มแวร์ที่ไม่น่าเชื่อถือหรือเป็นอันตรายได้

เราขอแนะนําให้คุณเปิดใช้งานหากอุปกรณ์ของคุณรองรับ

โดยทั่วไปแพลตฟอร์มที่มีการป้องกันเฟิร์มแวร์จะปกป้อง โหมดการจัดการระบบ (SMM) ซึ่งเป็นโหมดการทํางานที่มีสิทธิพิเศษสูงไปจนถึงระดับต่างๆ คุณสามารถคาดหวังค่าใดค่าหนึ่งในสามค่า ที่มีตัวเลขที่สูงกว่าที่ระบุระดับการป้องกัน SMM ที่สูงกว่า:

-

อุปกรณ์ของคุณมีการป้องกันเฟิร์มแวร์เวอร์ชันที่หนึ่ง: ข้อเสนอการลดความปลอดภัยพื้นฐานเพื่อช่วยให้ SMM ต่อต้านการแสวงหาผลประโยชน์จากมัลแวร์ และป้องกันการเจาะความลับจากระบบปฏิบัติการ (รวมถึง VBS)

-

อุปกรณ์ของคุณตรงตามเวอร์ชันการป้องกันเฟิร์มแวร์สอง: นอกจาก เวอร์ชันการป้องกันเฟิร์มแวร์เวอร์ชันหนึ่ง สองเวอร์ชันแล้ว ยังรับรองว่า SMM ไม่สามารถปิดใช้งานการป้องกันความปลอดภัยที่ใช้การจําลองเสมือน (VBS) และเคอร์เนล DMA ได้

-

อุปกรณ์ของคุณตรงตามรุ่นการป้องกันเฟิร์มแวร์สาม: นอกจาก เวอร์ชันการป้องกันเฟิร์มแวร์สองแล้ว อุปกรณ์ของคุณยังทําให้ SMM แข็งขึ้นด้วยการป้องกันการเข้าถึงเครื่องบันทึกเงินสดบางเครื่องที่มีความสามารถในการทําเสียหายของระบบปฏิบัติการ (รวมถึง VBS)

เคล็ดลับ: หากคุณต้องการรายละเอียดทางเทคนิคเพิ่มเติมเกี่ยวกับเรื่องนี้ ดูที่ Windows Defender System Guard: รากของความเชื่อถือที่ใช้ฮาร์ดแวร์ช่วยปกป้อง Windows อย่างไร

การป้องกันหน่วยงานด้านความปลอดภัยภายใน

การป้องกันหน่วยงานด้านความปลอดภัยภายในเครื่อง (LSA) เป็นฟีเจอร์ความปลอดภัยของ Windows ที่ช่วยป้องกันการขโมยข้อมูลประจําตัวที่ใช้สําหรับลงชื่อเข้าใช้ Windows

Local Security Authority (LSA) เป็นกระบวนการที่สําคัญใน Windows ที่เกี่ยวข้องกับการรับรองความถูกต้องของผู้ใช้ โดยเป็นผู้รับผิดชอบในการตรวจสอบข้อมูลประจําตัวในระหว่างกระบวนการเข้าสู่ระบบ และการจัดการโทเค็นการรับรองความถูกต้องและตั๋วที่ใช้เพื่อเปิดใช้งานการเข้าสู่ระบบโดยลงชื่อเข้าใช้ครั้งเดียวสําหรับบริการต่างๆ การป้องกัน LSA ช่วยป้องกันไม่ให้ซอฟต์แวร์ที่ไม่น่าเชื่อถือทํางานภายใน LSA หรือจากการเข้าถึงหน่วยความจํา LSA

ฉันจะจัดการการป้องกันหน่วยงานด้านความปลอดภัยภายในได้อย่างไร

การป้องกัน LSA เปิดอยู่ตามค่าเริ่มต้นในการติดตั้ง Windows 11 เวอร์ชัน 22H2 และ 23H2 บนอุปกรณ์ที่จัดการโดยองค์กร โดยจะเปิดใช้งานตามค่าเริ่มต้นในการติดตั้ง Windows 11 เวอร์ชัน 24H2 และใหม่กว่าทั้งหมด

หากคุณกําลังอัปเกรดเป็นการป้องกัน Windows 11 24H2 และ LSA ยังไม่ได้เปิดใช้งาน การป้องกัน LSA จะพยายามเปิดใช้งานหลังจากอัปเกรด การป้องกัน LSA จะเข้าสู่โหมดการประเมินหลังจากอัปเกรด และจะตรวจหาปัญหาความเข้ากันได้ในระหว่างช่วงเวลา 5 วัน หากไม่พบปัญหา การป้องกัน LSA จะเปิดโดยอัตโนมัติในการเริ่มต้นระบบใหม่ครั้งถัดไปของคุณหลังจากที่หน้าต่างการประเมินผลสิ้นสุดลง

เมื่อต้องการเปิดหรือปิด:

-

เลือก เริ่มต้น บนแถบงาน และพิมพ์ "การแยกหลัก"

-

เลือกการตั้งค่าระบบการแยกหลักจากผลลัพธ์การค้นหาเพื่อเปิดแอปความปลอดภัยของ Windows

ในหน้าการแยกหลัก คุณจะพบ การป้องกันหน่วยงานด้านความปลอดภัยภายในพร้อมกับ การสลับเพื่อเปิดหรือปิด หลังจากที่คุณเปลี่ยนการตั้งค่าแล้ว คุณต้องเริ่มระบบของคอมพิวเตอร์ใหม่เพื่อให้การตั้งค่ามีผล

จะเกิดอะไรขึ้นถ้าฉันมีซอฟต์แวร์ที่เข้ากันไม่ได้

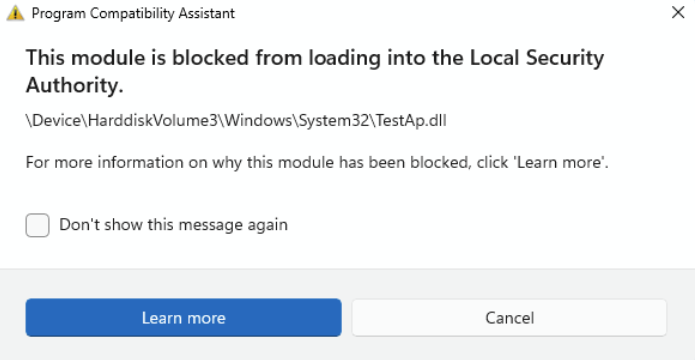

หากเปิดใช้งานการป้องกัน LSA และบล็อกการโหลดซอฟต์แวร์ลงในบริการ LSA การแจ้งเตือนจะแสดงระบุไฟล์ที่ถูกบล็อก คุณอาจสามารถลบซอฟต์แวร์ที่โหลดไฟล์หรือคุณสามารถปิดใช้งานคําเตือนในอนาคตสําหรับไฟล์นั้นเมื่อไฟล์ถูกบล็อกไม่ให้โหลดลงใน LSA

Microsoft Defender Credential Guard

หมายเหตุ: Microsoft Defender Credential Guard จะปรากฏบนอุปกรณ์ที่ใช้ Windows 10 หรือ 11 เวอร์ชัน Enterprise เท่านั้น

ในขณะที่คุณกําลังใช้คอมพิวเตอร์ของที่ทํางานหรือโรงเรียน คอมพิวเตอร์จะลงชื่อเข้าใช้อย่างเงียบๆ และสามารถเข้าถึงสิ่งต่างๆ เช่น ไฟล์ เครื่องพิมพ์ แอป และทรัพยากรอื่นๆ ในองค์กรของคุณ การทําให้กระบวนการดังกล่าวมีความปลอดภัย แต่ง่ายสําหรับผู้ใช้ หมายความว่าคอมพิวเตอร์ของคุณมีโทเค็นการรับรองความถูกต้องจํานวนหนึ่ง (มักเรียกว่า "ความลับ") อยู่ตลอดเวลา

หากผู้โจมตีสามารถเข้าถึงได้อย่างน้อยหนึ่งความลับเหล่านั้น พวกเขาอาจสามารถใช้ข้อมูลเหล่านี้เพื่อเข้าถึงทรัพยากรขององค์กร (ไฟล์ที่ละเอียดอ่อน เป็นต้น) ที่เป็นความลับได้ Microsoft Defender Credential Guard ช่วยปกป้องความลับเหล่านั้นโดยการใส่ข้อมูลเหล่านั้นไว้ในสภาพแวดล้อมที่ได้รับการปกป้องแบบเสมือนซึ่งมีเพียงบริการบางอย่างเท่านั้นที่สามารถเข้าถึงได้เมื่อจําเป็น

เราขอแนะนําให้คุณเปิดใช้งานหากอุปกรณ์ของคุณรองรับ

เคล็ดลับ: หากคุณต้องการรายละเอียดทางเทคนิคเพิ่มเติมเกี่ยวกับเรื่องนี้ โปรดดูวิธีการทํางานของ Defender Credential Guard

Microsoft Vulnerable Driver Blocklist

โปรแกรมควบคุมคือซอฟต์แวร์หนึ่งที่ช่วยให้ระบบปฏิบัติการ (ในกรณีนี้คือ Windows) และอุปกรณ์ (เช่น แป้นพิมพ์หรือเว็บแคม สามารถเชื่อมต่อกันได้สองตัวอย่าง) เมื่ออุปกรณ์ต้องการให้ Windows ทําอะไรบางอย่าง อุปกรณ์จะใช้โปรแกรมควบคุมในการส่งคําขอนั้น ด้วยเหตุนี้ไดรเวอร์จึงมีการเข้าถึงที่ละเอียดอ่อนในระบบของคุณ

เริ่มต้นด้วยการอัปเดต Windows 11 2022 ตอนนี้เรามีรายการบล็อกโปรแกรมควบคุมที่ทราบถึงช่องโหว่ด้านความปลอดภัย ได้รับการลงชื่อด้วยใบรับรองที่ใช้ในการเซ็นชื่อมัลแวร์ หรือหลีกเลี่ยงรูปแบบความปลอดภัยของ Windows

หากคุณมีความถูกต้องของหน่วยความจํา การควบคุมแอปสมาร์ท หรือโหมด Windows S รายการบล็อกโปรแกรมควบคุมที่มีช่องโหว่จะเปิดอยู่เช่นกัน