Tóm tắt

Bạn có thể nhận thấy một số lượng lớn các sự kiện khối thu thập trong cổng thông tin bảo vệ mối đe dọa nâng cao của Microsoft Defender (MDATP). Những sự kiện này được tạo bởi công cụ tính toàn vẹn mã (CI) và có thể được xác định bằng cách phát nổ bị chặn .

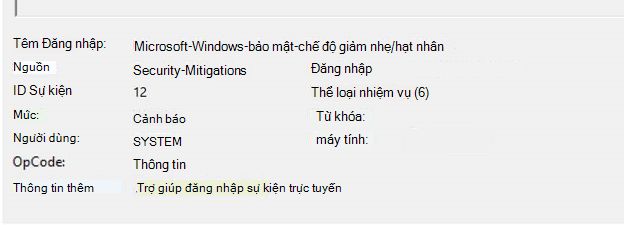

Sự kiện như đã thấy trong Nhật ký sự kiện điểm cuối

|

Kiểu đánh máy |

Nhà cung cấp/nguồn |

ID Sự kiện |

Mô tả |

|

Exploitguartnonmicrosoftsignedbị chặn |

Security-Mitigations |

12 |

Khối bảo vệ tính toàn vẹn mã |

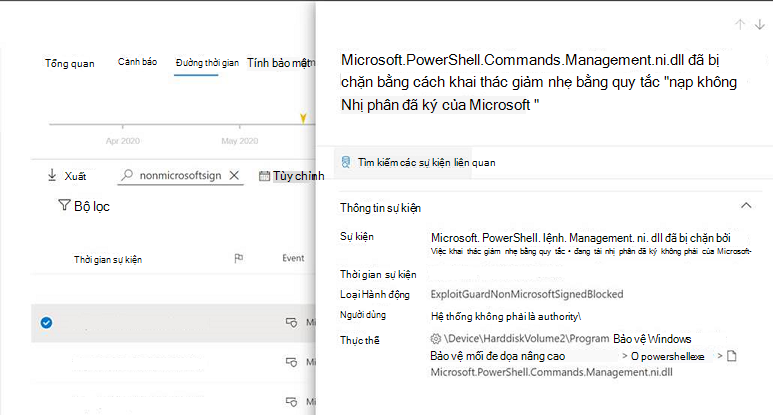

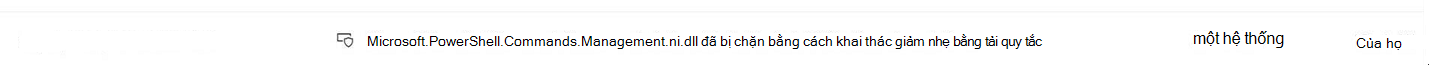

Sự kiện như đã thấy trong đường thời gian

Quy trình ' \Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe ' (PID 8780) đã bị chặn không cho tải không cho Microsoft-không có ký tự phân loại của Windows \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll '

Thông tin thêm

Công cụ CI đảm bảo rằng chỉ các tệp tin cậy được phép thực hiện trên một thiết bị. Khi CI được bật và gặp một tệp không đáng tin cậy, nó sẽ tạo ra một sự kiện khối. Trong chế độ kiểm nghiệm, tệp vẫn được phép thực thi, trong khi ở chế độ thực thi, tệp sẽ ngăn không cho thực hiện.

CI có thể được kích hoạt theo nhiều cách bao gồm khi bạn triển khai chính sách kiểm soát ứng dụng Windows Defender (WDAC). Tuy nhiên, trong tình huống này, MDATP sẽ cho phép CI ở phía sau cùng là kích hoạt các sự kiện khi nó gặp phải các tệp ảnh gốc Native (NI) có nguồn gốc từ Microsoft.

Việc ký kết tệp có nghĩa là để cho phép xác minh xác thực tệp đó. CI có thể xác nhận rằng tệp không được sửa và có nguồn gốc từ một cơ quan đáng tin cậy dựa trên chữ ký của nó. Hầu hết các tệp có nguồn gốc từ Microsoft được ký, Tuy nhiên một số tệp không thể hoặc không được ký vì các lý do khác nhau. Ví dụ, bởi các nhị phân (được biên soạn từ mã khung .NET) thường được ký kết nếu chúng được đưa vào bản phát hành. Tuy nhiên, chúng thường được tạo lại trên một thiết bị và không thể đăng nhập. Riêng biệt, nhiều ứng dụng chỉ có tài xế taxi hoặc MSI của họ đã được ký để xác minh tính xác thực của họ trong quá trình cài đặt. Khi họ chạy, họ sẽ tạo các tệp bổ sung mà không được ký.

Bại

Chúng tôi không khuyên bạn nên bỏ qua những sự kiện này vì họ có thể cho biết các vấn đề về bảo mật chính hãng. Ví dụ, một kẻ tấn công độc hại có thể tìm cách tải nhị phân chưa được ký dưới mẫu đơn sơ bộ có nguồn gốc từ Microsoft.

Tuy nhiên, các sự kiện này có thể được lọc ra bằng truy vấn khi bạn tìm cách phân tích các sự kiện khác trong săn bắn nâng cao bằng cách loại trừ các sự kiện có các loại bỏ phát nổ bị chặn .

Truy vấn này sẽ cho bạn biết tất cả các sự kiện liên quan đến việc phát hiện cụ thể này:

DeviceEvents

| Where ActionType = = "Exploitguartnonmicrosoftsignedblocked" và InitiatingProcessFileName = = "powershell.exe" và tên tệp bằng "ni.dll"

| khi dấu thời gian > trước (7d)

Nếu bạn muốn loại trừ sự kiện này, thì bạn phải đảo ngược truy vấn. Thao chiếu này sẽ hiển thị tất cả các sự kiện ExploitGuard (bao gồm EP) ngoại trừ những điều sau:

DeviceEvents

| nơi ActionType Startswith "ExploitGuard"

| nơi phân loại! = "Exploitguartnonmicrosoftsignedbị chặn" or (ActionType = = "Exploitguartnonmicrosoftsignedbị chặn" và InitiatingProcessFileName! = "powershell.exe") or (ActionType = = "Exploitguartnonmicrosoftsignedblocked" và InitiatingProcessFileName = = "powershell.exe" and FileName! kết thúc bằng "ni.dll")

| khi dấu thời gian > trước (7d)

Ngoài ra, nếu bạn dùng .NET Framework 4,5 hoặc phiên bản mới hơn, bạn sẽ có tùy chọn tạo lại các tệp bởi NI để giải quyết nhiều sự kiện mờ đi. Để thực hiện điều này, hãy xóa tất cả các tệp tin trong thư mục Nativeimages và sau đó chạy lệnh Cập Nhật NGEN để tái tạo chúng.