Shrnutí

Tento článek popisuje, jak povolit protokol TLS (Transport Layer Security) verze 1.2 v prostředí Microsoft System Center 2016.

Další informace

Pokud chcete ve svém prostředí System Center povolit protokol TLS verze 1.2, postupujte takto:

-

Nainstalujte aktualizace z verze.Poznámky

-

Služby Service Management Automation (SMA) a Service Provider Foundation (SPF) musí být upgradovány na nejnovější kumulativní aktualizaci, protože ur4 nemá žádné aktualizace těchto součástí.

-

V případě služby Service Management Automation (SMA) upgradujte na kumulativní aktualizaci 1 a aktualizujte sadu SMA Management Pack (MP) z této webové stránky služby Stažení softwaru.

-

V případě služby Service Provider Foundation (SPF) upgradujte na kumulativní aktualizaci 2.

-

System Center Virtual Machine Manager (SCVMM) by se měl upgradovat na alespoň kumulativní aktualizaci 3.

-

-

Ujistěte se, že je nastavení stejně funkční jako před instalací aktualizací. Zkontrolujte například, jestli můžete spustit konzolu.

-

Změňte nastavení konfigurace tak, aby povolte protokol TLS 1.2.

-

Ujistěte se, že jsou spuštěné všechny požadované SQL Server služby.

Instalace aktualizací

|

Aktivita aktualizace |

SCOM1 |

SCVMM2 |

SCDPM3 |

BOD4 |

SMA5 |

SPF6 |

SM7 |

|

Ujistěte se, že jsou nainstalované všechny aktuální aktualizace zabezpečení pro Windows Server 2012 R2 nebo Windows Server 2016 |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

|

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

|

|

Instalace požadované aktualizace SQL Server, která podporuje protokol TLS 1.2 |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

|

Instalace požadovaných aktualizací nástroje System Center 2016 |

Ano |

Ne |

Ano |

Ano |

Ne |

Ne |

Ano |

|

Ujistěte se, že certifikáty podepsané certifikační autoritou jsou SHA1 nebo SHA2. |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

1 System Center Operations Manager (SCOM)2 System Center Virtual Machine Manager (SCVMM)3 System Center Data Protection Manager (SCDPM)4 System Center Orchestrator (SCO)5 Service Management Automation (SMA)6 Service Provider Foundation (SPF)7 Service Manager (SM)

Změna nastavení konfigurace

|

Aktualizace konfigurace |

SCOM1 |

SCVMM2 |

SCDPM3 |

BOD4 |

SMA5 |

SPF6 |

SM7 |

|

Nastavení ve Windows tak, aby používal pouze protokol TLS 1.2 |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

|

Nastavení v nástroji System Center tak, aby používal pouze protokol TLS 1.2 |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

Ano |

|

Ano |

Ne |

Ano |

Ano |

Ne |

Ne |

Ne |

.NET Framework

Ujistěte se, že je rozhraní .NET Framework 4.6 nainstalované na všech součástech produktu System Center. Postupujte podletěchto pokynů.

Podpora protokolu TLS 1.2

Nainstalujte požadovanou aktualizaci SQL Server, která podporuje protokol TLS 1.2. Chcete-li to provést, naleznete v následujícím článku znalostní báze Microsoft Knowledge Base:

3135244 Podpora protokolu TLS 1.2 pro Microsoft SQL Server

Požadované aktualizace produktu System Center 2016

SQL Server 2012 Nativní klient 11.0 by měl být nainstalován na všechny následující součásti produktu System Center.

|

Komponenty |

Roli |

Požadovaný ovladač SQL |

|

Operations Manager |

Server pro správu a webové konzoly |

SQL Server 2012 Native client 11.0 nebo Microsoft OLE DB Driver 18 for SQL Server (doporučeno). Poznámka Ovladač Microsoft OLE DB 18 pro SQL Server je podporován s operations managerem 2016 UR9 a novějším. |

|

Virtual Machine Manager |

(Nevyžaduje se) |

(Nevyžaduje se) |

|

Orchestrator |

Server pro správu |

SQL Server 2012 Native client 11.0 nebo Microsoft OLE DB Driver 18 for SQL Server (doporučeno). Poznámka Ovladač Microsoft OLE DB 18 pro SQL Server je podporován s orchestratorem 2016 UR8 a novějším. |

|

Data Protection Manager |

Server pro správu |

SQL Server 2012 – nativní klient 11.0 |

|

Service Manager |

Server pro správu |

SQL Server 2012 Native client 11.0 nebo Microsoft OLE DB Driver 18 for SQL Server (doporučeno). Poznámka Ovladač Microsoft OLE DB 18 pro SQL Server je podporován s Service Manager 2016 UR9 a novějším. |

Stažení a instalace aplikace Microsoft SQL Server 2012 Native Client 11.0 najdete na této webové stránce služby Stažení softwaru společnosti Microsoft.

Chcete-li stáhnout a nainstalovat ovladač Microsoft OLE DB 18, naleznete na této webové stránce microsoft download center.

Pro System Center Operations Manager a Service Manager musíte mít na všech serverech pro správu nainstalovaný odbc 11.0 nebo ODBC 13.0.

Nainstalujte požadované aktualizace nástroje System Center 2016 z následujícího článku znalostní báze Knowledge Base:

4043305 Popis kumulativní aktualizace 4 pro Microsoft System Center 2016

|

Komponenty |

2016 |

|

Operations Manager |

Kumulativní aktualizace 4 pro System Center 2016 Operations Manager |

|

Service Manager |

Kumulativní aktualizace 4 pro System Center 2016 Service Manager |

|

Orchestrator |

Kumulativní aktualizace 4 pro System Center 2016 Orchestrator |

|

Data Protection Manager |

Kumulativní aktualizace 4 pro System Center 2016 Data Protection Manager |

Poznámka Ujistěte se, že rozbalíte obsah souboru a nainstalujete soubor MSP na odpovídající roli.

Certifikáty SHA1 a SHA2

Komponenty system Center teď generují certifikáty podepsané svým držitelem SHA1 i SHA2. To je potřeba k povolení protokolu TLS 1.2. Pokud se používají certifikáty podepsané certifikační autoritou, ujistěte se, že certifikáty jsou SHA1 nebo SHA2.

Nastavení systému Windows tak, aby používal pouze protokol TLS 1.2

Pomocí jedné z následujících metod nakonfigurujte Windows tak, aby používal pouze protokol TLS 1.2.

Metoda 1: Ruční úprava registru

Důležité Postupujte podle pokynů v této části pečlivě. V případě nesprávné úpravy registru by mohly nastat závažné problémy. Než ho upravíte, zálohujte registr pro případ, že by došlo k problémům.

Pomocí následujících kroků povolte nebo zakažte všechny protokoly SCHANNEL na úrovni celého systému. Doporučujeme povolit protokol TLS 1.2 pro příchozí komunikaci. a povolte protokoly TLS 1.2, TLS 1.1 a TLS 1.0 pro veškerou odchozí komunikaci.

Poznámka Provedení těchto změn registru nemá vliv na použití protokolů Kerberos nebo NTLM.

-

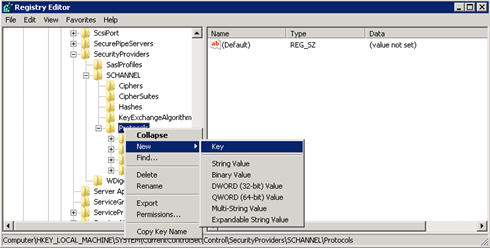

Spusťte Editor registru. Provedete to tak, že kliknete pravým tlačítkem na Start, do pole Spustit zadáte příkaz regedit a potom kliknete na tlačítko OK.

-

Vyhledejte následující podklíč registru:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Klepněte pravým tlačítkem myši na klíč protokolu , přejděte na příkaz Nový a klepněte na tlačítko Klíč.

-

Zadejte SSL 3 a stiskněte Enter.

-

Opakováním kroků 3 a 4 vytvořte klíče pro tls 0, TLS 1.1 a TLS 1.2. Tyto klíče připomínají adresáře.

-

Vytvořte klíč klienta a klíč serveru pod každým klíčem SSL 3, TLS 1.0, TLS 1.1 a TLS 1.2 .

-

Pokud chcete povolit protokol, vytvořte hodnotu DWORD pod každým klíčem klienta a serveru následujícím způsobem:

DisabledByDefault [Hodnota = 0] Povoleno [Hodnota = 1] Pokud chcete zakázat protokol, změňte hodnotu DWORD pod každým klíčem klienta a serveru následujícím způsobem:

DisabledByDefault [Hodnota = 1] Povoleno [Hodnota = 0]

-

V nabídce Soubor klepněte na tlačítko Konec.

Metoda 2: Automaticky upravit registr

Spuštěním následujícího skriptu Windows PowerShell v režimu správce automaticky nakonfigurujte Systém Windows tak, aby používal pouze protokol TLS 1.2:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Nastavení system center tak, aby používal pouze protokol TLS 1.2

Nastavte System Center tak, aby používal pouze protokol TLS 1.2. Nejdřív se ujistěte, že jsou splněné všechny požadavky. Potom proveďte následující nastavení pro součásti produktu System Center a všechny ostatní servery, na kterých jsou agenti nainstalováni.

Použijte jednu z následujících metod.

Metoda 1: Ruční úprava registru

Důležité Postupujte podle pokynů v této části pečlivě. V případě nesprávné úpravy registru by mohly nastat závažné problémy. Než ho upravíte, zálohujte registr pro případ, že by došlo k problémům.

Chcete-li povolit instalaci pro podporu protokolu TLS 1.2, postupujte takto:

-

Spusťte Editor registru. Provedete to tak, že kliknete pravým tlačítkem na Start, do pole Spustit zadáte příkaz regedit a potom kliknete na tlačítko OK.

-

Vyhledejte následující podklíč registru:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

V tomto klíči vytvořte následující hodnotu DWORD:

SchUseStrongCrypto [Hodnota = 1]

-

Vyhledejte následující podklíč registru:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

V tomto klíči vytvořte následující hodnotu DWORD:

SchUseStrongCrypto [Hodnota = 1]

-

Restartujte systém.

Metoda 2: Automaticky upravit registr

Spuštěním následujícího skriptu Windows PowerShell v režimu správce automaticky nakonfigurujte system center tak, aby používal pouze protokol TLS 1.2:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Další nastavení

Operations Manager

Sady Management Pack

Importujte sady Management Pack pro System Center 2016 Operations Manager. Po instalaci aktualizace serveru jsou umístěné v následujícím adresáři:

\Program Files\Microsoft System Center 2016\Operations Manager\Server\Management Pack pro kumulativní aktualizace

Nastavení ACS

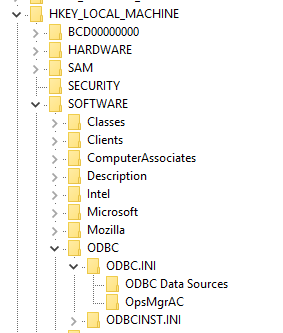

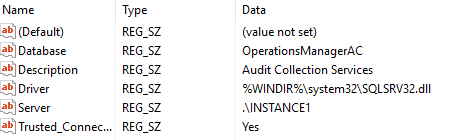

V případě služby Audit Collection Services (ACS) musíte v registru provést další změny. Služba ACS používá dsn k připojení k databázi. Nastavení DSN je nutné aktualizovat, aby byla funkční pro protokol TLS 1.2.

-

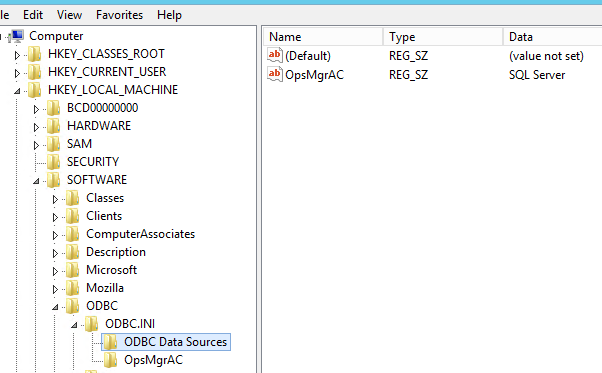

V registru vyhledejte následující podklíč pro rozhraní ODBC.Poznámka Výchozí název DSN je OpsMgrAC.

-

V podklíči zdroje dat ODBC vyberte položku pro název DSN OpsMgrAC. Obsahuje název ovladače ODBC, který se má použít pro připojení k databázi. Pokud máte nainstalované rozhraní ODBC 11.0, změňte tento název na ovladač ODBC 11 pro SQL Server. Nebo pokud máte nainstalovaný ODBC 13.0, změňte tento název na ovladač ODBC 13 pro SQL Server.

-

V podklíči OpsMgrAC aktualizujte položku ovladače pro nainstalovanou verzi ODBS.

-

Pokud je nainstalován ODBC 11.0, změňte položku ovladačena %WINDIR%\system32\msodbcsql11.dll.

-

Pokud je nainstalován ODBC 13.0, změňte položku ovladačena %WINDIR%\system32\msodbcsql13.dll.

-

Případně vytvořte a uložte následující soubor REG v Poznámkovém bloku nebo jiném textovém editoru. Chcete-li spustit uložený soubor REG, poklikejte na soubor.Pro ODBC 11.0 vytvořte následující soubor ODBC 11.0.reg: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Zdroje dat ODBC] "OpsMgrAC"="Ovladač ODBC 11 pro SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll" Pro ODBC 13.0 vytvořte následující soubor ODBC 13.0.reg: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Zdroje dat ODBC] "OpsMgrAC"="Ovladač ODBC 13 pro SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

Posílení zabezpečení tls v Linuxu

Postupujte podle pokynů na příslušném webu a nakonfigurujte protokol TLS 1.2 v prostředí Red Hat nebo Apache .

Data Protection Manager

Pokud chcete aplikaci Data Protection Manager povolit spolupráci s protokolem TLS 1.2 pro zálohování do cloudu, povolte tyto kroky na serveru Data Protection Manageru.

Orchestrator

Po instalaci aktualizací nástroje Orchestrator změňte konfiguraci databáze nástroje Orchestrator pomocí existující databáze podle těchto pokynů.

Právní omezení pro kontaktování třetích stran

Společnost Microsoft poskytuje kontaktní informace třetích stran, které vám pomůžou najít další informace o tomto tématu. Tyto informace se mohou změnit bez předchozího upozornění. Společnost Microsoft nezaručuje přesnost kontaktních údajů třetích stran.