Microsoft Intune修復によるセキュア ブート証明書の状態の監視

適用先

元の発行日: 2026 年 2 月 18 日

KB ID: 5080921

この記事には、次のガイダンスがあります。

-

Intune登録済みの Windows デバイスからセキュア ブート証明書の更新状態を可視化する必要がある IT 管理者

-

2026 年 6 月のセキュア ブート証明書の有効期限の期限を準備している組織

-

Intune登録済みの Windows デバイス全体で証明書のロールアウトの進行状況を監視する Teams

この記事では、次の操作を行います。

概要

Microsoft Secure Boot 証明書 (2011 CA) は、2026 年 6 月から期限切れになります。 セキュリティで保護されたブートが有効になっているすべての Windows デバイスは、セキュリティ更新プログラムの継続的なサポートを確保するために、有効期限が切れる前に 2023 証明書に更新する必要があります。

このガイドでは、Microsoft Intune修復 (プロアクティブ修復) を使用した監視専用のアプローチを提供します。 検出スクリプトは、各デバイスからセキュア ブートと証明書の状態を収集し、Intune ポータルに報告します。デバイスに対して修復アクションは実行されません。 これにより、管理者は、Intune登録済みの Windows デバイス全体で証明書の更新の進行状況を一元的にエクスポートできます。

この方法を使用する理由

|

利益 |

説明 |

|---|---|

|

デバイス全体の可視性 |

登録されている Windows デバイスのすべてのIntune証明書の状態を 1 か所で確認する |

|

エクスポート |

Intune ポータルから結果を CSV に直接エクスポートする |

|

未加工のレジストリ値 |

成功/失敗だけでなく、実際のレジストリ データを表示する |

|

デバイス コンテキスト |

製造元、モデル、BIOS バージョン、ファームウェアの種類が含まれます |

|

イベント ログテレメトリ |

セキュア ブート イベント ID (1801/1808)、バケット ID、信頼度レベルをキャプチャします |

|

ゼロ タッチ |

システムとしてサイレント実行 — ユーザー操作は必要ありません |

証明書の更新に関する完全な背景情報については、「セキュア ブート証明書の更新: IT プロフェッショナルと組織向けのガイダンス」を参照してください。

前提条件

検出スクリプトをデプロイする前に、環境が必要な要件を満たしていることを確認してください。

このソリューションは、Microsoft Intuneの修復を利用します。 前提条件の完全な一覧については、「修復を使用してサポートの問題を検出して修正する - Microsoft Intune」を参照してください。

検出スクリプト

検出スクリプトは、各デバイスから包括的なセキュア ブート インベントリ データを収集し、JSON 文字列として出力する PowerShell スクリプトです。 スクリプトは、次のソースから読み取ります。

レジストリ — セキュア ブート証明書の更新状態、サービス キー、デバイス属性、HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot とそのサブキーからのオプトイン/オプトアウト設定

WMI/CIM — OS バージョン、最終ブート時刻、ベースボード ハードウェア情報

イベント ログ — イベント ID 1801 および 1808 のシステム イベント ログ エントリ (セキュア ブート更新イベント)

JSON 出力は、Intune ポータルの [修復] > [監視] > [デバイスの状態] > [修復前検出出力] に表示され、分析のために CSV にエクスポートできます。

重要: これは検出専用スクリプトです。 デバイスに変更は加えされません。 修復スクリプトは必要ありません。

スクリプト ファイルの作成

重要 サンプル スクリプトを含む次の記事は廃止されました。 2026 年 5 月 12 日以降にリリースされた Windows 更新プログラムをインストールした場合、サンプル スクリプトはデバイスの %systemroot%\SecureBoot\ExampleRolloutScripts フォルダーにあります。

-

サンプル セキュア ブート インベントリ データ収集スクリプト (KB5072718) に移動します

-

ページから完全なスクリプト コンテンツをコピーする

-

テキスト エディター (メモ帳、VS Code など) を開き、スクリプトを貼り付けます

-

ファイルを Detect-SecureBootCertUpdateStatus.ps1 として保存する

Intuneで修復を作成する

次の手順に従って、検出スクリプトを修復 (スクリプト パッケージ) としてMicrosoft Intuneにデプロイします。

手順 1: スクリプト パッケージを作成する

-

Microsoft Intune管理センターにサインインする

-

[デバイス > 修復] に移動します

-

[+ スクリプト パッケージの作成] をクリックします

手順 2: 基本

-

[基本] タブで次の設定を構成します。

|

設定 |

値 |

|---|---|

|

名前 |

セキュア ブート証明書の状態モニター |

|

説明 |

フリート全体でセキュア ブート証明書の更新状態を監視します。 検出のみ — 修復アクションは実行されません。 |

|

公開元 |

(organization名) |

-

[次へ] をクリックします

手順 3: 設定

-

[設定] タブで次の設定を構成します。

|

設定 |

値 |

メモ |

|---|---|---|

|

検出スクリプト ファイル |

Detect-SecureBootCertificateStatus.ps1 のアップロード |

前のセクションのスクリプト |

|

修復スクリプト ファイル |

(空のままにします) |

修復は必要ありません。これは監視のみです |

|

ログオンした資格情報を使用してこのスクリプトを実行する |

いいえ |

system として実行され、Confirm-SecureBootUEFI とレジストリへのアクセスが保証されます |

|

スクリプト署名チェックを適用する |

いいえ |

organizationで署名済みスクリプトが必要な場合は、[はい] に設定します |

|

64 ビット PowerShell でスクリプトを実行する |

はい |

コマンドレットと正確なレジストリ読み取り Confirm-SecureBootUEFI 必要 |

-

[次へ] をクリックします

手順 4: スコープ タグ

-

organizationで必要なスコープ タグを追加するか、既定値のままにします

-

[次へ] をクリックします

手順 5: 割り当て

|

設定 |

値 |

メモ |

|---|---|---|

|

割り当て |

監視するデバイス グループを選択する |

フリート全体の監視にはすべてのデバイスを使用し、ターゲット監視には特定のグループを使用する |

|

スケジュール |

監視のニーズに合わせて構成する |

推奨: アクティブなロールアウト追跡のために毎日 1 回、または継続的な監視のために毎週 1 回 |

注: 修復は、デバイスの構成されたスケジュールで実行されます。 デバイスのチェックサイクルによっては、割り当て後に最初の実行が最大 24 時間かかることがあります。

[次へ] をクリックします

手順 6: 確認と作成

-

すべての設定を確認する

-

[作成] をクリックします

結果の表示とエクスポート

ポータルで結果を表示する

-

[デバイス > 修復] に移動します

-

セキュア ブート証明書ステータス モニター (または選択した名前) をクリックします

-

[モニター] タブを選択します

-

[デバイスの状態] をクリックします

-

[列] をクリックし、修復前検出出力を追加します

次の列を含むテーブルが表示されます。

|

並べ替え |

説明 |

|---|---|

|

デバイス名 |

デバイスの名前 |

|

ユーザー名 |

デバイスのプライマリ ユーザー |

|

検出の状態 |

問題なし (証明書の更新) または問題 (証明書が更新されていない) |

|

修復前の検出出力 |

スクリプトからの完全な JSON 出力 |

|

最終更新 |

スクリプトがデバイスで最後に実行されたとき |

CSV へのエクスポート

-

[デバイスの状態] ページで、テーブルの上部にある [エクスポート] ボタンをクリックします。

-

CSV ファイルは、すべてのデバイスの完全な JSON 検出出力を含むすべての列をダウンロードします

-

Excel で開き、任意のフィールドでフィルター処理、並べ替え、分析を行います

ヒント: Excel では、TEXTJOIN 関数または JSON 関数を使用して、検出出力 JSON を個別の列に解析して、分析を容易にすることができます。

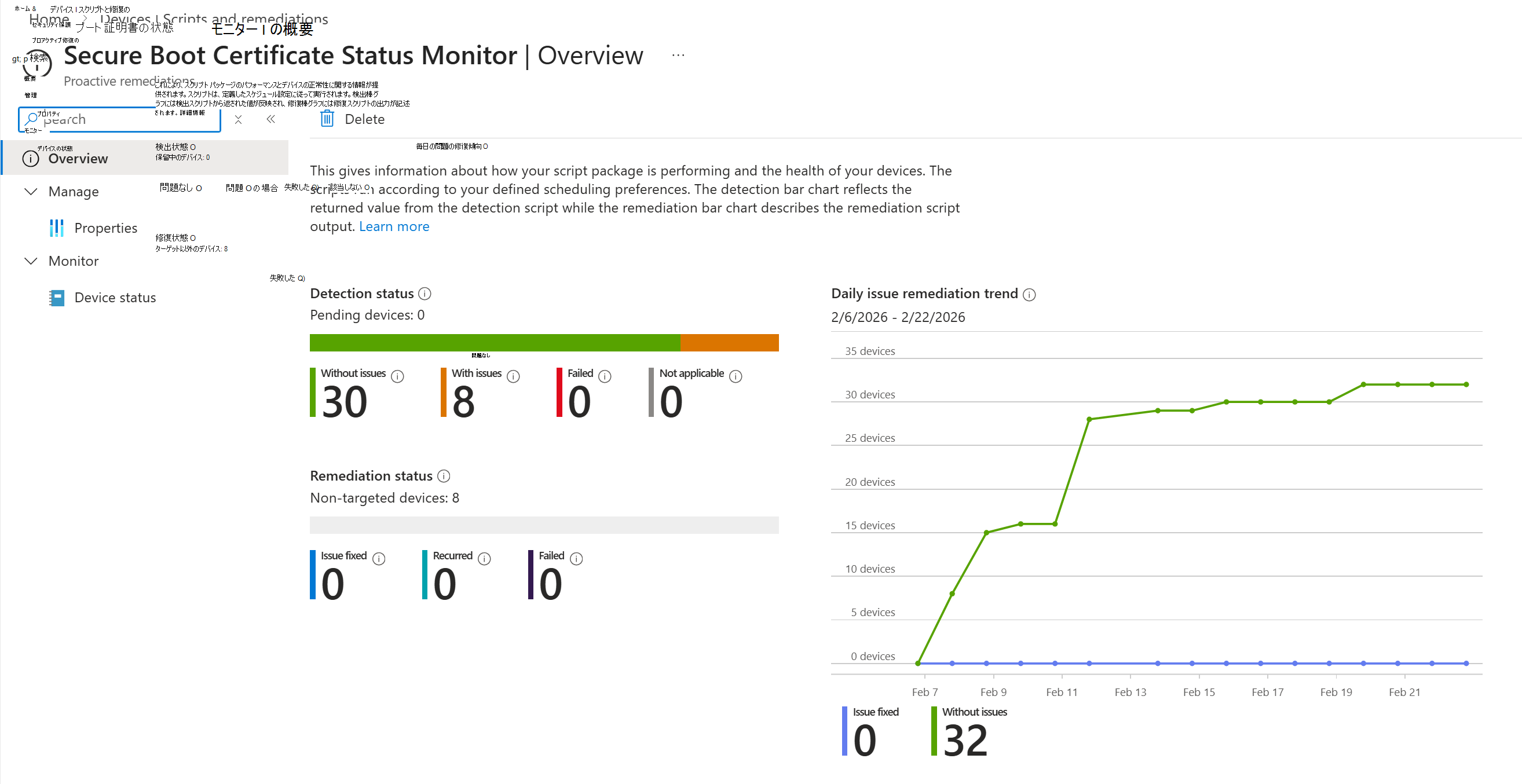

[概要] タブ

[修復] の [概要] タブには、概要ダッシュボードが表示されます。

|

メトリック |

意味 |

|---|---|

|

問題のあるデバイス |

証明書がまだ更新されていないデバイス |

|

問題のないデバイス |

証明書が最新のデバイス |

|

検出に失敗したデバイス |

スクリプトでエラーが発生したデバイス |

よく寄せられる質問

これはデバイス上で何か変更されますか?

いいえ。 これは検出専用スクリプトです。 レジストリ値は変更されません。更新プログラムはトリガーされません。修復アクションは実行されません。 スクリプトは値のみを読み取り、レポートします。

"問題あり" とはどういう意味ですか?

"問題あり" は、デバイスに 2023 セキュア ブート証明書がまだ適用されておらず、2023 署名されたブート マネージャーが設定されていないことを意味します。 これは、次の理由が考えられます。 - 証明書の更新が開始されていない - 更新が進行中であり、完了するために再起動が必要になる場合があります。セキュア ブートはデバイスで有効になっていません。デバイスは UEFI ベースではないか、ブート マネージャーを適用するために再起動を待機しています。

"問題なし" とはどういう意味ですか?

"問題なし" は、デバイスでセキュア ブートが有効になっており、UEFICA2023Status レジストリ値が更新され、2023 証明書が正常に適用されたことを示します。

スクリプトはどのくらいの頻度で実行されますか?

このスクリプトは、割り当てで構成したスケジュールで実行されます。 ロールアウト中にアクティブな監視を行う場合は、毎日することをお勧めします。 継続的な監視には、毎週で十分です。

サービス レジストリ キーが存在しない場合はどうなりますか?

HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing キーがデバイスに存在しない場合、UEFICA2023Status フィールドには NoValue が表示されます。 これは通常、デバイスで証明書の更新が開始されていないことを意味します。

どのようなライセンスが必要ですか?

修復には、Windows 10/11 Enterprise E3/E5、Education A3/A5、または F3 ライセンスが必要です。 デバイスに Business Premium ライセンスまたは Pro ライセンスしかない場合、修復は使用できません。 「修復の前提条件」を参照してください。