Resumo

Este artigo descreve como habilitar o protocolo TLS versão 1.2 em um ambiente do Microsoft System Center 2016.

Informações adicionais

Para habilitar o protocolo TLS versão 1.2 em seu ambiente do System Center, siga estas etapas:

-

Instale as atualizações da versão.Observações

-

O SMA (Service Management Automation) e o SPF (Service Provider Foundation) devem ser atualizados para o pacote cumulativo de atualizações mais recente porque o UR4 não tem nenhuma atualização para esses componentes.

-

Para o SMA (Service Management Automation), atualize para o Pacote Cumulativo de Atualizações 1 e também atualize o pacote de gerenciamento SMA (MP) desta página da Web do Centro de Download da Microsoft.

-

Para o SPF (Service Provider Foundation), atualize para o Pacote Cumulativo de Atualizações 2.

-

System Center Virtual Machine Manager (SCVMM) deve ser atualizado para pelo menos o Pacote Cumulativo de Atualizações 3.

-

-

Verifique se a configuração é tão funcional quanto antes de aplicar as atualizações. Por exemplo, verifique se você pode iniciar o console.

-

Altere as definições de configuração para habilitar o TLS 1.2.

-

Verifique se todos os serviços SQL Server necessários estão em execução.

Instalar atualizações

|

Atividade de atualização |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Verifique se todas as atualizações de segurança atuais estão instaladas para Windows Server 2012 R2 ou Windows Server 2016 |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

|

Verifique se o .NET Framework 4.6 está instalado em todos os componentes do System Center |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

|

Instalar a atualização SQL Server necessária que dá suporte ao TLS 1.2 |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

|

Sim |

Não |

Sim |

Sim |

Não |

Não |

Sim |

|

|

Verifique se os certificados assinados pela AC são SHA1 ou SHA2 |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

1 System Center Operations Manager (SCOM)2 System Center Virtual Machine Manager (SCVMM)3 System Center Data Protection Manager (SCDPM)4 System Center Orchestrator (SCO)5 Service Management Automation (SMA)6 Service Provider Foundation (SPF)7 Service Manager (SM)

Alterar definições de configuração

|

Atualização de configuração |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Configuração no Windows para usar apenas o protocolo TLS 1.2 |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

|

Configuração no System Center para usar apenas o protocolo TLS 1.2 |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

Sim |

|

Sim |

Não |

Sim |

Sim |

Não |

Não |

Não |

.NET Framework

Verifique se o .NET Framework 4.6 está instalado em todos os componentes do System Center. Para fazer isso, sigaestas instruções.

Suporte ao TLS 1.2

Instale a atualização SQL Server necessária que dá suporte ao TLS 1.2. Para fazer isso, consulte o seguinte artigo na Base de Dados de Conhecimento Microsoft:

3135244 Suporte ao TLS 1.2 para Microsoft SQL Server

Atualizações necessárias do System Center 2016

SQL Server 2012 Native Client 11.0 deve ser instalado em todos os componentes do System Center a seguir.

|

Componente |

Papel |

Driver SQL necessário |

|

Operations Manager |

Servidor de Gerenciamento e Consoles Web |

SQL Server 2012 Native Client 11.0 ou Microsoft OLE DB Driver 18 para SQL Server (recomendado). Observação O Microsoft OLE DB Driver 18 for SQL Server tem suporte com o Operations Manager 2016 UR9 e posterior. |

|

Virtual Machine Manager |

(Não obrigatório) |

(Não obrigatório) |

|

Orchestrator |

Servidor de Gerenciamento |

SQL Server 2012 Native Client 11.0 ou Microsoft OLE DB Driver 18 para SQL Server (recomendado). Observação O Microsoft OLE DB Driver 18 for SQL Server tem suporte com o Orchestrator 2016 UR8 e posterior. |

|

Data Protection Manager |

Servidor de Gerenciamento |

SQL Server 2012 Native Client 11.0 |

|

Service Manager |

Servidor de Gerenciamento |

SQL Server 2012 Native Client 11.0 ou Microsoft OLE DB Driver 18 para SQL Server (recomendado). Observação O Microsoft OLE DB Driver 18 for SQL Server tem suporte com o Service Manager 2016 UR9 e posterior. |

Para baixar e instalar o Microsoft SQL Server 2012 Native Client 11.0, consulte esta página da Web do Centro de Download da Microsoft.

Para baixar e instalar o Microsoft OLE DB Driver 18, consulte esta página da Web do Centro de Download da Microsoft.

Para o System Center Operations Manager e Service Manager, você deve ter o ODBC 11.0 ou o ODBC 13.0 instalado em todos os servidores de gerenciamento.

Instale as atualizações necessárias do System Center 2016 do seguinte artigo da Base de Dados de Conhecimento:

4043305 Descrição do pacote cumulativo de atualizações 4 do Microsoft System Center 2016

|

Componente |

2016 |

|

Operations Manager |

Pacote Cumulativo de Atualizações 4 para o System Center 2016 Operations Manager |

|

Service Manager |

Pacote Cumulativo de Atualizações 4 para o System Center 2016 Service Manager |

|

Orchestrator |

Pacote Cumulativo de Atualizações 4 para o System Center 2016 Orchestrator |

|

Data Protection Manager |

Pacote Cumulativo de Atualizações 4 para o System Center 2016 Data Protection Manager |

Nota Expanda o conteúdo do arquivo e instale o arquivo MSP na função correspondente.

Certificados SHA1 e SHA2

Os componentes do System Center agora geram certificados sha1 e sha2 autoassinados. Isso é necessário para habilitar o TLS 1.2. Se forem usados certificados assinados por AC, verifique se os certificados são SHA1 ou SHA2.

Definir o Windows para usar apenas o TLS 1.2

Use um dos métodos a seguir para configurar o Windows para usar apenas o protocolo TLS 1.2.

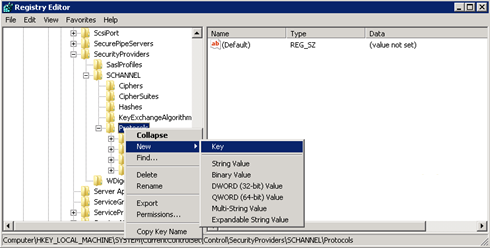

Método 1: modificar manualmente o registro

Importante Siga as etapas nesta seção com cuidado. Sérios problemas poderão ocorrer caso você modifique o Registro incorretamente. Antes de modificá-lo, faça backup do registro para restauração em caso de problemas.

Use as etapas a seguir para habilitar/desabilitar todos os protocolos SCHANNEL em todo o sistema. Recomendamos que você habilite o protocolo TLS 1.2 para comunicações de entrada; e habilite os protocolos TLS 1.2, TLS 1.1 e TLS 1.0 para todas as comunicações de saída.

Observação Fazer essas alterações no Registro não afeta o uso de protocolos Kerberos ou NTLM.

-

Inicie o Editor do Registro. Para fazer isso, clique com o botão direito do mouse em Iniciar, digite regedit na caixa Executar e clique em OK.

-

Localize a seguinte subchave do Registro:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Clique com o botão direito do mouse na chave de protocolo, aponte para Novo e clique em Chave.

-

Digite SSL 3 e pressione Enter.

-

Repita as etapas 3 e 4 para criar chaves para TLS 0, TLS 1.1 e TLS 1.2. Essas chaves são semelhantes a diretórios.

-

Crie uma chave de cliente e uma chave de servidor em cada uma das chaves SSL 3, TLS 1.0, TLS 1.1 e TLS 1.2.

-

Para habilitar um protocolo, crie o valor DWORD em cada chave de Cliente e Servidor da seguinte maneira:

DisabledByDefault [Valor = 0] Habilitado [Valor = 1] Para desabilitar um protocolo, altere o valor DWORD em cada chave cliente e servidor da seguinte maneira:

DisabledByDefault [Valor = 1] Habilitado [Valor = 0]

-

No menu Arquivo, clique em Sair.

Método 2: modificar automaticamente o registro

Execute o seguinte script Windows PowerShell no modo Administrador para configurar automaticamente o Windows para usar apenas o protocolo TLS 1.2:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Definir o System Center para usar apenas o TLS 1.2

Defina o System Center para usar apenas o protocolo TLS 1.2. Para fazer isso, primeiro verifique se todos os pré-requisitos foram atendidos. Em seguida, faça as seguintes configurações nos componentes do System Center e em todos os outros servidores nos quais os agentes estão instalados.

Use um dos métodos a seguir.

Método 1: modificar manualmente o registro

Importante Siga as etapas nesta seção com cuidado. Sérios problemas poderão ocorrer caso você modifique o Registro incorretamente. Antes de modificá-lo, faça backup do registro para restauração em caso de problemas.

Para habilitar a instalação para dar suporte ao protocolo TLS 1.2, siga estas etapas:

-

Inicie o Editor do Registro. Para fazer isso, clique com o botão direito do mouse em Iniciar, digite regedit na caixa Executar e clique em OK.

-

Localize a seguinte subchave do Registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Crie o seguinte valor DWORD nesta chave:

SchUseStrongCrypto [Valor = 1]

-

Localize a seguinte subchave do Registro:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Crie o seguinte valor DWORD nesta chave:

SchUseStrongCrypto [Valor = 1]

-

Reinicie o sistema.

Método 2: modificar automaticamente o registro

Execute o seguinte script Windows PowerShell no modo Administrador para configurar automaticamente o System Center para usar apenas o protocolo TLS 1.2:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Configurações adicionais

Operations Manager

Pacotes de Gerenciamento

Importe os pacotes de gerenciamento para o System Center 2016 Operations Manager. Eles estão localizados no diretório a seguir depois que você instala a atualização do servidor:

\Arquivos de Programas\Microsoft System Center 2016\Operations Manager\Server\Management Packs para pacotes cumulativos de atualizações

Configurações do ACS

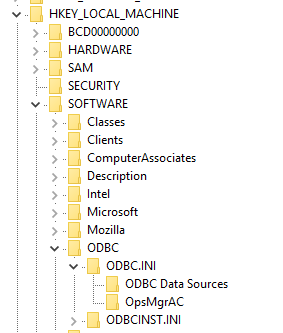

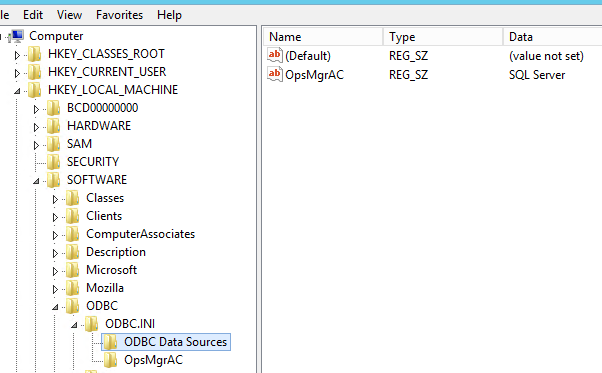

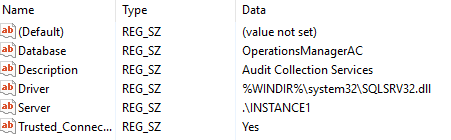

Para o ACS (Serviços de Coleta de Auditoria), você deve fazer alterações adicionais no Registro. O ACS usa o DSN para fazer conexões com o banco de dados. Você deve atualizar as configurações de DSN para torná-las funcionais para o TLS 1.2.

-

Localize a seguinte subchave para ODBC no Registro.Nota O nome padrão do DSN é OpsMgrAC.

-

Na subchave Fontes de Dados ODBC , selecione a entrada para o nome DSN, OpsMgrAC. Isso contém o nome do driver ODBC a ser usado para a conexão de banco de dados. Se você tiver o ODBC 11.0 instalado, altere esse nome para ODBC Driver 11 para SQL Server. Ou, se você tiver o ODBC 13.0 instalado, altere esse nome para ODBC Driver 13 para SQL Server.

-

Na subchave OpsMgrAC , atualize a entrada driver para a versão do ODBS instalada.

-

Se o ODBC 11.0 estiver instalado, altere a entrada do Driver para %WINDIR%\system32\msodbcsql11.dll.

-

Se o ODBC 13.0 estiver instalado, altere a entrada do Driver para %WINDIR%\system32\msodbcsql13.dll.

-

Como alternativa, crie e salve o arquivo .reg a seguir no Bloco de Notas ou em outro editor de texto. Para executar o arquivo .reg salvo, clique duas vezes no arquivo.Para o ODBC 11.0, crie o seguinte arquivo ODBC 11.0.reg: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Fontes de Dados ODBC] "OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll" Para o ODBC 13.0, crie o seguinte arquivo ODBC 13.0.reg: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\Fontes de Dados ODBC] "OpsMgrAC"="ODBC Driver 13 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

Proteção TLS no Linux

Siga as instruções no site apropriado para configurar o TLS 1.2 em seu ambiente do Red Hatou do Apache .

Gerenciador de Proteção de Dados

Para permitir que o Data Protection Manager trabalhe em conjunto com o TLS 1.2 para fazer backup na nuvem, habilite essas etapas no servidor do Data Protection Manager.

Orquestrador

Depois que as atualizações do Orchestrator forem instaladas, reconfigure o banco de dados orchestrator usando o banco de dados existente de acordo com essas diretrizes.

Aviso de isenção de responsabilidade para contatos de terceiros

A Microsoft fornece informações de contato de terceiros para ajudá-lo a encontrar informações adicionais sobre esse tópico. Essas informações de contato podem ser alteradas sem aviso prévio. A Microsoft não garante a precisão das informações de contato de terceiros.