Súhrn

Môžete si všimnúť veľmi veľký počet blokovaných udalostí, ktoré sa zhromažďujú na portáli Microsoft Defender Advanced Threat Protection (MDATP). Tieto udalosti vznikajú pomocou motora integrity kódu (CI) a dajú ich identifikovať ich ExploitGuardNonMicrosoftSignedBlocked ActionType.

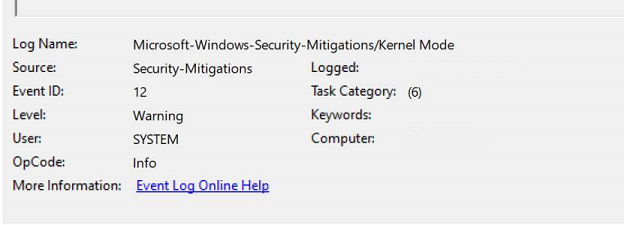

Udalosť, ako je vidieť v denníku udalostí koncového bodu

|

ActionType |

Poskytovateľ/zdroj |

Identifikačné číslo udalosti |

Opis |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Blokovanie zablokovania integrity kódu |

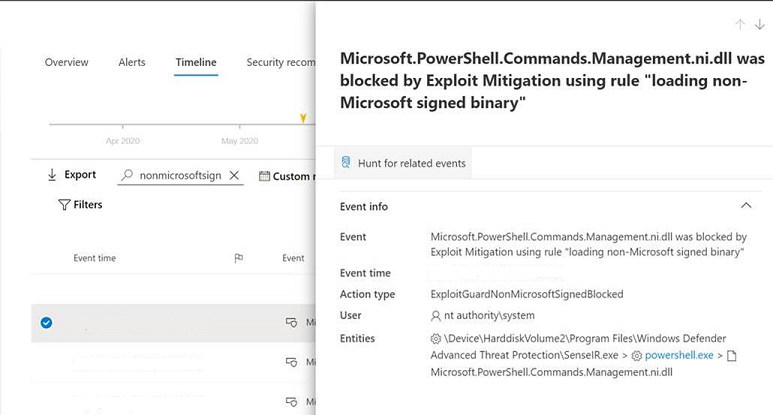

Udalosť, ako je vidieť na časovej osi

Proces "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) bol zablokovaný pri načítavaní binárneho súboru, ktorý nie je podpísaný spoločnosťou Microsoft, "\ Windows \ Assembly \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Ďalšie informácie

Motor CI zabezpečuje, že v zariadení je povolené vykonávať len dôveryhodné súbory. Keď je zapnutá funkcia CI a narazí na nedôveryhodný súbor, vytvorí sa bloková udalosť. V režime auditovania sa súbor stále povoľuje, zatiaľ čo v režime vynútenia sa súbor nedá spustiť.

CI je možné povoliť viacerými spôsobmi, napríklad pri nasadení politiky Windows Defender Application Control (WDAC). V tejto situácii však MDATP povoľuje hodnotu CI na zadnom konci, čo vyvoláva udalosti, keď sa stretne s nepodpísanými súbormi natívneho obrázka (NI) pochádzajúcimi od spoločnosti Microsoft.

Podpis súboru je určený na povolenie overenia pravosti súborov. CI môže overiť, že súbor je neupravený a pochádza z dôveryhodného orgánu na základe jeho podpisu. Väčšina súborov pochádzajúcich z Microsoftu je podpísaná, niektoré súbory však nie je možné ani nie sú podpísané z rôznych dôvodov. Napríklad binárne súbory (zostavené z rozhrania .NET Framework Code) sú vo všeobecnosti podpísané, ak sú zahrnuté v vydaní. Zvyčajne sa však znova vygeneruje v zariadení a nie je možné ho podpísať. Na overenie pravosti pri inštalácii je potrebné, aby mnohé aplikácie mali iba súbor CAB alebo MSI. Pri spustení vytvárajú ďalšie súbory, ktoré nie sú podpísané.

Zmiernenie

Neodporúčame ignorovať tieto udalosti, pretože môžu označovať skutočné problémy so zabezpečením. Škodlivému útočníkovi sa napríklad môže pokúsiť načítať nepodpísaný binárny súbor pod rúškom pochádzajúcim od spoločnosti Microsoft.

Tieto udalosti však možno filtrovať podľa dotazu pri pokuse o analýzu ostatných udalostí v rámci pokročilého lovu vylúčením udalostí, ktoré majú ExploitGuardNonMicrosoftSignedBlocked ActionType.

V tomto dotaze by sa zobrazili všetky udalosti súvisiace s týmto konkrétnym prehlásením:

DeviceEvents

| kde ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName = = "powershell.exe" and FileName endswith "ni.dll"

| kde > časová pečiatka (7d)

Ak chcete túto udalosť vylúčiť, budete musieť dotaz Invertovať. To by malo Zobraziť všetky udalosti ExploitGuard (vrátane EP) Okrem týchto:

DeviceEvents

| kde ActionType startswith "ExploitGuard"

| kde ActionType! = "ExploitGuardNonMicrosoftSignedBlocked" or (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName! = "powershell.exe") alebo (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName = = "powershell.exe" and FileName! endswith "ni.dll")

| kde > časová pečiatka (7d)

Ak použijete .NET Framework 4,5 alebo novšiu verziu, máte možnosť regenerovať súbory NI na vyriešenie mnohých nadbytočných udalostí. Ak to chcete urobiť, odstráňte všetky súbory NI v adresári NativeImages a potom spustite príkaz NGen Update , aby ste ich mohli obnoviť.