Sammanfattning

Den här artikeln beskrivs hur du aktiverar Transport Layer Security (TLS) protokollversion 1.2 i en miljö med Microsoft System Center 2012 R2.

Mer Information

Gör så här om du vill aktivera TLS-protokollversion 1.2 i System Center-miljö:

-

Installera uppdateringar från versionen.Kommentarer

-

Installera den senaste samlade uppdateringen för alla System Center-komponenter innan du tillämpar Update Rollup 14.

-

Installera uppdateringen samlade 13för Data Protection Manager och Virtual Machine Manager.

-

Installera Samlad uppdatering 7för Service Management Automation.

-

Installera Samlad uppdatering 8för System Center Orchestrator.

-

Installera uppdatering samlad 12för Service Provider Foundation.

-

För Service Manager installera Samlad uppdatering 9.

-

-

-

Kontrollera att inställningarna fungerar så som den var före installation av uppdateringar. Till exempel kontrollera om du kan starta konsolen.

-

Ändra inställningarna om du vill aktivera TLS 1.2.

-

Kontrollera att alla nödvändiga tjänster för SQL Server körs.

Installera uppdateringar

|

Uppdatera aktivitet |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Kontrollera att alla aktuella uppdateringar har installerats för Windows Server 2012 R2 |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Kontrollera att.NET Framework 4.6 installeras på alla System Center-komponenter |

Ja

|

Ja

|

Ja |

Ja |

Ja |

Ja |

Ja |

|

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

|

Installera nödvändiga uppdateringar för System Center 2012 R2 |

Ja |

Nej. |

Ja |

Ja |

Nej. |

Nej. |

Ja |

|

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

1System Center Operations Manager (SCOM)2System Center Virtual Machine Manager (SCVMM)3System Center Data Protection Manager (SCDPM)4System Center Orchestrator (SCO)5Service Management Automation (SMA)6Service Provider Foundation (SPF)7Service Manager (SM)

Ändra inställningarna för

|

Uppdateringen av tjänstkonfigurationen |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Inställningen i Windows endast TLS 1.2-protokollet ska användas |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Inställningen för System Center endast TLS 1.2-protokollet ska användas |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

Ja |

|

Ja |

Nej. |

Ja |

Ja |

Nej. |

Nej. |

Nej. |

.NET Framework

Kontrollera att.NET Framework 4.6 installeras på alla System Center-komponenter. Följdessa instruktionerom du vill göra detta.

Stöd för TLS 1.2

Uppdateringen krävs SQL Server som stöder TLS 1.2. Om du vill göra detta finns i följande artikel i Microsoft Knowledge Base:

3135244 1.2 TLS-stöd för Microsoft SQL Server

Nödvändiga uppdateringar för System Center 2012 R2

SQL Server 2012 Native client 11.0 bör installeras på alla följande System Center-komponenter.

|

Komponent |

Roll |

|

Operations Manager |

Management Server och Web konsoler |

|

Virtual Machine Manager |

(Krävs inte) |

|

Orchestrator |

Management Server |

|

Data Protection Manager |

Management Server |

|

Tjänsthanteraren |

Management Server |

Om du vill hämta och installera Microsoft SQL Server 2012 Native Client 11.0, finns den här webbsidan Microsoft Download Center.

För System Center Operations Manager och Service Manager, måste du ha 11.0 ODBC- eller ODBC-13.0 installerat på alla hanteringsservrar.

Installera nödvändiga uppdateringar för System Center 2012 R2 från följande artikel i Knowledge Base:

4043306 beskrivning av Samlad uppdatering 14 för Microsoft System Center 2012 R2

|

Komponent |

2012 R2 |

|

Operations Manager |

Update Rollup 14 för System Center 2012 R2 Operations Manager |

|

Tjänsthanteraren |

Update Rollup 14 för System Center 2012 R2 Service Manager |

|

Orchestrator |

Update Rollup 14 för System Center 2012 R2 Orchestrator |

|

Data Protection Manager |

Update Rollup 14 för System Center 2012 R2 Data Protection Manager |

Obs! Kontrollera att du expandera innehållet i filen och installerar MSP-filen på motsvarande roll, utom Data Protection Manager. Data Protection Manager installera .exe-filen.

SHA1 och SHA2 certifikat

System Center-komponenter skapar nu både SHA1 och SHA2 självsignerade certifikat. Detta krävs för att aktivera TLS 1.2. Om CA-signerat certifikat används kontrollerar du att certifikaten inte SHA1 och SHA2.

Konfigurera Windows så att endast TLS 1.2

Använd någon av följande metoder för att konfigurera Windows att använda endast protokollet TLS 1.2.

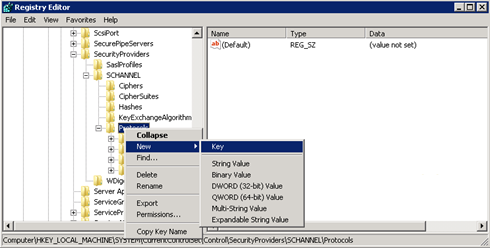

Metod 1: Ändra registret manuellt

Viktigt

Följ noga anvisningarna i detta avsnitt. Om du ändrar registret på felaktigt sätt kan det uppstå allvarliga problem. Innan du ändrar den, Säkerhetskopiera registret för återställning om problem uppstår.

Gör följande om du vill aktivera/inaktivera alla SCHANNEL-protokoll hela systemet. Vi rekommenderar att du aktiverar TLS 1.2-protokollet för inkommande kommunikation och aktivera protokollen TLS 1.2 TLS 1.1 och TLS 1.0 för all utgående kommunikation.

Obs! Att göra dessa ändringar i registret påverkar inte användningen av Kerberos eller NTLM-protokoll.

-

Starta Registereditorn. Genom att högerklicka på Start, Skriv regedit i rutan Kör och klicka på OK.

-

Leta upp följande undernyckel i registret:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Högerklicka på nyckeln protokoll , peka på Nyttoch klicka sedan på nyckel.

-

Ange SSL-3och tryck på RETUR.

-

Upprepa steg 3 och 4 för att skapa nycklar för TLS 0, TLS 1.1 och 1.2 TLS. Dessa nycklar liknar kataloger.

-

Skapa en klient och en Server -nyckel under respektive 3 SSL, TLS 1.0, TLS 1.1och 1.2 TLS -nycklar.

-

Aktivera ett protokoll genom att skapa DWORD-värdet under varje nyckel för klienten och servern så här:

DisabledByDefault [värde = 0]Aktiverad [värde = 1] Inaktivera ett protokoll genom att ändra DWORD-värdet under varje nyckel för klienten och servern så här:

DisabledByDefault [värde = 1]Aktiverad [värde = 0]

-

Välj Avslutapå Arkiv -menyn.

Metod 2: Ändra registret automatiskt

Kör du följande Windows PowerShell-skript i administratörsläge för att automatiskt konfigurera Windows att använda endast TLS 1.2-protokollet:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Ange System Center att använda endast TLS 1.2

Ange System Center till används endast protokollet TLS 1.2. Genom att först se till att alla förutsättningar är uppfyllda. Konfigurera följande inställningar på System Center-komponenter och andra servrar som agenter har installerats.

Använd någon av följande metoder.

Metod 1: Ändra registret manuellt

Viktigt

Följ noga anvisningarna i detta avsnitt. Om du ändrar registret på felaktigt sätt kan det uppstå allvarliga problem. Innan du ändrar den, Säkerhetskopiera registret för återställning om problem uppstår.

Gör så här om du vill aktivera installationen så att den stöder TLS 1.2-protokollet:

-

Starta Registereditorn. Genom att högerklicka på Start, Skriv regedit i rutan Kör och klicka på OK.

-

Leta upp följande undernyckel i registret:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Skapa följande DWORD-värde under denna nyckel:

SchUseStrongCrypto [värde = 1]

-

Leta upp följande undernyckel i registret:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Skapa följande DWORD-värde under denna nyckel:

SchUseStrongCrypto [värde = 1]

-

Starta om systemet.

Metod 2: Ändra registret automatiskt

Kör du följande Windows PowerShell-skript i administratörsläge för att automatiskt konfigurera System Center om du vill använda endast TLS 1.2-protokollet:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Ytterligare inställningar

Operations Manager

Management Pack

Importera hanteringspaket för System Center 2012 R2 Operations Manager. Dessa finns i följande katalog efter installation av uppdatering server:

\Program\Microsoft system Center 2012 R2\Operations Manager\Server\Management paket för samlade uppdateringar

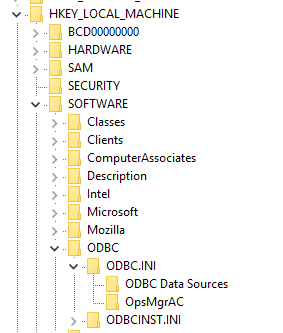

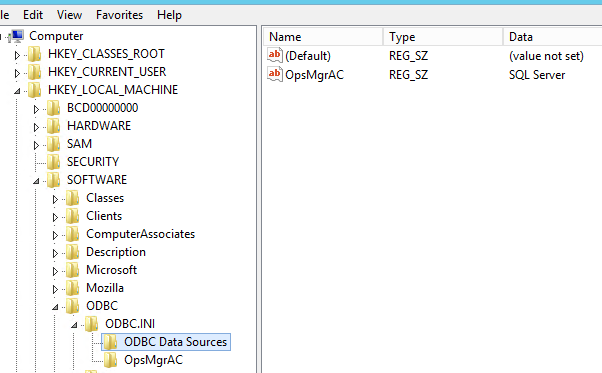

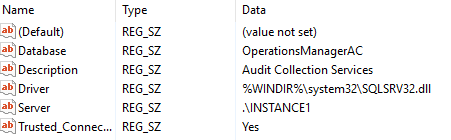

ACS-inställningar

För granskning Collection Services (ACS) måste du göra ytterligare ändringar i registret. ACS använder DSN för att skapa anslutningar till databasen. Du måste uppdatera DSN-inställningarna så att de fungerar för TLS 1.2.

-

Leta upp följande undernyckel för ODBC i registret.Obs! Standardnamnet för DSN är OpsMgrAC.

-

Välj posten för DSN-namnet OpsMgrACi undernyckeln för ODBC-datakällor . Detta innehåller namnet på den ODBC-drivrutin som ska användas för databasanslutningen. Om du har ODBC 11.0 installerat ändra namnet till 11 av ODBC-drivrutinen för SQL Server. Eller om du har en ODBC-13.0 installerat kan ändra det här namnet till 13 av ODBC-drivrutinen för SQL Server.

-

Uppdatera posten för drivrutinen för ODBS-version som är installerad i undernyckeln OpsMgrAC .

-

Om ODBC-11.0 installeras, ändra posten drivrutin till %WINDIR%\system32\msodbcsql11.dll.

-

Om ODBC-13.0 är installerat, kan du ändra posten drivrutin till %WINDIR%\system32\msodbcsql13.dll.

-

Du kan också skapa och spara följande REG-filen i anteckningar eller någon annan textredigerare. Dubbelklicka på filen om du vill köra sparade REG-filen.Skapa följande ODBC-11.0.reg fil för ODBC 11.0: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Data Sources] "OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll" Skapa följande ODBC-13.0.reg fil för ODBC-13.0: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Data Sources] "OpsMgrAC"="ODBC Driver 13 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

TLS-tjänsthärdning i Linux

Följ instruktionerna på webbplatsen för lämpligt att konfigurera TLS 1.2 i Red Hat eller Apache miljön.

Data Protection Manager

Aktivera dessa steg på Data Protection Manager-server om du vill aktivera Data Protection Manager ska fungera tillsammans med TLS 1.2 säkerhetskopiera till molnet.

Orchestrator

Efter Orchestrator uppdateringar installeras, konfigurera Orchestrator-databasen med hjälp av den befintliga databasen enligt dessa riktlinjer.

Tjänsthanteraren

Före Service Manager installeras, installera de nödvändiga paketen och konfigurera om registernyckelvärdena som beskrivs i den ” Före installationen ”instruktionsavsnittet KB 4024037 .

, Även om du övervakar System Center Service Manager med hjälp av System Center Operations Manager, uppdatera till den senaste versionen (v 7.5.7487.89) av övervakning Management Pack för TLS 1.2 support:

Microsoft System Center Management Pack för System Center Service Manager

Service Management Automation (SMA)

Om du övervakar Service Management Automation (SMA) med hjälp av System Center Operations Manager, uppdatera till den senaste versionen av övervakning Management Pack för TLS 1.2-stöd:

System Center Management Pack för System Center 2012 R2 Orchestrator - Service Management Automation

Ansvarsfriskrivning för tredje parts kontakt

Microsoft tillhandahåller kontaktinformation för tredje part som hjälper dig att hitta ytterligare information om detta ämne. Denna information kan ändras utan föregående meddelande. Microsoft kan inte garantera riktigheten av tredje parts kontaktinformation.