概要

この記事では、Microsoft System Center 2016 環境でトランスポート層セキュリティ (TLS) プロトコル バージョン 1.2 を有効にする方法について説明します。

詳細情報

System Center 環境で TLS プロトコル バージョン 1.2 を有効にするには、次の手順に従います。

-

リリースから更新プログラムをインストールします。

注-

UR4 にはこれらのコンポーネントの更新プログラムがないため、Service Management Automation (SMA) と Service Provider Foundation (SPF) を最新の更新プログラムロールアップにアップグレードする必要があります。

-

Service Management Automation (SMA) の場合は 、更新プログラム ロールアップ 1 にアップグレードし、 この Microsoft ダウンロード センター Web ページから SMA 管理パック (MP) を更新します。

-

Service Provider Foundation (SPF) の場合は、 更新プログラム ロールアップ 2 にアップグレードします。

-

System Center Virtual Machine Manager (SCVMM) は、少なくとも更新プログラム ロールアップ 3 にアップグレードする必要があります。

-

-

更新プログラムを適用する前と同じように、セットアップが機能していることを確認します。 たとえば、本体を起動できるかどうかを確認します。

-

TLS 1.2 を有効にするように 構成設定 を変更します。

-

必要なすべてのSQL Server サービスが実行されていることを確認します。

更新プログラムをインストールする

|

アクティビティを更新する |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Windows Server 2012 R2 または Windows Server 2016に対して現在のすべてのセキュリティ更新プログラムがインストールされていることを確認します |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

|

.NET Framework 4.6 がすべての System Center コンポーネントにインストールされていることを確認する |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

|

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

|

|

可能 |

不可 |

可能 |

可能 |

不可 |

不可 |

あり |

|

|

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

1 System Center Operations Manager (SCOM)

2 System Center Virtual Machine Manager (SCVMM)

3 System Center Data Protection Manager (SCDPM)4 System Center Orchestrator (SCO)

5 Service Management Automation (SMA)

6 Service Provider Foundation (SPF)

7Service Manager (SM)

構成設定を変更する

|

構成の更新 |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

|

|

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

可能 |

|

|

可能 |

不可 |

可能 |

可能 |

不可 |

不可 |

不可 |

.NET Framework

.NET Framework 4.6 がすべての System Center コンポーネントにインストールされていることを確認します。 これを行うには、次の手順に従います。

TLS 1.2 のサポート

TLS 1.2 をサポートする必要なSQL Server更新プログラムをインストールします。 これを行うには、Microsoft サポート技術情報の次の記事を参照してください。

3135244 Microsoft SQL Server の TLS 1.2 のサポート

System Center 2016 の必須更新プログラム

SQL Server 2012 ネイティブ クライアント 11.0 は、次のすべての System Center コンポーネントにインストールする必要があります。

|

コンポーネント |

役割 |

必要な SQL ドライバー |

|

Operations Manager |

管理サーバーと Web コンソール |

SQL Server 2012 ネイティブ クライアント 11.0 または Microsoft OLE DB Driver 18 for SQL Server (推奨)。 注 SQL Server用の Microsoft OLE DB ドライバー 18 は、Operations Manager 2016 UR9 以降でサポートされています。 |

|

仮想マシン マネージャー |

(必須ではありません) |

(必須ではありません) |

|

Orchestrator |

管理サーバー |

SQL Server 2012 ネイティブ クライアント 11.0 または Microsoft OLE DB Driver 18 for SQL Server (推奨)。 注 SQL Server用の Microsoft OLE DB ドライバー 18 は、Orchestrator 2016 UR8 以降でサポートされています。 |

|

Data Protection Manager |

管理サーバー |

SQL Server 2012 ネイティブ クライアント 11.0 |

|

サービス マネージャー |

管理サーバー |

SQL Server 2012 ネイティブ クライアント 11.0 または Microsoft OLE DB Driver 18 for SQL Server (推奨)。 注 microsoft OLE DB Driver 18 for SQL Serverは、Service Manager 2016 UR9 以降でサポートされています。 |

Microsoft SQL Server 2012 Native Client 11.0 をダウンロードしてインストールするには、この Microsoft ダウンロード センターの Web ページを参照してください。

Microsoft OLE DB Driver 18 をダウンロードしてインストールするには、 この Microsoft ダウンロード センターの Web ページを参照してください。

System Center Operations Manager とService Managerの場合は、すべての管理サーバーに ODBC 11.0 または ODBC 13.0 がインストールされている必要があります。

次のサポート技術情報の記事から、必要な System Center 2016 更新プログラムをインストールします。

4043305 Microsoft System Center 2016 の更新プログラム ロールアップ 4 の説明

|

コンポーネント |

2016 |

|

Operations Manager |

System Center 2016 Operations Manager の更新プログラム ロールアップ 4 |

|

サービス マネージャー |

System Center 2016 Service Managerの更新プログラム ロールアップ 4 |

|

Orchestrator |

System Center 2016 Orchestrator の更新プログラム ロールアップ 4 |

|

Data Protection Manager |

System Center 2016 Data Protection Manager の更新プログラム ロールアップ 4 |

メモ ファイルの内容を展開し、対応するロールに MSP ファイルをインストールしていることを確認します。

SHA1 証明書と SHA2 証明書

System Center コンポーネントで SHA1 と SHA2 の両方の自己署名証明書が生成されるようになりました。 TLS 1.2 を有効にするには、これが必要です。 CA 署名付き証明書が使用されている場合は、証明書が SHA1 または SHA2 であることを確認します。

TLS 1.2 のみを使用するように Windows を設定する

TLS 1.2 プロトコルのみを使用するように Windows を構成するには、次のいずれかの方法を使用します。

方法 1: レジストリを手動で変更する

大事な

このセクションの手順に注意してください。 レジストリを誤って変更すると、深刻な問題が発生することがあります。 変更する前に、問題が発生した場合に復元するためにレジストリをバックアップします。

システム全体ですべての SCHANNEL プロトコルを有効または無効にするには、次の手順に従います。 受信通信に TLS 1.2 プロトコルを有効にすることをお勧めします。すべての送信通信に対して TLS 1.2、TLS 1.1、TLS 1.0 プロトコルを有効にします。

注 これらのレジストリの変更は、Kerberos または NTLM プロトコルの使用には影響しません。

-

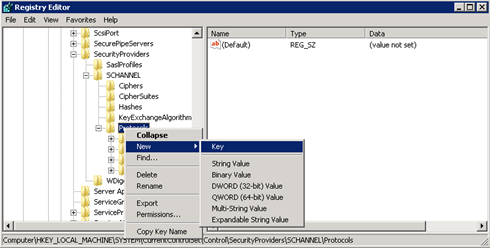

レジストリ エディターを起動します。 これを行うには、[スタート] を右クリックし、[実行] ボックスに「regedit」と入力して、[OK] をクリックします。

-

次のレジストリ サブキーを見つけます。

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

[プロトコル] キーを右クリックし、[新規] をポイントして、[キー] をクリックします。

-

「SSL 3」と入力し、Enter キーを押します。

-

手順 3 と 4 を繰り返して、TLS 0、TLS 1.1、TLS 1.2 のキーを作成します。 これらのキーはディレクトリに似ています。

-

SSL 3、TLS 1.0、TLS 1.1、TLS 1.2 の各キーの下にクライアント キーとサーバー キーを作成します。

-

プロトコルを有効にするには、次のように各クライアント キーとサーバー キーの下に DWORD 値を作成します。

DisabledByDefault [値 = 0]

有効 [値 = 1]

プロトコルを無効にするには、各クライアント キーとサーバー キーの DWORD 値を次のように変更します。DisabledByDefault [値 = 1]

有効 [値 = 0] -

[ファイル] メニューの [終了] をクリックします。

方法 2: レジストリを自動的に変更する

管理者モードで次のWindows PowerShell スクリプトを実行して、TLS 1.2 プロトコルのみを使用するように Windows を自動的に構成します。

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

TLS 1.2 のみを使用するように System Center を設定する

TLS 1.2 プロトコルのみを使用するように System Center を設定します。 これを行うには、まずすべての前提条件が満たされていることを確認します。 次に、System Center コンポーネントと、エージェントがインストールされているその他のすべてのサーバーで、次の設定を行います。

次のいずれかの方法を使用します。

方法 1: レジストリを手動で変更する

大事な

このセクションの手順に注意してください。 レジストリを誤って変更すると、深刻な問題が発生することがあります。 変更する前に、問題が発生した場合に復元するためにレジストリをバックアップします。

インストールで TLS 1.2 プロトコルをサポートできるようにするには、次の手順に従います。

-

レジストリ エディターを起動します。 これを行うには、[スタート] を右クリックし、[実行] ボックスに「regedit」と入力して、[OK] をクリックします。

-

次のレジストリ サブキーを見つけます。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

このキーの下に次の DWORD 値を作成します。

SchUseStrongCrypto [値 = 1]

-

次のレジストリ サブキーを見つけます。

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

このキーの下に次の DWORD 値を作成します。

SchUseStrongCrypto [値 = 1]

-

システムを再起動します。

方法 2: レジストリを自動的に変更する

管理者モードで次のWindows PowerShell スクリプトを実行して、TLS 1.2 プロトコルのみを使用するように System Center を自動的に構成します。

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

その他の設定

Operations Manager

管理パック

System Center 2016 Operations Manager の管理パックをインポートします。 これらは、サーバー更新プログラムをインストールした後、次のディレクトリにあります。

\Program Files\Microsoft System Center 2016\Operations Manager\Server\Management Pack for Update Rollups

ACS 設定

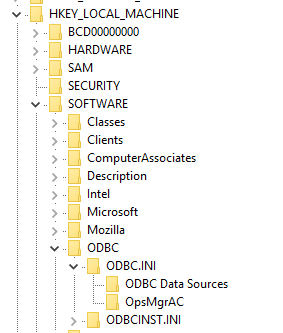

Audit Collection Services (ACS) の場合は、レジストリで追加の変更を行う必要があります。 ACS では、DSN を使用してデータベースに接続します。 DSN 設定を更新して、TLS 1.2 で機能するようにする必要があります。

-

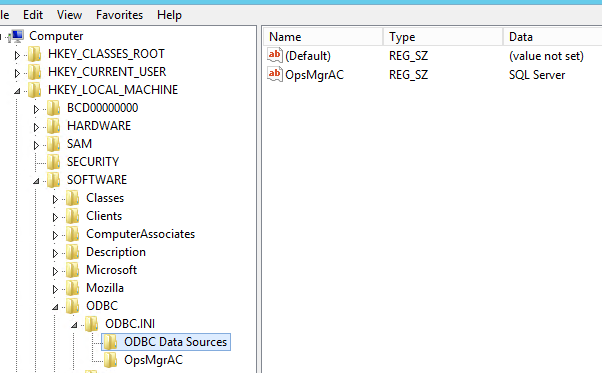

レジストリで ODBC の次のサブキーを見つけます。

メモ DSN の既定の名前は OpsMgrAC です。

-

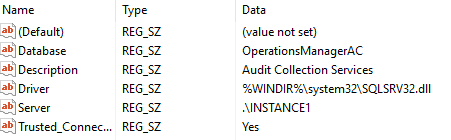

ODBC データ ソース サブキーで、DSN 名 OpsMgrAC のエントリを選択します。 これには、データベース接続に使用する ODBC ドライバーの名前が含まれます。 ODBC 11.0 がインストールされている場合は、この名前を odbc Driver 11 (SQL Server) に変更します。 または、ODBC 13.0 がインストールされている場合は、この名前を ODBC Driver 13 (SQL Server) に変更します。

-

OpsMgrAC サブキーで、インストールされている ODBS バージョンの Driver エントリを更新します。

-

ODBC 11.0 がインストールされている場合は、 Driver エントリを %WINDIR%\system32\msodbcsql11.dllに変更します。

-

ODBC 13.0 がインストールされている場合は、 Driver エントリを %WINDIR%\system32\msodbcsql13.dllに変更します。

-

または、メモ帳または別のテキスト エディターで次の .reg ファイルを作成して保存します。 保存した .reg ファイルを実行するには、ファイルをダブルクリックします。

ODBC 11.0 の場合は、次の ODBC 11.0.reg ファイルを作成します

。 [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC データ ソース]"OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll"

ODBC 13.0 の場合は、次の ODBC 13.0.reg ファイルを作成します

。 [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC データ ソース]"OpsMgrAC"="ODBC Driver 13 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

Linux での TLS の強化

適切な Web サイトの指示に従って、 Red Hat または Apache 環境で TLS 1.2 を構成します。

Data Protection Manager

Data Protection Manager が TLS 1.2 と連携してクラウドにバックアップできるようにするには、Data Protection Manager サーバーで次の手順を有効にします。

オーケストレータ

Orchestrator 更新プログラムがインストールされたら、これらのガイドラインに従って既存のデータベースを使用して Orchestrator データベースを再構成します。

サードパーティのお問い合わせ窓口に関する免責事項

サードパーティのお問い合わせ窓口に関する情報は、ユーザーの便宜のために提供されているものであり、 将来予告なしに変更されることがあります。 マイクロソフトは、掲載されている情報に対して、いかなる責任も負わないものとします。